Hầu hết các nhóm bảo mật đang quét kho lưu trữ theo cách sai lầm.

Nếu hỏi hầu hết các nhóm bảo mật về cách họ xử lý các tệp ZIP đến, bạn sẽ nhận được cùng một câu trả lời: “Chúng tôi quét chúng.” Ý họ là giải pháp chống phần mềm độc hại hoặc EDR của họ đọc phần tiêu đề của tệp lưu trữ, trích xuất nội dung và quét tìm các mối đe dọa đã biết. Vấn đề là hầu hết các công cụ quét đều tin tưởng vào những gì tệp lưu trữ tự khai báo. Kẻ tấn công đã biết cách khai thác giả định đó trong nhiều năm.

Đầu năm 2026, các nhà nghiên cứu đã công bố chi tiết về một kỹ thuật gọi là Zombie ZIP (được theo dõi là thông báo CERT/CC VU#976247 và CVE-2026-0866 ), chứng minh cách một tệp lưu trữ ZIP bị lỗi cố ý có thể vượt qua 98% các công cụ chống phần mềm độc hại. Việc né tránh không yêu cầu các lỗ hổng bảo mật chưa được vá hoặc công cụ của nhà nước. Nó chỉ cần một trình chỉnh sửa hex và hiểu biết về cách hầu hết các công cụ bảo mật phân tích siêu dữ liệu của tệp lưu trữ một cách lỏng lẻo.

Zombie ZIP là gì?

Zombie ZIP là một kỹ thuật né tránh khai thác sự không nhất quán về cấu trúc trong định dạng lưu trữ ZIP. Thay vì dựa vào lỗ hổng trong một ứng dụng hoặc hệ điều hành cụ thể, nó lạm dụng chính đặc tả ZIP để tạo ra sự khác biệt giữa cấu trúc được khai báo của tệp lưu trữ và nội dung thực tế của nó, cho phép nó vượt qua các trình quét trên nhiều nền tảng.

Một tệp lưu trữ ZIP tiêu chuẩn sử dụng trường tiêu đề có tên là Phương thức nén để cho biết cách mã hóa dữ liệu được lưu trữ. Giá trị Phương thức=0 chỉ định rằng dữ liệu được lưu trữ không nén, trong khi Phương thức=8 chỉ định nén DEFLATE. Một tệp ZIP "ma" cố tình đặt trường này thành Phương thức=0 mặc dù dữ liệu bên trong vẫn được nén DEFLATE . Mã kiểm tra CRC-32 được tính toán dựa trên dữ liệu không nén, chứ không phải dựa trên các byte đã nén thực sự được lưu trữ trong tệp lưu trữ.

Kết quả là một kho lưu trữ có cấu trúc được khai báo không khớp với nội dung thực tế của nó. Hầu hết các công cụ bảo mật đều thiếu cơ chế để xác thực sự khác biệt đó.

Cách Zombie ZIP thực hiện việc né tránh

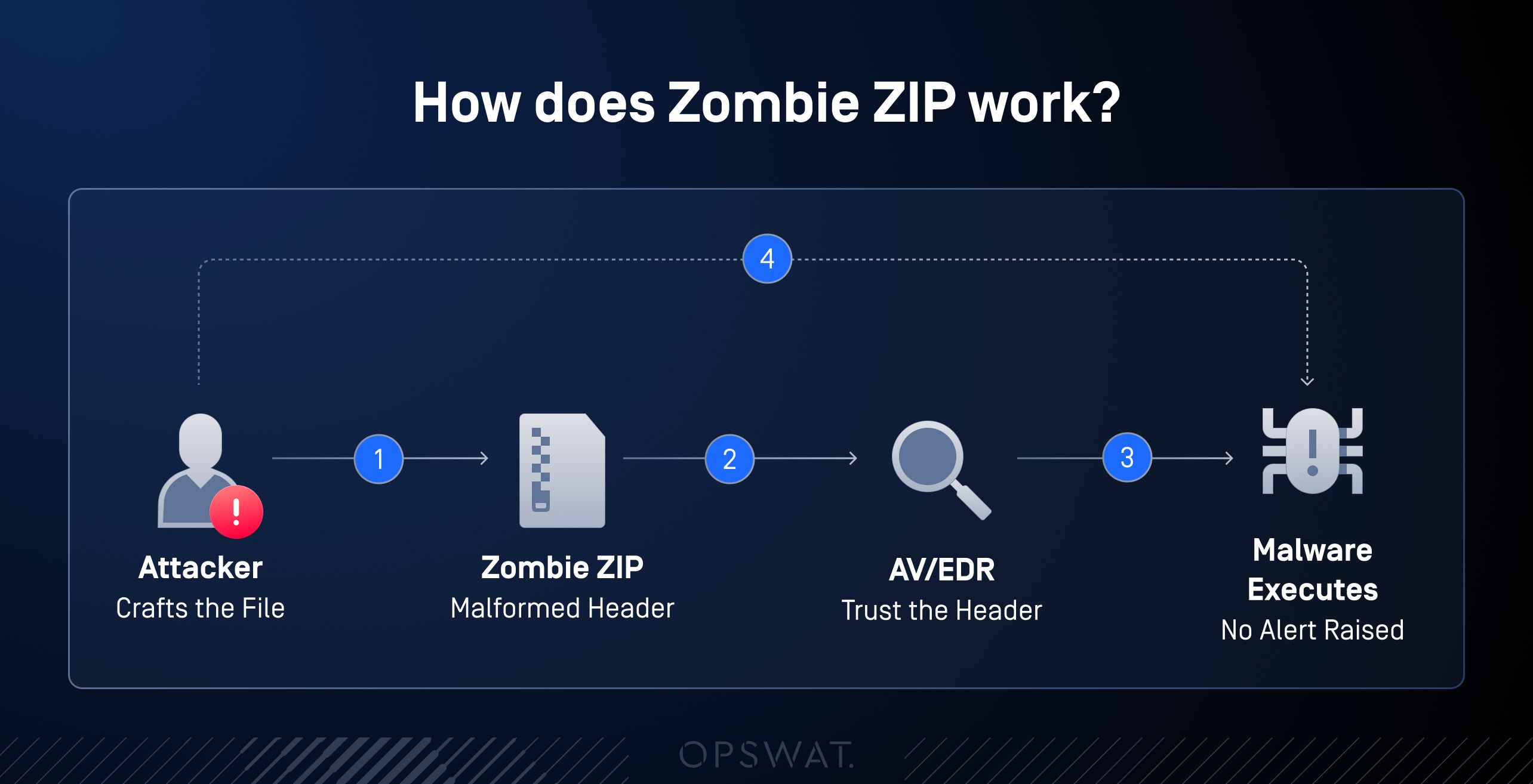

Khi một phần mềm quét bảo mật gặp phải tệp ZIP "ma", nó sẽ đọc phương pháp nén được khai báo trong phần tiêu đề, coi phần dữ liệu bên trong là các byte thô chưa được nén và quét các byte đó để tìm các chữ ký độc hại đã biết. Vì phần dữ liệu thực chất được nén bằng DEFLATE, phần mềm quét sẽ đọc dữ liệu được nén có độ nhiễu cao mà không khớp với bất kỳ chữ ký nào. Nó trả về kết quả sạch và cho phép tệp đi tiếp.

Trình tải của kẻ tấn công trên hệ thống mục tiêu hoạt động khác biệt. Nó bỏ qua trường phương thức đã khai báo, giải nén luồng dữ liệu một cách cưỡng bức dưới dạng DEFLATE và khôi phục toàn bộ payload.

- Kẻ tấn công đặt tiêu đề ZIP thành Method=0 (STORED) trong khi nội dung thực tế vẫn được nén bằng DEFLATE. Mã kiểm tra CRC-32 cũng bị cố tình làm sai lệch.

- Trình quét AV hoặc EDR đọc Phương thức=0, xử lý dữ liệu dưới dạng các byte thô, chỉ gặp nhiễu nén, không khớp với bất kỳ chữ ký nào và trả về kết quả sạch.

- Một trình tải tùy chỉnh do kẻ tấn công điều khiển sẽ bỏ qua phương thức đã khai báo, giải nén cưỡng bức luồng DEFLATE và khôi phục toàn bộ tải trọng để thực thi.

- Phần mềm độc hại được triển khai trên thiết bị đầu cuối — phần mềm tống tiền, RAT hoặc phần mềm thu thập thông tin đăng nhập — trong khi mọi phần mềm quét bảo mật đều báo cáo tệp tin là an toàn. Không có cảnh báo nào được đưa ra.

Hầu hết các công cụ quét tin tưởng một cách ngầm định vào siêu dữ liệu của các tệp lưu trữ. Chúng xử lý những gì tệp tự khai báo, chứ không phải nội dung thực sự bên trong. Giả định này không chỉ giới hạn ở định dạng ZIP mà còn là điều mà kẻ tấn công lợi dụng trên nhiều định dạng lưu trữ khác nhau.

Định dạng được khai báo không bằng định dạng thực tế.

Tệp ZIP ma là một ví dụ về loại tấn công rộng hơn được gọi là tấn công nhầm lẫn định dạng. Kẻ tấn công thường xuyên thực hiện các thao tác sau:

- Đổi tên các tập tin thực thi thành các phần mở rộng vô hại (.exe thành .pdf, .js thành .txt)

- Nhúng các tệp đa ngôn ngữ có giá trị đồng thời ở hai định dạng khác nhau.

- Sử dụng các định dạng lưu trữ ít phổ biến hoặc cũ (RAR4, ACE, ARJ, 7z với tiêu đề không chuẩn) mà nhiều phần mềm quét bỏ qua hoàn toàn.

- Lồng các kho lưu trữ vào nhau để tận dụng tối đa giới hạn đệ quy của trình quét.

- Làm hỏng một lượng siêu dữ liệu vừa đủ để khiến tệp lưu trữ không thể quét được, dẫn đến việc nhiều công cụ âm thầm bỏ qua tệp thay vì chặn nó.

Mỗi kỹ thuật này đều khai thác cùng một điểm yếu cơ bản: dựa vào những gì tệp tự khai báo thay vì thực hiện xác minh sâu sắc cấu trúc thực tế của nó.

Điều gì sẽ xảy ra khi nó lọt qua?

CERT/CC VU#976247 chính thức thừa nhận rằng lớp quét kho lưu trữ có một điểm mù về cấu trúc đang bị khai thác trong các chiến dịch ransomware và RAT đang diễn ra.

Một tệp ZIP bị nhiễm mã độc (Zombie ZIP) vượt qua được khâu kiểm tra an ninh mạng có thể phát tán phần mềm tống tiền, công cụ truy cập từ xa hoặc công cụ thu thập thông tin đăng nhập đến thiết bị đầu cuối mà không gây ra cảnh báo. Trong các lĩnh vực mà tệp tin liên tục vượt qua ranh giới tin cậy, chẳng hạn như dịch vụ tài chính xử lý tài liệu khách hàng, hệ thống chăm sóc sức khỏe nhận biểu mẫu bảo hiểm và các cơ quan chính phủ xử lý hồ sơ nhà thầu, nguy cơ này diễn ra liên tục và không thể phát hiện được bằng các phương pháp quét thông thường.

Cách phát hiện và ngăn chặn tệp ZIP bị nhiễm virus (Zombie ZIP)

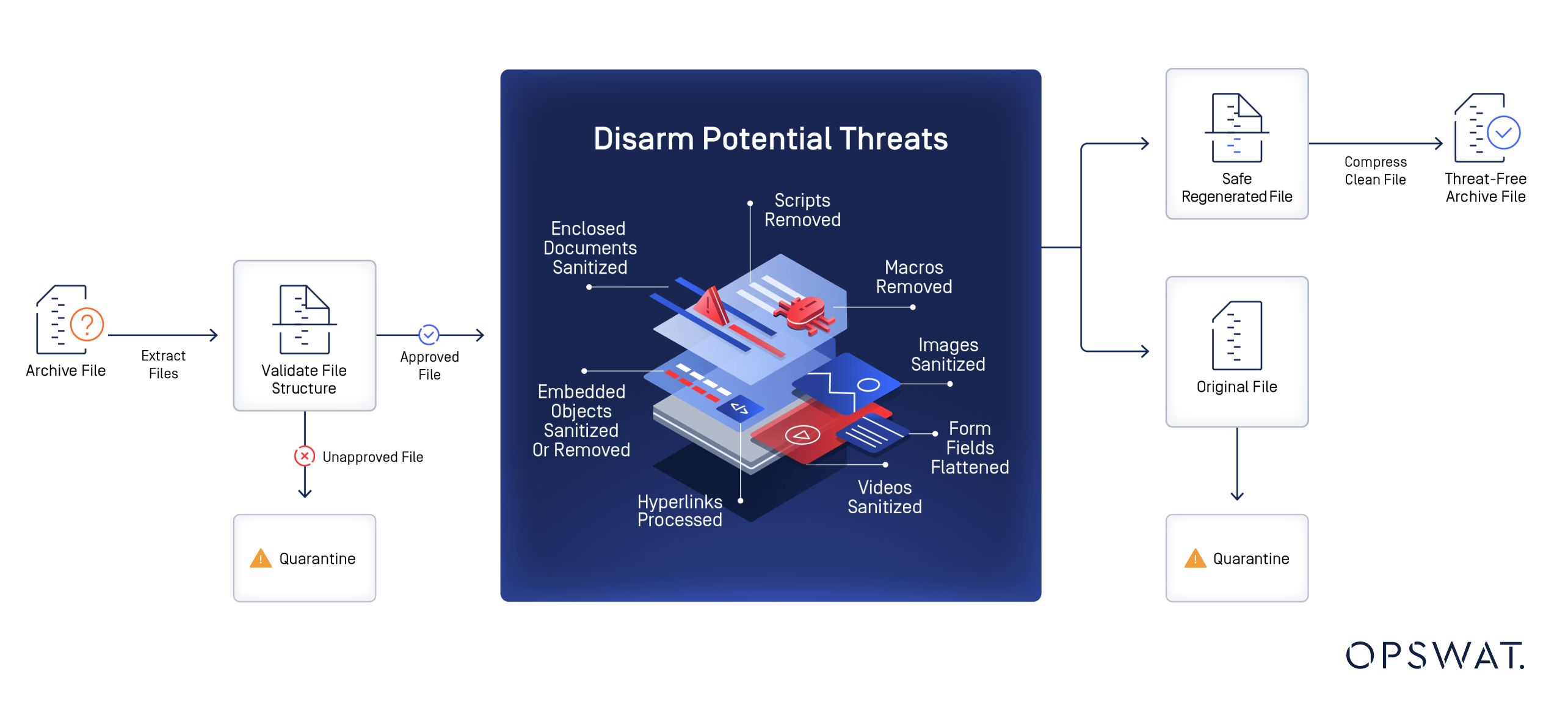

Việc phát hiện một kho lưu trữ bị lỗi là hữu ích, nhưng chỉ phát hiện thôi là chưa đủ. Biện pháp hiệu quả nhất là tái tạo kho lưu trữ như một phần của quy trình làm sạch dữ liệu.

Thay vì tin tưởng vào kho lưu trữ như nhận được, nền tảng này trích xuất nội dung vào một môi trường được kiểm soát, kiểm tra từng tệp đã trích xuất và xây dựng lại một kho lưu trữ sạch từ nội dung đã được xác minh. Kết quả đầu ra được tạo ra từ đầu với siêu dữ liệu chính xác và đúng định dạng.

Phương pháp này loại bỏ nguy cơ tấn công ZIP "ma". Không có tiêu đề bị lỗi nào gây nhầm lẫn cho trình quét vì tiêu đề được tạo ra bởi công cụ làm sạch. Việc tệp lưu trữ gốc khai báo Method=0 hay sử dụng nén DEFLATE không quan trọng, vì việc tái tạo yêu cầu phải giải nén thành công trước. Nếu dữ liệu không thể được giải nén bằng trình giải nén tuân thủ tiêu chuẩn, nó sẽ bị chặn chứ không được truyền đi.

Phòng ngừa nhiều lớp với OPSWAT MetaDefender Core ™

Để đánh bại các cuộc tấn công Zombie ZIP và gây nhầm lẫn định dạng, cần nhiều hơn một phương pháp kiểm tra duy nhất. MetaDefender Core Ứng dụng ba công nghệ theo trình tự: Phát hiện loại tệp, Trích xuất tệp lưu trữ và Công nghệ Deep CDR™. Mỗi công nghệ giải quyết một khía cạnh khác nhau của mối đe dọa, và cùng nhau chúng lấp đầy những lỗ hổng cấu trúc mà phương pháp quét dựa trên chữ ký không thể làm được.

Phát hiện loại tệp là bước xác minh đầu tiên. Thay vì tin tưởng vào phần mở rộng tệp hoặc tiêu đề đã khai báo, nó phân tích cấu trúc byte thực tế của tệp bằng cách sử dụng phân tích byte ma thuật, phân tích cú pháp nhận biết định dạng và mô hình AI được huấn luyện để xác định các loại giả mạo hoặc không khớp. Trong một tệp ZIP "ma", phương thức được khai báo là Method=0 không nhất quán về cấu trúc với nội dung có độ nhiễu cao của tải trọng nén, và sự không khớp đó có thể được phát hiện ở giai đoạn này.

Quá trình trích xuất kho lưu trữ xử lý luồng dữ liệu thực tế chứ không dựa vào siêu dữ liệu đã khai báo. Nó sẽ trích xuất thành công nội dung để quét từng tệp hoặc đánh dấu kho lưu trữ là không thể trích xuất do lỗi CRC. Một chính sách có thể cấu hình sẽ xác định liệu các lỗi trích xuất có dẫn đến việc chặn hay bỏ qua mà không báo lỗi.

Công nghệ Deep CDR™ làm sạch từng tập tin được trích xuất và xây dựng lại kho lưu trữ từ kết quả đã được xác minh. Nó loại bỏ nội dung hoạt động có khả năng độc hại, bao gồm macro, tập lệnh nhúng và mã khai thác, đồng thời vẫn giữ nguyên khả năng sử dụng của tài liệu. Kho lưu trữ được tạo ra hoàn toàn bởi công cụ làm sạch, vì vậy không có cấu trúc bị lỗi nào được kế thừa từ bản gốc.

Những điểm chính

- Hãy xác minh loại tệp trước khi quét. Phần mềm độc hại Zombie ZIP lợi dụng giả định rằng loại tệp được khai báo bằng với loại tệp thực tế. Phát hiện loại tệp giúp phát hiện sự không khớp về cấu trúc trước khi bất kỳ quá trình quét chữ ký nào diễn ra.

- Hãy trích xuất trước khi quyết định. Quét một tập tin lưu trữ mà không trích xuất nội dung của nó có nghĩa là quét vỏ bọc chứ không phải dữ liệu bên trong. Chức năng Trích xuất Tập tin Lưu trữ giúp bạn kiểm tra từng tập tin riêng lẻ với nội dung thực sự bên trong.

- Xây dựng lại, không chỉ kiểm tra. Công nghệ Deep CDR™ làm sạch từng tập tin và xây dựng lại kho lưu trữ từ đầu. Kết quả đầu ra không chứa cấu trúc bị lỗi vì không có siêu dữ liệu nào của kho lưu trữ gốc được chuyển sang.

- Hãy coi việc giải nén thất bại là một điều kiện chặn. Một tệp ZIP "ma" không thể giải nén bằng trình giải nén tuân thủ tiêu chuẩn cần được chặn và gắn cờ, chứ không nên âm thầm bỏ qua như một tệp bị hỏng.

- Hãy cấu hình nền tảng của bạn, chứ không chỉ chữ ký. Zombie ZIP được thiết kế để né tránh quá trình quét dựa trên chữ ký. Giải pháp là cấu hình quy trình làm việc để thực thi việc giải nén, xác minh loại và làm sạch dữ liệu tại mọi điểm mà tệp tin được đưa vào môi trường.