Phát hiện lỗ hổng bảo mật bảo mật Zero-Day

vì MetaDefender Cloud

MetaDefender Aether™ for Cloud is OPSWAT’s cloud-based dynamic malware analysis solution with built-in threat intelligence. It uses emulation-based analysis to detonate suspicious files at cloud scale, extract behavioral IOCs, and enrich cloud workflows, CI/CD pipelines, and SIEM/SOAR systems with actionable malware intelligence.

- Khả năng phát hiện lỗ hổng bảo mật bảo mật zero-day vượt trội

- Phân tích mối đe dọa theo thời gian thực

- Thiết lập ngay lập tức

Phát hiện lỗ hổng bảo mật bảo mật zero-day hợp nhất

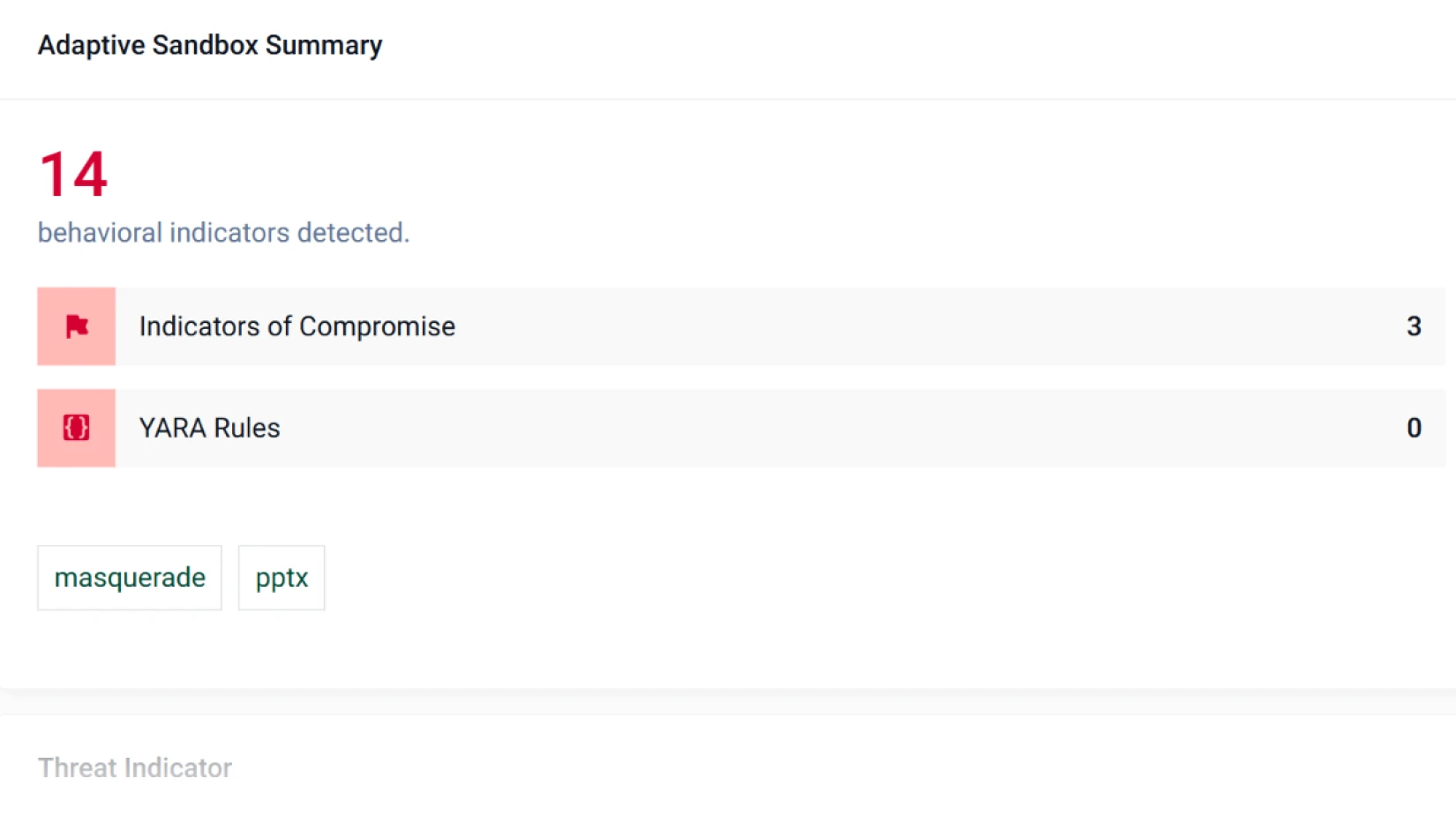

Lớp 1: Danh tiếng của mối đe dọa

Phát hiện nhanh

Các mối đe dọa đã biết

Hãy ngăn chặn các làn sóng mối đe dọa đã biết.

Kiểm tra URL, địa chỉ IP và tên miền theo thời gian thực hoặc ngoại tuyến để phát hiện phần mềm độc hại, lừa đảo trực tuyến và mạng botnet.

Chặn cơ sở hạ tầng được tái sử dụng và phần mềm độc hại thông thường, đồng thời buộc kẻ tấn công phải thay đổi các chỉ báo cơ bản.

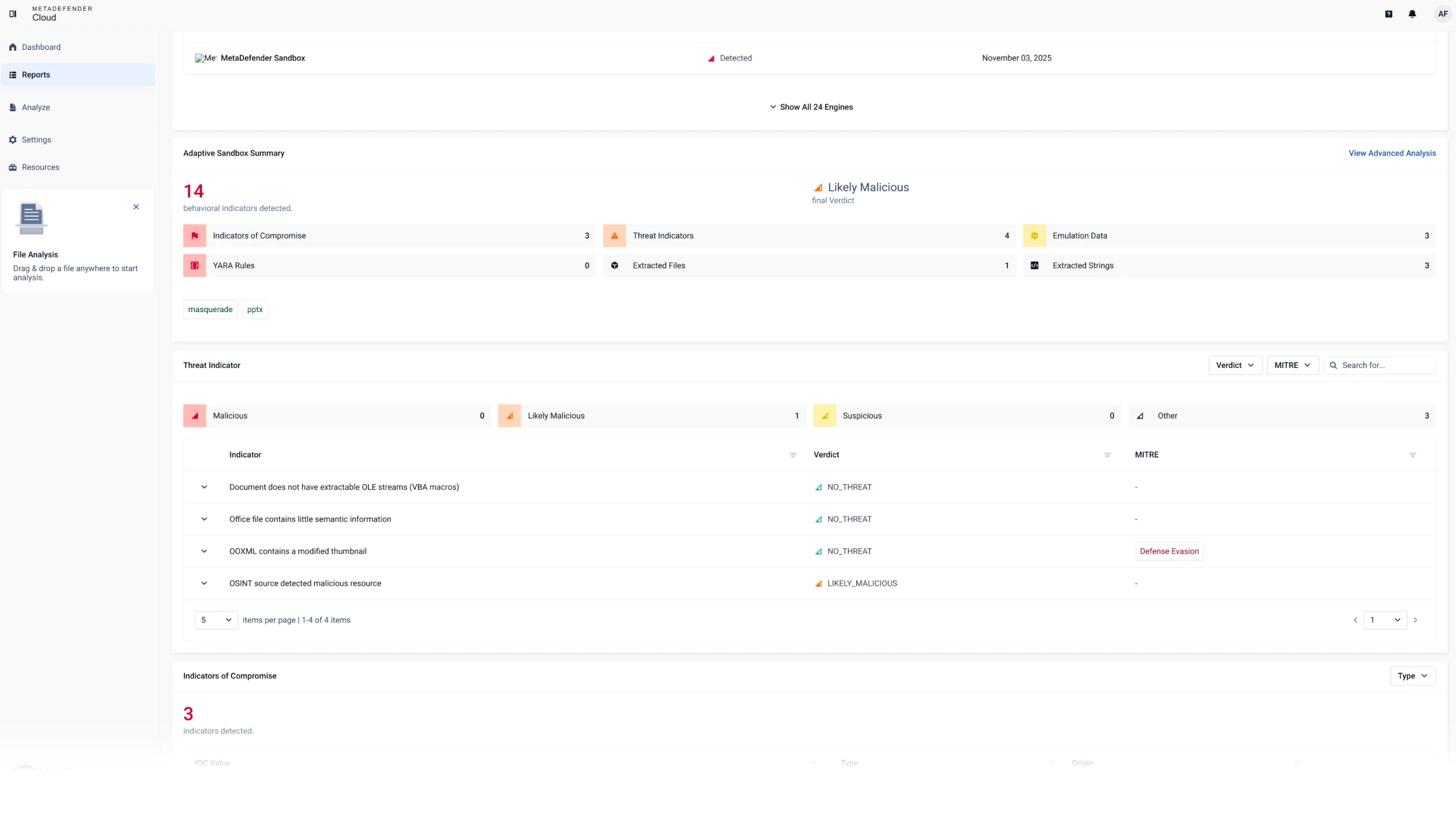

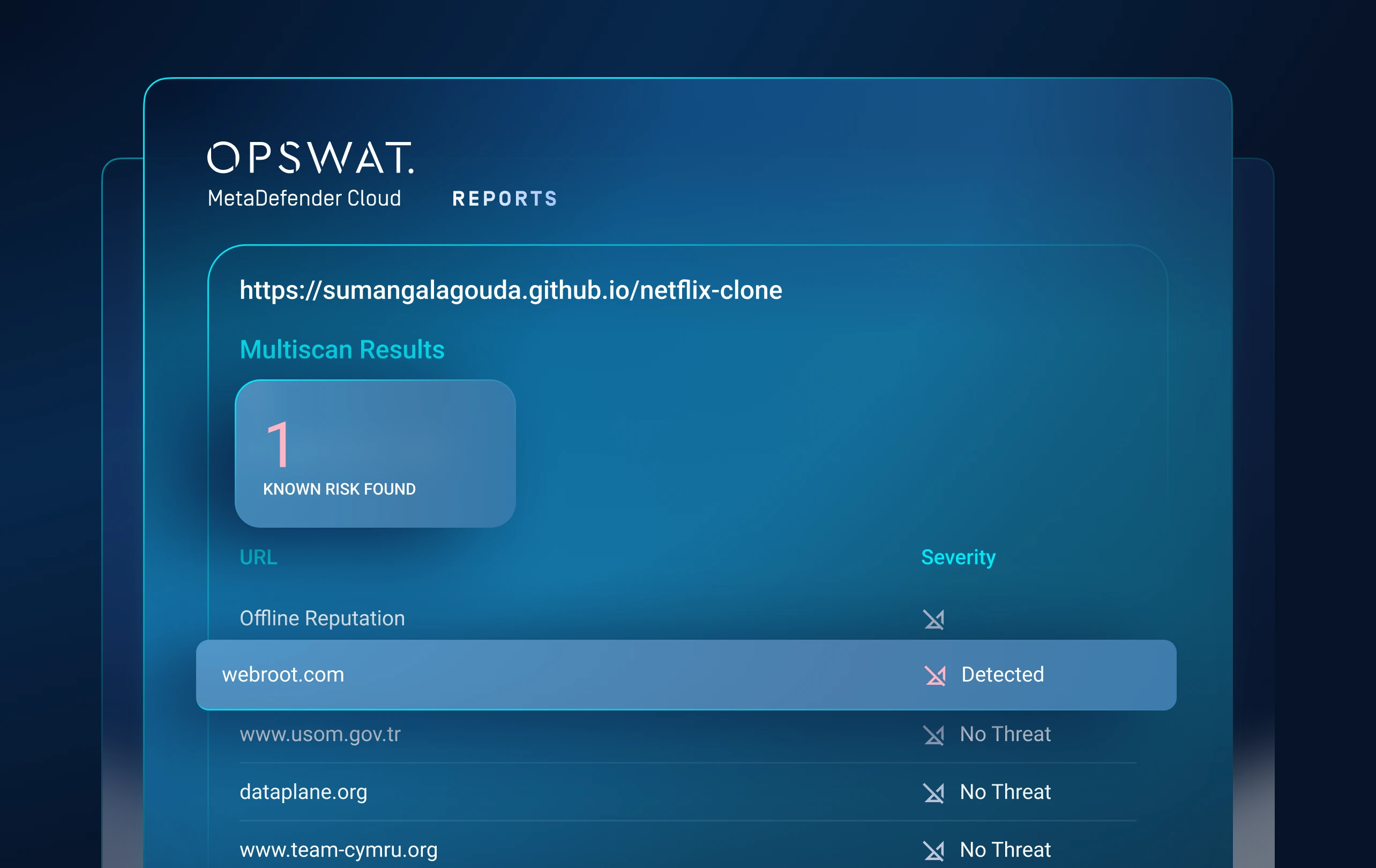

Lớp 2: Phân tích động

Khám phá các mối đe dọa

Chưa biết

Phát hiện các phần mềm độc hại khó bị phát hiện bởi các môi trường sandbox truyền thống.

Môi trường mô phỏng dựa trên sandbox phân tích các tệp tin để phát hiện các mối đe dọa tiềm ẩn như ransomware.

Làm rõ các dấu vết, chuỗi tải, logic kịch bản và chiến thuật lẩn tránh.

Lớp 3: Chấm điểm mối đe dọa

Ưu tiên các mối đe dọa

Giảm tình trạng quá tải cảnh báo

Mức độ rủi ro của các mối đe dọa được xếp hạng để nhanh chóng xác định các mối đe dọa ưu tiên trong thời gian thực.

Lớp 4: Săn lùng mối đe dọa

Chiến dịch nhận diện

phần mềm độc hại

Tìm kiếm tương đồng bằng máy học

Đối chiếu mẫu hình mối đe dọa giúp liên kết các mối đe dọa chưa biết với hệ thống mã độc, chiến thuật và cơ sở hạ tầng đã được nhận diện.

Phát hiện các họ phần mềm độc hại và các chiến dịch tấn công, buộc kẻ tấn công phải thay đổi chiến thuật và cơ sở hạ tầng.

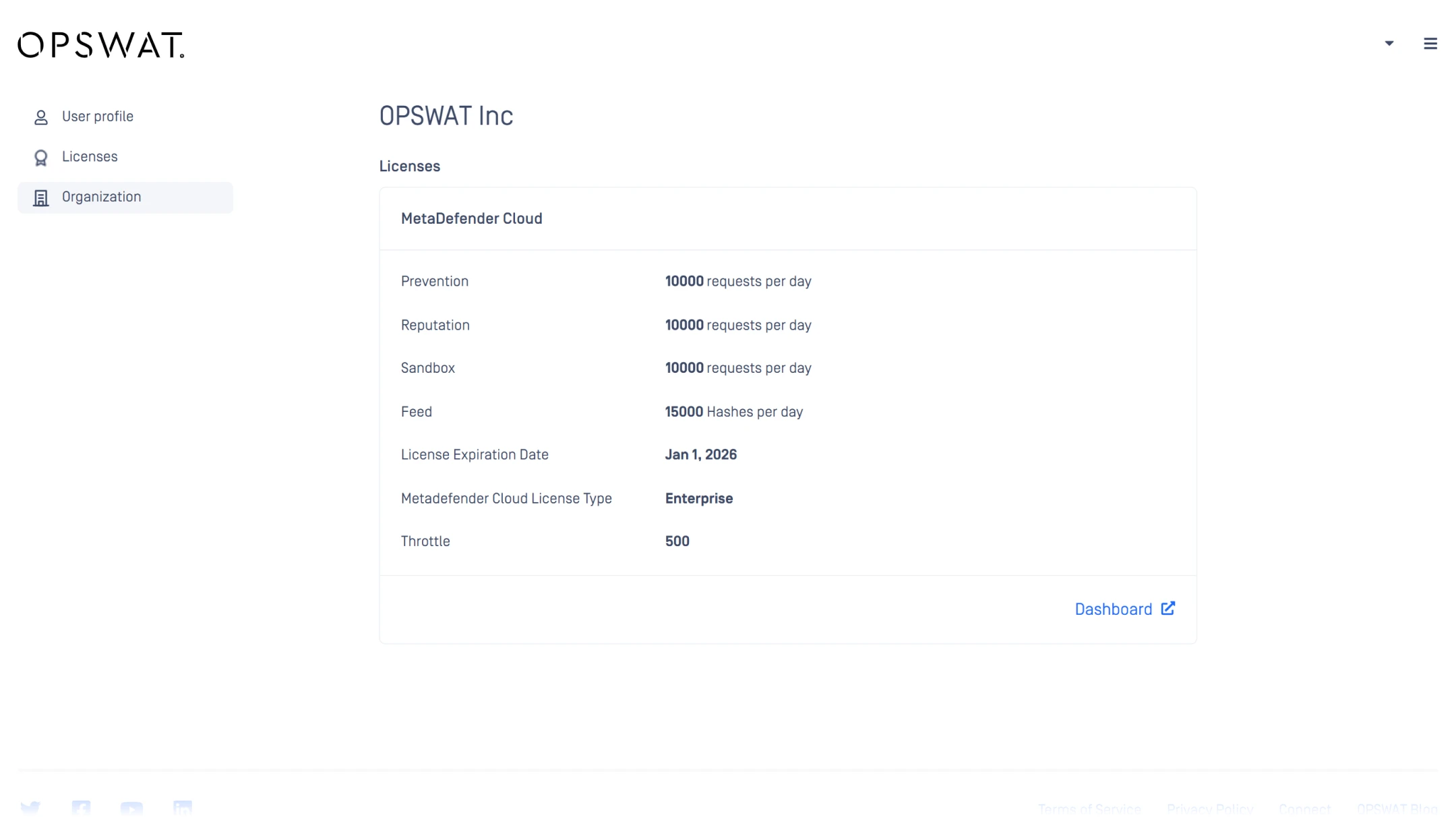

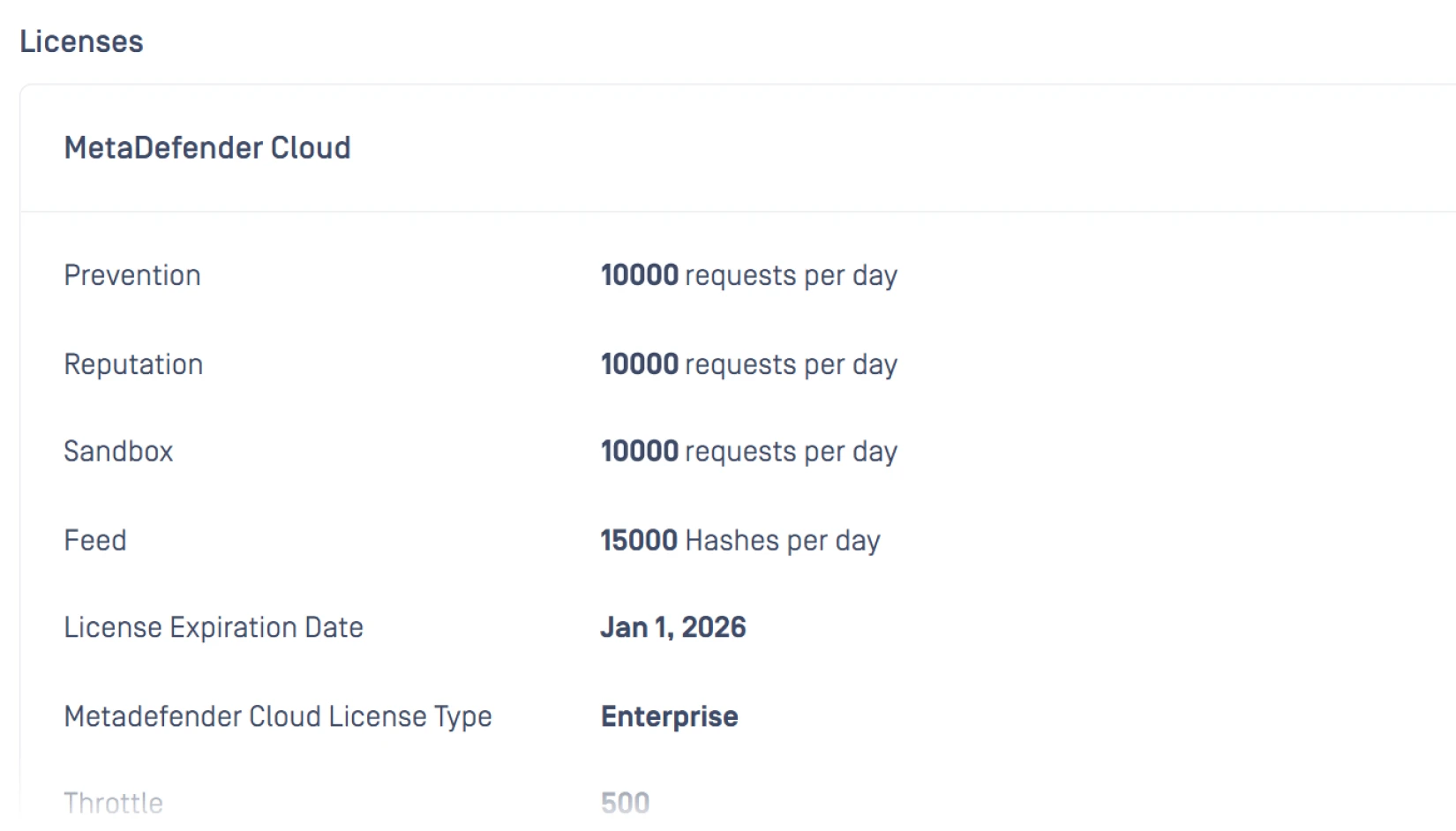

Bắt đầu chỉ với 3 bước đơn giản

OPSWAT Kích hoạt quyền truy cập

Gói của bạn được kích hoạt bởi một OPSWAT tiêu biểu.

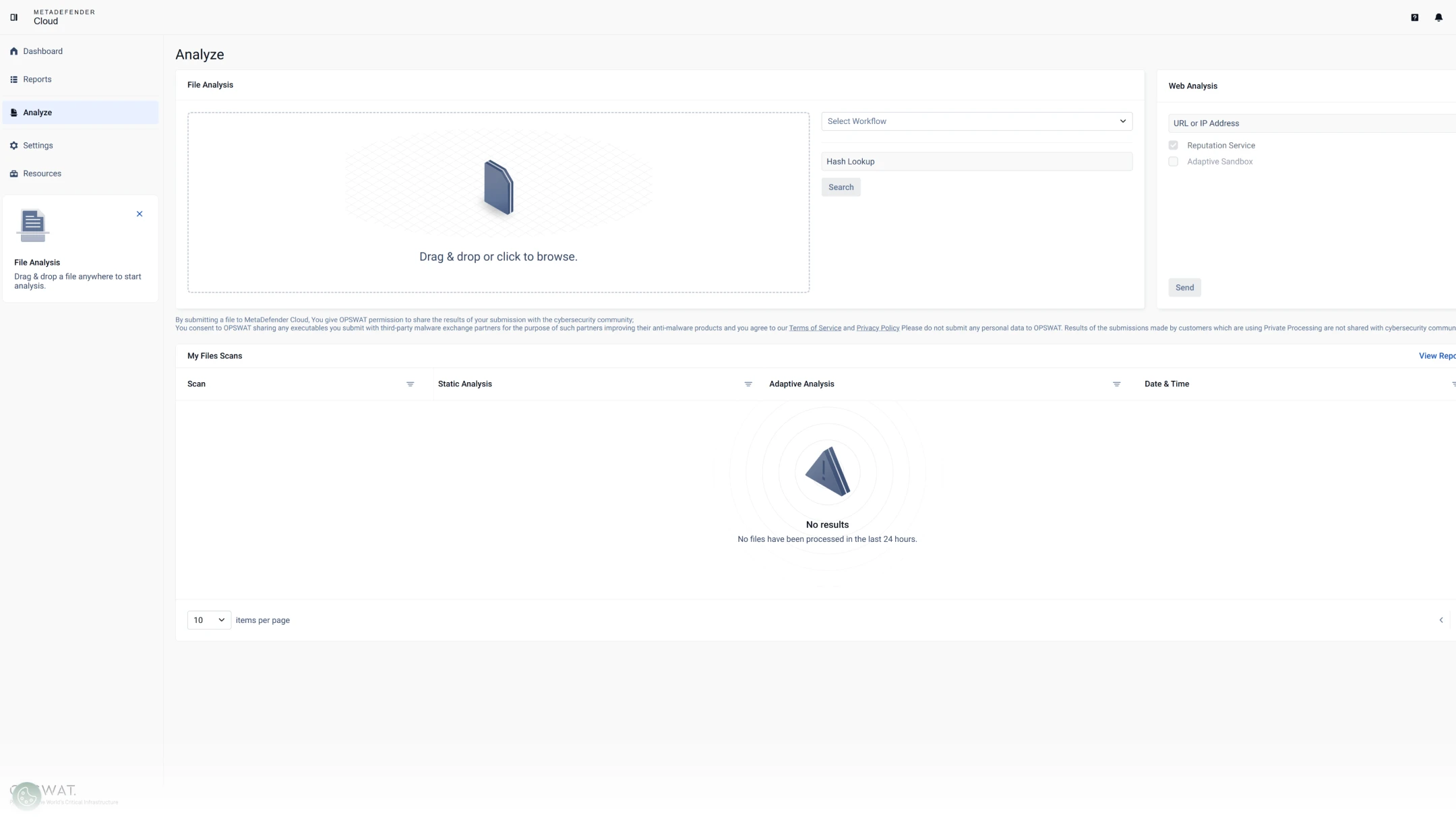

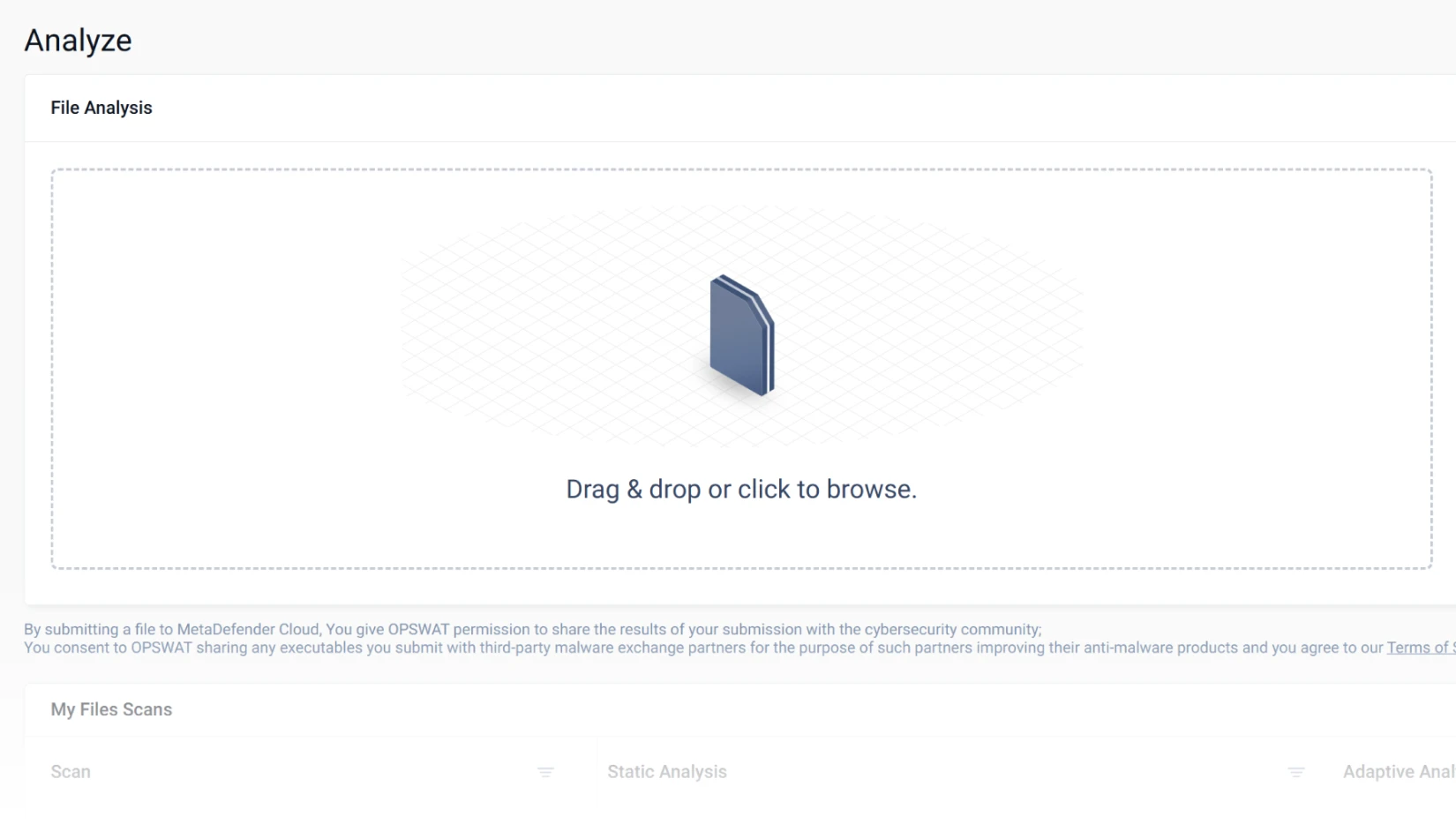

Kéo và thả tệp

Chọn một tệp tin để phân tích động.

Đạt được kết quả

Xem trực tiếp các phán quyết trong môi trường thử nghiệm, điểm số mối đe dọa và các chỉ báo xâm nhập (IOC) ngay trong ứng dụng của bạn. Cloud bảng điều khiển.

- MetaDefender Cloud

- MetaDefender Cloud

- MetaDefender Cloud

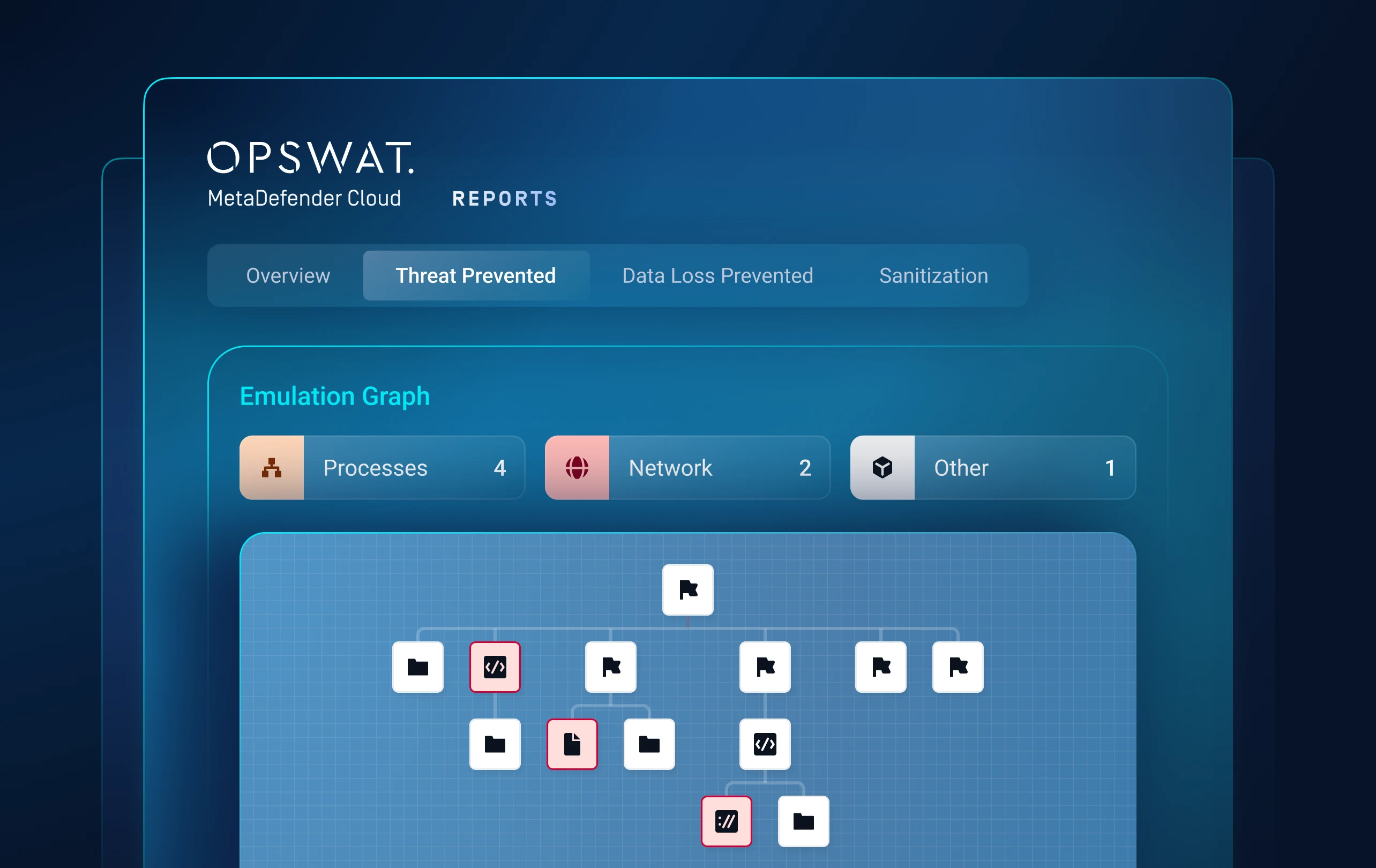

Adaptive Sandbox Đặc điểm động cơ

vì MetaDefender Cloud

Bảng sau đây trình bày chi tiết Adaptive Sandbox vì MetaDefender Cloud Bộ tính năng của động cơ. Nó không bao gồm các tính năng của nền tảng, chẳng hạn như... API Phạm vi phủ sóng, danh sách kiểm soát truy cập (ACL) có thể cấu hình, tích hợp OAuth, phản hồi syslog định dạng sự kiện chung (CEF), v.v.

Vui lòng liên hệ với chúng tôi để đặt lịch thuyết trình kỹ thuật và tìm hiểu chi tiết tất cả các tính năng và khả năng của nền tảng.

Adaptive Sandbox Tích hợp

vì MetaDefender Cloud

Bên trong OPSWAT Hệ sinh thái SaaS

- MetaDefender Cloud API công khai (tệp tin, mã băm, URL, tên miền)

- API về uy tín và thông tin tình báo về mối đe dọa (tra cứu URL, tên miền, địa chỉ IP, mã băm)

- Các mô đun và dịch vụ Cloud khác của OPSWAT

Tích hợp bên ngoài / bên thứ ba

- REST API đối với các bài gửi tệp, URL, địa chỉ IP và tên miền kèm theo kết quả phân tích trong môi trường thử nghiệm.

- Nền tảng SIEM/ghi nhật ký thông qua API hoặc xuất sự kiện

- Công cụ dành cho nhà phát triển (các đường dẫn CI/CD, kho lưu trữ, SDK, plugin)

- Nền tảng SOAR / điều phối thông qua API tích hợp

Môi trường hỗn hợp / Lai

- Các tùy chọn xử lý/quét tệp tin riêng tư dành cho môi trường nhạy cảm

- Tại chỗ MetaDefender Core sử dụng Cloud dịch vụ tình báo về danh tiếng và mối đe dọa

Hỗ trợ tuân thủ

với các yêu cầu quy định

Khi các cuộc tấn công mạng và tác nhân đe dọa ngày càng tinh vi, các cơ quan quản lý trên toàn cầu đang ban hành các quy định nhằm bảo đảm cơ sở hạ tầng trọng yếu thực hiện đầy đủ các biện pháp cần thiết để duy trì an toàn.

Tài nguyên được đề xuất

MetaDefender Aether for Cloud

Khảo sát Phát hiện & Phản hồi của SANS

Báo cáo Toàn cảnh mối đe dọa mạng 2025 của OPSWAT

Hỏi đáp

Giải pháp phân tích toàn diện, dựa trên nền tảng đám mây cho các tệp tin và URL - hoàn hảo cho bảo mật email/các nhà sản xuất thiết bị gốc (OEM) và các nhóm cần dung lượng linh hoạt mà không cần tự vận hành hệ thống sandbox riêng.

Phát hiện mối đe dọa trên web bằng học máy nâng cao (phân loại đa nhãn, phân tích cấu trúc/kiểu), thuật toán nhận biết lừa đảo PDF, phát hiện thương hiệu và mô phỏng JavaScript/clipboard để phát hiện "bộ công cụ mẫu", sao chép mã QR và lừa đảo quy mô nhỏ.

Đơn giản API (gửi tệp/URL, nhận phán quyết/IOC), cộng với xuất MISP/STIX, trình kết nối Splunk SOAR/Cortex XSOAR và YARA được tạo tự động để tìm kiếm tiếp theo.

Tự động mở rộng quy mô với mô phỏng nhanh giúp giảm độ trễ đồng thời tránh lãng phí tài nguyên máy ảo; định tuyến theo chính sách đảm bảo bạn chỉ kích hoạt những gì cần thiết - nhờ đó bạn kiểm soát được khối lượng và chi phí.

Yes-mix cloud dành cho phân tích dữ liệu đột biến/URL với môi trường sandbox tại chỗ cho dữ liệu nhạy cảm hoặc dữ liệu quốc gia. Chính sách sẽ quyết định nơi mỗi mẫu được chạy.