Ngăn chặn các cuộc tấn công ngày mai

Phát hiện các mối đe dọa zero-day và phần mềm độc hại khó bị phát hiện bằng phân tích động với trí tuệ nhân tạo tích hợp sẵn.

- Hiệu quả trong ngày đầu tiên đạt 99,9%

- Phân tích nhanh hơn gấp 20 lần

- Phân tích tất cả các tệp tin tại vùng ngoại vi

OPSWAT được tin cậy bởi

Vì sao các công cụ truyền thống không còn đáp ứng được nhu cầu

Các cuộc tấn công zero-day và phần mềm độc hại khó phát hiện giờ đây dễ dàng vượt qua các công cụ bảo mật truyền thống, tĩnh hoặc chậm chạp.

Mối đe dọa lẩn tránh

Mã độc hiện đại được thiết kế để vượt qua các biện pháp phòng thủ tĩnh, sử dụng kiểm tra môi trường, độ trễ thời gian và phát hiện môi trường giả lập (sandbox) để che giấu hành vi độc hại.

Những mối đe dọa này thích nghi trong thời gian thực, khai thác các điểm mù trong các công cụ truyền thống để xâm nhập trước khi các chữ ký hoặc thuật toán phán đoán có thể phản ứng.

Phản ứng xử lý sự cố chậm

Các nhóm đang quá tải vì phải đối mặt với quá nhiều cảnh báo và quá ít thông tin cần thiết.

Nếu không có khả năng sàng lọc nhanh chóng và ưu tiên rõ ràng, các nhà phân tích sẽ lãng phí thời gian quý báu để điều tra các báo động giả, trong khi các mối đe dọa thực sự có thể di chuyển ngang và trích xuất dữ liệu mà không bị phát hiện.

Tầm nhìn hạn chế

Các hệ thống phân mảnh tạo ra những điểm mù giữa các lớp mạng, thiết bị đầu cuối và ứng dụng.

Khi việc phát hiện không được thống nhất, các mối đe dọa có thể tồn tại mà không bị phát hiện, làm suy yếu cả nỗ lực phòng ngừa và ứng phó trên toàn môi trường.

Khả năng mở rộng kém

Các công cụ truyền thống không được thiết kế để đáp ứng khối lượng dữ liệu ngày nay hoặc tốc độ của các cuộc tấn công hiện đại.

Khi khối lượng tệp tin và lưu lượng truy cập tăng lên, các quy trình phát hiện bị tắc nghẽn, hàng đợi phân tích mở rộng và các lỗ hổng bảo mật bảo mật ngày càng lớn, khiến các tổ chức dễ bị tấn công.

127%

Sự gia tăng về độ phức tạp của mã độc

đa giai đoạn*

7.3%

các tệp OSINT được phân loại lại

được coi là có hại trong vòng 24 giờ*

703%

gia tăng các vụ lừa đảo đánh cắp thông tin đăng nhập

các cuộc tấn công vào cuối năm 2024*

*Theo dữ liệu thử nghiệm từ hơn một triệu lần quét tệp tin.

Phát hiện lỗ hổng bảo mật bảo mật zero-day hợp nhất

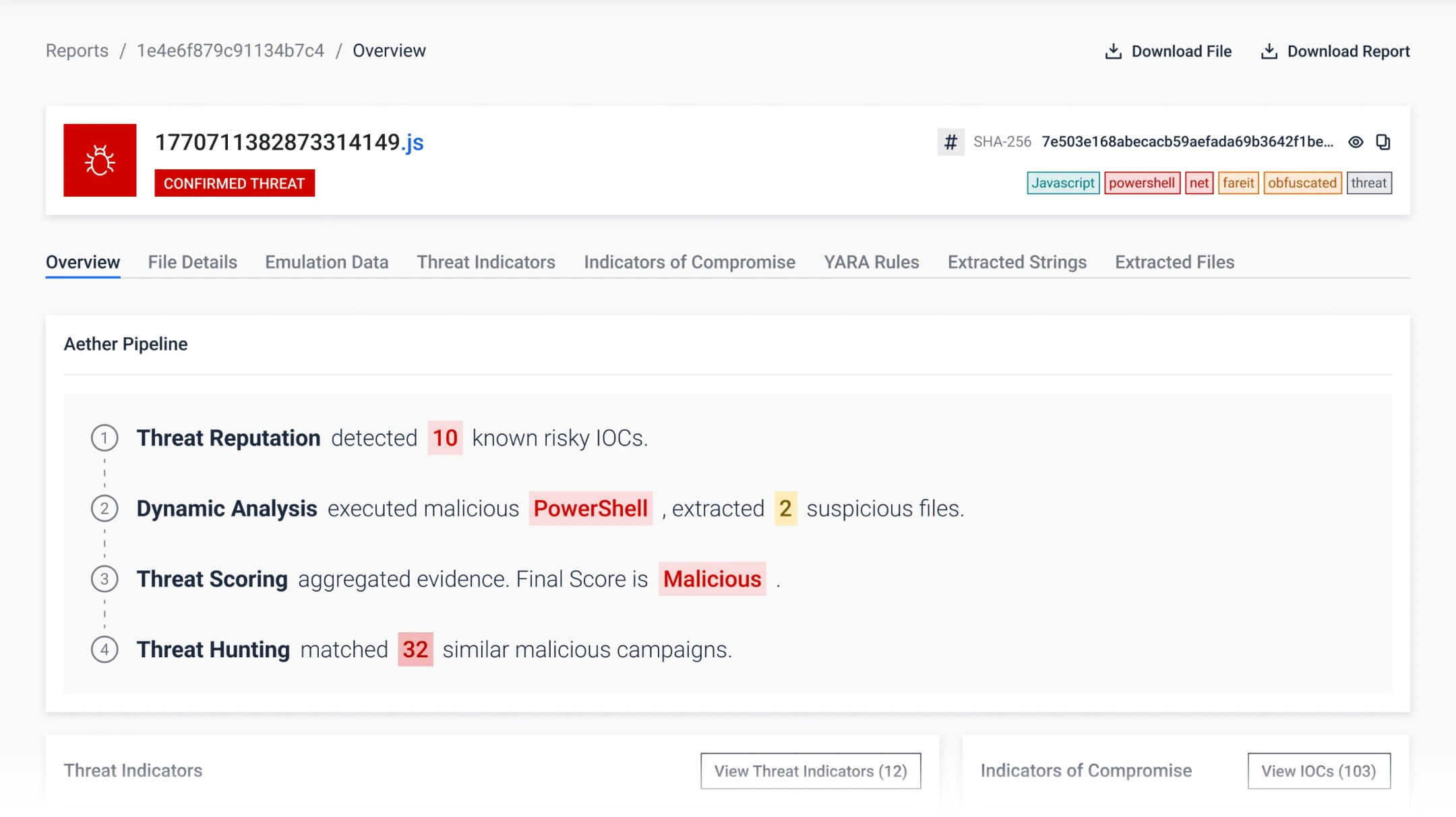

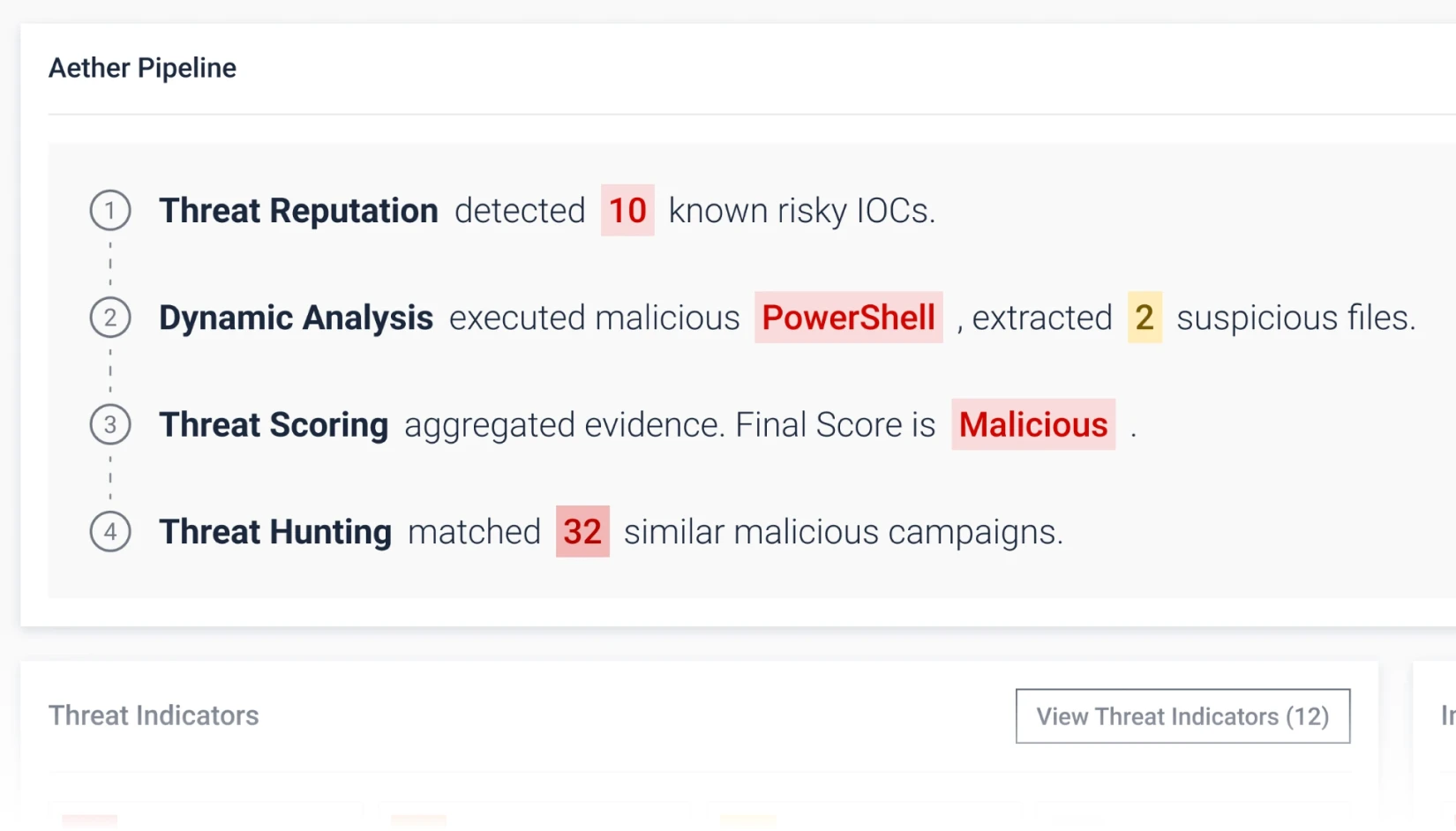

Lớp 1: Danh tiếng của mối đe dọa

Phát hiện nhanh

Các mối đe dọa đã biết

Hãy ngăn chặn các làn sóng mối đe dọa đã biết.

Kiểm tra URL, địa chỉ IP và tên miền theo thời gian thực hoặc ngoại tuyến để phát hiện phần mềm độc hại, lừa đảo trực tuyến và mạng botnet.

Chặn cơ sở hạ tầng được tái sử dụng và phần mềm độc hại thông thường, đồng thời buộc kẻ tấn công phải thay đổi các chỉ báo cơ bản.

Lớp 2: Phân tích động

Khám phá các mối đe dọa

Chưa biết

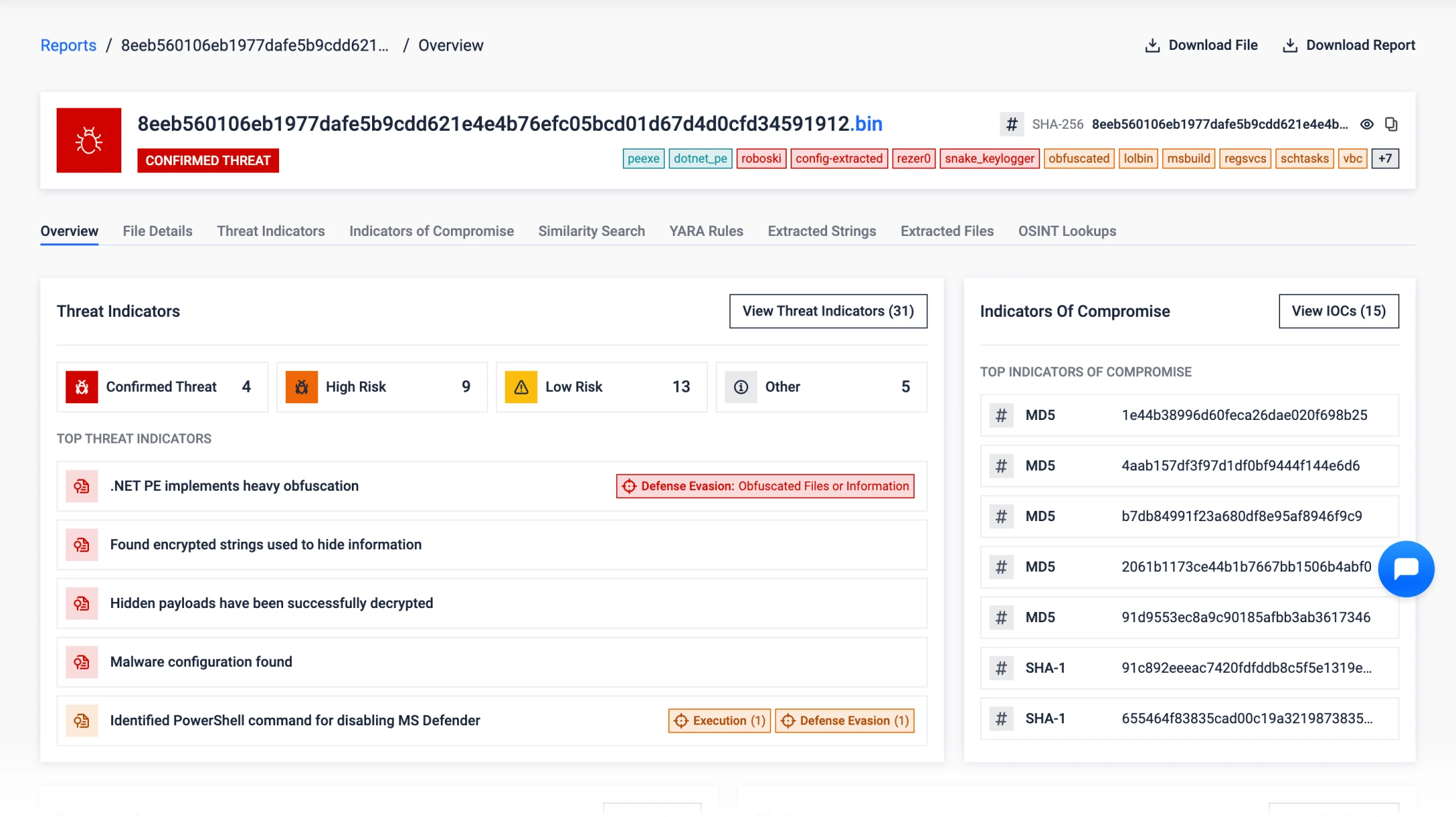

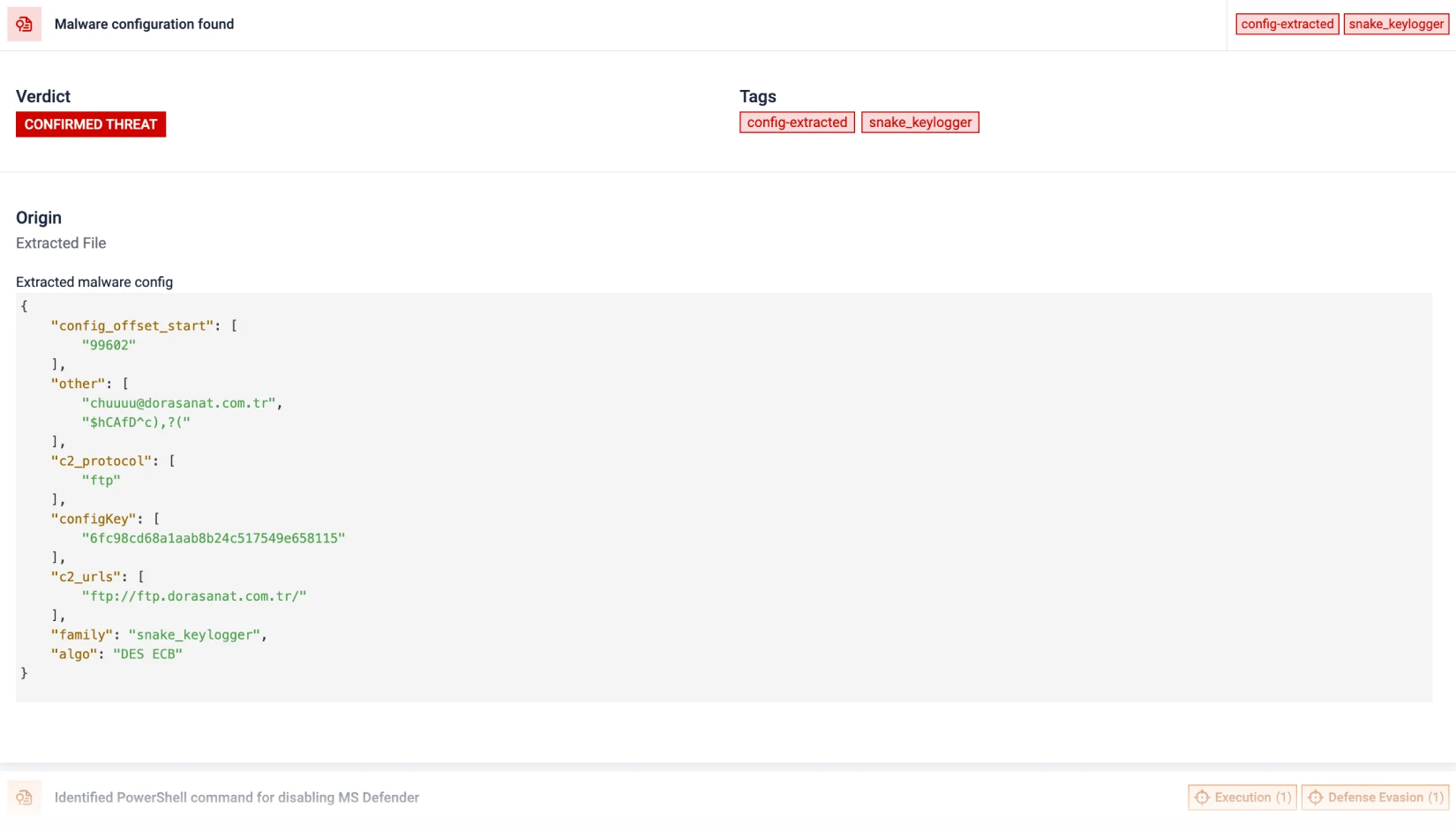

Phát hiện các phần mềm độc hại khó bị phát hiện, ẩn mình khỏi các môi trường sandbox truyền thống.

Môi trường mô phỏng dựa trên sandbox phân tích các tệp tin để phát hiện các mối đe dọa tiềm ẩn như ransomware.

Làm rõ các dấu vết, chuỗi tải, logic kịch bản và chiến thuật lẩn tránh.

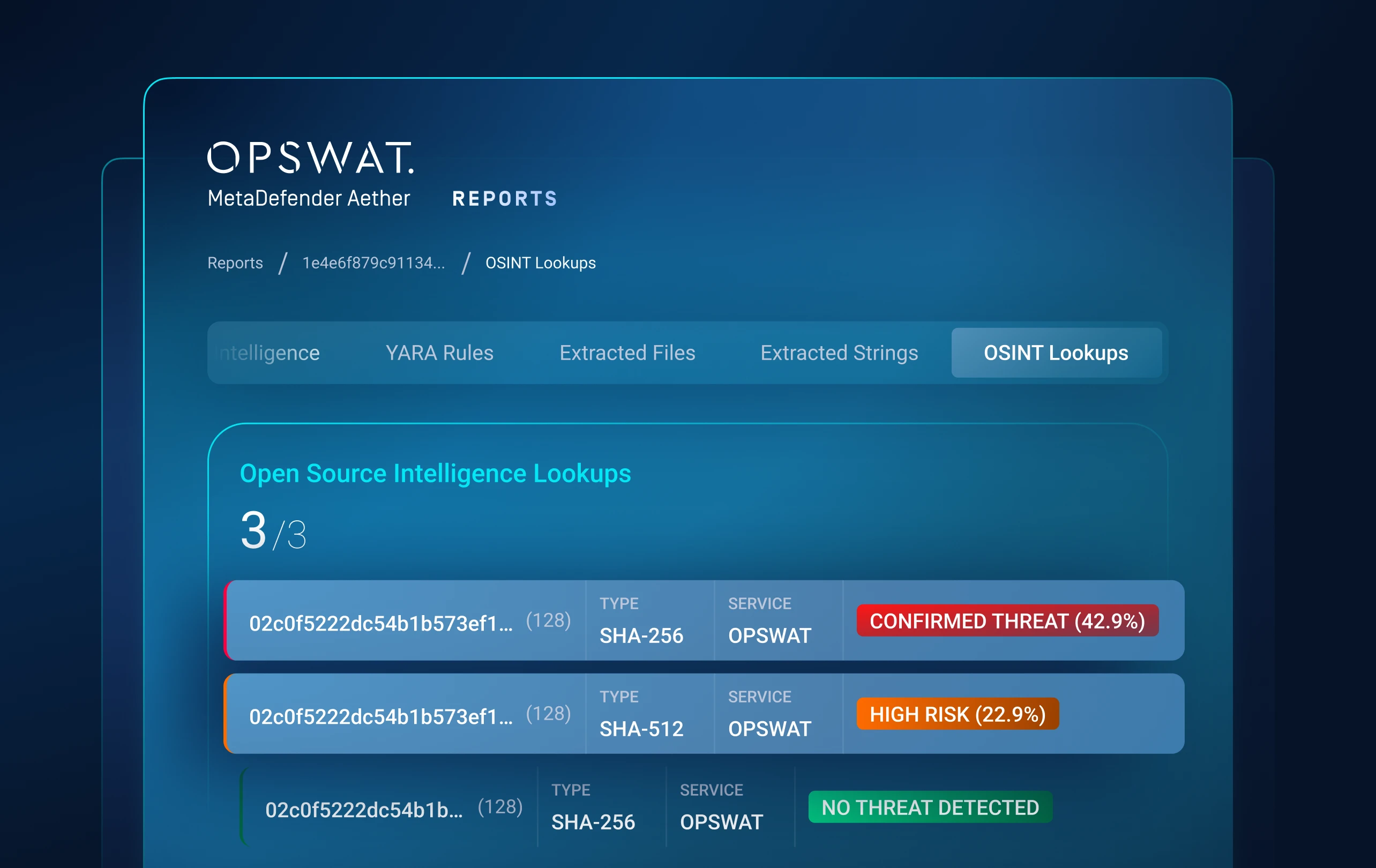

Lớp 3: Chấm điểm mối đe dọa

Ưu tiên các mối đe dọa

Giảm tình trạng quá tải cảnh báo

Mức độ rủi ro của các mối đe dọa được xếp hạng để nhanh chóng xác định các mối đe dọa ưu tiên trong thời gian thực.

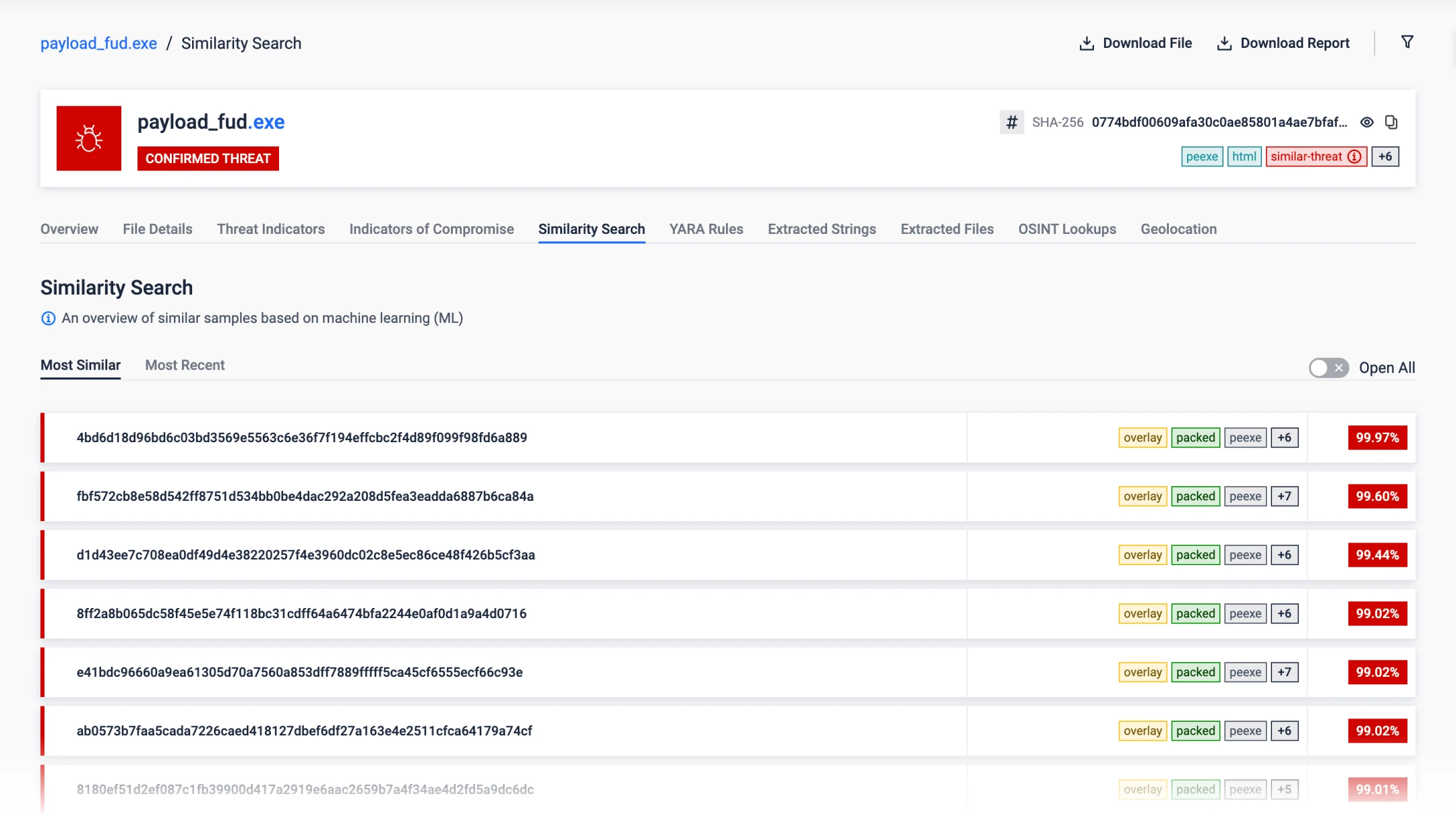

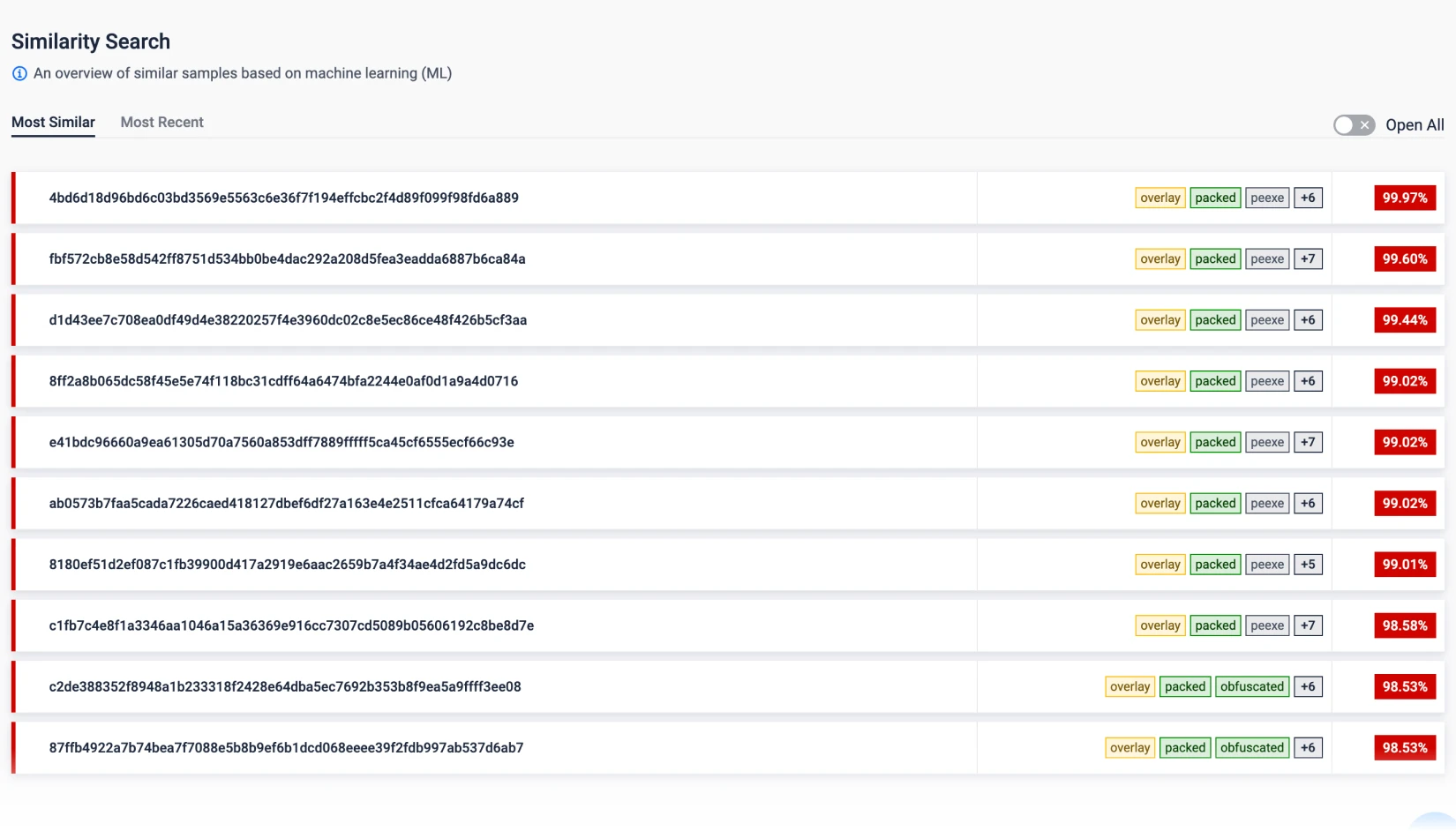

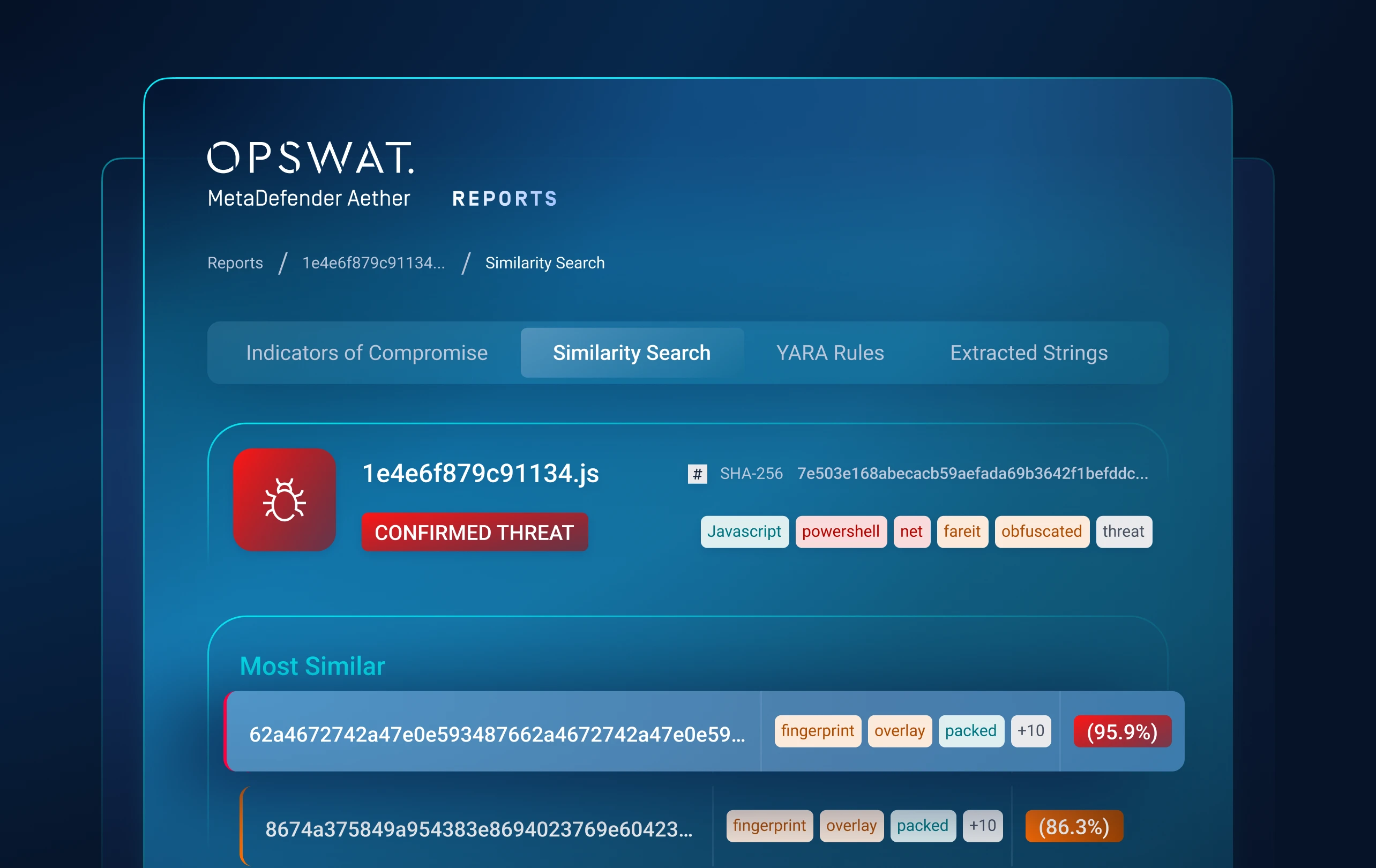

Lớp 4: Săn lùng mối đe dọa

Chiến dịch nhận diện

phần mềm độc hại

Tìm kiếm tương đồng bằng máy học

Đối chiếu mẫu hình mối đe dọa giúp liên kết các mối đe dọa chưa biết với hệ thống mã độc, chiến thuật và cơ sở hạ tầng đã được nhận diện.

Phát hiện các họ phần mềm độc hại và các chiến dịch tấn công, buộc kẻ tấn công phải thay đổi chiến thuật và cơ sở hạ tầng.

“Tốc độ nhanh nhất từng được kiểm chứng.”

Venak Security

330+

Nhận diện thương hiệu

trong phát hiện phishing

bằng Máy học

Hơn 50

Định dạng tệp tin

Trích xuất hiện vật,

hình ảnh, & hơn thế nữa

>14

Phần mềm độc hại tự động

Trích xuất gia đình

Tích hợp dễ dàng

Chúng ta ngăn chặn các cuộc tấn công đó

Không ai biết nó tồn tại.

20x

Nhanh hơn các giải pháp truyền thống

Tầm nhìn sâu rộng & Phản ứng nhanh chóng

Khai thác hàng tỷ tín hiệu đe dọa và tìm kiếm sự tương đồng giữa các mối đe dọa bằng máy học.

Phân tích cấu trúc sâu

Phân tích nhanh chóng hơn 50 loại tệp, bao gồm LNK và MSI, để trích xuất nội dung nhúng, các hiện vật và hình ảnh.

Giải mã tự động, dịch ngược mã và mô phỏng shellcode—cùng với giải nén Python, trích xuất macro và hỗ trợ AutoIT—mang lại khả năng giám sát sâu sắc các mối đe dọa tiềm ẩn.

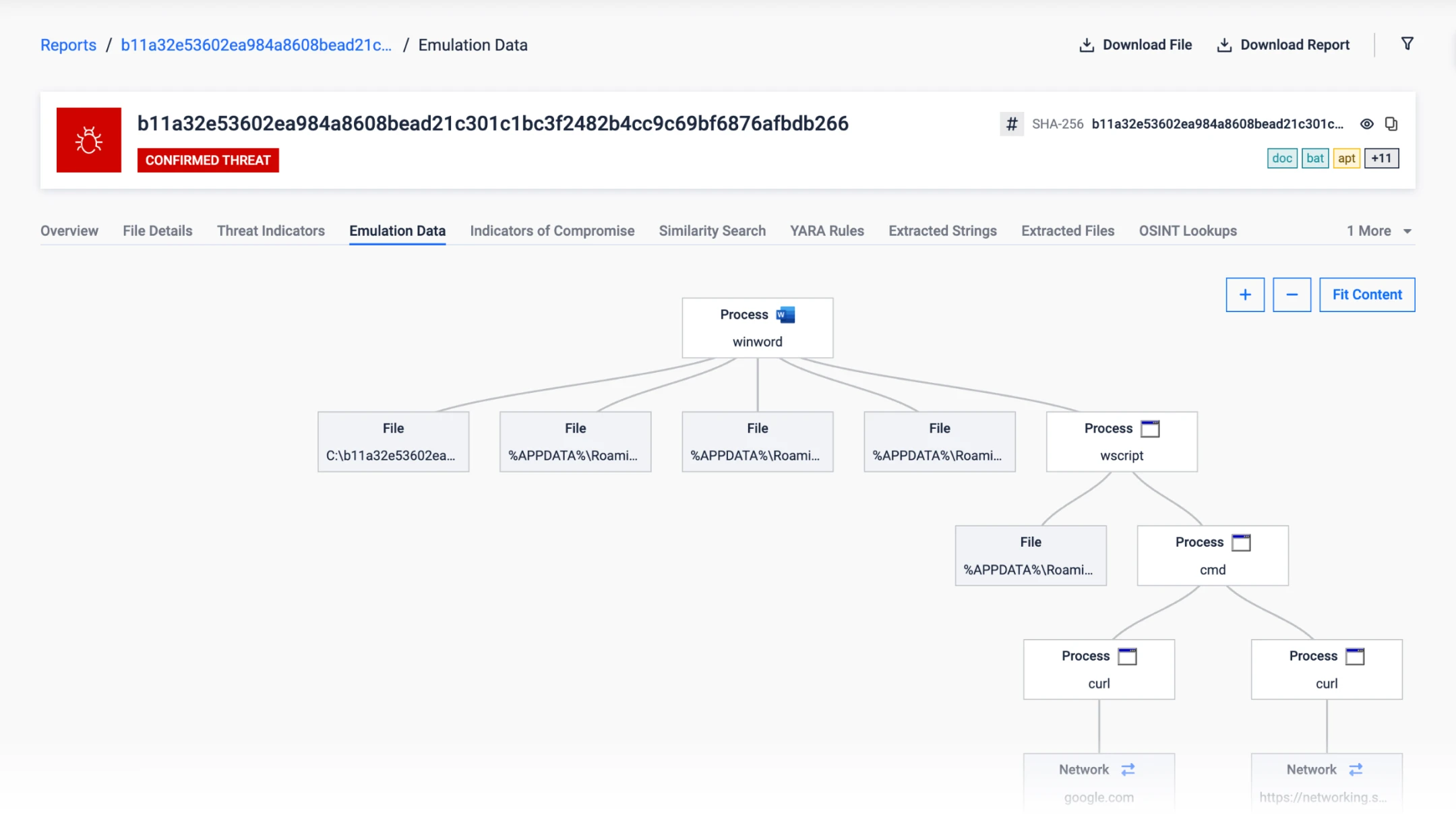

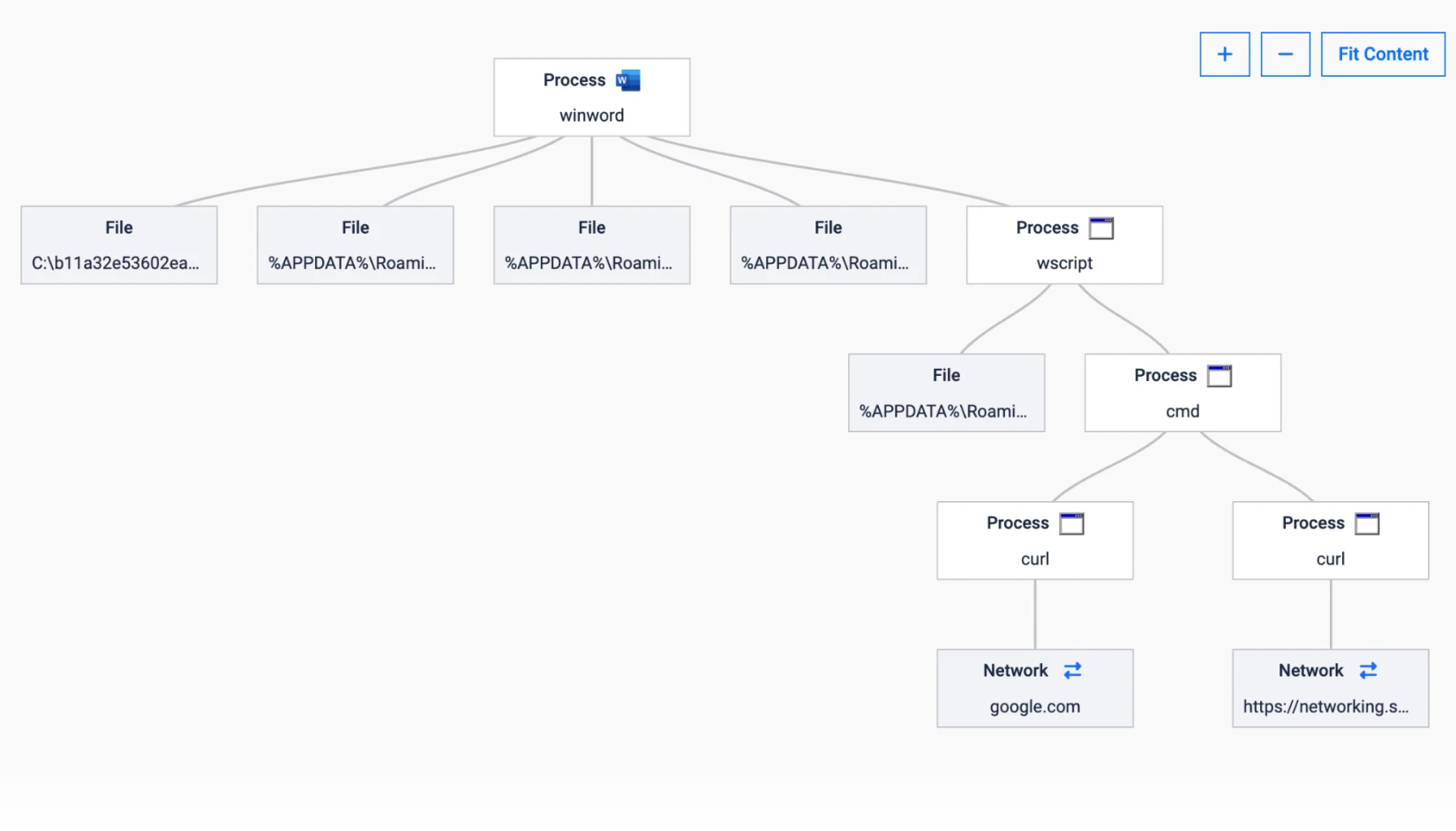

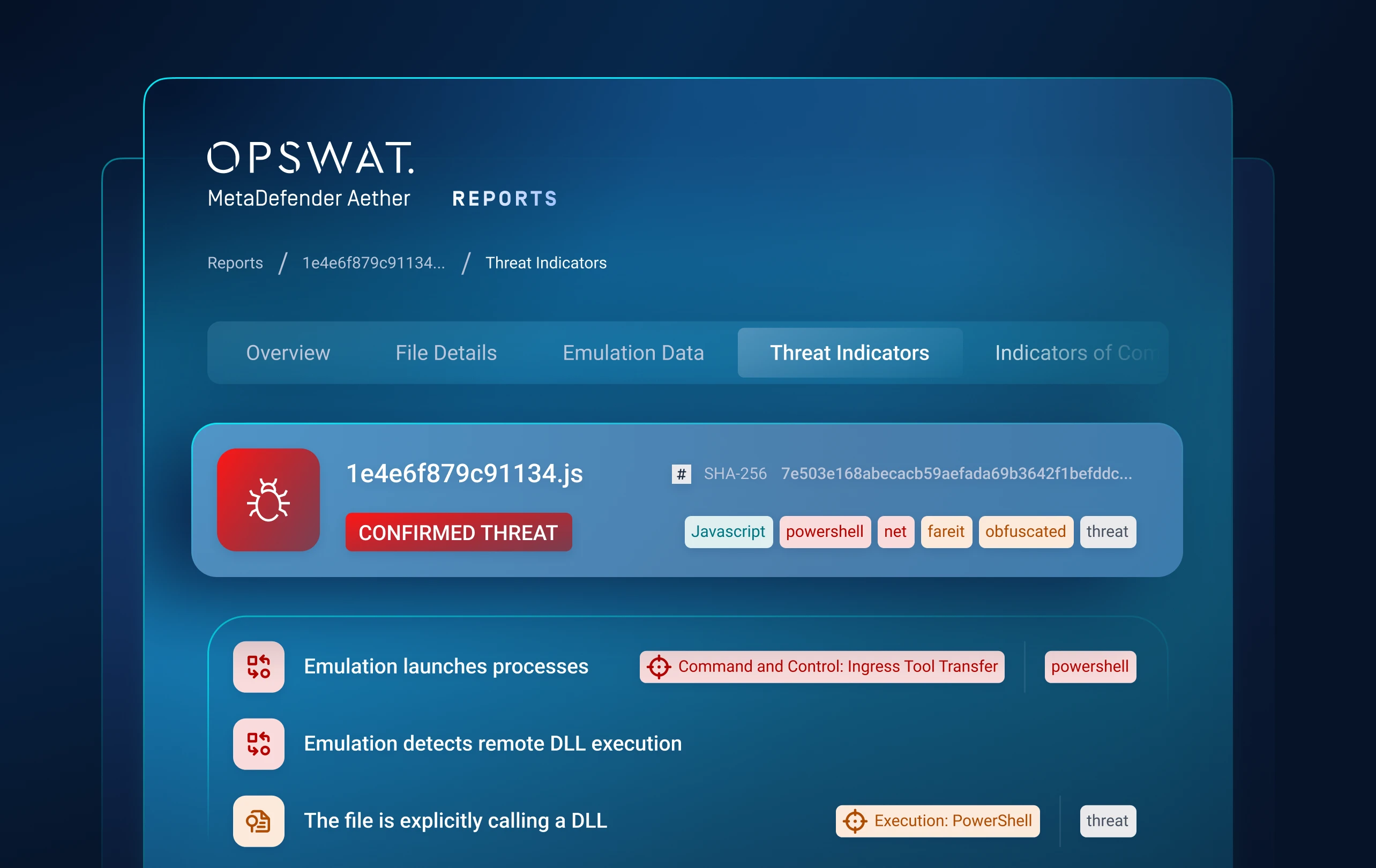

Phân tích động

Phát hiện và phân loại các mối đe dọa đang hoạt động bằng cách sử dụng học máy và các vụ nổ có mục tiêu trong các ngăn xếp ứng dụng hoặc môi trường cụ thể.

Vượt qua các bước kiểm tra chống né tránh, mô phỏng các tập lệnh JavaScript, VBS và PowerShell, và tự động điều chỉnh luồng điều khiển để phát hiện các mối đe dọa chưa biết.

Phát hiện và phân loại mối đe dọa

Phát hiện hơn 330 thương hiệu lừa đảo—ngay cả khi ngoại tuyến—bằng phân tích Học máy (Machine learning-ML).

Đối chiếu các chỉ báo xâm nhập (IOC), xác định ý đồ độc hại với hơn 900 chỉ báo hành vi, trích xuất cấu hình từ hơn 18 họ phần mềm độc hại và phát hiện các mối đe dọa chưa biết thông qua phân cụm dựa trên sự tương đồng.

- MetaDefender Aether

- MetaDefender Aether

- MetaDefender Aether

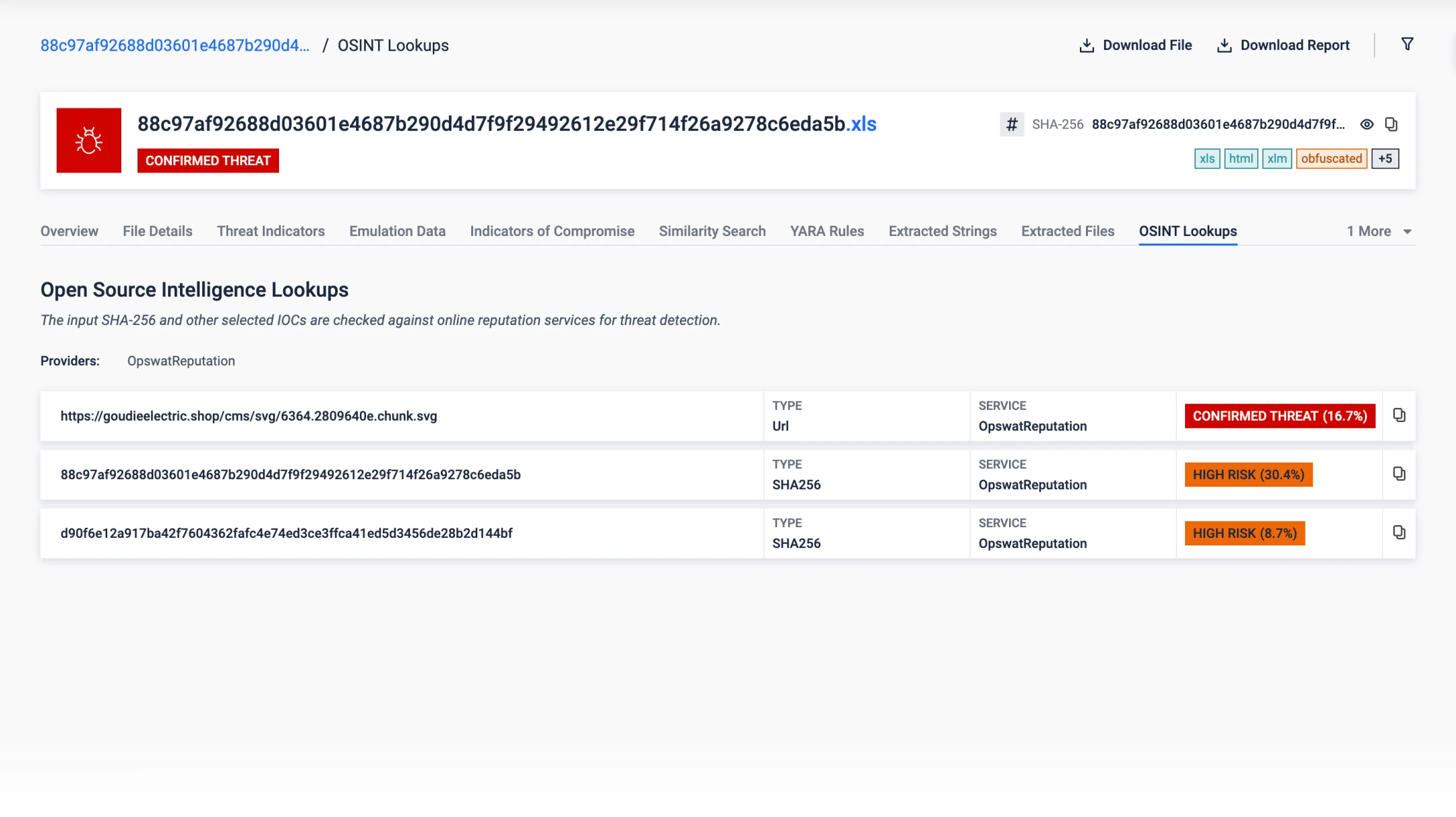

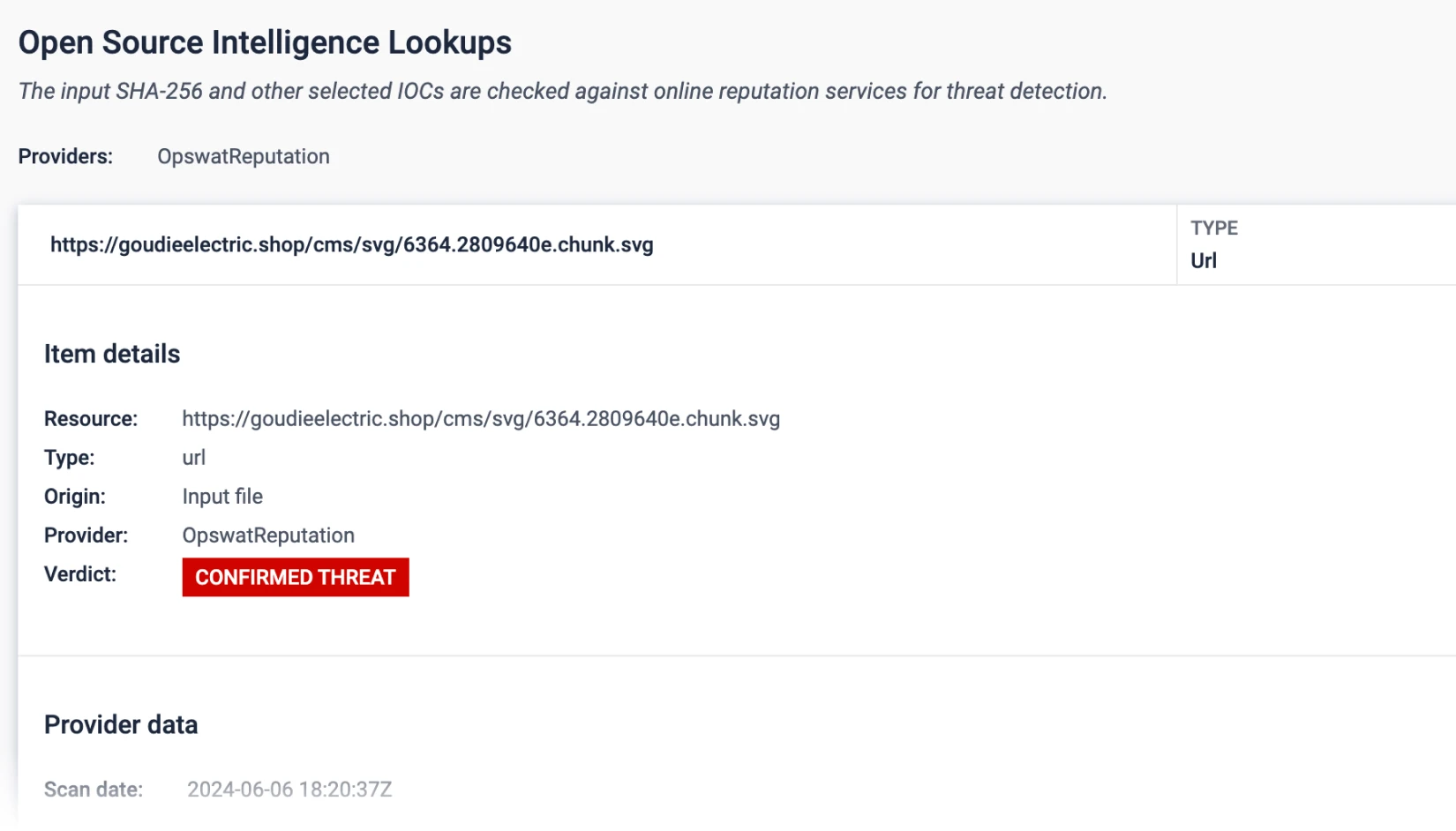

Tình báo mối đe dọa & Tích hợp

Việc săn lùng mối đe dọa tự động và phát hiện theo thời gian thực được tích hợp liền mạch trên nhiều nguồn thông tin tình báo.

Hệ thống xuất ra các định dạng MISP và STIX, truy vấn MetaDefender Cloud Reputation Service, kết nối với các nhà cung cấp thông tin tình báo nguồn mở, và tự động tạo các quy tắc YARA cho mỗi mối đe dọa được phát hiện.

Động cơ chống né tránh thế hệ tiếp theo

Công cụ này trích xuất các dấu hiệu xâm nhập từ các phần mềm độc hại có khả năng né tránh cao và kích hoạt các cuộc tấn công có mục tiêu, giúp các nhà phân tích tập trung vào những phát hiện có giá trị cao.

Môi trường giả lập (sandbox) vô hiệu hóa các kỹ thuật lẩn tránh nâng cao, bao gồm thời gian chờ dài và vòng lặp, kiểm tra người dùng hoặc tên miền, định vị địa lý, kiểm tra ngôn ngữ hệ điều hành, ghi đè VBA, các hành vi tự động thực thi nâng cao như kích hoạt bằng di chuột và lạm dụng trình lập lịch tác vụ.

- MetaDefender Aether

- MetaDefender Aether

Báo cáo Toàn cảnh mối đe dọa mạng 2025 của OPSWAT

Phần mềm độc hại ngày càng khó phát hiện hơn.

Hơn bao giờ hết—hãy xem số liệu.

Tăng cường khả năng phát hiện lỗ hổng bảo mật bảo mật Zero-Day

Trong mọi môi trường

Giải pháp phát hiện lỗ hổng bảo mật bảo mật Zero-Day của OPSWAT được xây dựng trên một bộ công nghệ thống nhất, kết hợp giữa môi trường giả lập (sandboxing), trí tuệ thích ứng và...

Phân tích hành vi để phát hiện các mối đe dọa chưa biết một cách nhanh chóng và trên quy mô lớn—tại chỗ, trên đám mây hoặc bất kỳ đâu giữa hai môi trường đó.

MetaDefender Aether ™

Giải pháp phát hiện lỗ hổng bảo mật bảo mật zero-day độc lập, kết hợp công nghệ sandbox tiên tiến với trí tuệ nhân tạo tích hợp. Khám phá các mối liên hệ ẩn thông qua dữ liệu về độ tương đồng và danh tiếng mối đe dọa được tạo ra bằng máy học để thu thập thông tin chi tiết hữu ích, giúp phản ứng nhanh hơn.

MetaDefender Aether for Core

Tăng cường bảo mật tại chỗ (on-premises) của bạn với môi trường giả lập thích ứng (Adaptive Sandbox) & tình báo mối đe dọa (Threat Intelligence) cho MetaDefender Core. Cung cấp khả năng phân tích mối đe dọa động, các chính sách tùy chỉnh và khả năng hiển thị chi tiết để phát hiện và ngăn chặn các cuộc tấn công zero-day trước khi chúng lan rộng.

MetaDefender Threat Intelligence ™

Xác định các mối đe dọa liên quan đến lỗ hổng bảo mật bảo mật chưa được vá (zero-day), đánh giá độ tin cậy của tệp tin trong thời gian thực và phản ứng nhanh hơn với các rủi ro mới nổi nhờ tìm kiếm độ tương đồng mối đe dọa bằng máy học và kiểm tra độ tin cậy của mối đe dọa. Các nhóm bảo mật thu được thông tin tình báo về mối đe dọa phong phú hơn để đảm bảo khả năng phòng thủ mạnh mẽ hơn trước các phần mềm độc hại đang phát triển và các cuộc tấn công có chủ đích.

Mở khóa khả năng phát hiện lỗ hổng bảo mật bảo mật Zero-Day trên mọi giải pháp.

Khám phá cách triển khai công nghệ phát hiện lỗ hổng bảo mật bảo mật zero-day đến tận ranh giới mạng của bạn.

Đảm bảo tất cả các tệp tin đều được phát hiện lỗ hổng bảo mật bảo mật zero-day nâng cao mà không gây chậm trễ hiệu năng.

Detonator - Hành trình không hồi kết

để phát hiện các mối đe dọa zero-day

Câu chuyện đằng sau công nghệ phân tích động hàng đầu trong ngành của OPSWAT

Câu chuyện đằng sau MetaDefender Aether

Jan Miller – Giám đốc công nghệ, Phân tích mối đe dọa tại OPSWAT

Jan Miller là người tiên phong trong lĩnh vực phân tích mã độc hiện đại, nổi tiếng với việc ra mắt các nền tảng đã thay đổi cách ngành công nghiệp phát hiện các mối đe dọa né tránh. Sau khi thành lập Payload Security và sau đó dẫn dắt Falcon X tại CrowdStrike, ông tiếp tục đổi mới với Filescan.io, sau này được OPSWAT mua lại. Với tư cách là thành viên Hội đồng quản trị AMTSO, ông ủng hộ sự minh bạch đồng thời phát triển các kỹ thuật kết hợp phân tích động với tình báo mối đe dọa để phơi bày mã độc lẩn tránh.

Phân tích động được phát triển cùng với thông tin tình báo về mối đe dọa tích hợp sẵn.

MetaDefender Aether kết hợp mô phỏng cấp độ CPU, phân tích hành vi và thông tin tình báo về mối đe dọa thích ứng (uy tín mối đe dọa, chấm điểm, tìm kiếm tương đồng). Điều này có nghĩa là đưa ra phán quyết về các lỗ hổng bảo mật bảo mật zero-day nhanh hơn và ngữ cảnh phong phú hơn, hỗ trợ việc săn lùng mối đe dọa và phản hồi tự động trên toàn bộ hệ thống bảo mật của bạn.

Tốc độ đã được xác thực

& Bảo mật bởi AMTSO

Phù hợp với tiêu chuẩn của Anti-Malware Testing Standards Organization (AMTSO), kết quả đánh giá từ Venak Security khẳng định vị thế dẫn đầu của Adaptive Sandbox của OPSWAT.

Được tin cậy toàn cầu để bảo vệ những điều trọng yếu

OPSWAT Được hơn 2.000 tổ chức trên toàn thế giới tin tưởng để bảo vệ dữ liệu, tài sản và mạng lưới quan trọng của họ khỏi...

Các mối đe dọa từ thiết bị và tệp tin.

Xây dựng chuyên biệt cho mọi lĩnh vực

Hỗ trợ tuân thủ

với các yêu cầu quy định

Khi các cuộc tấn công mạng và tác nhân đe dọa ngày càng tinh vi, các cơ quan quản lý trên toàn cầu đang ban hành các quy định nhằm bảo đảm cơ sở hạ tầng trọng yếu thực hiện đầy đủ các biện pháp cần thiết để duy trì an toàn.

Tài nguyên được đề xuất

Cộng đồng FileScan.io

Phát hiện các mối đe dọa ẩn với phân tích mã độc chuyên sâu, được hỗ trợ bởi công nghệ MetaDefender Aether của OPSWAT — dùng thử miễn phí.

Hỏi đáp

Giải pháp này loại bỏ điểm mù đối với các mối đe dọa dựa trên tệp chưa xác định bằng cách kết hợp Kiểm tra danh tính, phân tích động dựa trên giả lập và thông tin tình báo hành vi, giúp bạn phát hiện các payload trong bộ nhớ, loader bị che giấu và bộ công cụ lừa đảo mà các chữ ký và công cụ thiết bị đầu cuối bỏ sót.

Giải pháp tích hợp trực tiếp tại các điểm tiếp nhận dữ liệu (ICAP, email, MFT, web), làm giàu dữ liệu cho hệ thống SIEM/SOAR của bạn (MISP/STIX, Splunk SOAR, Cortex XSOAR), đồng thời phản hồi các chỉ số xâm nhập (IOC) có độ tin cậy cao và các hành vi được liên kết theo MITRE, nhằm nâng cao hiệu quả phát hiện trên toàn bộ hệ sinh thái công cụ.

Không. Bộ lọc "tuyệt vời" của hệ thống loại bỏ hầu hết các lỗi ngay lập tức; các tệp đáng ngờ được xử lý trong môi trường mô phỏng nhanh hơn 10 lần và tiết kiệm tài nguyên hơn 100 lần so với các môi trường máy ảo truyền thống - giúp duy trì tốc độ truyền tải tệp nhanh chóng trong khi vẫn phát hiện được 0,1% các mối đe dọa zero-day quan trọng.

Có. Triển khai trên nền tảng đám mây (cloud), kết hợp (hybrid) hoặc hoàn toàn on-prem/air-gapped (hỗ trợ RHEL/Rocky Linux), với chế độ ngoại tuyến và danh sách trắng chứng chỉ, quyền truy cập dựa trên vai trò, nhật ký kiểm tra và kiểm soát lưu giữ dữ liệu cho môi trường kiểu NIS2/IEC 62443/NIST.

Giảm số lượng sự cố và MTTR (ít cảnh báo sai hơn, ngữ cảnh phong phú hơn), phát hiện sớm hơn các mối đe dọa khó bị phát hiện qua OSINT, và giảm thiểu rủi ro có thể đo lường được cho các quy trình làm việc liên quan đến tệp (email, MFT, cổng thông tin). Hầu hết khách hàng bắt đầu với một dự án POC có phạm vi xác định trên lưu lượng truy cập thực tế của họ, sau đó mở rộng.