Các đơn vị vận hành nước và xử lý nước thải phải kiểm soát rủi ro an ninh mạng trong khi vẫn duy trì hoạt động liên tục của nhà máy. Đối tượng tấn công nhắm vào cả hệ thống kinh doanh và hệ thống vận hành, thường thông qua trao đổi tệp định kỳ và dịch vụ bên thứ ba. Môi trường vận hành phân tán và hoạt động của nhà thầu làm gia tăng sự đa dạng trong xử lý thiết bị lưu trữ di động, khiến các biện pháp kiểm soát trở thành yêu cầu thiết yếu.

Tổng quan ngành

Theo báo cáo Triển vọng An ninh mạng Toàn cầu năm 2025 của Diễn đàn Kinh tế Thế giới, 72% tổ chức được khảo sát cho biết rủi ro an ninh mạng đã gia tăng trong 12 tháng qua. 54% tổ chức quy mô lớn xác định các thách thức từ bên thứ ba và chuỗi cung ứng là trở ngại lớn nhất đối với khả năng phục hồi an ninh mạng, làm phức tạp việc áp dụng các biện pháp kiểm soát trên toàn bộ hệ sinh thái nhà cung cấp và đối tác hiện trường. Mức độ sẵn sàng của các khu vực đối với các sự cố nghiêm trọng nhắm vào cơ sở hạ tầng trọng yếu vẫn không đồng đều, cho thấy rủi ro mang tính hệ thống nếu các đơn vị cấp nước và xử lý nước thải trở thành mục tiêu tấn công.

Yếu tố địa chính trị đang ảnh hưởng đến chiến lược của gần 60% tổ chức, làm gia tăng nguy cơ các cuộc tấn công lan sang cơ sở hạ tầng trọng yếu. Các tổ chức thuộc cơ quan nhà nước, bao gồm đơn vị cấp nước và tiện ích khu vực, cũng ghi nhận mức độ tự tin về khả năng phục hồi an ninh mạng thấp hơn so với khối tư nhân.

Các mối đe dọa từ tệp tin và liên quan đến công nghệ vận hành (OT)

Báo cáo toàn cảnh mối đe dọa của OPSWAT năm 2025 ghi nhận áp lực ngày càng tăng đối với an ninh mạng công nghệ vận hành (OT) và cơ sở hạ tầng trọng yếu bao gồm cả các tiện ích. Kẻ thù kết hợp động cơ tài chính với hoạt động gián điệp, làm tăng nguy cơ gián đoạn vận hành. Dưới đây là các loại mối đe dọa then chốt dựa trên tệp tin ảnh hưởng đến OT và cơ sở hạ tầng trọng yếu hiện nay.

Các vector tấn công dựa trên tệp

Các tệp PDF, tệp lưu trữ và HTML vẫn là những công cụ phổ biến để phát tán phần mềm độc hại, và việc phát tán trái phép HTML đang gia tăng.

Ví dụ: Một nhà cung cấp đến cơ sở với USB chứa tệp ZIP dự án và tài liệu PDF gửi kèm. Một đoạn mã ẩn sẽ được kích hoạt khi tệp ZIP được giải nén trên máy trạm kỹ thuật, với mục tiêu xâm nhập sâu hơn vào các hệ thống tại nhà máy nếu thiết bị lưu trữ không được quét ngay khi tiếp nhận và tiếp tục được xác thực tại thời điểm sử dụng thông qua các biện pháp kiểm tra trên thiết bị đầu cuối.

Tấn công giả mạo và lừa đảo qua mạng

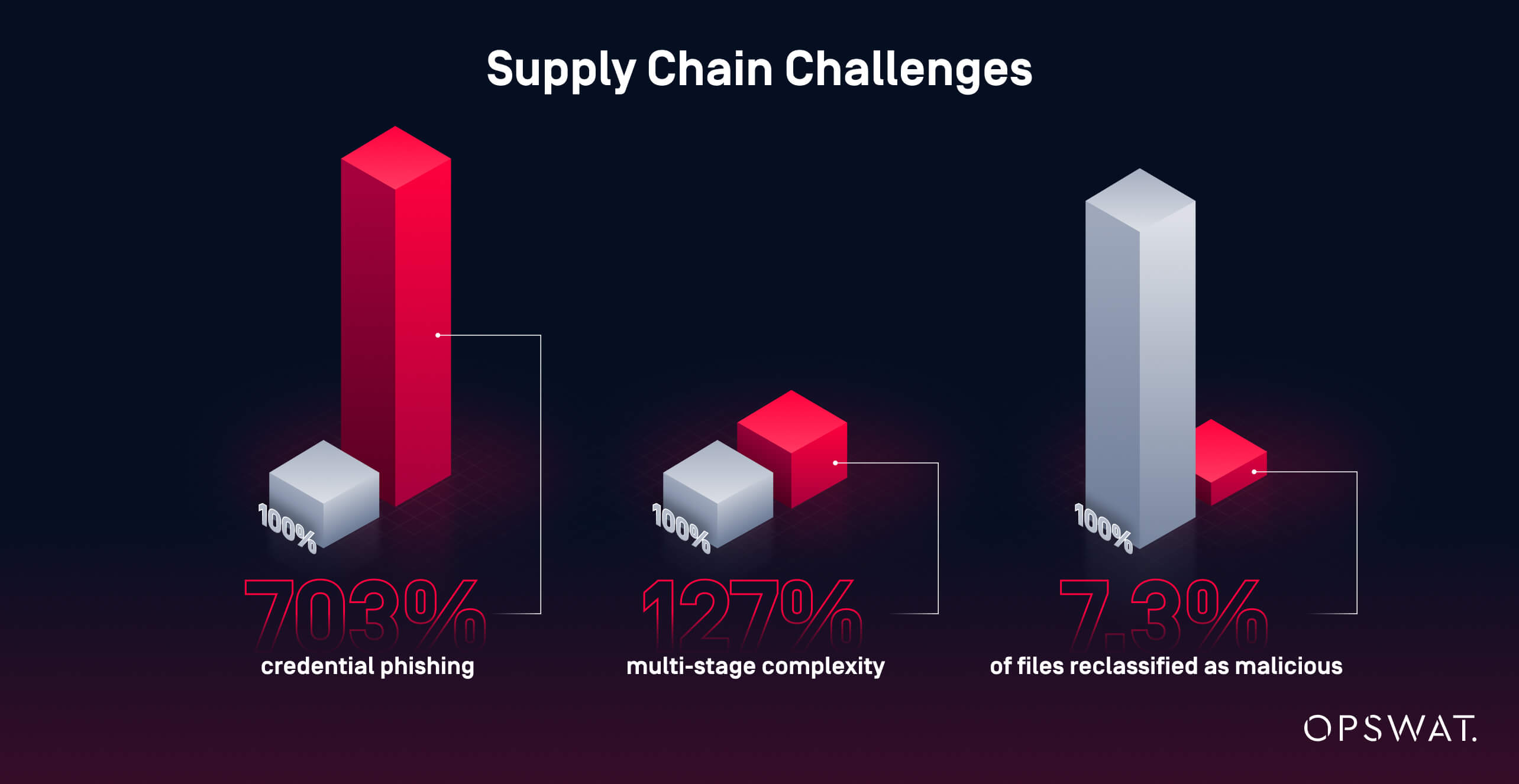

Các vụ xâm nhập bắt nguồn từ thư điện tử (email) thường khởi phát bằng hành vi đánh cắp thông tin xác thực hoặc sử dụng mã độc không tệp để triển khai payload. Một nghiên cứu được đề cập trong báo cáo của OPSWAT ghi nhận số lượng chiến dịch lừa đảo nhằm đánh cắp thông tin xác thực đã tăng 703%.

Ví dụ: Máy tính xách tay của một nhà thầu bị lừa đảo và xâm nhập bên ngoài cơ sở, sau đó được sử dụng để sao chép các báo cáo “an toàn” vào USB phục vụ chuyến làm việc tại nhà máy. Tải trọng đã được cài cắm từ trước đi kèm theo các tệp này và có thể được kích hoạt ngay khi tệp đầu tiên được mở trong nhà máy nếu USB không được quét và xác thực trên thiết bị đầu cuối.

Chuỗi tấn công

Mã độc đa giai đoạn ngày càng trở nên phức tạp, trong khi các biện pháp quét chỉ dựa trên một công cụ hoặc chữ ký nhận diện có thể bỏ sót những mối đe dọa chỉ được phát hiện ở bước phân tích sâu hơn. Dữ liệu telemetry của OPSWAT cho thấy mức độ phức tạp của mã độc đa giai đoạn đã tăng 127%, đồng thời 7,3% số tệp từng được đánh giá là an toàn bởi các nguồn công khai sau đó đã được phân loại lại là độc hại.

Ví dụ: Một tệp lưu trữ chứa tệp cấu hình có vẻ an toàn vượt qua quá trình quét của một công cụ chống mã độc duy nhất, sau đó tải xuống thành phần giai đoạn hai khi được mở trên máy jump host. Nếu không áp dụng quét đa công cụ chống mã độc ngay khi tiếp nhận và xác thực lại tại thời điểm sử dụng, mã độc kích hoạt chậm có thể xâm nhập vào môi trường điều khiển.

Tại sao đây là vấn đề ưu tiên đối với khách hàng

Tổ chức này vận hành các cơ sở phân tán, vốn thường chấp nhận dữ liệu từ các thiết bị lưu trữ di động và thiết bị của nhà thầu. Nếu không có quy trình quét bắt buộc, có thể kiểm tra và xác thực người dùng tại các điểm truy cập, một tệp tin bị nhiễm có thể làm gián đoạn quy trình xử lý, gây ra thời gian ngừng hoạt động tốn kém hoặc làm suy giảm lòng tin của công chúng. Hồ sơ rủi ro phù hợp với xu hướng của ngành, nơi phần mềm độc hại dựa trên tệp tin, các cuộc xâm nhập lừa đảo và các lỗ hổng bảo mật trong chuỗi cung ứng giao thoa với các hoạt động liên tục phục vụ hàng triệu người.

Tăng cường bảo vệ tại mọi điểm truy cập

Một kiến trúc bảo mật tiêu chuẩn của OPSWAT hiện kiểm soát toàn bộ thiết bị lưu trữ di động trước khi chúng được kết nối vào hệ thống văn phòng hoặc hệ thống nhà máy của đơn vị cấp nước. Trên thực tế, mỗi cơ sở đều có một điểm tiếp nhận thống nhất, nhật ký nhất quán ghi nhận ai đã quét thiết bị, quét vào thời điểm nào và một quy trình lặp lại để ngăn các thiết bị chưa được kiểm tra truy cập vào mạng điều khiển. Cơ chế xác minh tại thời điểm sử dụng tiếp tục được thực thi trên thiết bị đầu cuối thông qua giải pháp MetaDefender Endpoint Validation™ .

MetaDefender Kiosk Desktop & App

Các thiết bị MetaDefender Kiosk™ Desktop cố định hiện là điểm tiếp nhận đầu tiên đối với mọi thiết bị lưu trữ di động, bao gồm USB, thẻ SD và đĩa lưu trữ, trước khi được kết nối vào hệ thống vận hành. Cơ chế quản lý khách truy cập giới hạn quyền sử dụng kiosk cho người dùng đã được xác thực, yêu cầu nhân viên và nhà thầu đăng nhập bằng thông tin xác thực của tổ chức để quét thiết bị và nhận kết quả cho phép hoặc chặn một cách rõ ràng.

Chính sách trên kiosk hiện nay tích hợp thêm ba lớp kiểm soát nâng cao trên công nghệ nâng cao nhận dạng mã độc với đa ứng dụng xử lý (Multiscanning). Công nghệ làm sạch và tái lập nội dung chuyên sâu (Deep CDR™) phân tích và tái lập các tệp tin để loại bỏ nội dung có khả năng thực thi, từ đó tạo ra bản sao an toàn đối với các loại tệp được cho phép. Công nghệ ngăn ngừa thất thoát dữ liệu chủ động (Proactive DLP™) kiểm tra các tệp tin để phát hiện dữ liệu nhạy cảm và, theo chính sách, chặn hoặc che giấu trước khi được phép sử dụng. Đánh giá lỗ hổng bảo mật dựa trên tệp tin kiểm tra trình cài đặt, phần mềm nhúng và gói phần mềm để phát hiện các lỗ hổng bảo mật đã biết, đồng thời chặn những tệp không đáp ứng chính sách.

Ứng dụng MetaDefender Kiosk mở rộng cùng quy trình kiểm soát này tới các máy trạm được cấp quyền trong văn phòng và khu vực kỹ thuật. Các cơ sở có kết nối hạn chế vẫn áp dụng quy trình tương tự, bao gồm cả cơ chế thực thi ngoại tuyến, để bảo đảm các địa điểm air-gapped đều được quét, làm sạch tệp, ngăn ngừa rò rỉ dữ liệu và đánh giá lỗ hổng bảo mật trước mọi hoạt động truyền dữ liệu.

MetaDefender Endpoint Validation

Sau khi các tệp tin được quét bởi MetaDefender Kiosk, quá trình xác thực của MetaDefender Endpoint Validation kiểm tra tại thời điểm sử dụng xem thiết bị lưu trữ đã được quét theo các chính sách đã được thực thi và các tệp tin vẫn không bị thay đổi.

Nếu nội dung trên thiết bị thay đổi, quyền truy cập sẽ bị chặn cho đến khi thiết bị được quét và xác thực lại. Cơ chế này khắc phục lỗ hổng phổ biến khi một thiết bị ban đầu được xác định là an toàn nhưng trở nên rủi ro sau khi tệp bị chỉnh sửa hoặc có thêm nội dung mới. Giải pháp cũng bổ sung một lớp bảo mật tại các điểm truy cập không phải lúc nào cũng nằm gần kiosk, bao gồm hệ thống mạng air-gapped và các cơ sở có kết nối hạn chế.

Metascan Multiscanning

Metascan™ Multiscanning là bước kiểm tra đầu tiên trên kiosk. Trong triển khai này, giải pháp được cấu hình với 12 phần mềm chống vi rút để mở rộng phạm vi phát hiện và giảm các điểm mù của từng phần mềm riêng lẻ. Chính sách sẽ áp dụng các nhóm phần mềm khác nhau theo từng loại tệp, đồng thời kiểm tra cả tệp nén và nội dung lồng bên trong trước khi đưa ra quyết định cho phép hay chặn. Multiscanning vận hành nhất quán tại cả các cơ sở có kết nối và các địa điểm air-gapped, sau đó chuyển kết quả sạch hoặc bị đánh dấu sang công nghệ Deep CDR™, Proactive DLP, và đánh giá lỗ hổng dựa trên tệp tin theo quy trình làm việc của từng cơ sở.

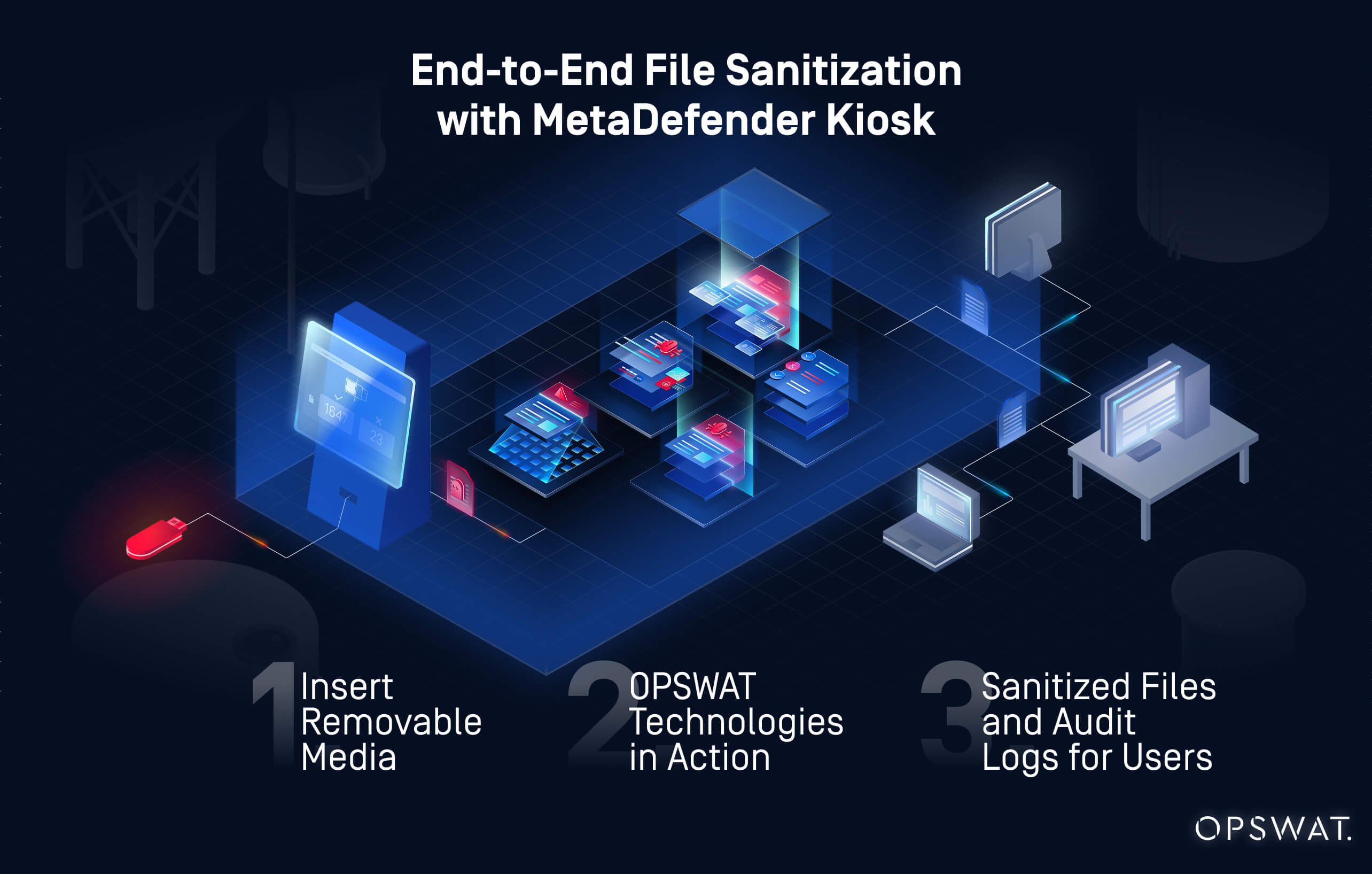

Quy trình hoạt động từ đầu đến cuối

- Người dùng xác thực trên MetaDefender Kiosk hoặc máy trạm được cấp quyền, sau đó kết nối thiết bị lưu trữ. Các tệp sẽ được quét bằng Metascan™ Multiscanning cùng các cơ chế kiểm soát theo chính sách.

- Các biện pháp chính sách được áp dụng khi cần thiết, bao gồm cả công nghệ Deep CDR™. Proactive DLP và kiểm tra lỗ hổng bảo mật dựa trên tệp tin trước khi phát hành.

- Kiosk tạo chữ ký xác thực và ghi nhận giá trị hash của các tệp được cho phép.

- MetaDefender Endpoint kiểm tra chữ ký xác thực từ kiosk và giá trị hash của tệp.

- Nhật ký kiểm toán và báo cáo ghi nhận ai đã quét tệp nào và vào thời điểm nào, phục vụ yêu cầu tuân thủ.

Những thay đổi trong thực tế vận hành

- Kiểm soát: Thiết bị lưu trữ chỉ được đưa vào hệ thống thông qua các điểm kiểm soát được quản lý, thay vì sử dụng USB hoặc đĩa lưu trữ không được kiểm soát.

- Xác thực: Chỉ người dùng đã được xác thực mới được phép sử dụng kiosk để quét và chuyển tệp.

- Rà soát bắt buộc: Các thiết bị đầu cuối chạy MetaDefender Endpoint Validation™ chỉ cho phép truy cập đối với thiết bị lưu trữ và tệp đã được xác thực theo chính sách bắt buộc.

- Xác thực lại: Nội dung đã thay đổi sẽ bị đánh dấu và yêu cầu quét lại cho đến khi được xác thực.

- Tính nhất quán: Các trang web không kết nối mạng và các trang web có kết nối mạng đều tuân theo cùng một quy trình làm việc, giúp cải thiện tính nhất quán giữa các địa điểm.

- Chỉ các tệp đã được làm sạch và đáp ứng chính sách mới được phép sử dụng; các tệp chứa lỗ hổng hoặc dữ liệu nhạy cảm sẽ bị chặn hoặc che giấu nội dung trước khi sử dụng.

Xây dựng hệ thống phòng thủ dự đoán

Sau khi triển khai chương trình kiểm soát thiết bị lưu trữ tại chỗ, trọng tâm chuyển sang khả năng mở rộng, hiển thị và cải tiến liên tục. My OPSWAT Central Management tập trung toàn bộ báo cáo và nhật ký rà soát từ MetaDefender Kiosk™, đồng thời hợp nhất sự kiện quét, nhật ký truy cập người dùng, hành động theo chính sách và kết quả xác thực trên thiết bị đầu cuối giữa các cơ sở.

Đội ngũ vận hành và an ninh mạng sử dụng một nguồn dữ liệu tập trung để theo dõi xu hướng, tinh chỉnh chính sách và lập kế hoạch năng lực. Cùng một bộ dữ liệu này cũng hỗ trợ báo cáo tuân thủ và nâng cao khả năng sẵn sàng ứng phó sự cố trên toàn bộ các cơ sở nước và xử lý nước thải.

Các bước tiếp theo được đề xuất bao gồm:

- Phân tích tập trung để phát hiện xu hướng sử dụng thiết bị lưu trữ và các mối đe dọa bị chặn

- Điều chỉnh chính sách dựa trên dữ liệu xu hướng, bao gồm cấu hình phần mềm và quy trình làm việc.

- Mở rộng theo từng giai đoạn sang các địa điểm và nhà thầu bổ sung để đảm bảo kiểm soát nhất quán.

Bảo vệ nhà máy, bảo đảm an toàn cho cả khu vực

Tổ chức đã thay thế cách xử lý thiết bị lưu trữ rời rạc, thiếu kiểm soát bằng một quy trình thống nhất và được thực thi nhất quán trên toàn bộ nhà máy và văn phòng. MetaDefender Kiosk, MetaDefender Endpoint Validation và Metascan Multiscanning cung cấp cơ chế kiểm soát trước khi truy cập hệ thống và xác thực tại thời điểm sử dụng, chỉ cho phép các tệp đã được kiosk phê duyệt và không bị thay đổi được sử dụng. Kết quả là rủi ro vận hành giảm xuống, trách nhiệm được xác định rõ ràng hơn và tổ chức có một nền tảng nhất quán để liên tục cải thiện.

Bạn có muốn xem trực tiếp cách triển khai trong môi trường của bạn? Liên hệ với chúng tôi để tìm hiểu cách MetaDefender Kiosk có thể đáp ứng yêu cầu vận hành và bảo mật cho tổ chức của bạn.