Các cuộc tấn công APT (Advanced Persistent Threats) hoạt động khác với các cuộc tấn công mạng thông thường. Thay vì các chiến dịch quy mô lớn, chúng dựa vào việc nhắm mục tiêu chính xác, các chiêu trò được thiết kế tỉ mỉ và phần mềm độc hại được thiết kế để hòa nhập vào quy trình làm việc hàng ngày. Kẻ tấn công thường sử dụng tài liệu làm vũ khí, giấu mã độc bên trong các công cụ hợp pháp và thiết kế các cuộc tấn công nhằm mục đích né tránh các biện pháp phòng thủ dựa trên chữ ký truyền thống.

Để chứng minh cách những mối đe dọa này vẫn có thể bị phát hiện, chúng tôi đã phân tích năm ví dụ thực tế về các cuộc tấn công APT nhắm vào môi trường chính phủ, quốc phòng, tài chính và sản xuất tại Trung Đông, Iran, Pakistan và Nam Á. Trong mỗi trường hợp, MetaDefender Aether đã phát hiện và phân tích các cuộc tấn công bằng cách sử dụng quy trình phát hiện lỗ hổng bảo mật zero-day thống nhất, kết hợp giữa uy tín mối đe dọa, hộp cát thích ứng, chấm điểm mối đe dọa và tìm kiếm sự tương đồng bằng máy học.

Tại sao các cuộc tấn công APT có mục tiêu lại quan trọng

Các chiến dịch APT nhắm mục tiêu được thiết kế để xâm nhập vào các tổ chức cụ thể thay vì lan rộng. Các cuộc tấn công mạng này thường tập trung vào các cơ quan chính phủ. cơ sở hạ tầng trọng yếu các tổ chức tài chính và các lĩnh vực công nghiệp nơi việc đánh cắp thông tin tình báo hoặc gây gián đoạn hoạt động có thể mang giá trị chiến lược.

Khác với các phần mềm độc hại thông thường, các cuộc tấn công APT được thiết kế tỉ mỉ để né tránh các biện pháp phòng thủ truyền thống. Kẻ tấn công thường dựa vào các tài liệu lừa đảo có chủ đích, việc phân phối phần mềm độc hại theo từng giai đoạn và các kỹ thuật được thiết kế để vượt qua hệ thống phát hiện dựa trên chữ ký hoặc hệ thống phân tích tự động.

Sự tinh vi ngày càng tăng này là một trong những lý do khiến các tổ chức ưu tiên kiểm tra hành vi và phát hiện lỗ hổng bảo mật chưa được vá (zero-day detection). Các nhóm bảo mật ngày càng cần có cái nhìn rõ ràng về cách các tệp hoạt động trong quá trình thực thi, chứ không chỉ cách chúng hiển thị trong quá trình kiểm tra tĩnh, để phát hiện ra các mối đe dọa được thiết kế để ẩn giấu một cách có chủ đích.

Năm ví dụ thực tế về APT

Cuộc tấn công #1: Chiến dịch tấn công lừa đảo có chủ đích nhắm vào các tổ chức chính phủ

Bối cảnh

APT34, còn được gọi là OilRig, là một nhóm tin tặc bị nghi ngờ có liên hệ với nhà nước Iran, hoạt động trong hơn một thập kỷ. Nhóm này nổi tiếng với các chiến dịch gián điệp mạng có chủ đích nhắm vào các tổ chức chính phủ, năng lượng và tài chính trên khắp Trung Đông, thường dựa vào các email lừa đảo có chủ đích được soạn thảo kỹ lưỡng để giành quyền truy cập ban đầu.

Các báo cáo tình báo về mối đe dọa cho thấy APT34 thường sử dụng các tài liệu độc hại để phát tán phần mềm độc hại tùy chỉnh và duy trì quyền truy cập lâu dài vào môi trường của nạn nhân. Các chiến dịch này được thiết kế để trông có vẻ bình thường đối với người nhận trong khi âm thầm triển khai các công cụ giám sát và thu thập dữ liệu.

Tổng quan về cuộc tấn công

Trong trường hợp này, tin tặc đã phát tán một tài liệu Microsoft Word độc hại thông qua email lừa đảo nhắm mục tiêu vào các tổ chức chính phủ và hàng hải. Tệp tin được đặt tiêu đề bằng tiếng Ả Rập và có chủ đề về sự sẵn sàng của tàu hải quân, cho thấy nó được tạo ra để trông có vẻ phù hợp với người nhận là quân sự hoặc ngoại giao trong khu vực.

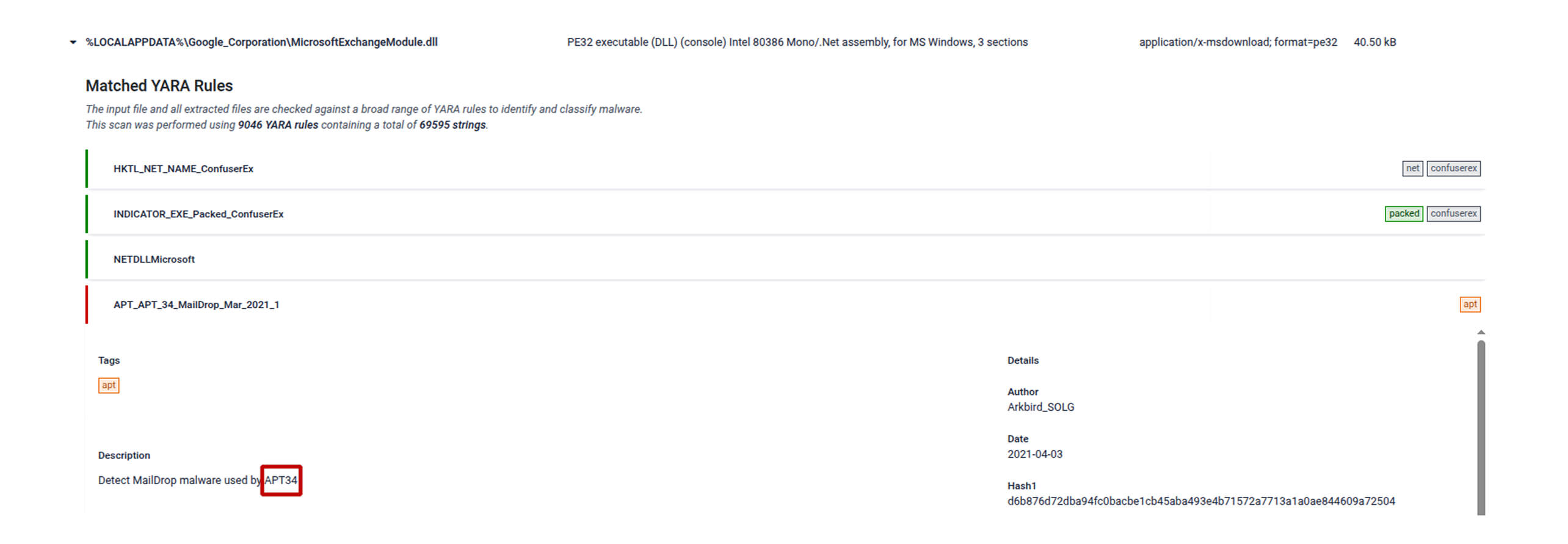

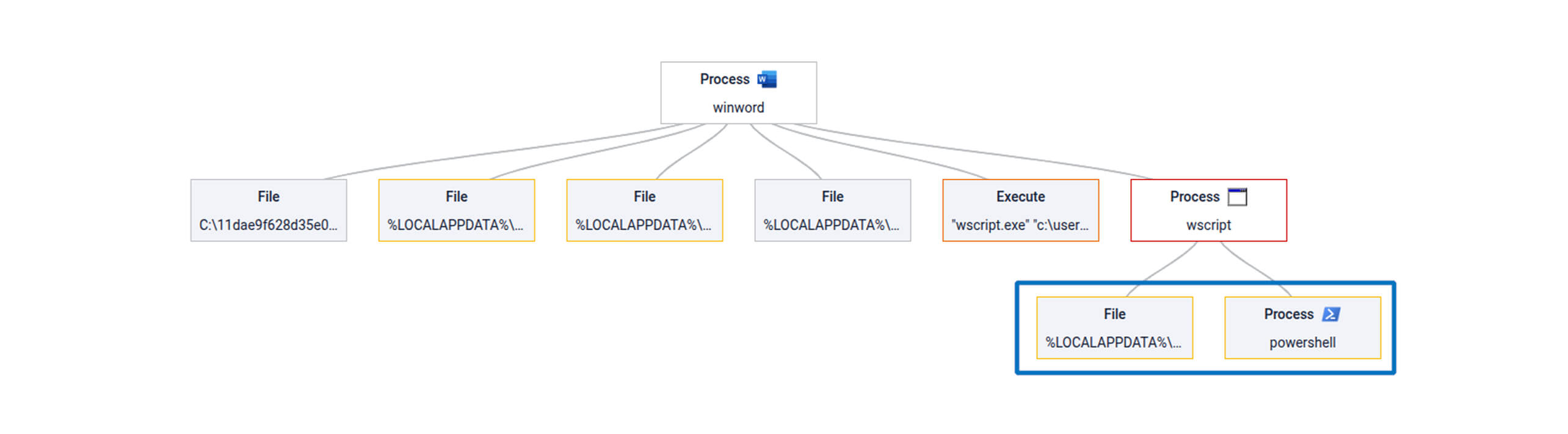

Khi mở tài liệu, nó yêu cầu người dùng bật macro. Sau khi bật, macro tạo một thư mục được ngụy trang thành thư mục hợp pháp liên quan đến Google và sao chép thêm các tệp vào hệ thống. Sau đó, macro thực thi một đoạn mã VBA nhỏ sử dụng PowerShell và phản chiếu .NET để tải hai payload DLL thuộc họ phần mềm độc hại Karkoff.

Cảnh báo ngành

Vụ tấn công này cho thấy việc sử dụng liên tục phương thức tấn công lừa đảo dựa trên tài liệu để xâm nhập vào các môi trường nhạy cảm. Các cơ quan chính phủ, tổ chức ngoại giao và các thực thể hàng hải vẫn là mục tiêu thường xuyên vì thông tin mà họ nắm giữ có thể cung cấp giá trị tình báo chiến lược.

Các nhóm bảo mật trong các lĩnh vực này nên coi các mối đe dọa dựa trên tài liệu là một phương thức xâm nhập chính. Ngay cả một tập tin độc hại duy nhất được gửi qua email cũng có thể là điểm khởi đầu cho một chiến dịch gián điệp quy mô lớn hơn.

Để tìm hiểu thêm về cuộc tấn công này và xem toàn bộ phân tích, hãy truy cập báo cáo OPSWAT FileScan .

Cuộc tấn công #2: Chiến dịch tấn công lừa đảo có chủ đích sử dụng macro được bảo vệ

Bối cảnh

APT-C-35, thường được biết đến với tên gọi Donot , là một nhóm tội phạm mạng hoạt động lâu năm, nổi tiếng với các chiến dịch tấn công lừa đảo có chủ đích nhắm vào các tổ chức chính phủ và chiến lược. Các nhà nghiên cứu bảo mật đã quan sát thấy nhóm này sử dụng các mồi nhử dựa trên tài liệu và các khung phần mềm độc hại tùy chỉnh để xâm nhập vào các nạn nhân cụ thể thay vì thực hiện các cuộc tấn công quy mô lớn.

Các báo cáo gần đây cũng nhấn mạnh việc nhóm này tiếp tục phát triển các công cụ của mình, bao gồm cả việc cải tiến khung Jaca , hỗ trợ các hoạt động gián điệp và thu thập dữ liệu. Những chiến dịch này cho thấy cách nhóm này thích ứng các kỹ thuật để né tránh phân tích tự động và duy trì quyền truy cập vào các môi trường mục tiêu.

Tổng quan về cuộc tấn công

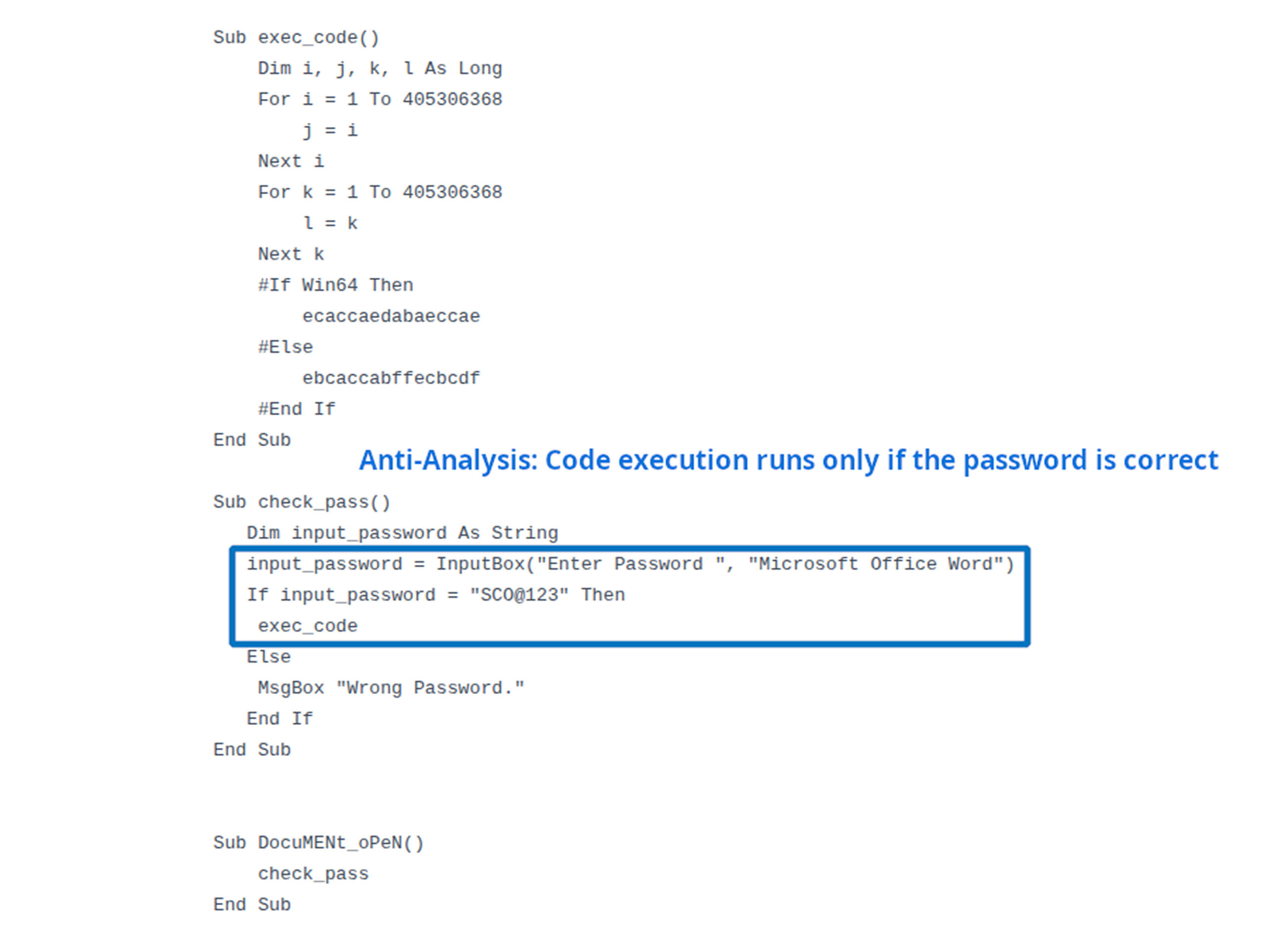

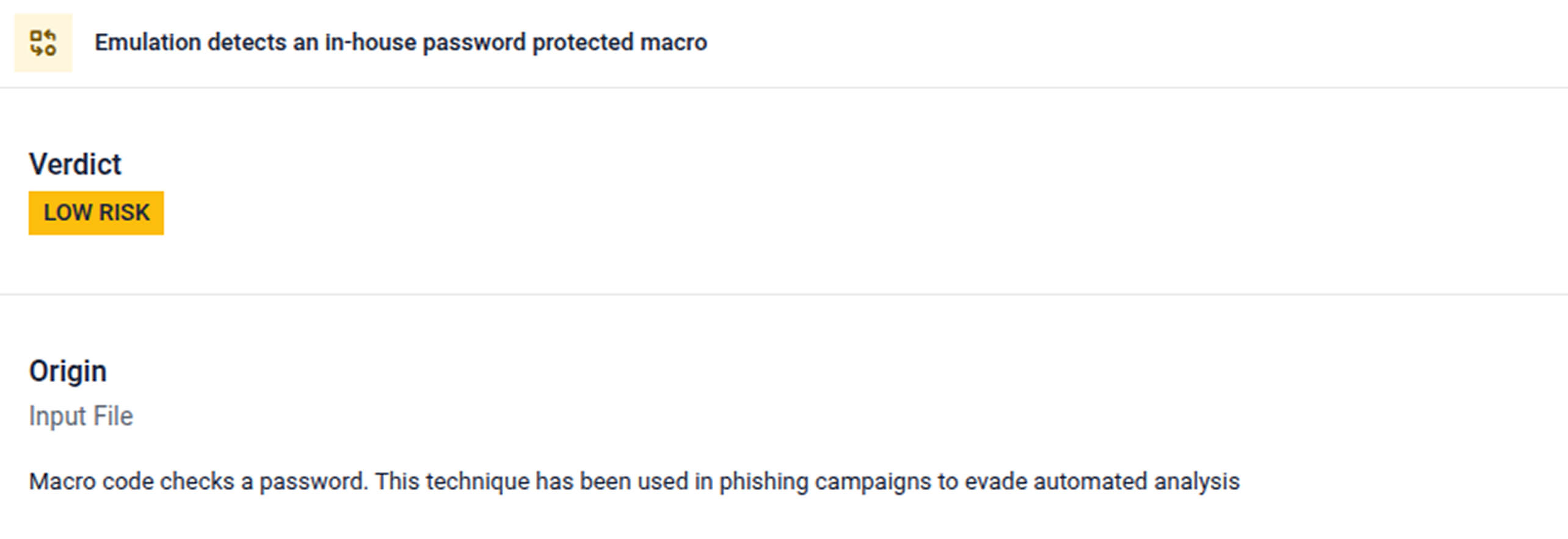

Trong ví dụ này, tin tặc đã gửi một tài liệu Microsoft Office độc hại thông qua email lừa đảo nhắm mục tiêu vào các tổ chức liên quan đến lĩnh vực sản xuất và chính phủ ở Nam Á. Tài liệu này chứa một macro được bảo vệ bằng mật khẩu, và mật khẩu chính xác được cung cấp sẵn trong email để khuyến khích nạn nhân kích hoạt chức năng thực thi.

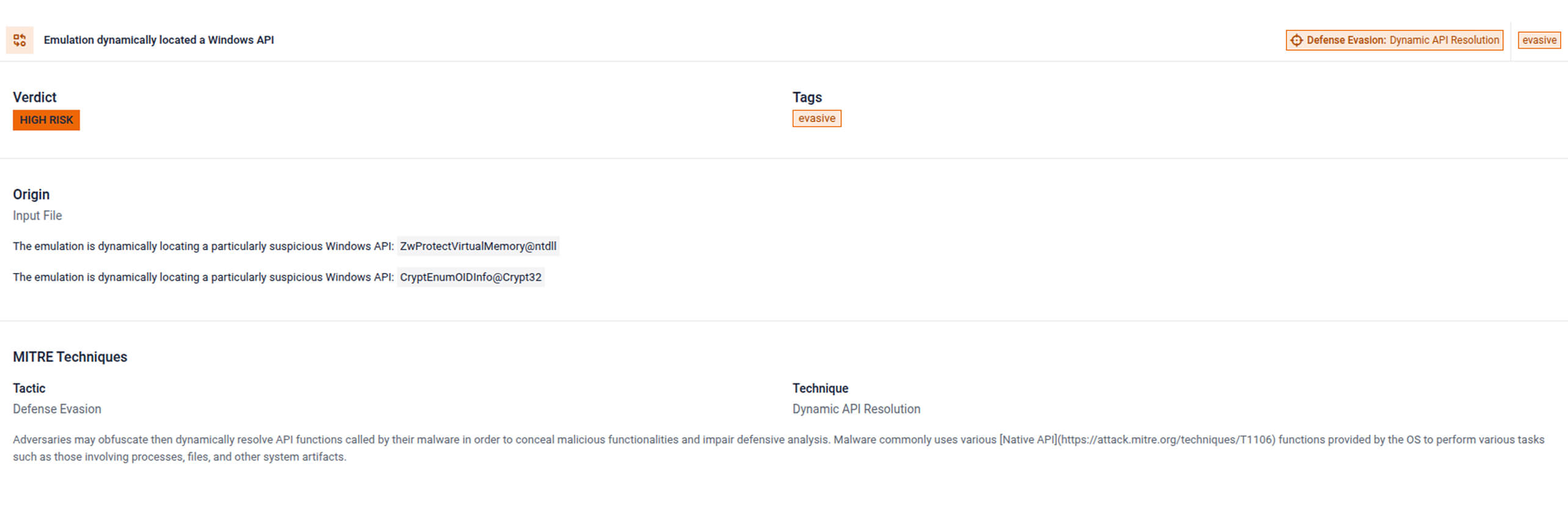

Sau khi nhập đúng mật khẩu, macro sẽ thực thi logic độc hại ẩn được thiết kế để né tránh phân tích tự động. Mã này bao gồm các vòng lặp vô nghĩa nhằm lãng phí tài nguyên phân tích, shellcode được tạo động và cuối cùng thực thi payload thông qua Windows CryptEnumOIDInfo. API cơ chế gọi lại, cho phép cuộc tấn công vượt qua các kỹ thuật phát hiện truyền thống.

Cảnh báo ngành

Cuộc tấn công này cho thấy các chiến dịch nhắm mục tiêu cao thường sử dụng những thủ đoạn kỹ thuật nhỏ để né tránh các hệ thống phòng thủ tự động. Các tổ chức sản xuất, các cơ quan chính phủ và các ngành công nghiệp liên quan đến chuỗi cung ứng khu vực thường là mục tiêu của kẻ tấn công vì chúng cho rằng nhân viên thường xuyên trao đổi tài liệu và hồ sơ kỹ thuật.

Các nhóm bảo mật trong những ngành này nên đặc biệt thận trọng với các tài liệu được bảo vệ bằng mật khẩu và các tệp có chứa macro. Ngay cả những tệp tưởng chừng như hợp pháp được gửi qua email cũng có thể che giấu các kỹ thuật xâm nhập tinh vi được thiết kế để vượt qua các công cụ kiểm tra truyền thống.

Để tìm hiểu thêm về cuộc tấn công này và xem toàn bộ phân tích, hãy truy cập báo cáo OPSWAT FileScan .

Cuộc tấn công #3: Nhắm mục tiêu vào tài liệu để đánh cắp thông tin đăng nhập cơ sở hạ tầng trọng yếu

Bối cảnh

Các chiến dịch gián điệp mạng thường nhắm mục tiêu vào các tổ chức có liên hệ với chính phủ và cơ sở hạ tầng trọng yếu môi trường. Các hoạt động đe dọa có liên hệ với Iran liên tục tập trung vào các cuộc xâm nhập có chủ đích được thiết kế để thu thập thông tin đăng nhập, tài liệu nội bộ và thông tin tình báo từ các mạng nhạy cảm.

Các báo cáo tình báo về mối đe dọa cũng cho thấy rằng các chiến dịch này thường ưu tiên việc đánh cắp thông tin đăng nhập như một bước đột phá ban đầu. Thông tin đăng nhập bị đánh cắp cho phép kẻ tấn công âm thầm mở rộng quyền truy cập và duy trì sự hiện diện bên trong môi trường mục tiêu theo thời gian.

Tổng quan về cuộc tấn công

Trong ví dụ này, tin tặc đã phát tán một tài liệu Office độc hại chứa nội dung bằng tiếng Ba Tư, được thiết kế để nhắm mục tiêu vào các tổ chức ở Iran. Tài liệu này được tạo ra để thu thập thông tin nhạy cảm như thông tin đăng nhập và tài liệu nội bộ, đồng thời chụp ảnh màn hình từ hệ thống bị nhiễm.

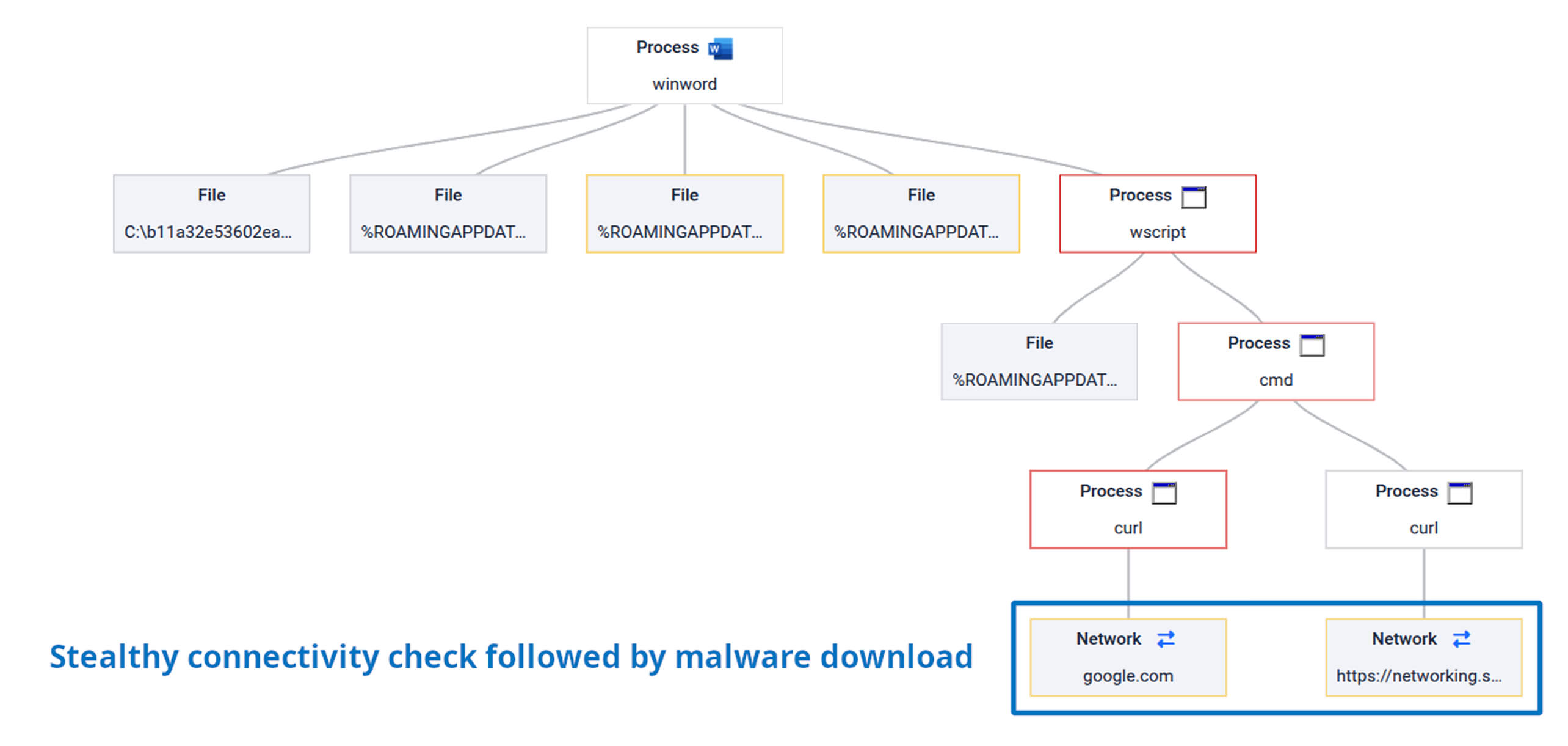

Sau khi thiết lập được khả năng duy trì hoạt động, phần mềm độc hại đã thực hiện kiểm tra kết nối ngầm với một tên miền đáng tin cậy như google.com trước khi tiếp tục hoạt động. Bước này đảm bảo hệ thống có kết nối internet ổn định trước khi bắt đầu các hoạt động liên lạc tiếp theo hoặc đánh cắp dữ liệu tiềm tàng.

Cảnh báo ngành

Ví dụ này cho thấy các mối đe dọa đánh cắp thông tin đăng nhập thường được sử dụng như thế nào trong các cuộc tấn công có chủ đích nhằm vào hệ thống. cơ sở hạ tầng trọng yếu môi trường. Các lĩnh vực này thường hoạt động trong các mạng được kiểm soát, nơi kẻ tấn công phải xác minh kết nối trước khi cố gắng thu thập dữ liệu.

Các tổ chức chịu trách nhiệm về các hệ thống quan trọng cần theo dõi chặt chẽ hành vi đáng ngờ của tài liệu và các kiểm tra mạng bất ngờ được kích hoạt bởi các tệp mới được mở. Những dấu hiệu sớm này có thể báo hiệu sự khởi đầu của một chiến dịch xâm nhập quy mô lớn hơn.

Để tìm hiểu thêm về cuộc tấn công này và xem toàn bộ phân tích, hãy truy cập báo cáo OPSWAT FileScan .

Cuộc tấn công #4: Tài liệu lừa đảo có chủ đích “Hướng dẫn an ninh mạng” của MuddyWater.

Bối cảnh

MuddyWater là một nhóm tin tặc được cho là có liên hệ với hoạt động gián điệp mạng của Iran. Các nhà nghiên cứu đã ghi nhận nhóm này nhắm mục tiêu vào các tổ chức ngoại giao, viễn thông, tài chính và chính phủ trên khắp Trung Đông bằng cách sử dụng email lừa đảo có chủ đích và các tài liệu độc hại.

Các báo cáo gần đây cho thấy nhóm này đang phát tán một loại mã độc dựa trên ngôn ngữ lập trình Rust có tên RustyWater thông qua các email lừa đảo chứa các tài liệu Word có cài đặt macro, được ngụy trang dưới dạng hướng dẫn an ninh mạng. Chiến dịch này nhắm mục tiêu vào các tổ chức trên khắp Trung Đông và dựa vào các chiêu trò dụ dỗ thuyết phục để kích hoạt việc thực thi macro.

Tổng quan về cuộc tấn công

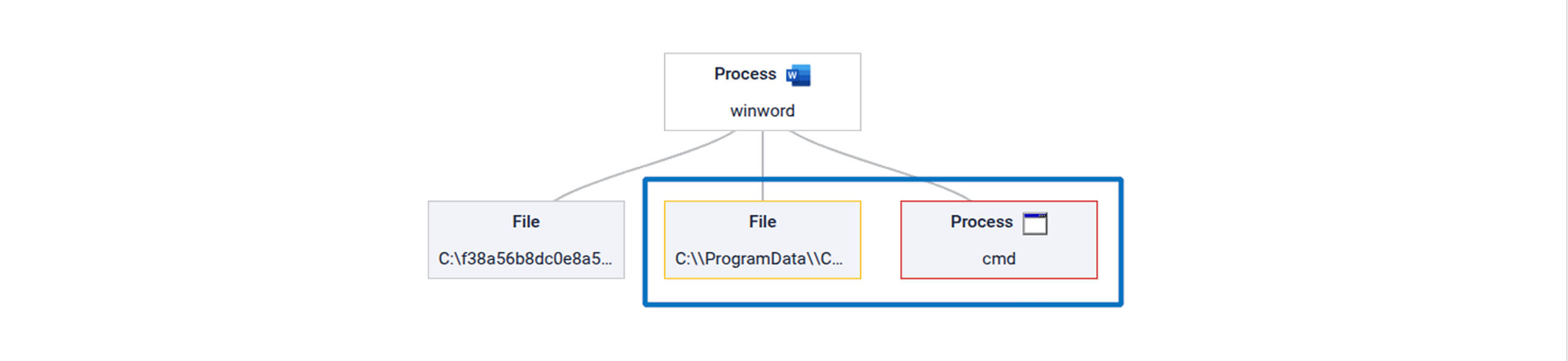

Trong ví dụ này, kẻ tấn công đã gửi một email lừa đảo có tiêu đề “Hướng dẫn an ninh mạng” từ một tài khoản hợp pháp liên kết với một tổ chức khu vực. mobile Người điều hành. Email này gửi một tài liệu Word độc hại được thiết kế để trông giống như một thông báo chính sách hoặc tư vấn an ninh thông thường.

Sau khi kích hoạt macro, tài liệu này đã trích xuất một đoạn mã độc được mã hóa hex nhúng bên trong tệp và tái tạo nó thành một tệp thực thi Windows. Phần mềm độc hại được ghi vào ổ đĩa và khởi chạy bằng logic được che giấu, giúp xây dựng lại các chuỗi khóa trong quá trình thực thi để làm cho macro khó phân tích hơn.

Tệp thực thi bị cài đặt đã triển khai một phần mềm độc hại dựa trên Rust, bao gồm các hành vi chống gỡ lỗi, chuỗi hoạt động được mã hóa và kiểm tra các công cụ bảo mật đã được cài đặt trước khi thiết lập liên lạc điều khiển từ xa.

Cảnh báo ngành

Vụ tấn công này cho thấy các chiến dịch lừa đảo có chủ đích thường dựa vào các chủ đề liên quan đến chính sách hoặc an ninh mạng để tăng khả năng người nhận sẽ mở tệp đính kèm. Các tổ chức ngoại giao, nhà cung cấp dịch vụ viễn thông và các tổ chức tài chính vẫn là mục tiêu thường xuyên của các chiến dịch này.

Các nhóm bảo mật trong các lĩnh vực này nên thận trọng khi xử lý các tài liệu có chứa macro, đặc biệt là khi chúng được gửi qua email không mong muốn. Ngay cả những tệp tin tưởng chừng chứa hướng dẫn an ninh mạng thông thường cũng có thể ẩn chứa phần mềm độc hại được thiết kế để thiết lập quyền truy cập xâm nhập lâu dài.

Để tìm hiểu thêm về cuộc tấn công này và xem toàn bộ phân tích, hãy truy cập báo cáo OPSWAT FileScan .

Cuộc tấn công số 5: Phần mềm độc hại đa ngôn ngữ CraftyCamel nhắm mục tiêu vào ngành hàng không và vận tải.

Bối cảnh

Các chiến dịch tấn công có mục tiêu cao nhắm vào các tổ chức hàng không và vận tải đã gia tăng khi tin tặc tìm cách xâm nhập vào môi trường hoạt động nhạy cảm. Các lĩnh vực này thường quản lý các hệ thống và chuỗi cung ứng phức tạp, khiến chúng trở thành mục tiêu hấp dẫn cho hoạt động gián điệp và xâm nhập lâu dài.

Các báo cáo gần đây mô tả một chiến dịch có tên CraftyCamel , sử dụng các tập tin đa ngôn ngữ có khả năng hoạt động đồng thời ở nhiều định dạng tập tin khác nhau. Các tập tin này được thiết kế để vượt qua các công cụ kiểm tra truyền thống trong khi nhắm mục tiêu vào môi trường hàng không và công nghệ vận hành.

Tổng quan về cuộc tấn công

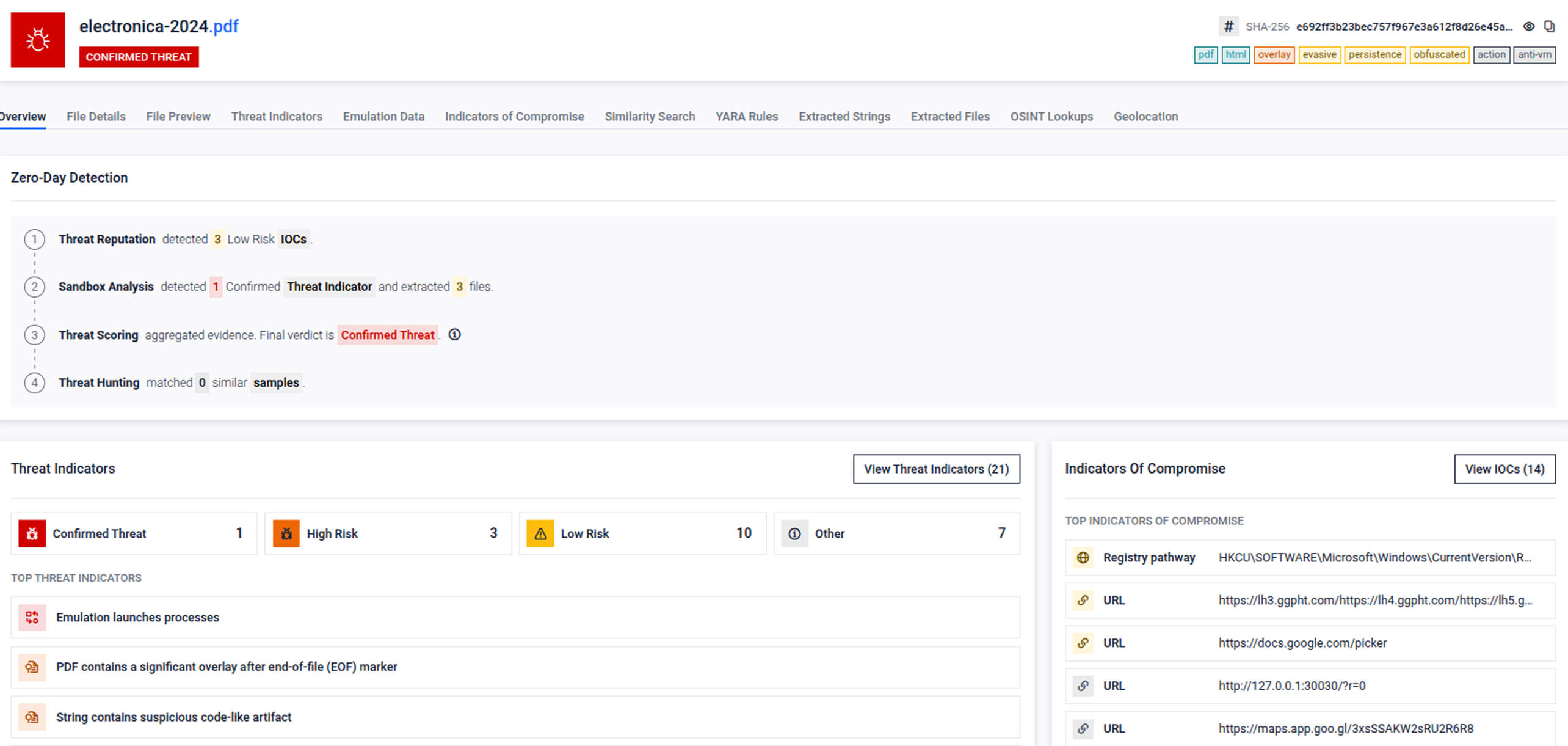

Trong ví dụ này, kẻ tấn công đã gửi một email lừa đảo được dàn dựng công phu, giả mạo là email của một công ty hợp pháp bị xâm nhập nhằm tăng độ tin cậy. Tin nhắn bao gồm một tệp lưu trữ ZIP chứa các tệp được ngụy trang thành tài liệu hợp pháp nhưng được thiết kế để thực thi mã ẩn.

Bên trong kho lưu trữ, những kẻ tấn công đã sử dụng các tập tin đa ngôn ngữ, bao gồm một tài liệu Excel giả mạo thực chất là một lối tắt Windows (LNK) và các tổ hợp PDF/HTA và PDF/ZIP bổ sung. Các tập tin này đã lợi dụng các tiện ích Windows đáng tin cậy như mshta.exe để thực thi các tập lệnh ẩn và cuối cùng tải phần mềm độc hại cuối cùng được ngụy trang dưới dạng hình ảnh.

Cảnh báo ngành

Cuộc tấn công này cho thấy các chiến dịch xâm nhập hiện đại ngày càng dựa vào cấu trúc tập tin phức tạp để né tránh các công cụ phát hiện truyền thống. Các tổ chức hàng không, vệ tinh, viễn thông và vận tải đặc biệt dễ bị tổn thương vì họ thường xuyên trao đổi các tài liệu kỹ thuật và tập tin vận hành.

Các nhóm bảo mật trong các lĩnh vực này cần nhận thức rằng các tệp tin tưởng chừng như vô hại có thể ẩn chứa nhiều định dạng nhúng hoặc đường dẫn thực thi bí mật. Việc phát hiện các mối đe dọa này đòi hỏi phải kiểm tra kỹ lưỡng, có khả năng tiết lộ hành vi độc hại ẩn giấu bên trong cấu trúc tệp tin phức tạp.

Để tìm hiểu thêm về cuộc tấn công này và xem toàn bộ phân tích, hãy truy cập báo cáo OPSWAT FileScan .

Làm sao MetaDefender Aether đã phát hiện cả năm.

Những ví dụ này cho thấy một mô hình phổ biến: kẻ tấn công dựa vào các tập tin được tạo ra một cách cẩn thận nhằm né tránh các phương pháp kiểm tra truyền thống. Các tài liệu có chứa macro, các tập lệnh được bảo vệ và các tập tin đa ngôn ngữ đều được thiết kế để vượt qua quá trình quét dựa trên chữ ký và phân tích tĩnh cơ bản.

MetaDefender Aether giải quyết thách thức này thông qua một quy trình phát hiện lỗ hổng bảo mật zero-day thống nhất, phân tích mọi tập tin bằng nhiều lớp bổ sung cho nhau. Thay vì dựa vào một kỹ thuật phát hiện duy nhất, hệ thống đánh giá uy tín, hành vi và tín hiệu tương đồng để đưa ra một phán quyết đáng tin cậy duy nhất cho các nhóm bảo mật.

Hệ thống này kết hợp bốn lớp hoạt động cùng nhau:

- Kiểm tra độ tin cậy của mối đe dọa dựa trên thông tin tình báo toàn cầu chứa hàng tỷ chỉ số.

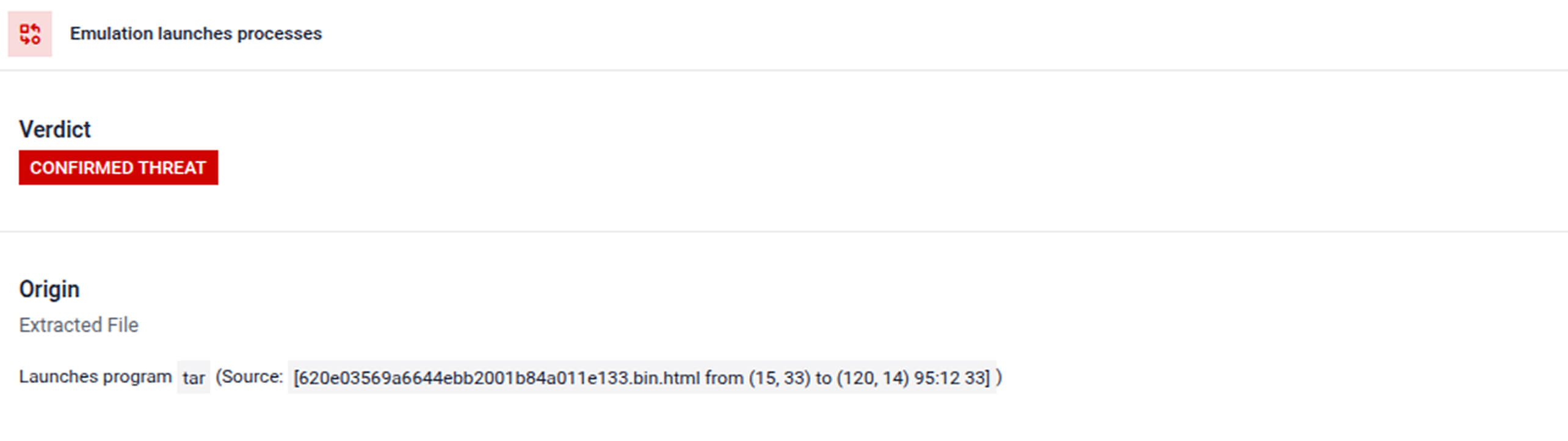

- Cơ chế hộp cát thích ứng cấp độ lệnh mô phỏng hành vi của CPU và hệ điều hành để phát hiện hoạt động độc hại trong quá trình thực thi.

- Hệ thống chấm điểm mối đe dọa kết hợp các chỉ số hành vi, dữ liệu về danh tiếng và kết quả phân tích để đưa ra đánh giá rủi ro thống nhất.

- Săn lùng mối đe dọa sử dụng thuật toán tìm kiếm tương đồng dựa trên máy học để xác định các biến thể phần mềm độc hại có liên quan và các mô hình chiến dịch.

Nhờ sự kết hợp của các lớp bảo mật này, chúng ta có thể phát hiện các hành vi né tránh như thực thi macro ẩn, phân phối tải trọng theo từng giai đoạn và các kỹ thuật chống phân tích. Kết quả là một phán quyết duy nhất, có thể hành động được cho mỗi tệp, cho phép các nhóm bảo mật nhanh chóng phát hiện các cuộc tấn công có chủ đích đồng thời giảm thiểu nhiễu trong quá trình điều tra.

Những trường hợp này chứng minh điều gì?

Năm ví dụ này minh họa cách các cuộc tấn công APT hiện đại được thiết kế để né tránh các biện pháp kiểm soát an ninh truyền thống. Mỗi chiến dịch đều dựa vào các kỹ thuật như tài liệu lừa đảo có chủ đích, macro được bảo vệ, phân phối tải trọng nhiều giai đoạn hoặc tệp đa ngôn ngữ để che giấu hành vi độc hại bên trong các tệp tưởng chừng như thông thường.

Tóm lại, những trường hợp này cho thấy rằng MetaDefender Aether có thể liên tục phát hiện các mối đe dọa cụ thể theo khu vực, các mô hình tấn công nhận biết chiều dọc và phần mềm độc hại khó bị phát hiện trong nhiều kịch bản xâm nhập khác nhau:

1. Các cuộc tấn công có chủ đích dựa rất nhiều vào các kỹ thuật xâm nhập dựa trên tập tin.

Các tài liệu tấn công lừa đảo có chủ đích, tệp đính kèm được ngụy trang và cấu trúc tệp phức tạp vẫn là những điểm xâm nhập phổ biến vào môi trường nhạy cảm.

2. Kẻ tấn công ngày càng thiết kế phần mềm độc hại nhằm né tránh sự phân tích tự động.

Các kỹ thuật như macro được bảo vệ, phân phối tải trọng theo từng giai đoạn và kiểm tra chống phân tích nhằm mục đích vượt qua các công cụ kiểm tra truyền thống.

3. Khả năng phát hiện phải nhất quán đối với các kỹ thuật tấn công khác nhau.

Các nhóm bảo mật không thể chỉ dựa vào một phương pháp phát hiện duy nhất khi các chiến dịch sử dụng nhiều định dạng tệp và chiến lược phân phối khác nhau.

4. Quan sát hành vi là yếu tố thiết yếu để xác định các mối đe dọa tiềm ẩn.

Quan sát cách thức hoạt động của một tập tin trong quá trình thực thi có thể giúp phát hiện các hoạt động độc hại mà việc kiểm tra tĩnh đơn thuần có thể bỏ sót.

Bằng cách kết hợp dữ liệu về danh tiếng, phân tích hành vi, chấm điểm mức độ đe dọa và phát hiện sự tương đồng, MetaDefender Aether cung cấp khả năng phát hiện nhất quán và có thể lặp lại ngay cả khi kẻ tấn công ngụy trang công cụ, tải trọng hoặc phương thức phân phối của chúng. Quan trọng hơn, những trường hợp này cho thấy rằng các chiến dịch nhắm mục tiêu được thiết kế để vượt qua các biện pháp phòng thủ truyền thống vẫn có thể bị phát hiện trước khi chúng đạt được mục tiêu.

Tại sao điều này lại quan trọng đối với các môi trường được quản lý chặt chẽ và có rủi ro cao

Các cuộc tấn công APT có chủ đích hiếm khi nhắm vào các nạn nhân ngẫu nhiên. Chúng tập trung vào các tổ chức mà việc đánh cắp thông tin, gây gián đoạn hoạt động hoặc giành quyền truy cập lâu dài có thể tạo ra lợi thế chiến lược.

Các cơ quan chính phủ, tổ chức quốc phòng, tổ chức tài chính và nhà sản xuất đều đối mặt với một vấn đề chung: các mối đe dọa dựa trên tập tin được thiết kế để vượt qua các biện pháp kiểm tra truyền thống. Môi trường này phụ thuộc vào việc trao đổi tài liệu an toàn, cập nhật phần mềm và tính liên tục hoạt động, điều này khiến một tập tin độc hại duy nhất trở thành điểm xâm nhập có hậu quả nghiêm trọng.

MetaDefender Aether hỗ trợ các yêu cầu này bằng cách cung cấp khả năng phát hiện lỗ hổng bảo mật zero-day thống nhất được thiết kế cho các môi trường có quy định chặt chẽ và rủi ro cao. Hệ thống phát hiện của nó cung cấp thông tin theo ngữ cảnh, khả năng hiển thị cấp độ pháp y, báo cáo tuân thủ và một phán quyết đáng tin cậy duy nhất cho mỗi tệp. Điều này giúp các tổ chức hỗ trợ việc chủ động săn lùng mối đe dọa đồng thời duy trì sự tuân thủ các khuôn khổ như NERC CIP, NIS2, IEC 62443, SWIFT CSP và CMMC.

Các tổ chức hoạt động trong những lĩnh vực này không thể cho rằng các cuộc tấn công tinh vi sẽ ngừng phát triển. Nhưng bằng cách kết hợp kiểm tra hành vi với phân tích dựa trên thông tin tình báo, các nhóm bảo mật có thể phát hiện ra các mối đe dọa có chủ đích trước khi chúng làm tổn hại đến các hệ thống quan trọng.

Khám phá các ví dụ thực tế về APT được phát hiện bởi MetaDefender Aether.

Tìm hiểu thêm về MetaDefender Aether và khả năng phát hiện lỗ hổng bảo mật zero-day thống nhất .