Liên minh châu Âu đã nâng cao đáng kể năng lực an ninh mạng của mình với việc thông qua Quy định (EU) 2024/2847, còn được gọi là CRA (Đạo luật về khả năng phục hồi mạng). Là quy định an ninh mạng chung đầu tiên dành cho các sản phẩm có yếu tố kỹ thuật số (PDE), CRA thiết lập các yêu cầu an ninh ràng buộc về mặt pháp lý đối với cả phần cứng và phần mềm được đưa ra thị trường EU.

Vào năm 2024, quy định này chính thức đưa ra các nghĩa vụ an ninh mạng bắt buộc trong toàn bộ vòng đời sản phẩm, từ phát triển an toàn và thẩm định thành phần của bên thứ ba đến xử lý lỗ hổng và báo cáo sự cố.

Bắt đầu từ tháng 9 năm 2026, các nhà sản xuất sẽ phải báo cáo các lỗ hổng bảo mật đang bị khai thác và các sự cố bảo mật nghiêm trọng. Đến tháng 12 năm 2027, việc tuân thủ đầy đủ sẽ trở thành bắt buộc, bao gồm tài liệu, kiểm soát bảo mật vòng đời sản phẩm, và Software Bill of Materials (SBOM) yêu cầu.

Đối với các CIO, CISO, các nhà lãnh đạo về bảo mật sản phẩm và các nhóm tuân thủ, CRA mang lại những hệ quả về mặt vận hành, tài chính và pháp lý. Các tổ chức phải chuẩn bị để chứng minh các thực tiễn thiết kế an toàn, triển khai giám sát lỗ hổng liên tục, duy trì tài liệu SBOM sẵn sàng cho kiểm toán và đảm bảo tính minh bạch của chuỗi cung ứng đối với các thành phần độc quyền và mã nguồn mở.

Bài viết này cung cấp một lộ trình thực tiễn để tuân thủ CRA, bao gồm các nghĩa vụ trong chuỗi cung ứng phần mềm, yêu cầu SBOM, trách nhiệm vòng đời sản phẩm và các bước chiến lược mà các tổ chức nên thực hiện ngay bây giờ để chuẩn bị cho việc thực thi.

Tổng quan về các yêu cầu của Đạo luật về khả năng phục hồi mạng

Đạo luật về khả năng phục hồi an ninh mạng là gì và tại sao nó được ban hành?

CRA thiết lập khuôn khổ an ninh mạng ngang toàn EU đầu tiên cho các sản phẩm có yếu tố kỹ thuật số.

Quy định này nhằm mục đích:

- Giảm thiểu các lỗ hổng bảo mật hệ thống trong các sản phẩm kết nối.

- Tăng cường tính minh bạch trong chuỗi cung ứng phần mềm

- Đảm bảo quản lý lỗ hổng bảo mật trong suốt vòng đời sản phẩm.

- Chuyển trách nhiệm sang các nhà sản xuất

Ai phải tuân thủ?

- Software các nhà sản xuất

- Hardware các nhà cung cấp phần mềm nhúng

- Các nhà nhập khẩu và phân phối

- Các nhà phát triển tích hợp các thành phần của bên thứ ba hoặc mã nguồn mở.

- Các nhà cung cấp sản phẩm kỹ thuật số quan trọng hoặc thiết yếu

Software Supply Chain Các nghĩa vụ theo Đạo luật Tái đầu tư Cộng đồng (CRA)

Kiểm tra kỹ lưỡng các thành phần

Các nhà sản xuất phải thực hiện thẩm định kỹ lưỡng đối với các linh kiện của bên thứ ba, bao gồm đánh giá các lỗ hổng đã biết và theo dõi các bản cập nhật bảo mật.

Trách nhiệm xử lý lỗ hổng bảo mật từ đầu đến cuối

Các nhà sản xuất vẫn phải chịu trách nhiệm về các lỗ hổng bảo mật trên tất cả các thành phần tích hợp, bất kể nguồn gốc xuất xứ.

Secure -Theo thiết kế và Secure -mặc định

Sản phẩm phải được cung cấp với cấu hình mặc định an toàn và được thiết kế với tính năng an ninh mạng được tích hợp ngay từ đầu.

Giám sát và báo cáo lỗ hổng bảo mật

Các lỗ hổng bảo mật đang bị khai thác tích cực và các sự cố nghiêm trọng phải được báo cáo bắt đầu từ tháng 9 năm 2026.

Tài liệu kỹ thuật và lưu trữ

Tài liệu an ninh, bao gồm SBOM ( Software Bảng kê vật liệu (Bills of Materials) phải được lưu giữ trong 10 năm sau khi sản phẩm được đưa ra thị trường.

Các yêu cầu của SBOM theo CRA

Đạo luật CRA yêu cầu các nhà sản xuất phải lập tài liệu về các thành phần phần mềm được sử dụng trong các sản phẩm có yếu tố kỹ thuật số, thường là thông qua các SBOM (Stack Software Materials - Vật liệu phần mềm tiêu chuẩn) được lưu giữ như một phần của tài liệu kỹ thuật sản phẩm. Mặc dù quy định không chỉ định cụ thể các trường trong SBOM, nhưng các SBOM tiêu chuẩn trong ngành thường bao gồm mã định danh thành phần, thông tin phiên bản, chi tiết nhà cung cấp hoặc nguồn gốc, mối quan hệ phụ thuộc và dữ liệu về tính toàn vẹn như mã băm mật mã.

SBOM phải đáp ứng các điều kiện sau:

- Có thể đọc được bằng máy

- Được lưu giữ như một phần của tài liệu kỹ thuật.

- Cung cấp cho các cơ quan chức năng của EU khi có yêu cầu chính đáng.

Làm sao OPSWAT Hỗ trợ CRA Software Supply Chain Sự tuân thủ

1. Software Độ trong suốt của các thành phần

- Tên linh kiện, phiên bản và thông tin nhà cung cấp.

- Ánh xạ phụ thuộc trực tiếp và bắc cầu

- Mã định danh duy nhất và xác thực mật mã

- Quản lý SBOM tập trung

2. Tính minh bạch và phát hiện rủi ro

- Vulnerability detection liên kết với cơ sở dữ liệu công cộng

- Quét phần mềm độc hại bên trong các gói phần mềm

- Xác định các rủi ro tiềm ẩn trước khi phát hành.

- Giám sát liên tục để phát hiện các lỗ hổng bảo mật mới.

3. Hồ sơ và sự chuẩn bị cho kiểm toán

- Tạo SBOM có thể đọc được bằng máy (CycloneDX, SPDX)

- Báo cáo có thể xuất khẩu

- Secure lưu trữ và chia sẻ có kiểm soát

Căn chỉnh Software Các thành phần có nghĩa vụ theo CRA

| Loại linh kiện | Ví dụ | Yêu cầu về khả năng hiển thị | Trách nhiệm |

|---|---|---|---|

| Ứng dụng chính | Nền tảng SaaS dành cho doanh nghiệp | SBOM cấp độ sản phẩm đầy đủ | Nhà sản xuất |

| Core Sự phụ thuộc | OpenSSL | Theo dõi cấp cao và lỗ hổng bảo mật | Nhà sản xuất |

| Phần mềm trung gian/Thời gian chạy | Máy chủ web hoặc môi trường chạy container | Xác thực phụ thuộc | Nhà sản xuất + Nhà cung cấp |

| Thư viện bên thứ ba | Bộ công cụ phát triển phần mềm (SDK), API | Bao hàm SBOM bắc cầu | Nhà sản xuất |

Lộ trình tuân thủ CRA thực tiễn

1. Tiến hành đánh giá mức độ sẵn sàng

Đánh giá:

- Các phương pháp kiểm kê phần mềm hiện hành

- Thế hệ SBOM hiện có

- Mức độ trưởng thành của việc giám sát lỗ hổng bảo mật

- Quy trình lưu trữ tài liệu

2. Thiết lập cơ chế quản trị nội bộ

Xác định rõ vai trò cho:

- Các nhà phát triển

- Nhóm DevOps

- Đội an ninh

- Pháp lý/tuân thủ

- Mua sắm

3. Tự động hóa việc tạo SBOM

Các công cụ nên:

- Tạo SBOM cho mỗi bản phát hành và cập nhật

- Tích hợp với các quy trình CI/CD

- Xuất định dạng CycloneDX và SPDX

- Xác thực các trường dữ liệu tối thiểu bắt buộc

4. Tích hợp SBOM vào toàn bộ vòng đời phát triển phần mềm (SDLC).

Quá trình trưởng thành của SBOM diễn ra qua nhiều giai đoạn:

- Thiết kế SBOM (các thành phần dự kiến)

- Xây dựng SBOM (các thành phần đã biên dịch)

- Phân tích SBOM (kiểm tra sau khi lắp ráp)

- Đã triển khai SBOM (môi trường sản xuất)

- SBOM thời gian thực (giám sát chủ động)

5. Duy trì việc tuân thủ và giám sát liên tục

- Giám sát liên tục các cơ sở dữ liệu lỗ hổng bảo mật.

- Cập nhật SBOM khi các thành phần thay đổi.

- Thiết lập quy trình công bố lỗ hổng bảo mật.

- Chuẩn bị hồ sơ cho các yêu cầu xin phép chính quyền.

Các định dạng SBOM được chấp nhận theo CRA

Lốc xoáyDX

Tập trung vào bảo mật, tối ưu hóa cho việc quản lý lỗ hổng bảo mật.

SPDX

Tập trung vào giấy phép, được sử dụng rộng rãi cho việc lập hồ sơ tuân thủ.

Cách đánh giá các giải pháp tuân thủ sẵn sàng cho CRA

Khi lựa chọn nhà cung cấp hoặc công cụ, hãy cân nhắc:

- Tạo SBOM theo các định dạng được chấp nhận

- Tích hợp với DevOps và các kho chứa container

- Giám sát lỗ hổng bảo mật liên tục

- Khả năng quét phần mềm độc hại

- Báo cáo sẵn sàng cho kiểm toán

- Secure lưu trữ và chia sẻ dữ liệu

Hãy hỏi các nhà cung cấp:

- SBOM được cập nhật bao lâu một lần?

- Bạn xử lý các phụ thuộc bắc cầu như thế nào?

- Thông tin tình báo về lỗ hổng bảo mật được tích hợp như thế nào?

- Bạn hỗ trợ quy trình báo cáo theo quy định như thế nào?

Các phương pháp tốt nhất để triển khai CRA liền mạch

- Tích hợp việc tạo SBOM sớm ("chuyển sang trái")

- Tự động hóa việc lập bản đồ phụ thuộc

- Yêu cầu nhà cung cấp cung cấp dữ liệu SBOM bắt buộc.

- Đào tạo các nhóm về trách nhiệm của CRA.

Những lỗi thường gặp cần tránh

| Sai lầm | Rủi ro | Sự làm dịu |

|---|---|---|

| Coi SBOM là tĩnh | Mức độ bảo mật lỗi thời | Tự động hóa các bản cập nhật liên tục |

| Bỏ qua các phụ thuộc bắc cầu | Rủi ro tiềm ẩn trong chuỗi cung ứng | Sử dụng ánh xạ phụ thuộc đệ quy |

| Quy trình SBOM thủ công | Sự không nhất quán và thất bại trong kiểm toán | Triển khai công cụ tự động hóa |

Các yếu tố cần xem xét theo từng lĩnh vực cụ thể

- Tích hợp việc tạo SBOM sớm ("chuyển sang trái")

- Tự động hóa việc lập bản đồ phụ thuộc

- Yêu cầu nhà cung cấp cung cấp dữ liệu SBOM bắt buộc.

- Đào tạo các nhóm về trách nhiệm của CRA.

Sản phẩm thiết yếu và quan trọng

Hệ điều hành, trình ảo hóa, tường lửa và các thành phần cơ sở hạ tầng nền tảng đang phải đối mặt với sự giám sát chặt chẽ hơn.

Dịch vụ tài chính

Các tổ chức phải đảm bảo việc tuân thủ CRA phù hợp với các khuôn khổ an ninh mạng rộng hơn của EU (ví dụ: DORA).

Industrial và IoT

Phần mềm nhúng phải duy trì việc lưu trữ tài liệu dài hạn và giám sát các lỗ hổng bảo mật.

OPSWAT SBOM

OPSWAT SBOM trang bị cho các đội những công nghệ sau:

- Kiểm kê chính xác các thành phần phần mềm

- Tạo SBOM cho mã nguồn và container

- Tương quan lỗ hổng

- Khả năng hiển thị giấy phép

SBOM cho Software Gói hàng và hiện vật

Xác định, ưu tiên và khắc phục các rủi ro của mã nguồn mở mà không làm chậm quá trình phát triển.

SBOM cho Container Hình ảnh

Tạo SBOM ở mọi lớp container và phát hiện các lỗ hổng trước khi triển khai.

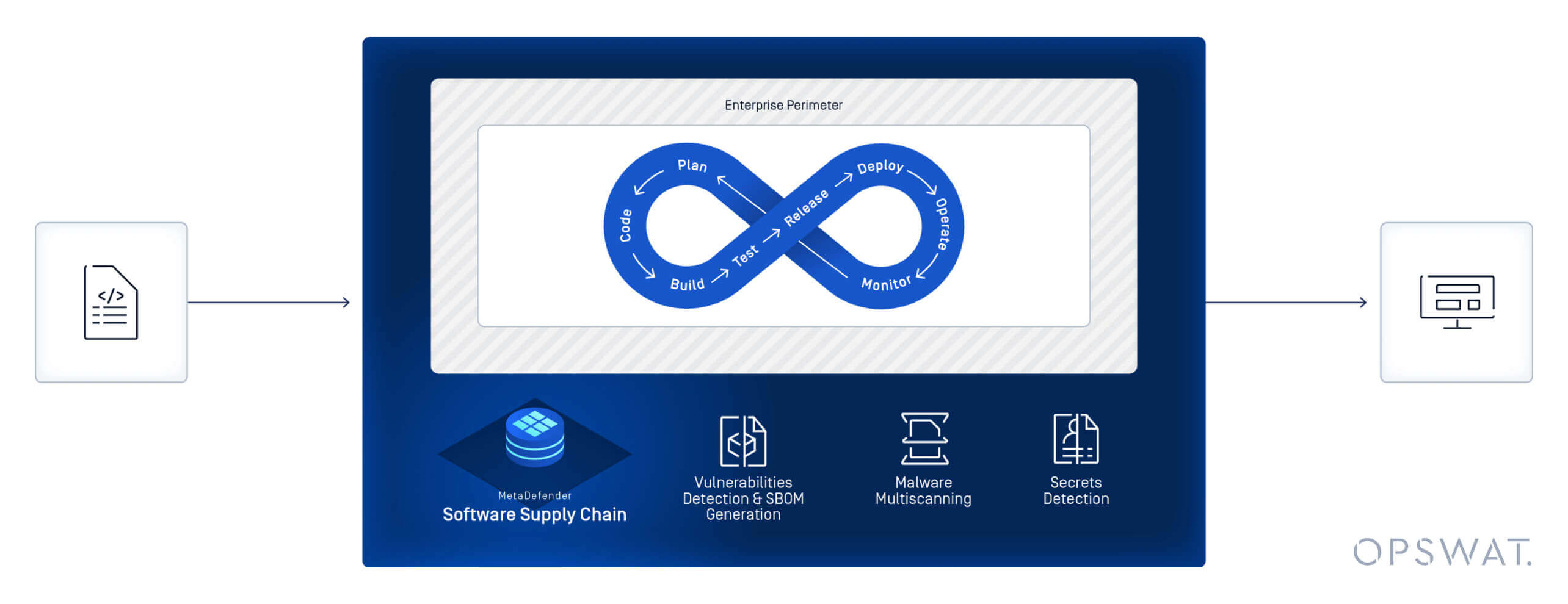

MetaDefender Software Supply Chain ™

Vượt ra ngoài phạm vi tài liệu và giải quyết các mối đe dọa tiên tiến trong chuỗi cung ứng.

MetaDefender Software Supply Chain™ tích hợp tính năng kiểm tra bảo mật không tin cậy (zero-trust) vào vòng đời phát triển phần mềm (SDLC) bằng cách kết hợp quét đa lớp với hơn 30 công cụ chống virus, phát hiện bí mật được mã hóa cứng, phân tích sâu lớp container, nhận diện lỗ hổng và tích hợp gốc với kho lưu trữ và các đường dẫn CI/CD để ngăn chặn phần mềm độc hại, thông tin đăng nhập bị lộ và rủi ro phụ thuộc, đồng thời hỗ trợ tuân thủ các khuôn khổ như Đạo luật Khả năng phục hồi mạng của EU (EU Cyber Resilience Act).

Hỏi đáp

Đạo luật CRA áp dụng khi nào?

Nghĩa vụ báo cáo bắt đầu từ tháng 9 năm 2026. Việc áp dụng đầy đủ bắt đầu từ tháng 12 năm 2027.

Các báo cáo đánh giá hiệu suất doanh nghiệp (SBOM) có bắt buộc phải công khai không?

Không. Chúng phải được cung cấp cho các cơ quan chức năng khi có yêu cầu chính đáng.

Các thành phần mã nguồn mở có được tính không?

Đúng vậy. Tất cả các linh kiện tích hợp đều thuộc trách nhiệm của nhà sản xuất.

Hình phạt đối với hành vi không tuân thủ là gì?

Tối đa 15 triệu euro hoặc 2,5% doanh thu hàng năm toàn cầu.

Tự động hóa có cần thiết không?

Mặc dù không được quy định rõ ràng, tự động hóa là yếu tố thiết yếu để đáp ứng các yêu cầu giám sát vòng đời sản phẩm.

Bước tiếp theo là gì? Chuẩn bị cho việc thực thi quy định của CRA (Cơ quan Thuế Canada).

Đạo luật CRA quy định an ninh chuỗi cung ứng phần mềm là điều kiện bắt buộc để hoạt động tại thị trường EU, yêu cầu trách nhiệm giải trình vòng đời sản phẩm, giám sát liên tục các lỗ hổng bảo mật và tài liệu SBOM có cấu trúc. Các tổ chức bắt đầu điều chỉnh quy trình phát triển và bảo mật của mình ngay từ bây giờ có thể giảm thiểu rủi ro pháp lý đồng thời tăng cường khả năng phục hồi tổng thể.

OPSWAT Giúp triển khai các yêu cầu của CRA bằng cách tích hợp tự động hóa SBOM, thông tin tình báo về lỗ hổng bảo mật, quét đa lớp và kiểm tra không tin cậy trực tiếp vào quy trình phát triển, giúp các nhà sản xuất củng cố chuỗi cung ứng phần mềm của họ đồng thời duy trì khả năng sẵn sàng kiểm toán.

Tìm hiểu cách OPSWAT có thể giúp tổ chức của bạn triển khai các yêu cầu của CRA và tăng cường bảo mật chuỗi cung ứng phần mềm.