Các tổ chức thuộc mọi quy mô lưu trữ thông tin nhạy cảm - từ hồ sơ tài chính đến sở hữu trí tuệ - và việc bảo vệ các loại dữ liệu này là rất trọng yếu. Thật không may, các mối đe dọa mạng không ngừng phát triển và việc đi trước đường cong đòi hỏi sự cảnh giác và các biện pháp chủ động.

Dưới đây là một số rủi ro bảo mật lưu trữ dữ liệu phổ biến nhất và các điểm mù có khả năng khiến các tổ chức gặp nguy hiểm, từ gián đoạn kinh doanh đến thiệt hại tài chính và danh tiếng. Ngoài ra, chúng tôi đề xuất các giải pháp tương đương mà các tổ chức có thể kết hợp vào chiến lược an ninh mạng năm 2024 của họ để giảm thiểu những rủi ro này:

1. mã độc

mã độc gây ra mối đe dọa đáng kể đến tính bảo mật của dữ liệu được lưu trữ trong cả môi trường tại chỗ và đám mây . Mặc dù phương pháp tấn công có thể khác nhau giữa hai môi trường này, nhưng hậu quả của sự kiện vi phạm dữ liệu có thể tàn khốc như nhau.

Khoảng 450.000 trường hợp mã độc mới được phát hiện hàng ngày, đóng vai trò là cảnh báo trọng yếu cho tất cả các doanh nghiệp để tăng cường sự sẵn sàng cho các mối đe dọa mới nổi. Các tệp trong bộ nhớ thường bị kẻ tấn công khai thác để cung cấp mã độc bí mật. Điều này cho phép kẻ tấn công di chuyển ngang trong cơ sở hạ tầng lưu trữ, khiến tài sản kỹ thuật số và dữ liệu nhạy cảm của tổ chức gặp rủi ro.

Giải pháp

Multiscanning

Một công cụ diệt vi rút duy nhất có thể phát hiện 4% đến 76% mã độc, giúp các tệp độc hại dễ dàng lọt qua các vết nứt. Công nghệ OPSWAT nâng cao nhận dạng mã độc với đa ứng dụng xử lý tích hợp sức mạnh của hơn 30 công cụ diệt vi rút tại chỗ và trên đám mây, tăng tỷ lệ phát hiện lên gần 100%.

Làm sạch tệp tin

Không tin tưởng bất kỳ tệp tin nào. Công nghệ Deep CDR™ (Giải mã và Tái cấu trúc Nội dung) làm sạch hơn 150 loại tệp tin và làm sạch đệ quy các kho lưu trữ lồng nhau nhiều cấp, giúp các tổ chức ngăn chặn các cuộc tấn công zero-day.

2. Vi phạm dữ liệu

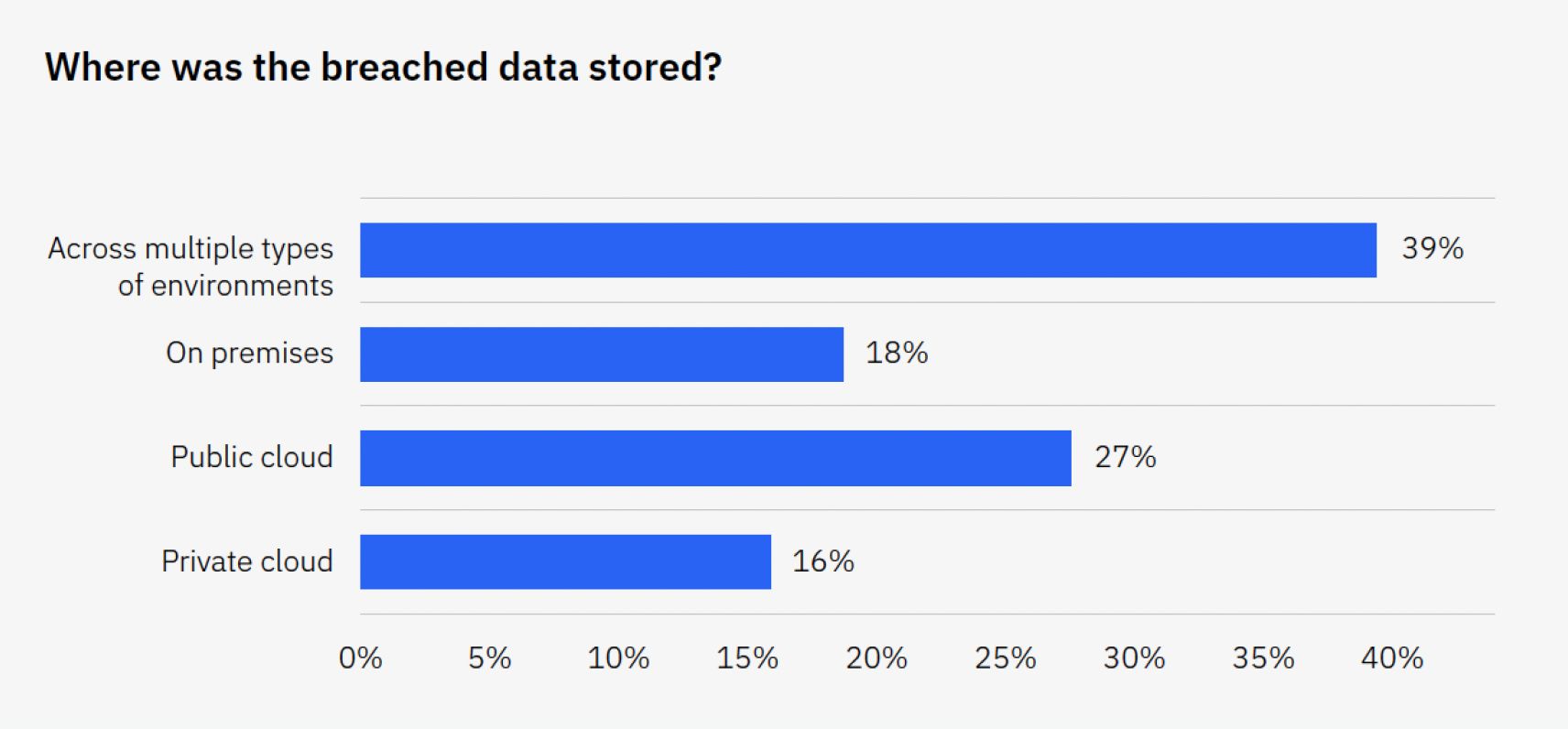

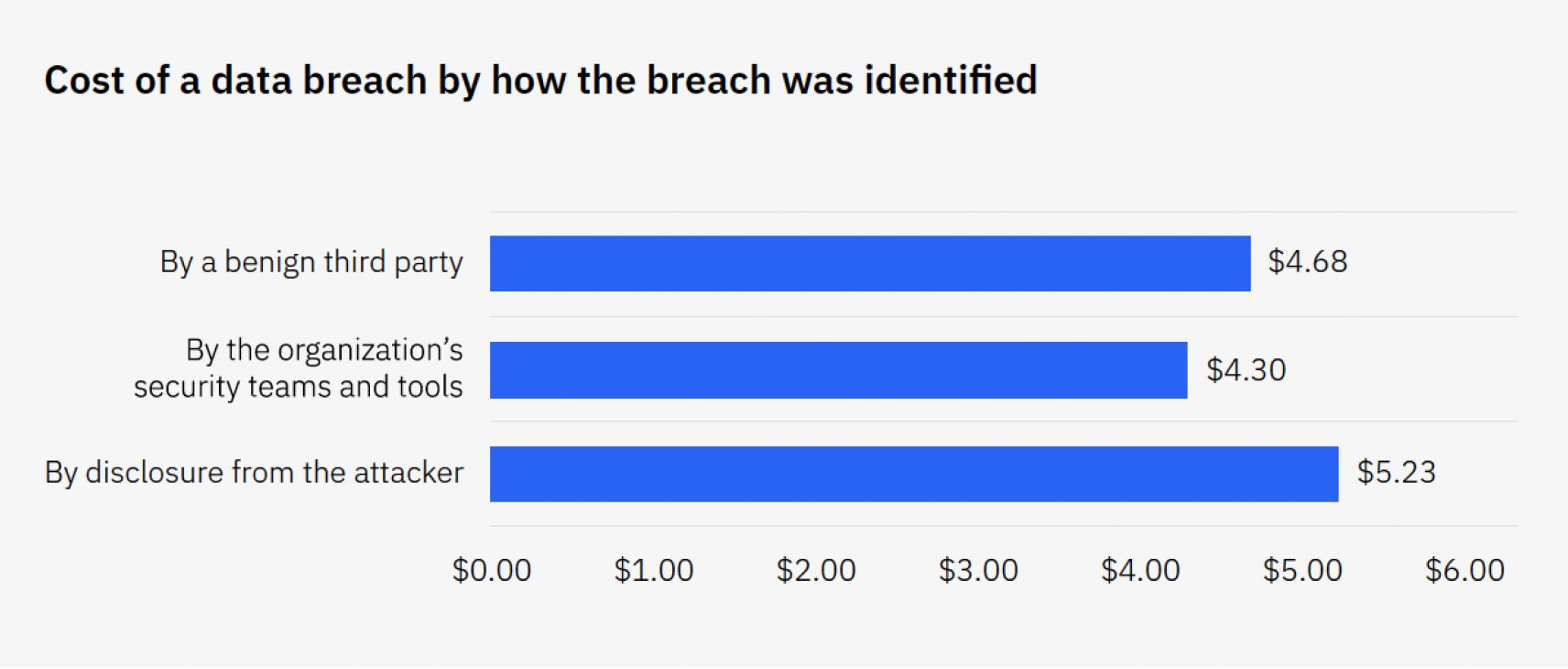

Rủi ro vi phạm dữ liệu của một tổ chức bị ảnh hưởng trực tiếp bởi loại lưu trữ được sử dụng. Cloud Các nhà cung cấp lưu trữ thường có các biện pháp bảo mật mạnh mẽ, nhưng chúng không phải là hoàn hảo. Các hệ thống lưu trữ dữ liệu tại chỗ cũng có thể an toàn, nhưng chúng có thể dễ bị tổn thương hơn nếu không được quản lý đúng cách.

Các tổ chức đang ngày càng áp dụng phương pháp lưu trữ đa môi trường, phân tán dữ liệu trên cơ sở hạ tầng tại chỗ, đám mây công cộng và đám mây riêng. Chiến lược lai này cung cấp khả năng mở rộng, dự phòng và hiệu quả chi phí, nhưng đi kèm với nguy cơ vi phạm dữ liệu cao do tính chất phân tán của thông tin.

Chi phí vi phạm dữ liệu trên nhiều môi trường đạt 4,75 triệu đô la Mỹ, vượt quá chi phí trung bình của một vi phạm dữ liệu là 4,45 triệu đô la Mỹ với biên độ 6,5%.

Giải pháp

Ngăn chặn mất dữ liệu (Data Loss Prevention - DLP)

Công nghệ ngăn ngừa thất thoát dữ liệu (DLP) phát hiện và chặn dữ liệu nhạy cảm, không tuân thủ chính sách và dữ liệu bí mật trong các tệp khỏi hoặc nhập vào hệ thống của tổ chức. Để đưa lên cấp độ tiếp theo, Proactive DLP™ của OPSWAT tự động biên tập thông tin nhạy cảm, cho dù là dạng văn bản hay dạng hình ảnh.

Sao lưu và phục hồi

Duy trì sao lưu thường xuyên, an toàn để có thể phục hồi nhanh chóng trong trường hợp xảy ra các cuộc tấn công không lường trước.

3. Cấu hình sai và truy cập trái phép

Theo tuyên bố của Cơ quan An ninh Quốc gia (NSA), cấu hình sai đám mây là lỗ hổng bảo mật đám mây phổ biến nhất và có thể bị tin tặc khai thác để truy cập dữ liệu và dịch vụ đám mây. Lỗi cấu hình do quyền được cấp không chính xác, cấu hình mặc định không thay đổi và cài đặt bảo mật được quản lý kém có thể làm lộ dữ liệu hoặc dịch vụ nhạy cảm.

Giải pháp

4. giao diện lập trình ứng dụng không an toàn

Tin tặc khai thác điểm yếu trong giao diện lập trình ứng dụng để truy cập trái phép, giả mạo dữ liệu và cấy mã độc vào cấu hình đám mây. Cả người dùng cuối, những người truy cập các dịch vụ đám mây thông qua giao diện lập trình ứng dụng và các doanh nghiệp, những người dựa vào trao đổi dữ liệu an toàn, đều phải đối mặt với những rủi ro này. Với việc sử dụng giao diện lập trình ứng dụng ngày càng tăng trong lập trình, việc bảo mật giao diện lập trình ứng dụng là rất trọng yếu trong việc giảm thiểu các vectơ tấn công phổ biến, như tiêm mã và khai thác lỗ hổng bảo mật trong kiểm soát truy cập và các thành phần lỗi thời.

Giải pháp

5. Các mối đe dọa nội bộ

Nhân viên bất mãn hoặc người trong cuộc độc hại có thể gây ra rủi ro bảo mật đáng kể. Một báo cáo Điều tra Vi phạm Dữ liệu năm 2023 của Verizon tiết lộ rằng 99% các vi phạm liên quan đến lạm dụng đặc quyền được thực hiện bởi những người trong cuộc.

Giải pháp

6. Dữ liệu không đủ Mã hóa

Mã hóa dữ liệu không đủ trong lưu trữ đám mây xảy ra khi thông tin không được bảo vệ đầy đủ trong quá trình truyền hoặc lưu trữ, khiến thông tin dễ bị truy cập trái phép. Thiếu mã hóa đặt ra những rủi ro đáng kể, bao gồm xâm nhập trái phép, chặn trong quá trình truyền dữ liệu, thỏa hiệp bảo mật, thao túng dữ liệu và không tuân thủ các quy định.

Giải pháp

Server -bên Mã hóa

Mã hóa mọi dữ liệu nhạy cảm khi lưu trữ và truyền tải bằng các thuật toán mã hóa mạnh như AES-256.

Kết luận

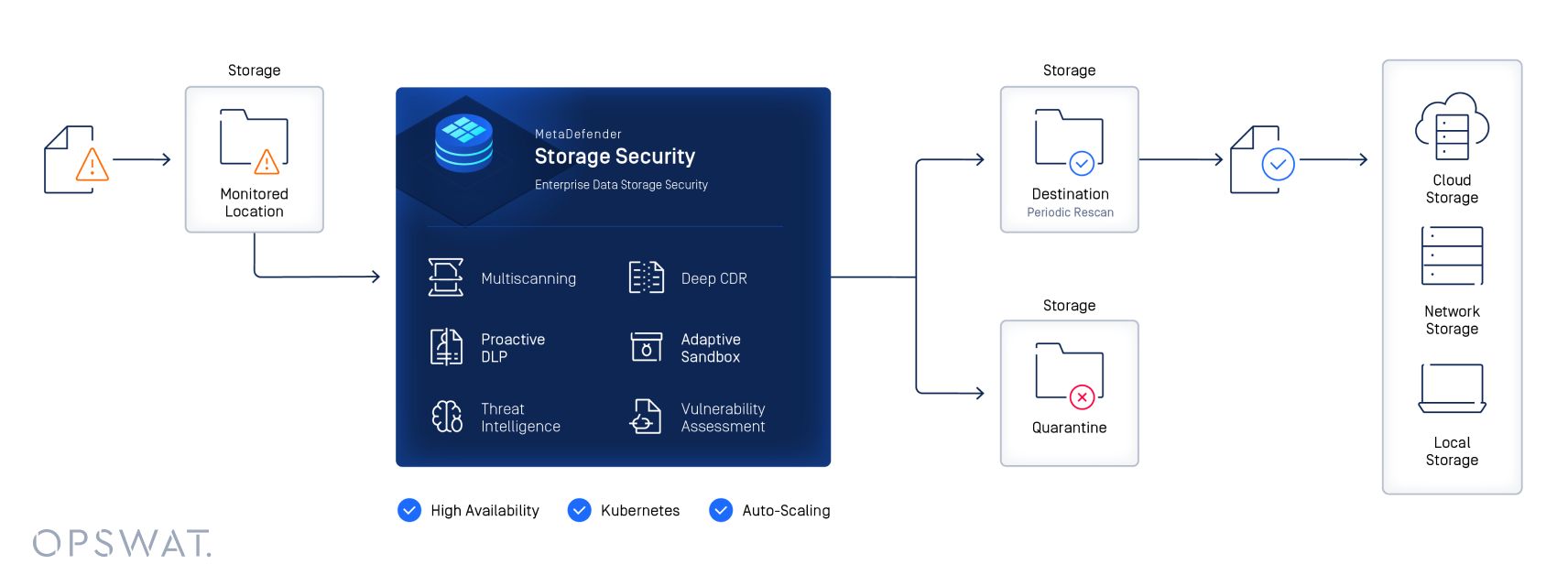

Việc tìm ra những giải pháp riêng lẻ này có thể rất phức tạp. OPSWAT MetaDefender Storage Security cung cấp một nền tảng thống nhất giúp đơn giản hóa bảo mật dữ liệu bằng cách tích hợp liền mạch với các giải pháp lưu trữ tại chỗ và trên đám mây hàng đầu.

MetaDefender Storage Security Cải thiện vị thế bảo mật của tổ chức của bạn với chiến lược phòng thủ nhiều lớp, điều này rất trọng yếu để đi trước các mối đe dọa đã biết và chưa biết.

Tìm hiểu thêm về cách bạn có thể bảo vệ bộ nhớ tệp của mình bằng Công nghệ OPSWAT.