Thực tế ngày không

Các mối đe dọa zero-day không còn là những trường hợp hiếm gặp nữa. Chúng hiện là vũ khí được các tin tặc hiện đại ưa chuộng.

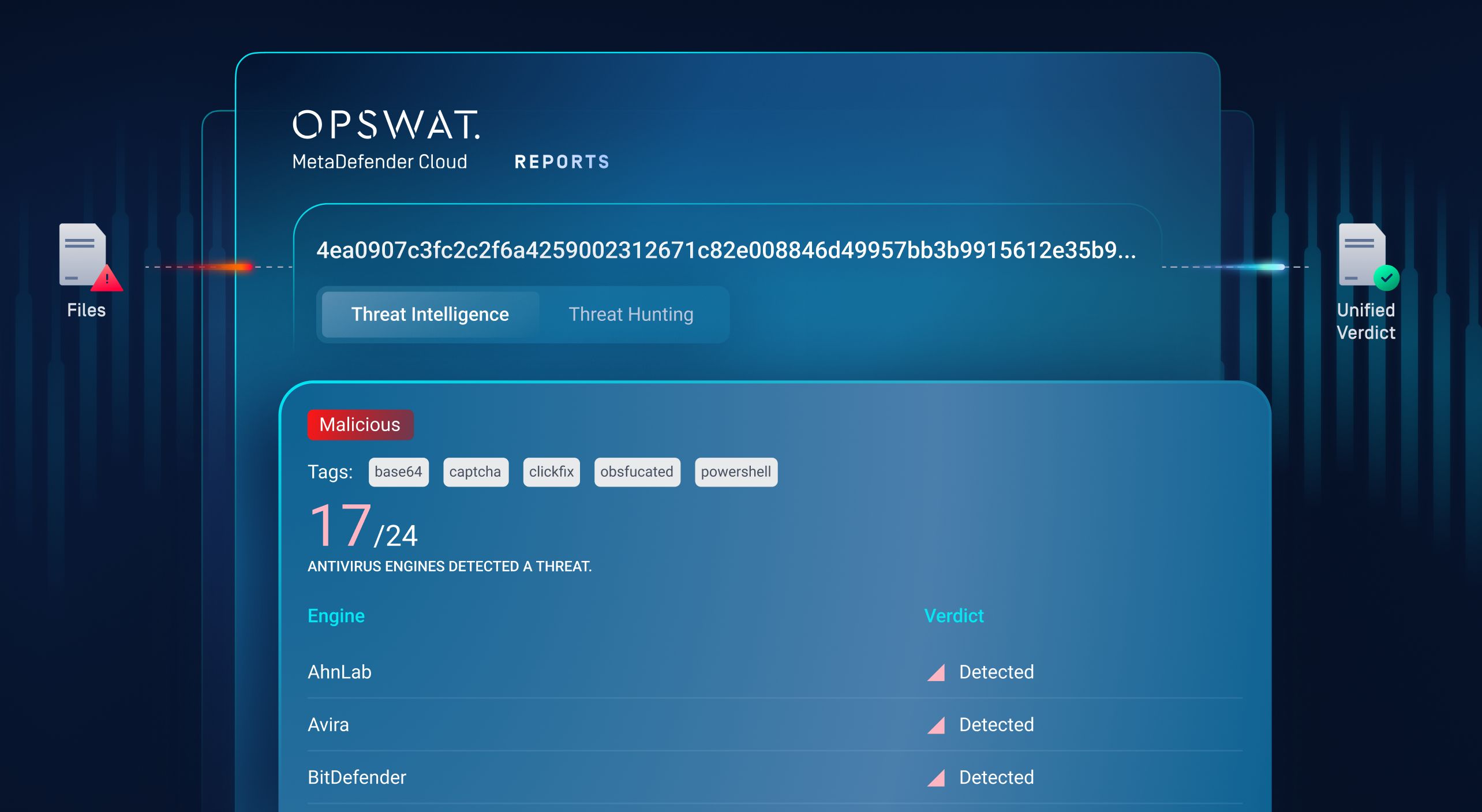

Theo phân tích OPSWAT , độ phức tạp của phần mềm độc hại đã tăng 127% trong năm qua, và cứ 14 tệp tin ban đầu được các nguồn tin đáng tin cậy phân loại là an toàn thì lại có một tệp tin được chứng minh là độc hại. Những mối đe dọa này được thiết kế để né tránh quá trình quét tĩnh, trì hoãn việc thực thi, nhận dạng môi trường sandbox và hòa nhập vào các quy trình làm việc hợp pháp.

Đồng thời, các tổ chức phải đối mặt với một sự đánh đổi bất khả thi:

- Làm chậm luồng tệp tin để có thể kiểm tra kỹ lưỡng hơn.

- Hoặc duy trì tốc độ và chấp nhận điểm mù.

Các tệp tin thực thi, tệp tin vá lỗi, tập lệnh, tệp lưu trữ và tài liệu được quy định thường không thể được... làm sạch hoặc bị sửa đổi. Điều đó tạo ra một lỗ hổng bảo mật ngày càng lớn, nơi các công cụ truyền thống không thể giải quyết được.

MetaDefender Aether được xây dựng để khắc phục nhược điểm đó.

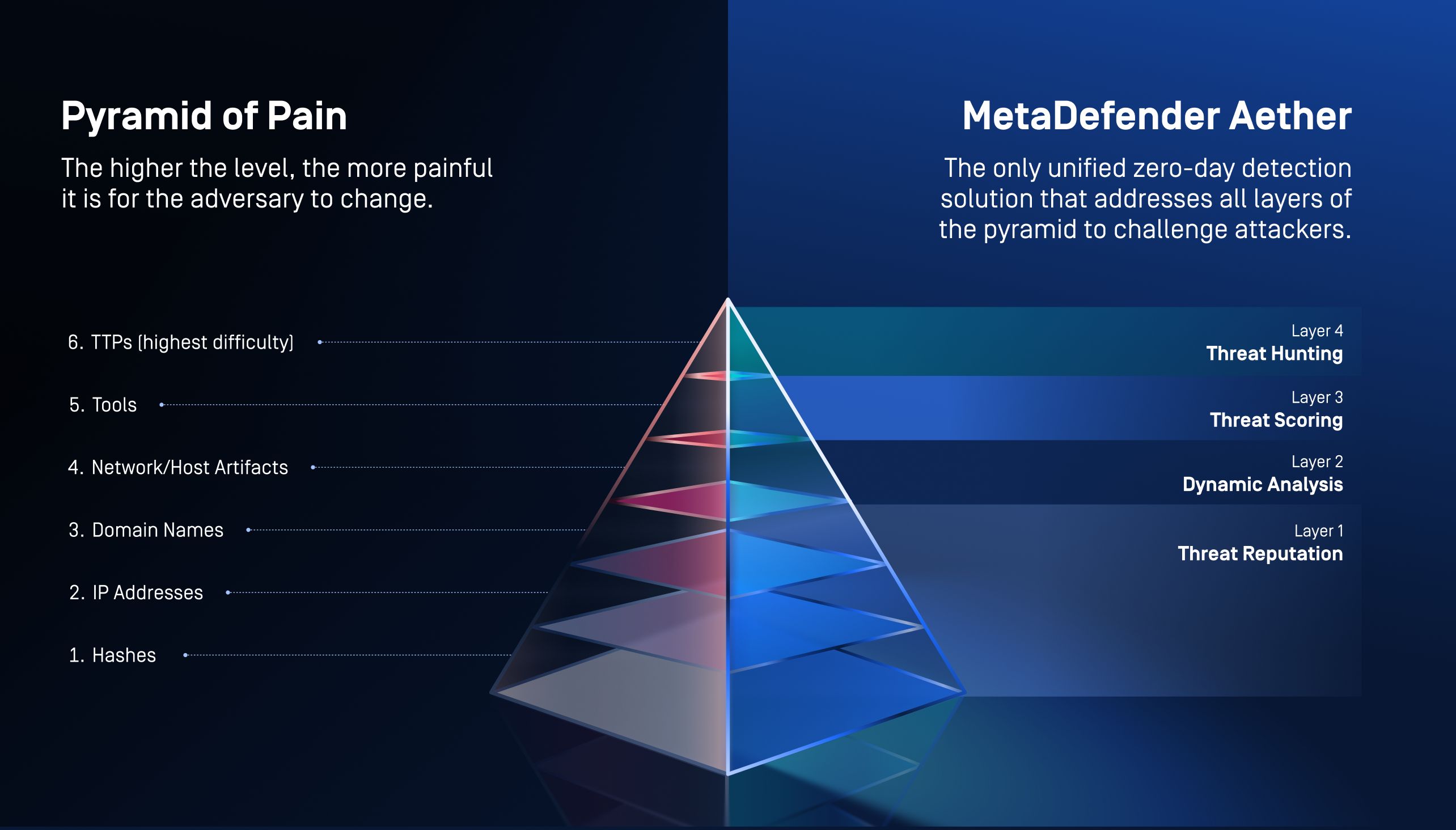

Bài viết này là bài phân tích chuyên sâu tiếp theo sau thông báo ra mắt MetaDefender Aether. Nó giải thích lý do tại sao việc phát hiện lỗ hổng bảo mật zero-day thống nhất ở cấp độ mạng lại quan trọng, và cách thức hoạt động của nó. MetaDefender Aether đề cập đến toàn bộ Kim tự tháp Nỗi đau, và cách thức... OPSWAT Cung cấp khả năng này thông qua bốn sản phẩm tích hợp chặt chẽ, mỗi sản phẩm được thiết kế cho một thực tế hoạt động cụ thể, nhưng tất cả đều được hỗ trợ bởi cùng một quy trình phát hiện bốn lớp.

Xem MetaDefender Xem video tổng quan về Aether bên dưới để nhanh chóng hiểu rõ hơn:

Video ngắn này giới thiệu những thách thức cốt lõi. MetaDefender Aether giải quyết và ngăn chặn các mối đe dọa zero-day và các mối đe dọa khó phát hiện trước khi chúng xâm nhập vào môi trường, mà không làm chậm luồng dữ liệu hoặc gây quá tải cho các nhóm SOC.

Vì sao việc phát hiện lỗ hổng bảo mật zero-day cần được chuyển ra khu vực biên mạng.

Vùng biên giới là nơi duy nhất mà mọi tệp tin đều đi qua.

Tệp đính kèm email, bản cập nhật phần mềm, các bằng chứng trong chuỗi cung ứng, thiết bị lưu trữ di động, truyền tải tệp tin, tải lên đám mây và trao đổi dữ liệu giữa các miền khác nhau đều hội tụ trước khi đến tay người dùng hoặc hệ thống. Một khi tệp tin độc hại được thực thi bên trong hệ thống, chi phí khắc phục sẽ tăng lên gấp bội.

Tuy nhiên, các biện pháp phòng thủ truyền thống được xây dựng để phát hiện những gì đã biết. Các cuộc tấn công zero-day, theo định nghĩa, khai thác những gì mà người phòng thủ chưa nhận ra—các họ phần mềm độc hại mới, trình tải được sửa đổi, các kỹ thuật "sống nhờ vào tài nguyên sẵn có" và cơ sở hạ tầng thay đổi nhanh hơn tốc độ cập nhật của các nguồn thông tin về độ tin cậy.

Đồng thời, các tổ chức đang nhận thấy:

- Sự bùng nổ về các phương thức tấn công dựa trên tệp tin (tài liệu, trình cài đặt, tập lệnh, tệp lưu trữ)

- Áp lực pháp lý đòi hỏi phân tích phần mềm độc hại động

- Mệt mỏi do trung tâm điều hành an ninh mạng (SOC) gây ra bởi quá nhiều công cụ và các phán quyết không nhất quán.

- Cloud các môi trường lai, và không kết nối mạng không thể dựa vào một mô hình triển khai duy nhất.

Đây là nền tảng của OPSWAT Giải pháp phát hiện lỗ hổng bảo mật Zero-Day của chúng tôi.

Giải pháp duy nhất để giải quyết toàn bộ kim tự tháp đau đớn

Hầu hết các công cụ bảo mật hoạt động ở đáy của Kim tự tháp đau khổ — mã băm, địa chỉ IP và tên miền. Những thứ này rất dễ bị kẻ tấn công thay đổi và thay thế với chi phí thấp.

MetaDefender Aether thì khác. Nó được thiết kế để tạo áp lực tăng dần trên mọi cấp độ của kim tự tháp, buộc những kẻ tấn công phải liên tục điều chỉnh lại chiến thuật của mình.

Lập bản đồ MetaDefender Từ Aether đến Kim tự tháp Đau đớn

| Mục tiêu | Kết quả | |

|---|---|---|

Lớp 1 Danh tiếng mối đe dọa | Mã băm, địa chỉ IP, tên miền MetaDefender Aether bắt đầu bằng việc kiểm tra danh tiếng mối đe dọa theo thời gian thực và ngoại tuyến. Lớp này chặn ngay lập tức các phần mềm độc hại đã biết, cơ sở hạ tầng lừa đảo và các chỉ báo được sử dụng lại. |

|

Lớp 2 Phân tích động [Mô phỏng] | Cổ vật và Công cụ Các tệp tin không rõ nguồn gốc và đáng ngờ được thực thi trong môi trường giả lập, giúp vượt qua các cơ chế chống máy ảo và né tránh thời gian. Điều này cho phép phát hiện chuỗi trình tải, các payload chỉ nằm trong bộ nhớ, các tệp tin bị sao chép, các thay đổi trong registry và các lệnh gọi lại mạng. |

|

Lớp 3 Điểm số đe dọa | Công cụ và kỹ thuật Các chỉ số hành vi được tương quan và chấm điểm bằng cách sử dụng hàng trăm tín hiệu độc hại phù hợp với tiêu chuẩn MITRE ATT&CK. Điều này giúp ưu tiên các rủi ro thực sự và giảm thiểu nhiễu từ phân tích. |

|

Lớp 4 Săn lùng mối đe dọa [Tìm kiếm tương đồng] | TTPs Tìm kiếm tương đồng bằng máy học liên kết các biến thể, họ hàng và cơ sở hạ tầng giữa các mẫu. Ngay cả khi các hiện vật thay đổi, các chiến dịch vẫn bị phát hiện. |

|

Cùng nhau, các lớp này tạo nên MetaDefender Aether là giải pháp phát hiện lỗ hổng bảo mật zero-day thống nhất duy nhất được thiết kế để giải quyết toàn bộ Kim tự tháp Nỗi đau.

Kết quả tổng hợp: Aether tối đa hóa chi phí tấn công bằng cách giải quyết toàn bộ Kim tự tháp Nỗi đau.

Điều gì tạo nên MetaDefender Aether Khác biệt

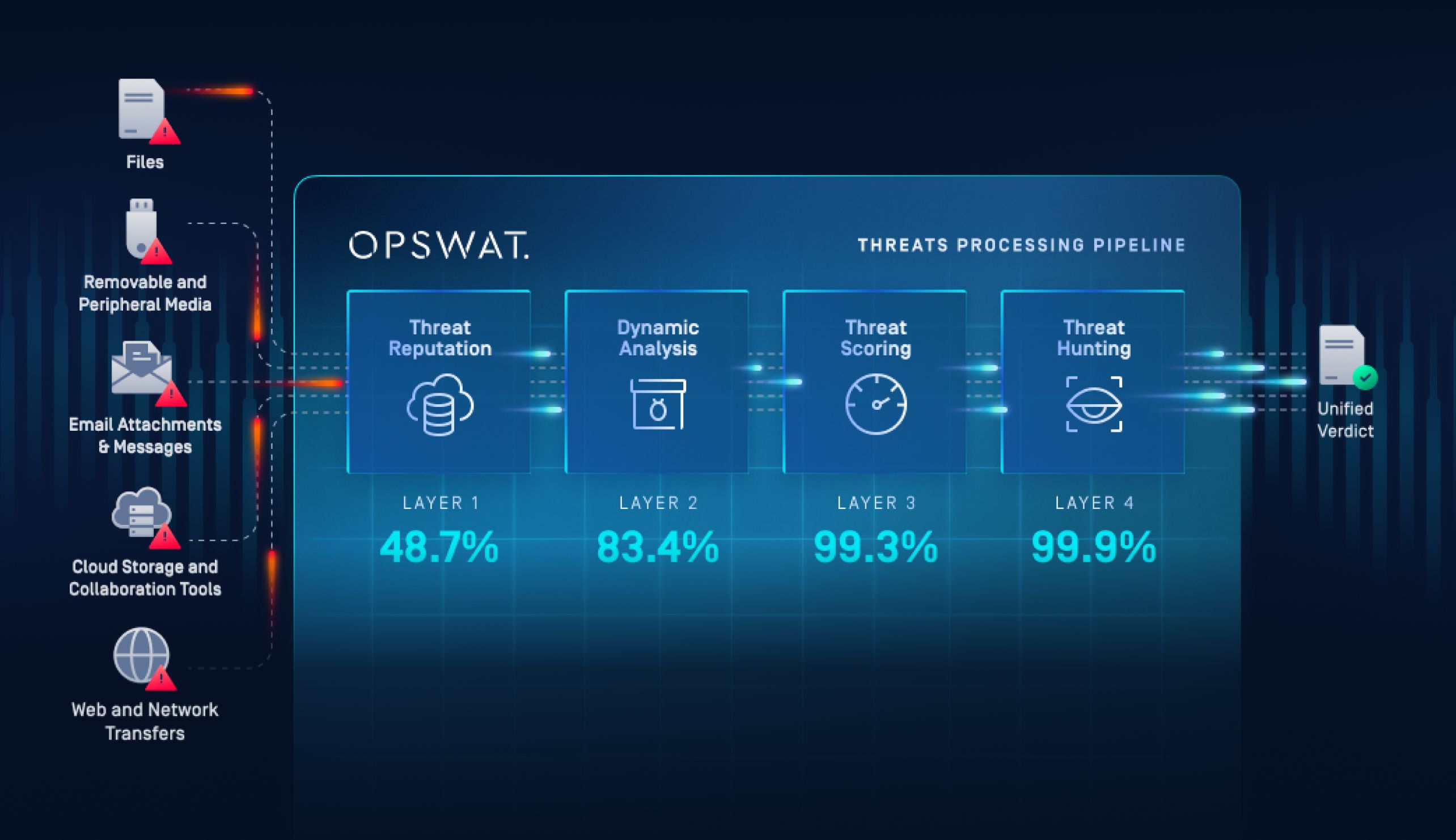

MetaDefender Aether là OPSWAT Giải pháp phát hiện lỗ hổng bảo mật zero-day thống nhất của 's, kết hợp bốn lớp phát hiện thành một quy trình tự học duy nhất:

Danh tiếng về mối đe dọa ở Lớp 1

Câu hỏi đã được trả lời: Tập tin này có được xác định là độc hại không?

Công cụ đánh giá uy tín mối đe dọa kiểm tra các tệp, URL, địa chỉ IP và tên miền dựa trên thông tin tình báo toàn cầu được cập nhật liên tục để xác định ngay lập tức các mối đe dọa đã biết. Lớp bảo mật này ngăn chặn phần mềm độc hại thông thường và các cuộc tấn công lừa đảo từ sớm, buộc kẻ tấn công phải liên tục thay đổi cơ sở hạ tầng và tái sử dụng các chỉ báo kém hiệu quả hơn.

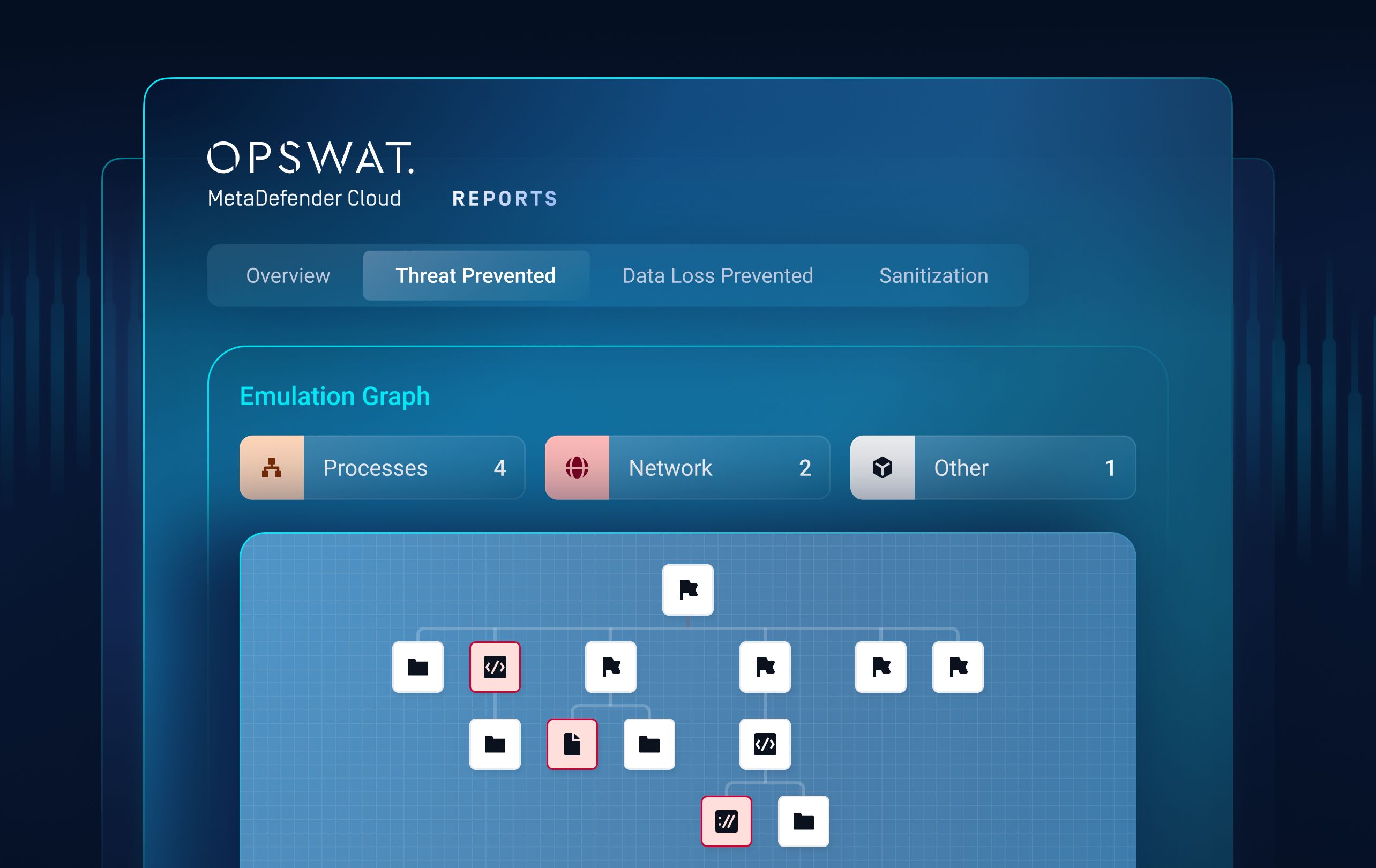

Phân tích động lớp 2 thông qua mô phỏng

Câu hỏi đã được trả lời: Tập tin này có thể hiện hành vi không xác định hoặc khó nắm bắt không?

Phân tích động thực thi các tệp tin đáng ngờ trong môi trường mô phỏng, giúp vượt qua các thủ thuật né tránh hộp cát và đo thời gian. Nó phơi bày các hành vi ẩn như chuỗi trình tải, tải trọng chỉ nằm trong bộ nhớ và thực thi nhiều giai đoạn mà phân tích tĩnh và hộp cát dựa trên máy ảo thường bỏ sót.

Chấm điểm mối đe dọa lớp 3

Câu hỏi đã được trả lời: Mức độ rủi ro thực tế của mối đe dọa zero-day là gì?

Hệ thống chấm điểm mối đe dọa (Threat Scoring) tương quan các chỉ số hành vi, bối cảnh uy tín và tín hiệu phát hiện để gán điểm rủi ro dựa trên mức độ tin cậy. Điều này giúp ưu tiên các mối đe dọa thực sự, giảm thiểu tình trạng quá tải cảnh báo và cho phép các nhóm SOC tập trung vào những vấn đề cần hành động ngay lập tức.

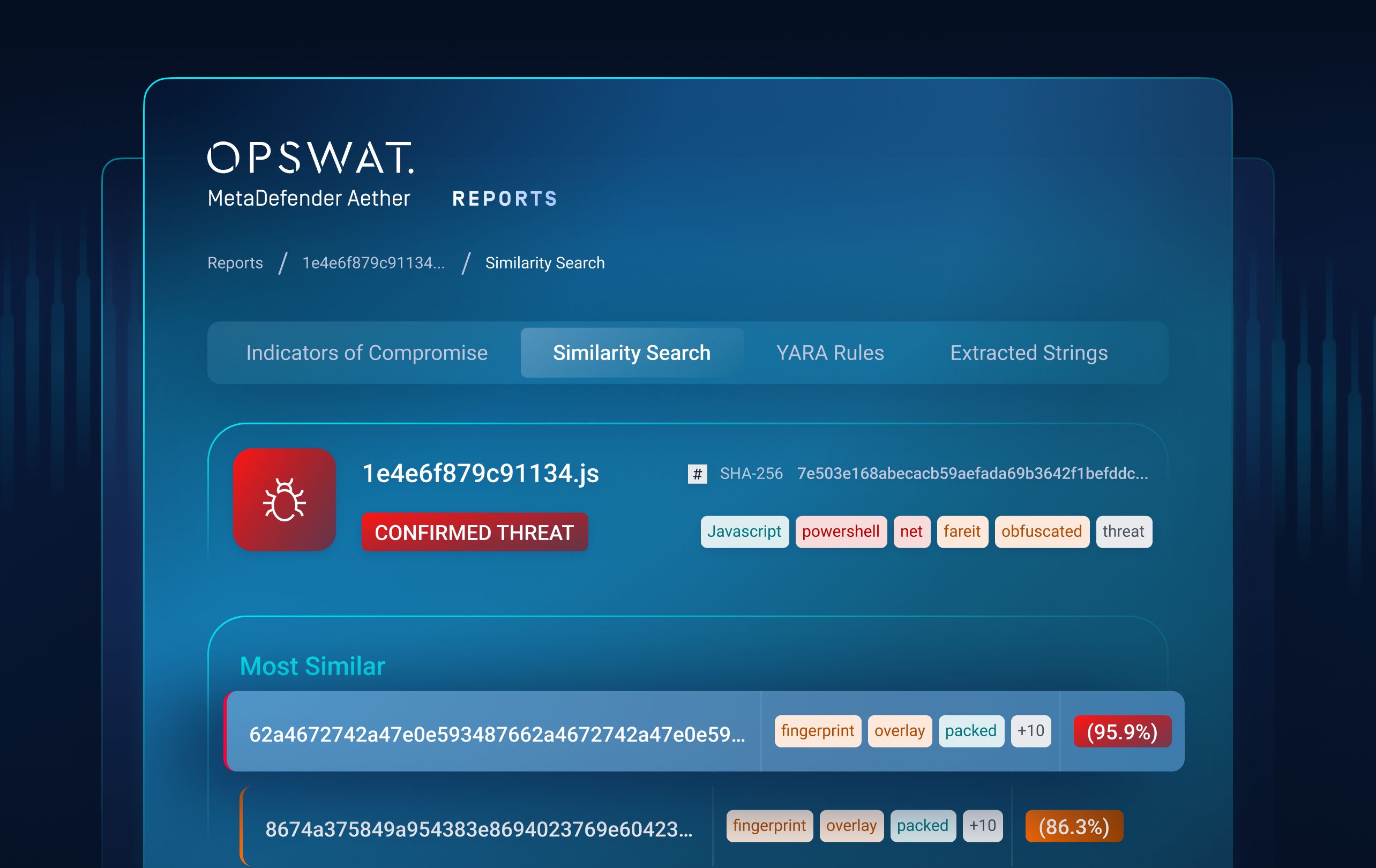

Săn lùng mối đe dọa lớp 4 bằng tìm kiếm tương đồng ML

Câu hỏi đã được trả lời: Mối đe dọa zero-day có liên quan đến các chiến dịch phần mềm độc hại quy mô lớn hơn không?

Săn lùng mối đe dọa sử dụng tìm kiếm tương đồng bằng máy học để đối chiếu các mẫu chưa biết với các họ phần mềm độc hại, biến thể và cơ sở hạ tầng đã biết. Điều này cho phép có cái nhìn tổng quan ở cấp độ chiến dịch và phát hiện các mối đe dọa ngay cả khi kẻ tấn công thay đổi tải trọng, công cụ hoặc dấu hiệu.

Thay vì sử dụng nhiều công cụ và đưa ra những phán quyết trái ngược nhau, MetaDefender Aether mang lại một kết quả đáng tin cậy duy nhất—ở quy mô lớn và tại phạm vi phủ sóng rộng.

Bốn sản phẩm tạo nên sức mạnh cho việc phát hiện lỗ hổng bảo mật zero-day thống nhất

MetaDefender Aether được cung cấp thông qua bốn giải pháp liên kết chặt chẽ. Mỗi giải pháp giải quyết một thách thức vận hành riêng biệt, đồng thời đóng góp thông tin tình báo trở lại cùng một quy trình phát hiện.

MetaDefender Aether (Phiên bản độc lập)

Dành cho các trung tâm điều hành an ninh mạng (SOC) và các chuyên gia săn lùng mối đe dọa cần khả năng giám sát và kiểm soát chuyên sâu.

Thử thách

Các nhóm bảo mật thường dựa vào các môi trường thử nghiệm biệt lập, chậm chạp, dễ bị phát hiện bởi máy ảo và không kết nối với thông tin tình báo về mối đe dọa. Việc điều tra đòi hỏi phải chuyển đổi thủ công giữa các công cụ khác nhau.

Những gì Aether mang lại

- Phân tích động dựa trên mô phỏng giúp vượt qua cơ chế chống xâm nhập hộp cát.

- Tính năng chấm điểm rủi ro và tìm kiếm sự tương đồng được tích hợp trực tiếp vào phán quyết.

- Báo cáo hành vi chi tiết và trích xuất IOC.

Sự biến đổi

Các tổ chức sẽ có được kết quả đánh giá tệp tin tốt nhất , phân loại nhanh hơn và thông tin chi tiết ở cấp độ chiến dịch—mà không làm giảm hiệu suất.

Ai được hưởng lợi?

Các chuyên viên phân tích SOC, chuyên viên phân tích phần mềm độc hại, chuyên viên săn lùng mối đe dọa và các nhóm điều tra điều tra số kỹ thuật số (DFIR).

MetaDefender Aether cho Cloud

Dành cho môi trường điện toán đám mây, DevSecOps và môi trường có khối lượng dữ liệu lớn.

- Tìm hiểu thêm về MetaDefender Aether cho Cloud đây .

- Tải xuống bản tóm tắt giải pháp tại đây.

Thử thách

Các môi trường thử nghiệm truyền thống không thể mở rộng quy mô theo quy trình làm việc trên nền tảng đám mây và gây ra gánh nặng vận hành.

Vấn đề mà nó giải quyết

- Sự bùng nổ dựa trên mô phỏng, sử dụng SaaS ở quy mô đám mây.

- API - Tích hợp lần đầu với CI/CD, lưu trữ và các quy trình SaaS

- Không cần cơ sở hạ tầng để triển khai hoặc bảo trì.

Sự biến đổi

Các tổ chức duy trì tốc độ và dung lượng tệp trong khi bổ sung khả năng phát hiện lỗ hổng bảo mật zero-day ở mọi nơi tệp di chuyển.

Ai được hưởng lợi?

Cloud Các kiến trúc sư bảo mật, nhóm DevSecOps, nhà cung cấp dịch vụ bảo mật được quản lý (MSSP), trung tâm điều hành an ninh mạng phân tán.

MetaDefender Aether cho Core

Dành cho môi trường tại chỗ, được quản lý và cách ly mạng.

- Tìm hiểu thêm về MetaDefender Aether cho Core đây .

- Tải xuống bản tóm tắt giải pháp tại đây.

Thử thách

cơ sở hạ tầng trọng yếu và môi trường chính phủ không thể gửi tệp tin lên đám mây—mà vẫn cần phân tích động.

Vấn đề mà nó giải quyết

- Cơ chế hộp cát dựa trên mô phỏng nhúng bên trong MetaDefender Core

- Vận hành hoàn toàn ngoại tuyến với quy trình làm việc dựa trên chính sách.

- Không cần cơ sở hạ tầng mới.

Sự biến đổi

Việc phát hiện lỗ hổng bảo mật zero-day trở nên tuân thủ quy định, có thể kiểm toán và đơn giản về mặt vận hành—ngay cả trong các mạng không kết nối mạng.

Ai được hưởng lợi?

Các kiến trúc sư bảo mật, các nhà điều hành OT/ICS, các nhóm chính phủ và quốc phòng.

MetaDefender Threat Intelligence

Để tương quan, làm giàu dữ liệu và phòng thủ chủ động.

Thử thách

Thông tin tình báo về mối đe dọa chỉ dựa trên danh tiếng sẽ không theo kịp các cuộc tấn công hiện đại, diễn ra nhanh chóng.

Vấn đề mà nó giải quyết

- Các chỉ báo xâm nhập (IOC) được làm giàu bằng hành vi từ dữ liệu đo từ xa trong môi trường thử nghiệm.

- Tìm kiếm sự tương đồng dựa trên học máy để phát hiện các biến thể và cụm.

- Tích hợp liền mạch SIEM, SOAR, MISP và STIX

Sự biến đổi

Mọi mối đe dọa chưa được biết đến đều trở thành thông tin tình báo hữu ích , giúp tăng cường khả năng phát hiện trong tương lai và giảm thời gian xử lý.

Ai được hưởng lợi?

Các nhóm tình báo mối đe dọa, trung tâm điều hành an ninh mạng (SOC), giám đốc an ninh thông tin (CISO), kỹ sư nền tảng.

Một tiêu chuẩn mới cho phòng thủ chống lại các cuộc tấn công zero-day.

MetaDefender Aether đại diện cho sự chuyển đổi từ phát hiện mang tính phản ứng sang khả năng phục hồi chủ động.

Các tổ chức triển khai Aether sẽ được hưởng lợi từ:

- Kết quả phân tích tệp tin tốt nhất (hiệu quả phát hiện lỗ hổng bảo mật zero-day lên đến 99,9%)

- Tốc độ truyền tải tệp tin nhanh (nhanh hơn tới 20 lần so với các môi trường thử nghiệm truyền thống)

- Hỗ trợ dung lượng tệp lớn ở vùng biên.

- Giảm thiểu sự mệt mỏi do SOC gây ra thông qua một phán quyết đáng tin cậy duy nhất.

- Khả năng chứng minh sự sẵn sàng tuân thủ các quy định hiện đại.

Quan trọng nhất, MetaDefender Aether thay đổi nền kinh tế của các cuộc tấn công bằng cách buộc đối thủ phải liên tục viết lại chiến thuật của mình.

Các mối đe dọa zero-day vẫn không hề giảm bớt. Vì vậy, hệ thống phòng thủ của bạn cũng không nên chậm lại.