Giới thiệu

Bài viết này trình bày phân tích kỹ thuật về CVE-2025-59718 và CVE-2025-59719, hai lỗ hổng bảo mật nghiêm trọng ảnh hưởng đến nhiều sản phẩm của Fortinet khi tính năng Đăng nhập một lần (SSO) của FortiCloud được bật.

Cả hai lỗ hổng đều bắt nguồn từ việc xác minh chữ ký mật mã không đúng cách (CWE-347) trong quá trình xử lý phản hồi SAML. Trong những điều kiện cụ thể, một phản hồi SAML được tạo ra có thể được chấp nhận là hợp lệ, cho phép kẻ tấn công không được xác thực vượt qua xác thực SSO của FortiCloud.

Vào thời điểm nghiên cứu này được thực hiện, thông tin kỹ thuật công khai còn hạn chế và chưa có bằng chứng thực nghiệm nào có thể kiểm chứng độc lập chứng minh khả năng khai thác thực tế. OPSWAT Đội 515 đã thực hiện phân tích chuyên sâu để xác định xem các lỗ hổng này có thể bị khai thác trên thực tế hay không và đánh giá tác động thực tiễn của chúng.

Phạm vi lỗ hổng và tác động kỹ thuật

Lỗ hổng bảo mật CVE-2025-59718 và CVE-2025-59719 ảnh hưởng đến nhiều sản phẩm của Fortinet, bao gồm FortiOS, FortiWeb, FortiProxy và FortiSwitchManager, khi sử dụng tính năng Đăng nhập một lần (SSO) của FortiCloud để xác thực quản trị.

Nguyên nhân gốc rễ của cả hai lỗ hổng là do việc xác minh chữ ký mật mã không đúng cách (CWE-347) trong quá trình xử lý phản hồi SAML. Kết quả là, các phản hồi SAML bị lỗi hoặc bị thao túng có thể được xử lý như dữ liệu xác thực hợp lệ trong những điều kiện cụ thể.

Khi FortiCloud SSO được bật, lỗ hổng này có thể dẫn đến việc bỏ qua hoàn toàn quá trình xác thực. Một cuộc tấn công thành công cho phép kẻ tấn công không được xác thực truy cập vào các giao diện quản trị được bảo vệ mà không cần có thông tin đăng nhập hợp lệ. Tùy thuộc vào cấu hình triển khai và mức độ tiếp xúc với quyền truy cập, điều này cuối cùng có thể dẫn đến việc thiết bị bị ảnh hưởng bị xâm phạm hoàn toàn.

Theo thông báo được FortiGuard Labs công bố, các lỗ hổng này được phát hiện nội bộ. Cơ chế khai thác chi tiết và quy trình tấn công thực tế không được công khai tại thời điểm phát hành.

Đánh giá các yêu cầu về khai thác công cộng

Sau khi được công bố, nhiều kho lưu trữ công khai và bài đăng trên blog kỹ thuật tuyên bố cung cấp các bằng chứng về khả năng khai thác lỗ hổng CVE-2025-59718 và CVE-2025-59719. Để đánh giá chính xác khả năng khai thác thực tế của các lỗ hổng này, Đơn vị 515 đã tiến hành xem xét có hệ thống và xác thực thực tế các tài liệu có sẵn công khai trong một môi trường được kiểm soát.

Các tài liệu được xem xét bao gồm nhiều kho lưu trữ GitHub được cho là chứng minh việc bỏ qua xác thực thông qua các phản hồi SAML được tạo sẵn trên các thiết bị Fortinet. Tuy nhiên, trong quá trình thẩm định kỹ thuật, Đơn vị 515 đã xác định rằng các triển khai này không hoạt động.

Cụ thể, phân tích của chúng tôi cho thấy các bằng chứng khái niệm (PoC) đã được công bố:

- Không thể vượt qua thành công xác thực SSO của FortiCloud.

- Dựa trên những giả định không phản ánh hành vi xử lý SAML thực tế trong các sản phẩm bị ảnh hưởng.

- Không thể tạo phiên xác thực hợp lệ hoặc quyền truy cập quản trị.

Do đó, không có bằng chứng khái niệm (PoC) nào được công bố có khả năng khai thác lỗ hổng CVE-2025-59718 hoặc CVE-2025-59719 trên thực tế.

Kiểm định kỹ thuật độc lập bởi Đơn vị 515

Với mức độ nghiêm trọng được đánh giá cao đối với CVE-2025-59718 và CVE-2025-59719, và việc không có bất kỳ bằng chứng khai thác công khai nào được xác minh, OPSWAT Đơn vị 515 đã tiến hành một cuộc điều tra kỹ thuật độc lập để xác định xem các lỗ hổng này có thể bị khai thác trên thực tế trong điều kiện hoạt động thực tế hay không.

Việc thử nghiệm được thực hiện trong môi trường phòng thí nghiệm được kiểm soát bằng cách sử dụng các thiết bị Fortinet bị ảnh hưởng được cấu hình với FortiCloud SSO để xác thực quản trị. Nghiên cứu tập trung vào việc phân tích logic xử lý phản hồi SAML, hành vi xác minh chữ ký và các giả định về độ tin cậy được đưa ra trong quá trình xác thực.

Thông qua cuộc điều tra này, Đội 515 đã có thể tái hiện một cách đáng tin cậy hành vi dễ bị tổn thương và xác nhận rằng việc xác minh mật mã không đầy đủ trong quá trình xử lý SAML có thể, trong những điều kiện cụ thể, được tận dụng để vượt qua các biện pháp kiểm soát xác thực. Hành vi thu được chứng minh rằng các lỗ hổng không chỉ là lý thuyết và có thể bị khai thác một cách lặp đi lặp lại khi các điều kiện tiên quyết được đáp ứng.

Việc xác nhận này khẳng định rằng CVE-2025-59718 và CVE-2025-59719 là các lỗ hổng bỏ qua xác thực thực sự với tác động bảo mật đáng kể, chứ không phải là các lỗi triển khai hiếm gặp.

Tuyên bố về nghiên cứu có trách nhiệm

Tất cả các thử nghiệm đều được tiến hành độc quyền trong môi trường biệt lập, không phải môi trường sản xuất của chúng tôi nhằm mục đích nghiên cứu phòng thủ. Không có hệ thống khách hàng hoặc môi trường bên ngoài nào bị ảnh hưởng.

Khuyến nghị

Biện pháp giảm thiểu rủi ro của Fortinet

Vào tháng 12 năm 2025, Fortinet đã phát hành bản tư vấn FortiGuard FG-IR-25-647 , nhằm khắc phục hai lỗ hổng bảo mật bỏ qua xác thực Đăng nhập một lần (SSO) của FortiCloud, CVE-2025-59718 và CVE-2025-59719. Là một phần của phản hồi ban đầu, Fortinet đã cung cấp các phiên bản firmware cập nhật cho tất cả các dòng sản phẩm bị ảnh hưởng và khuyến cáo khách hàng nâng cấp các thiết bị bị ảnh hưởng cũng như xem xét lại cấu hình quyền truy cập quản trị liên quan đến FortiCloud SSO.

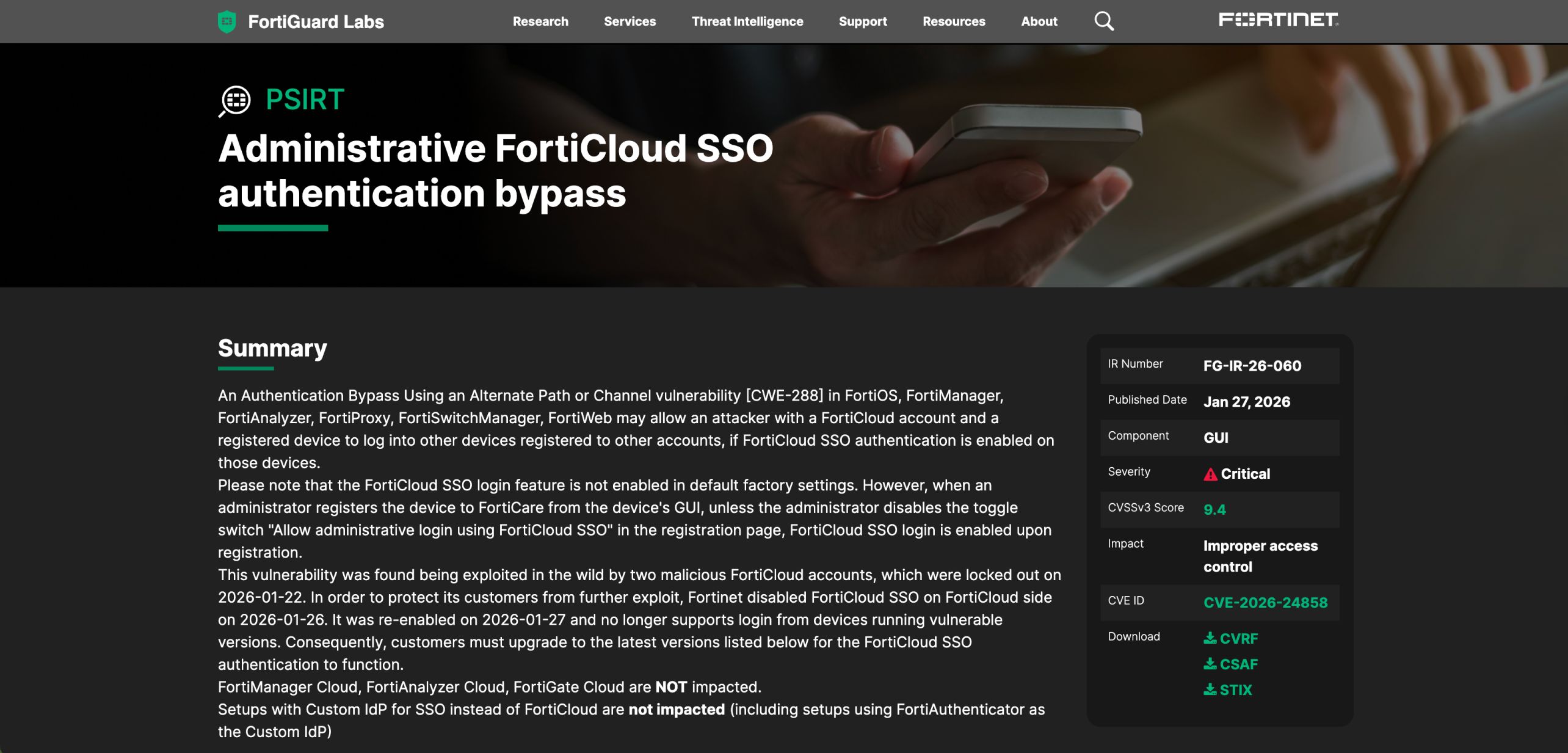

Vào cuối tháng 1 năm 2026, Fortinet nhận được báo cáo từ một số ít khách hàng mô tả hoạt động đăng nhập quản trị bất thường, rất giống với vấn đề đã được giải quyết trước đó. Điều quan trọng là, một số hệ thống bị ảnh hưởng đã đang chạy phiên bản firmware mới nhất hiện có vào thời điểm đó, cho thấy hành vi quan sát được là do một đường tấn công riêng biệt chứ không phải do bản vá chưa hoàn chỉnh của các lỗ hổng ban đầu.

Sau khi điều tra thêm, Fortinet đã xác định được một lỗ hổng bỏ qua xác thực bằng cách sử dụng đường dẫn hoặc kênh thay thế (CWE-288) ảnh hưởng đến nhiều sản phẩm khi bật xác thực SSO FortiCloud. Vấn đề này được gán mã CVE-2026-24858 và được ghi nhận trong thông báo FortiGuard FG-IR-26-060 .

Để giảm thiểu rủi ro mới được xác định này, Fortinet đã phát hành các bản cập nhật firmware bổ sung và thực hiện việc kiểm soát chặt chẽ hơn ở cấp độ dịch vụ FortiCloud. Có hiệu lực từ ngày 27 tháng 1 năm 2026 , xác thực SSO FortiCloud chỉ được cho phép đối với các thiết bị đang chạy các phiên bản firmware được hỗ trợ, cập nhật và duy trì đăng ký FortiCloud đang hoạt động. Các thiết bị không đáp ứng các yêu cầu này sẽ bị ngăn chặn xác thực thông qua SSO FortiCloud, từ đó ngăn chặn hiệu quả việc khai thác thông qua các đường dẫn xác thực bị ảnh hưởng.

Các biện pháp kết hợp này giải quyết cả các điều kiện bỏ qua xác thực SSO của FortiCloud đã được tiết lộ ban đầu và đường dẫn xác thực thay thế được xác định sau đó, giảm đáng kể nguy cơ truy cập quản trị trái phép thông qua SSO của FortiCloud.

Firewall Đường vòng và OPSWAT Data Diode Giải pháp

Loại tấn công này làm nổi bật một rủi ro kiến trúc nghiêm trọng: khi tường lửa bị xâm phạm hoặc bị vô hiệu hóa, nó không còn có thể được tin cậy như một rào cản bảo mật nữa. Khi điều này xảy ra, kẻ tấn công có thể giành quyền truy cập lâu dài vào các phân đoạn mạng đáng tin cậy, và mọi hệ thống chỉ được bảo vệ bởi tường lửa đều trở nên dễ bị tấn công.

Tường lửa vẫn là một thành phần thiết yếu của an ninh mạng, nhưng chúng là các biện pháp kiểm soát dựa trên phần mềm, hoạt động dựa trên các giả định về sự tin tưởng. Khi những giả định đó không còn đúng - cho dù là do lạm dụng xác thực, lỗi logic hay các kênh quản lý bị xâm phạm - tường lửa có thể vô tình tạo điều kiện cho kẻ tấn công di chuyển thay vì ngăn chặn nó. Ở giai đoạn này, các biện pháp tăng cường bảo mật và điều chỉnh chính sách truyền thống chỉ mang lại giá trị hạn chế vì chính ranh giới bảo mật đã bị xâm phạm.

Tầm quan trọng của phòng thủ đa lớp vượt ra ngoài phạm vi... Firewall

Các kiến trúc bảo mật kiên cường được xây dựng dựa trên giả định về sự xâm nhập. Tường lửa, dịch vụ nhận dạng và các biện pháp kiểm soát dựa trên phần mềm khác đều dễ bị tổn thương và mất lòng tin. Một khi tường lửa bị xâm phạm, bất kỳ hệ thống nào dựa vào nó như điểm thực thi duy nhất đều trở nên dễ bị tấn công nghiêm trọng, bất kể mức độ bảo mật nội bộ như thế nào.

Để giảm thiểu rủi ro này, các tổ chức phải áp dụng chiến lược phòng thủ đa lớp bao gồm ít nhất một biện pháp kiểm soát có khả năng ngăn chặn sự xâm nhập ngay cả sau khi ranh giới tin cậy của tường lửa sụp đổ. Điều này đòi hỏi phải vượt ra ngoài việc thực thi dựa trên chính sách để hướng tới sự cô lập vật lý.

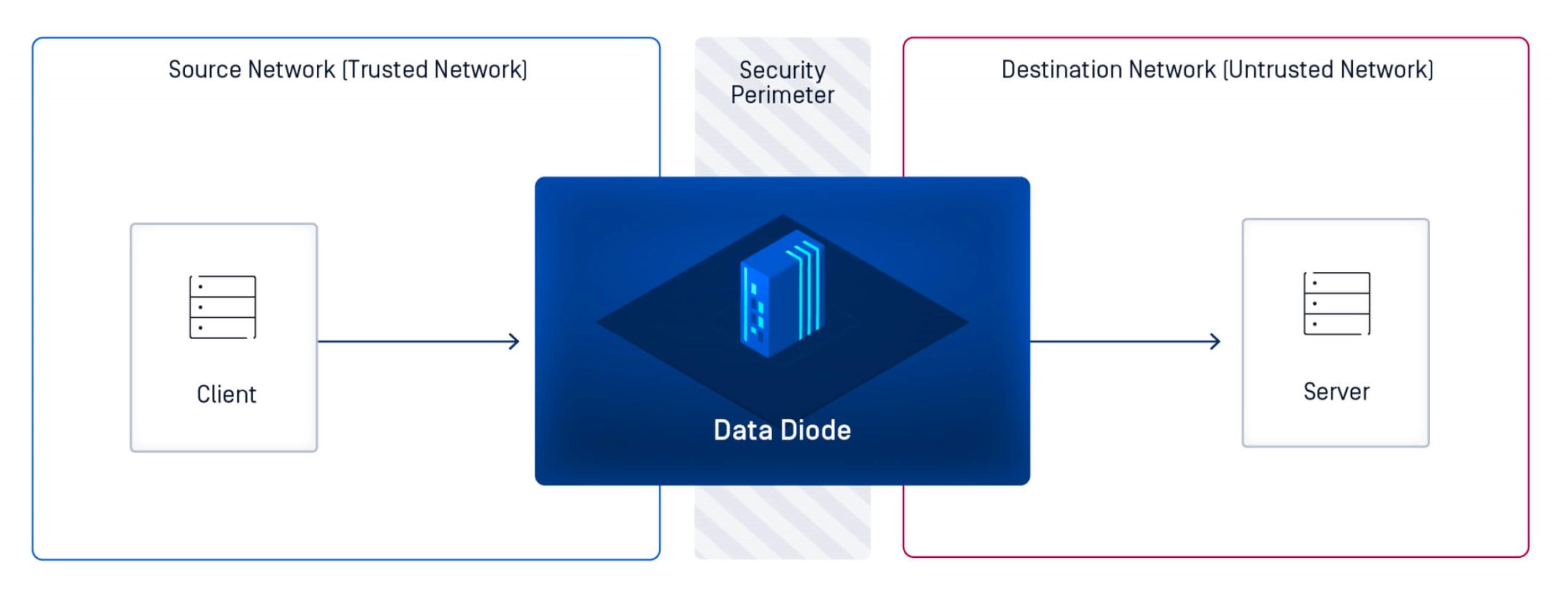

Data diode như một biện pháp kiểm soát an ninh xác định

Bộ chuyển mạch dữ liệu (data diode) thực thi luồng dữ liệu một chiều về mặt vật lý, đảm bảo thông tin chỉ có thể di chuyển theo một hướng mà không có khả năng lưu lượng truy cập ngược trở lại. Không giống như tường lửa, vốn phụ thuộc vào chính sách phần mềm, xử lý phiên và các giả định về độ tin cậy, bộ chuyển mạch dữ liệu thực thi sự cô lập ở cấp độ phần cứng. Đường dẫn đến (inbound path) không tồn tại, điều này khiến việc truy cập từ xa, chèn lệnh và giao tiếp ngược trở nên bất khả thi về mặt cấu trúc.

Cách tiếp cận này thay đổi căn bản mô hình bảo mật. Thay vì cố gắng phát hiện hoặc ngăn chặn hoạt động độc hại, "điốt dữ liệu" loại bỏ hoàn toàn đường tấn công. Ngay cả khi các biện pháp kiểm soát ở phía thượng nguồn bị xâm phạm, kẻ tấn công cũng không có cơ chế nào để tương tác với các hệ thống được bảo vệ.

MetaDefender Optical Diode : Một giải pháp Data Diode toàn diện

Khi các biện pháp bảo vệ tường lửa không còn đủ để đảm bảo phân vùng mạng, các tổ chức cần một giải pháp có thể duy trì ranh giới bảo mật độc lập với việc thực thi chính sách hoặc sự tin cậy hai chiều. Optical Diode OPSWAT MetaDefender được thiết kế để đáp ứng nhu cầu này, mang lại các tiêu chuẩn cao nhất về cách ly mạng, tính toàn vẹn dữ liệu và tuân thủ quy định cho các môi trường mà sai sót là điều không thể chấp nhận được.

Được thiết kế để phòng thủ chống lại các mối đe dọa mạng hiện đại nhắm mục tiêu cơ sở hạ tầng trọng yếu và môi trường công nghệ vận hành (OT), MetaDefender Optical Diode Nó cung cấp một cơ chế đáng tin cậy để duy trì liên lạc an toàn mà không làm lộ các mạng được bảo vệ. Thay vì thay thế tường lửa, nó bổ sung cho tường lửa bằng cách thực thi luồng dữ liệu một chiều vật lý, đảm bảo rằng các hệ thống quan trọng vẫn được cách ly ngay cả khi các biện pháp kiểm soát biên giới truyền thống bị xâm phạm.

Với OPSWAT Việc mua lại FEND gần đây của công ty, MetaDefender Optical Diode Danh mục sản phẩm hiện hỗ trợ mọi quy mô triển khai và trường hợp sử dụng - từ các giải pháp nhỏ gọn cho các cơ sở từ xa hoặc vùng biên đến các nền tảng dung lượng cao cho môi trường công nghiệp quy mô lớn. Cho dù là bảo vệ nhà máy lọc dầu, nhà máy điện, trung tâm vận tải, địa điểm sản xuất hay hệ thống quốc phòng, các tổ chức đều có thể triển khai một giải pháp phù hợp. MetaDefender Optical Diode Được thiết kế chuyên dụng cho các yêu cầu hoạt động của họ.

Bằng cách kết hợp cách ly vật lý một chiều với khả năng ngăn chặn mối đe dọa tiên tiến, MetaDefender Optical Diode Nó cho phép các mạng lưới quan trọng giao tiếp an toàn - mà không bao giờ bị phơi bày trước rủi ro từ bên ngoài. Nó mang lại cho các tổ chức sự tự tin rằng ngay cả trong môi trường rủi ro cao, việc trao đổi dữ liệu thiết yếu vẫn có thể diễn ra mà không làm suy yếu tính bảo mật.

MetaDefender Optical Diode Nó không chỉ là một thiết bị an ninh mạng - nó còn mang lại sự an tâm cho những môi trường mà ranh giới tin cậy phải được duy trì, ngay cả khi các biện pháp kiểm soát khác không thể.