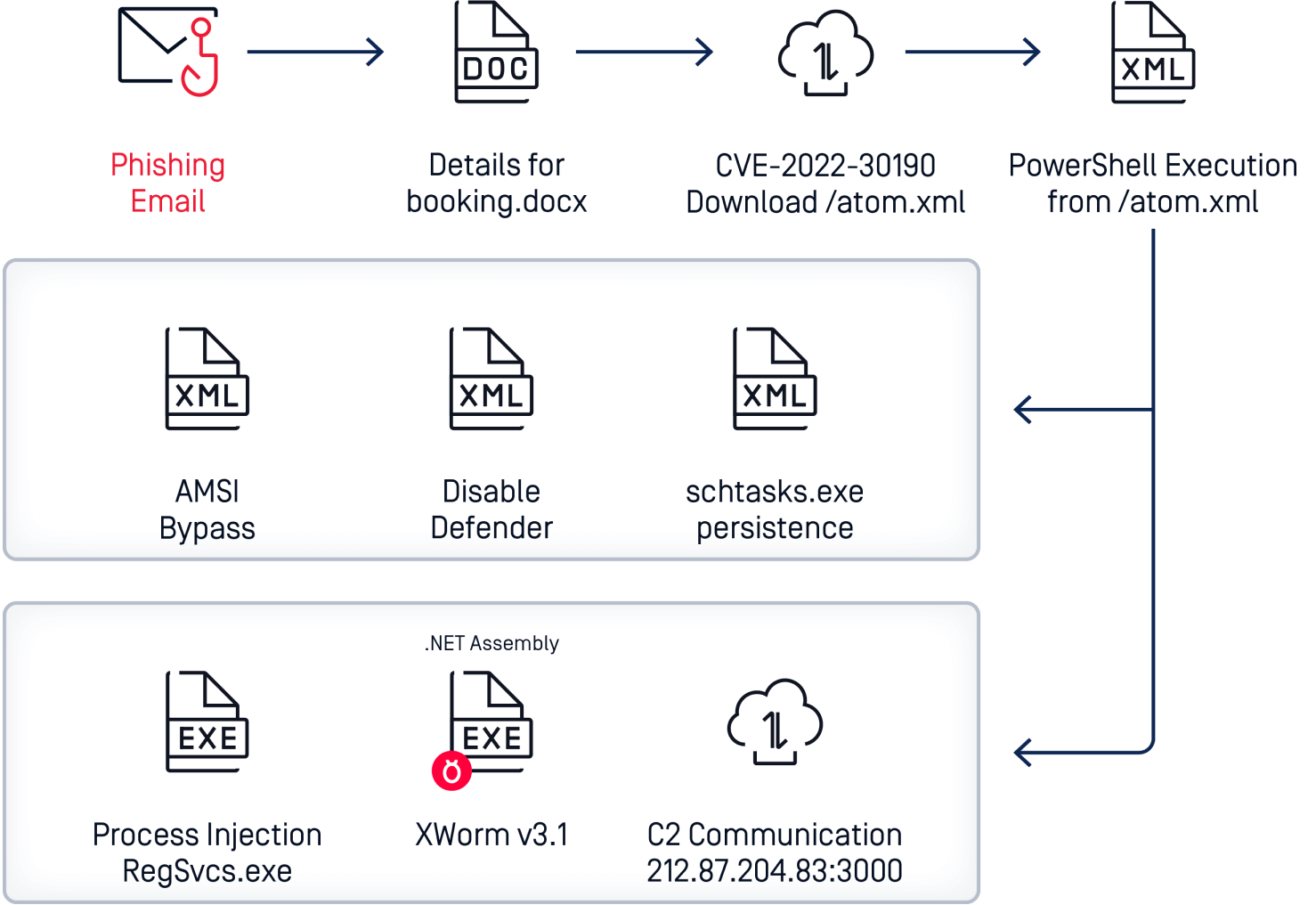

Trong lĩnh vực an ninh mạng, các mối đe dọa tiếp tục phát triển, thúc đẩy nhu cầu về các cơ chế phòng thủ tiên tiến. Một trong những thay đổi như vậy trong các vectơ tấn công liên quan đến việc sử dụng các tệp văn phòng không có macro, như đã được chứng minh trong sự cố "meme4chan" được báo cáo bởi Securonix Threat Labs, doanh nghiệp đã khai thác lỗ hổng bảo mật CVE-2022-30190 Follina — thay vì macro để vũ khí hóa tài liệu và bỏ tập lệnh Power Shell bị xáo trộn, và chủ yếu nhắm vào các doanh nghiệp sản xuất, khách sạn, chăm sóc sức khỏe và các thực thể kinh doanh khác ở Đức.

Ngay cả khi các mối đe dọa đã phát triển theo thời gian, Công nghệ Deep CDR™ vẫn cung cấp khả năng bảo vệ mạnh mẽ chống lại các cuộc tấn công vào tập tin văn phòng không chứa macro. Bài đăng trên blog này sẽ minh họa cách thức hoạt động.

Hiểu các mối đe dọa

Các sản phẩm của Microsoft hiện chặn macro theo mặc định để ngăn chặn các cuộc tấn công dựa trên macro. Tuy nhiên, động thái này đã dẫn đến một sự thay đổi chiến thuật, nơi những kẻ tấn công chuyển sang các kỹ thuật dựa trên khai thác lỗ hổng bảo mật zero-day để thực hiện ý định độc hại của chúng, khiến các tệp văn phòng được ngụy trang này trở thành một rủi ro đáng kể có thể xâm nhập vào mạng mà không bị phát hiện. Trong cuộc tấn công meme4chan, những kẻ tấn công trước tiên gửi một email lừa đảo với tệp đính kèm Office độc hại, khai thác lỗ hổng bảo mật trong tệp Microsoft Office khi mở. lỗ hổng bảo mật bảo mật cho phép các đối tượng nhúng trong tệp thực thi mã PowerShell có chứa tải trọng độc hại. Điều này cuối cùng bỏ qua trình quét mã độc, vô hiệu hóa Microsoft Defender và cuối cùng thực thi một sâu độc hại có tên XWorm.

Đối với các giải pháp bảo mật email thông thường, cuộc tấn công này là không thể phát hiện, vì nó không dựa vào macro, một phương thức tấn công nổi tiếng phổ biến. OPSWAT Email Security Giải pháp cung cấp các khả năng chính để giải quyết rủi ro và ngăn chặn các cuộc tấn công tương tự.

Deep Content Disarm and Reconstruction (Công nghệ Deep CDR™)

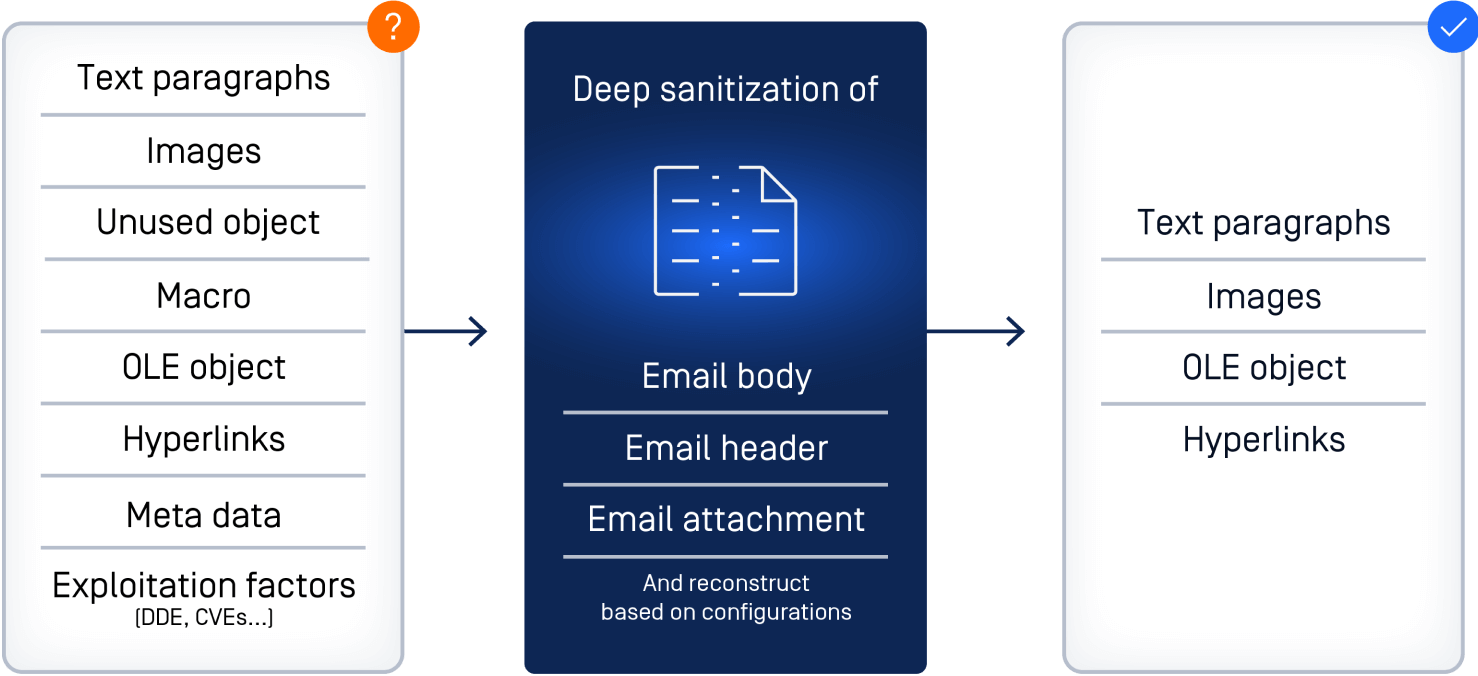

Công nghệ Deep CDR™ là một biện pháp đối phó mạnh mẽ . Đây là một công nghệ chủ động, phòng ngừa, về cơ bản "vô hiệu hóa" tất cả các đối tượng hoạt động có hại trong một tập tin bằng cách phân tích nó thành các thành phần và loại bỏ hoặc làm sạch các yếu tố có khả năng gây hại như các đối tượng nhúng, tập lệnh và macro, bất kể chúng có phải là mối đe dọa đã biết hay không. Điều này đảm bảo rằng bất kỳ nội dung độc hại nào bên trong tài liệu sẽ bị vô hiệu hóa trước khi nó có thể được kích hoạt, ngăn chặn các mối đe dọa.

Sau khi nội dung hoạt động được loại bỏ, công nghệ Deep CDR™ sẽ khôi phục tệp về định dạng gốc, duy trì khả năng sử dụng đồng thời đảm bảo tính bảo mật. Bằng cách làm sạch mọi tệp, công nghệ Deep CDR™ đảm bảo hoạt động kinh doanh diễn ra suôn sẻ mà không ảnh hưởng đến bảo mật.

Những lợi ích của việc ứng dụng công nghệ Deep CDR™ trong MetaDefender Email Security Giải pháp

Hiệu quả của công nghệ Deep CDR™ trong việc chống lại các tập tin văn phòng độc hại không chứa macro là do:

- Bảo vệ chủ động: Thay vì dựa vào các dấu hiệu hoặc mô hình mối đe dọa đã biết, công nghệ Deep CDR™ vô hiệu hóa tất cả nội dung đang hoạt động, ngăn chặn các mối đe dọa tiềm tàng trước khi chúng gây ra thiệt hại.

- Bảo toàn khả năng sử dụng: Công nghệ Deep CDR™ khôi phục hoàn toàn các tệp tin với đầy đủ chức năng sau khi đã xử lý làm sạch, đảm bảo hoạt động kinh doanh không bị gián đoạn.

- Phạm vi bao phủ toàn diện: Công nghệ Deep CDR™ làm sạch nhiều loại tập tin, bao gồm cả các tệp lưu trữ được bảo vệ bằng mật khẩu - một phương thức phân phối phổ biến khác của phần mềm độc hại .

Tóm lại, sự gia tăng các cuộc tấn công vào tập tin văn phòng không dùng macro như meme4chan nhấn mạnh sự cần thiết của các biện pháp bảo mật email chủ động và tiên tiến. Deep Content Disarm and Reconstruction (Công nghệ Deep CDR™) là một công nghệ ngăn chặn mối đe dọa tiên tiến trong OPSWAT 'S MetaDefender Email Security Giải pháp này bảo vệ các tổ chức khỏi những kẻ tấn công sử dụng các lỗ hổng chưa được biết đến và lỗ hổng Zero-Day bằng cách lọc hơn 120 loại tệp và email khỏi nội dung độc hại. Công nghệ Deep CDR™ đảm bảo rằng bảo mật email của tổ chức bạn luôn sẵn sàng chống lại bối cảnh mối đe dọa mạng ngày càng phát triển.