mã độc dựa trên tệp đính kèm là một mối đe dọa dai dẳng dường như không chết. Vào đầu năm 2023, một mối đe dọa mới đã được phơi bày: một mối đe dọa ransomware có tên MortalKombat, lây lan qua các email lừa đảo, nhắm vào các nạn nhân từ Hoa Kỳ, sau đó ở Vương quốc Anh, Thổ Nhĩ Kỳ và Philippines. Đồng thời, một mối đe dọa dai dẳng tiên tiến khác (APT) được gọi là APT-C-61, còn được gọi là Tengyun Snake xuất hiện và hoạt động ở Nam Á với phạm vi mở rộng sang Iran, Thổ Nhĩ Kỳ và các quốc gia khác, chia sẻ một vectơ tấn công ban đầu tương tự. Hai mối đe dọa mới nổi này nhấn mạnh sự cần thiết phải tránh xa cách tiếp cận dựa trên phát hiện và áp dụng các giải pháp dựa trên phòng ngừa.

Giết người

Hai cuộc tấn công có thể sử dụng một vectơ đe dọa tương tự, đó là thông qua các email lừa đảo, nhưng chuỗi tiêu diệt của chúng khác biệt với nhau. Đối với MortalKombat, chuỗi tiêu diệt bắt đầu khi tác nhân đe dọa cung cấp tệp đính kèm ZIP độc hại, chứa tải trọng độc hại. Khi nạn nhân giải nén tệp đính kèm, trình tải ransomware sẽ nhanh chóng được triển khai và khởi động cuộc tấn công nhiều giai đoạn.

Ngược lại, Tengyun Snake đi theo một chuỗi giết người tinh vi hơn. Các tác nhân độc hại trước tiên sử dụng các kỹ thuật kỹ thuật xã hội bằng cách bắt chước các cơ quan chính phủ. Sau đó, các mục tiêu được chọn sẽ nhận được email lừa đảo, chứa các gói nén (như khai thác lỗ hổng bảo mật DDE) với các tài liệu PDF hoặc Word độc hại. Các nạn nhân triển khai mã độc tùy chỉnh khi nhấp chuột, vì vậy nó có thể trích xuất dữ liệu một cách âm thầm.

Tại sao phương pháp dựa trên phát hiện không hoạt động

Mặc dù cả hai trường hợp tấn công đều trình bày các chuỗi tiêu diệt và mục tiêu khác nhau. (MortalKombat nhằm mục đích trích lợi nhuận tài chính từ các nạn nhân trong khi Tengyun Snake tập trung vào việc lấy dữ liệu nhạy cảm như sở hữu trí tuệ, từ các ngành công nghiệp cụ thể, bao gồm chính phủ, quân sự, năng lượng và công nghệ và các tổ chức có giá trị cao khác), có một điểm chung: Các biện pháp bảo mật dựa trên phát hiện sẽ không thể phát hiện ra chúng.

mã độc được triển khai bằng cách sử dụng tệp đính kèm bên trong email lừa đảo. Vì các cơ chế tấn công này cung cấp cho kẻ tấn công khả năng dễ dàng tạo ra các biến thể mới, nên sẽ không có các mẫu chữ ký cho chúng. Do đó, các công cụ chống vi rút sẽ không thể phát hiện ra chúng. Chặn các địa chỉ email liên quan đến email lừa đảo cũng không phải là một giải pháp lý tưởng, vì các kỹ thuật giả mạo cho phép các tác nhân độc hại bỏ qua hoàn toàn các cơ chế phát hiện.

Giải pháp: Cách tiếp cận dựa trên phòng ngừa để Email Security

Ngăn chặn các mối đe dọa từ email đòi hỏi nhiều hơn là chỉ một giải pháp dựa trên phát hiện. Các mối đe dọa mã độc nâng cao có thể được giải quyết bằng giải pháp dựa trên phòng ngừa. Bằng cách chủ động vô hiệu hóa tất cả nội dung đang hoạt động khỏi kích hoạt ngay từ đầu, các tổ chức có thể đảm bảo rằng hộp thư được bảo vệ khỏi các mối đe dọa nâng cao không xác định.

Content Disarm and Reconstruction là một công nghệ được chuyên gia thị trường khuyến nghị. Nó đề cập đến một công nghệ tách rời một tệp, giải giáp nội dung hoạt động và sau đó xây dựng lại tệp có đặc điểm tương tự như tệp gốc. Kết quả cuối cùng là một tệp gần giống nhau nhưng không có nội dung độc hại tiềm ẩn. Công nghệ này đảm bảo rằng các tệp đính kèm đến sẽ không có mã độc zero-day và các lỗ hổng bảo mật không xác định.

OPSWAT MetaDefender Email Security

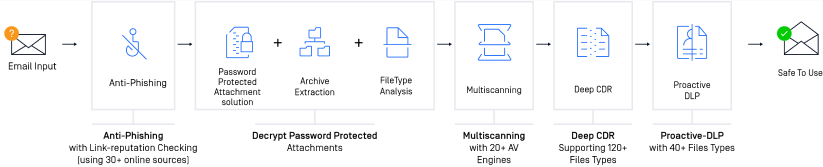

OPSWAT MetaDefender Email Security là một giải pháp bảo mật email toàn diện giúp bảo mật email của bạn đạt mức tối đa. Cung cấp các khả năng nâng cao, OPSWAT MetaDefender Email Security Bảo vệ hộp thư khỏi mã độc zero-day và khai thác không xác định.

Công nghệ chống lừa đảo đa lớp

OPSWAT MetaDefender Email Security Sử dụng phương pháp chống lừa đảo nhiều lớp để ngăn chặn email lừa đảo. Giải pháp này sử dụng thuật toán phỏng đoán và học máy tiên tiến để chặn các thư rác không mong muốn hiệu quả hơn. Ngoài ra, nó viết lại các URL để kiểm tra danh tiếng tại thời điểm nhấp chuột bằng cách sử dụng 30+ nguồn trực tuyến để bảo vệ các tổ chức khỏi các cuộc tấn công kỹ thuật xã hội tinh vi.

Ngăn chặn các mối đe dọa zero-day

OPSWAT MetaDefender Email Security Ngăn chặn hiệu quả các mối đe dọa zero-day và các lỗ hổng bảo mật chưa được biết đến bằng cách lọc nội dung email và tệp đính kèm. OPSWAT Công nghệ Deep CDR™ độc quyền của chúng tôi. Công nghệ Deep CDR™ phân tích một tập tin và làm sạch nó, loại bỏ tất cả nội dung có khả năng độc hại. Sau đó, nó tái tạo lại tập tin với các đặc điểm tương tự, đảm bảo tính khả dụng của nó. Công nghệ Deep CDR™ hỗ trợ hơn 100 loại tập tin và hoạt động cả với các tập tin được bảo vệ bằng mật khẩu.

BẰNG Deep CDR là công nghệ dựa trên phòng ngừa, hiệu quả hơn nhiều trong việc vô hiệu hóa các mối đe dọa chưa biết - bao gồm mã độc tùy chỉnh, so với bảo mật dựa trên phát hiện, đảm bảo rằng các doanh nghiệp và cơ sở hạ tầng trọng yếu chỉ nhận được email an toàn và sạch trong hộp thư đến của doanh nghiệp.

Bảo vệ chống mã độc nâng cao

OPSWAT MetaDefender Email Security đưa việc quét mã độc lên mức tối đa bằng cách áp dụng Công nghệ nâng cao nhận dạng mã độc với đa ứng dụng xử lý công nghệ, quét các tệp bằng hơn 20 công cụ AV hàng đầu cùng lúc, được bổ sung bởi khả năng học máy và phương pháp tìm kiếm. Kết quả là tỷ lệ phát hiện 99%, chặn ngay cả các mối đe dọa email tinh vi nhất như mã độc zero-day và ransomware

Tuân thủ quy định đơn giản hóa

Để ngăn chặn rò rỉ dữ liệu, OPSWAT MetaDefender Email Gateway tận dụng công nghệ ngăn ngừa thất thoát dữ liệu chủ động, chặn dữ liệu nhạy cảm và bí mật trong email. Khi tìm thấy dữ liệu nhạy cảm, nó sẽ thực hiện biên tập để ngăn dữ liệu bị rò rỉ. Công nghệ này hoạt động với hơn 40 loại tệp khác nhau, bao gồm các tệp theo khu vực cụ thể.

Các mối đe dọa mã độc nâng cao như MortalKombat và Tengyun Snake đang gia tăng rủi ro có thể khiến các tổ chức thiệt hại hàng triệu USD. Tuy nhiên, điều đó không có nghĩa là tổ chức của bạn phải dễ bị tổn thương. OPSWAT MetaDefender Email Security Nâng cao bảo mật email của bạn lên mức tối đa và cung cấp các chức năng chưa từng có mà bạn cần để bảo vệ hộp thư tổ chức của mình khỏi các mối đe dọa nâng cao.

Nói chuyện với các chuyên gia bảo mật của chúng tôi ngay bây giờ để biết thêm thông tin hoặc bản demo trực tiếp.