Các mối đe dọa mạng tinh vi có thể lách qua các công cụ bảo mật truyền thống bằng cách biến đổi với tốc độ nhanh hơn khả năng thích ứng của các hệ thống phát hiện dựa trên chữ ký và nguồn dữ liệu danh tiếng. Kẻ tấn công thường xuyên điều chỉnh các biến thể phần mềm độc hại, thay đổi các chỉ số độc hại và che giấu hành vi độc hại bên trong các tệp tin có vẻ hợp pháp.

Để phát hiện những mối đe dọa này, các đội ngũ an ninh cần có thông tin tình báo có khả năng liên kết nhiều chỉ số khác nhau, chẳng hạn như các chỉ số về danh tiếng, dấu vết hành vi và mối quan hệ giữa các biến thể phần mềm độc hại.

Công cụ Threat Intelligence của MetaDefender giải quyết thách thức này bằng cách kết hợp dữ liệu danh tiếng, các chỉ số xâm nhập (IOC) được tạo ra từ môi trường sandbox và công nghệ tìm kiếm sự tương đồng của các mối đe dọa dựa trên học máy. Điều này giúp các đội ngũ an ninh phát hiện các mối đe dọa zero-day và xác định mối liên hệ giữa các mẫu và hoạt động độc hại đã biết.

Khi được triển khai thông qua MetaDefender for Core, nguồn thông tin tình báo này hoạt động trực tiếp trong các môi trường tại chỗ và môi trường cách ly mạng. Các tổ chức có thể phân tích các tệp đáng ngờ bằng phương pháp phân tích động dựa trên mô phỏng, đồng thời bổ sung thông tin cho kết quả bằng cách kết hợp với thông tin tình báo về mối đe dọa để giúp phát hiện các mối đe dọa có khả năng lẩn tránh và chưa từng được phát hiện trước đây.

Tại sao Threat Intelligence chỉ dựa trên danh tiếng lại Threat Intelligence

Các nền tảng thông tin tình báo về mối đe dọa truyền thống dựa vào các chỉ số danh tiếng như băm tệp, địa chỉ IP, tên miền và URL. Những chỉ số này có thể giúp xác định các mối đe dọa đã biết, nhưng chúng cung cấp bối cảnh hạn chế khi kẻ tấn công sửa đổi phần mềm độc hại hoặc thay đổi các chỉ số độc hại như tên miền hoặc địa chỉ IP.

Những hạn chế của Threat Intelligence dựa trên danh tiếng

| Những hạn chế của hệ thống thông tin tình báo dựa trên danh tiếng | Tác động đối với các đội an ninh |

|---|---|

| Các chỉ số dựa trên hàm băm dễ thay đổi | Các tệp độc hại có thể vượt qua cơ chế phát hiện dựa trên danh tiếng khi các chỉ số thay đổi |

| Các chỉ số thiếu bối cảnh hành vi | Các nhà phân tích không thể biết được tệp đó hoạt động như thế nào trong quá trình thực thi |

| Các chỉ số xuất hiện một cách riêng lẻ | Khó xác định liệu có hoạt động độc hại liên quan hay không |

| Các nguồn tin tình báo còn rời rạc | Các nhà phân tích phải linh hoạt chuyển đổi giữa các công cụ để điều tra các mối đe dọa |

Threat Intelligence khắc phục hạn chế này bằng cách liên kết nhiều loại thông tin tình báo với nhau. Thay vì chỉ dựa vào các chỉ số tĩnh, công cụ này kết hợp dữ liệu danh tiếng với các dấu hiệu hành vi được trích xuất từ phân tích động và quá trình tìm kiếm sự tương đồng giữa các mẫu liên quan.

Cách tiếp cận này giúp các đội ngũ an ninh mạng vượt ra khỏi phạm vi các chỉ số riêng lẻ và phát hiện các mẫu hành vi giúp xác định các biến thể phần mềm độc hại chưa từng được ghi nhận trước đây, thông qua việc so sánh chúng với các mẫu độc hại đã biết.

Cách thức mà Threat Intelligence thực hiện việc liên kết các chỉ số

Bằng cách phân tích cả các chỉ số tĩnh và dấu vết hành vi, hệ thống có thể phát hiện mối liên hệ giữa các tệp độc hại, các chỉ số liên quan và các hoạt động độc hại đã biết. Threat Intelligence hoạt động như một phần của quy trình phát hiện lỗ hổng zero-day bốn lớp, chuyên phân tích các tệp xâm nhập vào môi trường. Mỗi lớp cung cấp một loại thông tin tình báo khác nhau, góp phần củng cố kết luận chung.

1. Danh tiếng về mối đe dọa

Giai đoạn đầu tiên đánh giá các tệp tin và các chỉ số IOC liên quan dựa trên các chỉ số tình báo về mối đe dọa toàn cầu. Các tệp tin, URL, tên miền và địa chỉ IP được so sánh với các chỉ số độc hại đã biết để nhanh chóng xác định các mối đe dọa đã được phát hiện trước đó.

2. Phân tích động

Khi không thể phân loại các tệp chỉ dựa trên việc kiểm tra danh tiếng, chúng sẽ được thực thi trong một môi trường phân tích động dựa trên mô phỏng. Giai đoạn này tạo ra các dấu vết hành vi như các tệp được tạo ra, thay đổi trong sổ đăng ký, chuỗi thực thi và các yêu cầu mạng, giúp làm rõ cách thức hoạt động của tệp trong quá trình thực thi.

3. Đánh giá mức độ nguy hiểm

Các dấu hiệu hành vi được trích xuất từ phân tích động được đối chiếu với các chỉ số uy tín để đánh giá các hoạt động đáng ngờ.

4. Tìm kiếm dựa trên mức độ tương đồng của mối đe dọa

Giai đoạn cuối cùng áp dụng kỹ thuật tìm kiếm sự tương đồng giữa các mối đe dọa dựa trên học máy để phát hiện những điểm tương đồng về cấu trúc và hành vi giữa các mẫu. Điều này giúp công cụ có thể xác định các tệp chưa từng gặp trước đây bằng cách so sánh chúng với các mẫu mã độc đã biết.

Khi kết hợp lại, các chức năng tình báo này biến các chỉ số riêng lẻ thành thông tin tình báo về mối đe dọa có mối liên hệ với nhau. Các đội ngũ an ninh có được cái nhìn sâu sắc hơn về cách các tệp hoạt động, mối liên hệ của chúng với các cuộc tấn công đã biết, cũng như liệu chúng có phải là biến thể mới của một mối đe dọa hiện có hay không.

Threat Intelligence cho MetaDefender Core

Khi được triển khai thông qua MetaDefender for Core, Threat Intelligence sẽ hoạt động trực tiếp trong các môi trường bảo mật tại chỗ. Điều này cho phép các tổ chức phân tích các tệp đáng ngờ mà không cần gửi dữ liệu đến các dịch vụ bên ngoài, điều này đặc biệt quan trọng đối với các môi trường chịu sự quản lý chặt chẽ hoặc được cách ly hoàn toàn.

Cơ chế này hoạt động song song với các tính năng phân tích động dựa trên mô phỏng của MetaDefender . Các tệp được đưa vào môi trường sẽ được thực thi trong một môi trường phân tích được kiểm soát, nơi hệ thống quan sát hành vi của tệp và trích xuất các chỉ số IOC.

Các dấu hiệu hành vi này sau đó được hệ thống Threat Intelligence phân tích tương quan. Các chỉ số danh tiếng cung cấp bối cảnh về các chỉ số độc hại đã biết, trong khi các chỉ số được tạo ra từ môi trường sandbox cho thấy cách thức hoạt động của tệp trong quá trình thực thi. Tính năng tìm kiếm sự tương đồng về mối đe dọa so sánh các đặc điểm hành vi và cấu trúc của tệp với các mẫu đã được phân tích trước đó.

Các tín hiệu tình báo được sử dụng bởi Hệ Threat Intelligence

| Tín hiệu tình báo | Nguồn | Điều đó cho thấy điều gì |

|---|---|---|

| Các chỉ số về uy tín | Hệ thống đánh giá mức độ nguy hiểm | Các dấu hiệu độc hại đã biết |

| Các hiện tượng hành vi | Phân tích động | Tệp hoạt động như thế nào trong quá trình thực thi |

| Đặc điểm cấu trúc | Kiểm tra tệp | Cấu trúc tệp hoặc cách nén đáng ngờ |

| Tìm kiếm sự tương đồng giữa các mối đe dọa | Tệp Phân tích độ tương đồng trong học máy | Những điểm tương đồng về cấu trúc và hành vi giữa các tệp được phân tích |

Do động cơ này hoạt động trong cùng môi trường vớiCore MetaDefender Core , các tổ chức có thể tích hợp chức năng phân tích này trực tiếp vào các quy trình xử lý tệp hiện có. Các tệp đáng ngờ được gửi qua cổng email, nền tảng truyền tệp, quét lưu trữ hoặc các điểm kiểm tra khác có thể được phân tích và đối chiếu với thông tin tình báo về mối đe dọa trước khi chúng xâm nhập vào hệ thống nội bộ.

Kiến trúc này tích hợp phân tích hành vi và thông tin tình báo về mối đe dọa trực tiếp vàoCore MetaDefender Core . Nhờ đó, các tổ chức có thể phát hiện các mối đe dọa có khả năng lẩn tránh đồng thời vẫn duy trì quyền kiểm soát hoàn toàn đối với dữ liệu nhạy cảm.

Những thách thức về an ninh và cách Threat Intelligence về Threat Intelligence giải quyết chúng

Các đội ngũ an ninh thường phải dựa vào nhiều công cụ riêng biệt để phát hiện các mối đe dọa, phân tích hành vi của phần mềm độc hại và điều tra các cuộc tấn công liên quan. Sự phân mảnh này làm chậm quá trình điều tra và gây khó khăn trong việc liên kết các dấu hiệu cảnh báo giữa các giai đoạn khác nhau của một cuộc tấn công.

Threat Intelligence giải quyết những thách thức này bằng cách liên kết các chỉ số danh tiếng, dấu vết hành vi và các mẫu liên quan trong một quy trình phân tích thông tin thống nhất.

Bối cảnh hạn chế từ dữ liệu danh tiếng

Khi những kẻ tấn công điều chỉnh các biến thể phần mềm độc hại, chỉ dựa vào các chỉ số danh tiếng có thể không đủ để phát hiện ra mối đe dọa thực sự. Bằng cách kết hợp các dấu hiệu hành vi được trích xuất trong quá trình phân tích động với các chỉ số danh tiếng và tìm kiếm sự tương đồng giữa các mối đe dọa, Threat Intelligence cung cấp bối cảnh chi tiết hơn để đánh giá các tệp đáng ngờ và xác định các biến thể phần mềm độc hại chưa từng được phát hiện trước đây.

Các silo trong công tác điều tra

Trong nhiều môi trường, phân tích hộp cát, tra cứu danh tiếng và tìm kiếm sự tương đồng giữa các mối đe dọa thường được thực hiện trên các công cụ riêng biệt. Các chuyên gia phân tích phải chuyển đổi giữa các hệ thống để xác định xem một tệp đáng ngờ có phải là một phần của một cuộc tấn công quy mô lớn hơn hay không.

Threat Intelligence sẽ tự động liên kết các chỉ số IOC này, giúp các chuyên gia phân tích có thể xem các dấu hiệu hành vi, các chỉ số liên quan và các tệp đã được phân tích trong cùng một quy trình điều tra. Điều này giúp rút ngắn thời gian điều tra và hỗ trợ các chuyên gia phân tích xác định liệu một tệp có liên quan đến hoạt động độc hại đã biết hay là một mối đe dọa mới.

Khả năng hiển thị trong các môi trường bị hạn chế hoặc cách ly hoàn toàn

Nhiều tổ chức vận hành cơ sở hạ tầng trọng yếu dựa vào các giải pháp phân tích mối đe dọa dựa trên đám mây. MetaDefender for Core Hệ thống Threat Intelligence hoạt động trực tiếp trong môi trường tại chỗ, giúp phân tích các tệp đáng ngờ mà không cần kết nối với bên ngoài.

Các chỉ số xâm nhập có độ chính xác cao

Phân tích động tạo ra các dấu vết hành vi như tệp bị xóa, các cuộc gọi lại mạng, các thay đổi trong sổ đăng ký hệ thống và chuỗi thực thi. Khi được kết hợp với các chỉ số danh tiếng và tìm kiếm sự tương đồng của mối đe dọa, những dấu vết này cung cấp các chỉ số chỉ báo mối đe dọa (IOC) có độ chính xác cao, giúp đẩy nhanh quá trình điều tra và phản ứng.

Vị trí của Threat Intelligence trongCore MetaDefender

Trong nhiều tổ chức, các tệp đáng ngờ xâm nhập vào hệ thống qua nhiều kênh khác nhau như tệp đính kèm email, chuyển tệp, tải lên và các thiết bị lưu trữ di động. Các đội ngũ an ninh cần một phương pháp để phân tích các tệp này mà không làm gián đoạn quy trình làm việc thông thường của doanh nghiệp hoặc để lộ dữ liệu nhạy cảm ra các hệ thống bên ngoài.

Khi được triển khai thông qua MetaDefender for Core, Threat Intelligence sẽ trở thành một phần của quy trình kiểm tra tệp tin bên trong MetaDefender Core. Các tệp tin đáng ngờ có thể được phân tích ngay khi chúng đi qua các biện pháp bảo mật hiện có, giúp các tổ chức phát hiện các mối đe dọa trước khi các tệp tin này xâm nhập vào hệ thống nội bộ.

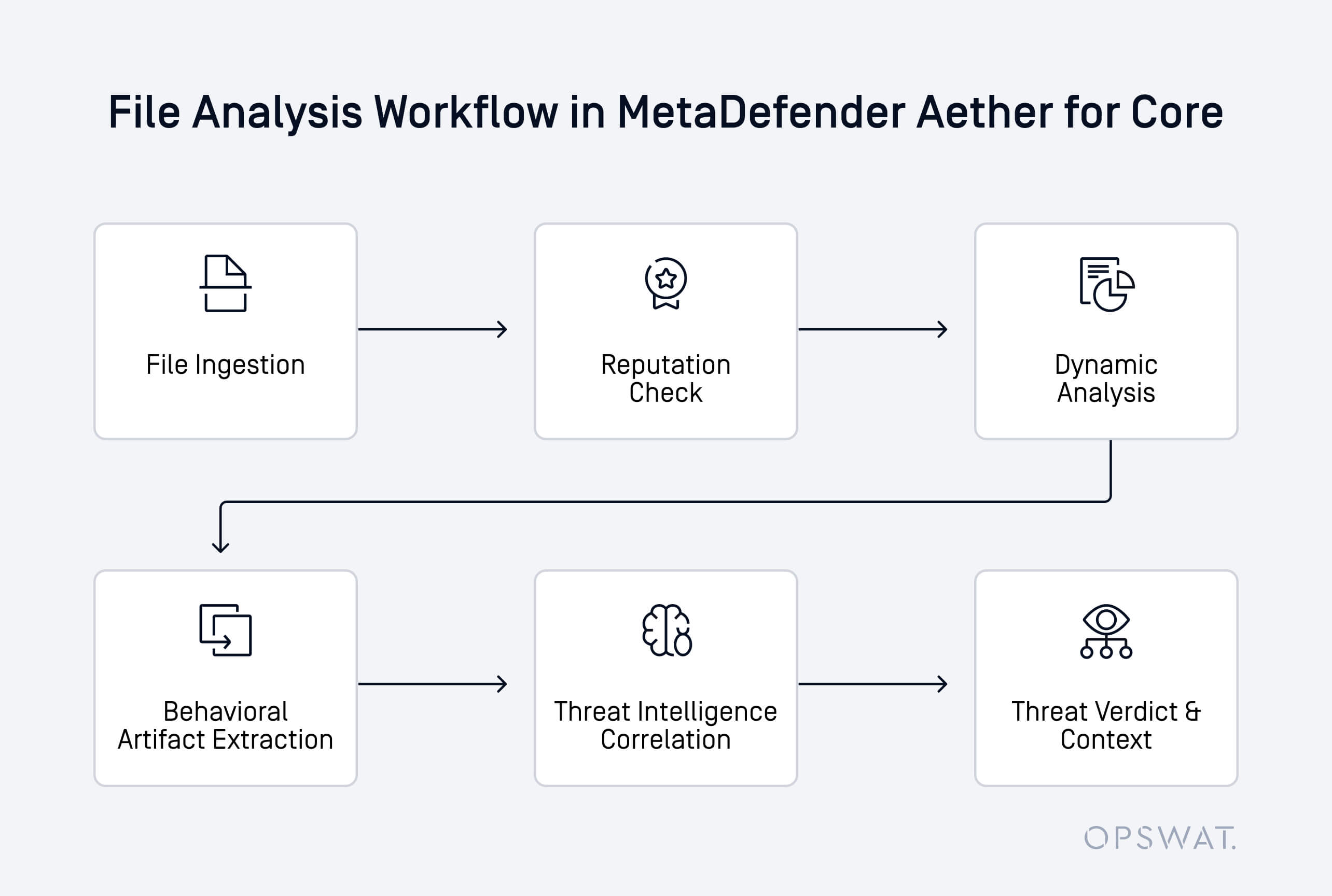

TrongCore MetaDefender Core , quá trình phân tích thường tuân theo một trình tự có cấu trúc:

- Một tệp được đưa vào môi trường thông qua một kênh truyền tải nội dung như email, tải lên hoặc chuyển tệp

- Kiểm tra tĩnh và kiểm tra danh tiếng giúp đánh giá xem tệp có khớp với các mối đe dọa đã biết hay không

- Các tệp đáng ngờ hoặc không xác định sẽ được thực thi trong môi trường phân tích động dựa trên mô phỏng

- Các dấu vết hành vi như các tệp bị xóa, thay đổi trong sổ đăng ký, chuỗi thực thi và các cuộc gọi lại mạng được trích xuất

- Threat Intelligence sẽ đối chiếu các dấu vết này với dữ liệu danh tiếng và thực hiện tìm kiếm sự tương đồng của các mối đe dọa

- Hệ thống đưa ra kết luận cuối cùng dựa trên trí tuệ bối cảnh, giúp các nhà phân tích đánh giá rủi ro

Do động cơ này hoạt động trực tiếp trongCore MetaDefender Core , các tổ chức có thể áp dụng khả năng phân tích thông minh này trên nhiều điểm kiểm tra khác nhau. Các tệp tin đi qua cổng email, hệ thống truyền tệp, nền tảng lưu trữ và các quy trình xử lý nội dung khác đều có thể được hưởng lợi từ cùng một phân tích tương quan.

Việc tích hợp này cho phép các đội ngũ an ninh áp dụng thông tin tình báo về mối đe dọa dựa trên hành vi trực tiếp trong các quy trình làm việc vận hành, giúp họ phát hiện các tệp đáng ngờ sớm hơn đồng thời duy trì việc kiểm tra nhất quán trên toàn bộ môi trường.

Tại sao Threat Intelligence tập trung vào hành vi Threat Intelligence quan trọng trong việc phát hiện các lỗ hổng zero-day

Phần mềm độc hại hiếm khi chỉ dựa vào một dấu hiệu cố định duy nhất. Do đó, các đội ngũ an ninh cần thông tin tình báo tập trung vào hành vi và mối liên hệ giữa các cuộc tấn công, thay vì chỉ dựa vào các dấu hiệu riêng lẻ.

Thông tin tình báo về mối đe dọa tập trung vào hành vi giải quyết thách thức này bằng cách liên kết các chỉ số khác nhau để làm rõ cách thức hoạt động của các tệp độc hại. Thay vì chỉ dựa vào dữ liệu danh tiếng, Threat Intelligence phân tích hành vi thực thi, các chỉ số IOC liên quan và những điểm tương đồng giữa các tệp được phân tích để giúp đánh giá xem chúng có đáng ngờ hay không.

Cách tiếp cận này giúp nâng cao hiệu quả phát hiện bằng cách:

- Xác định các mối đe dọa chưa từng được phát hiện trước đây thông qua việc phân tích các dấu hiệu hành vi

- Phát hiện mối liên hệ giữa các biến thể phần mềm độc hại có chung các mô hình thực thi

- Liên kết các tệp đáng ngờ với các hoạt động độc hại có liên quan và các chỉ số nhận diện mối đe dọa (IOC) tương ứng

- Cung cấp thông tin bối cảnh giúp các nhà phân tích hiểu được mục đích của một tệp tin

Trong MetaDefender for Core, các tính năng này hoạt động song song với phân tích động dựa trên mô phỏng. Môi trường sandbox giúp phát hiện các hành vi ẩn, trong khi Threat Intelligence so sánh các bằng chứng thu được với các chỉ số danh tiếng và các mẫu đã được phân tích trước đó.

Bằng cách kết hợp các dấu hiệu hành vi này, các tổ chức có thể phát hiện phần mềm độc hại zero-day – loại phần mềm vốn có thể lẩn tránh các hệ thống phát hiện dựa trên chữ ký hoặc nguồn dữ liệu danh tiếng. Điều này giúp các đội ngũ an ninh mạng xác định sớm hơn các mối đe dọa chưa từng được phát hiện trước đây và phản ứng kịp thời trước khi các cuộc tấn công lan rộng trong hệ thống.

Phát hiện các mối đe dọa chưa biết nhanh hơn nhờ Threat Intelligence dựa trên hành vi

Khi được triển khai thông qua MetaDefender for Core, Threat Intelligence sẽ hoạt động trực tiếp trong môi trường của tổ chức. Các đội ngũ an ninh có thể phân tích các tệp đáng ngờ bằng phương pháp phân tích động dựa trên mô phỏng, đồng thời đối chiếu kết quả với thông tin đe dọa để phát hiện các tệp chưa từng được ghi nhận trước đây và các hoạt động độc hại liên quan.

Bằng cách tích hợp trực tiếp tính năng tương quan thông tin tình báo về mối đe dọa vàoCore MetaDefender Core , các tổ chức có thể phân tích tệp tin ở giai đoạn sớm hơn trong quy trình kiểm tra và có cái nhìn toàn diện hơn về các hoạt động đáng ngờ trước khi các mối đe dọa xâm nhập vào hệ thống nội bộ.

Tăng cường chiến lược phát hiện lỗ hổng zero-day của bạn bằng thông tin tình báo về mối đe dọa dựa trên hành vi. Hãy trao đổi với các chuyên gia của chúng tôi để tìm hiểu cách Threat Intelligence có thể nâng cao khả năng phát hiện trongCore của MetaDefender Core .