Chỉ tính riêng tháng 1 năm 2025, NIST đã nhận được 4.085 lỗ hổng bảo mật đáng kinh ngạc, tạo nên một khởi đầu năm có rủi ro cực kỳ cao khi các mối đe dọa bị khai thác tích cực gia tăng. Đáng chú ý trong số đó, CVE-2025-21298 là lỗ hổng bảo mật RCE (thực thi mã từ xa) không cần nhấp chuột trong Microsoft Windows OLE với điểm CVSS là 9,8. lỗ hổng bảo mật bảo mật này cho phép kẻ tấn công xâm phạm hệ thống chỉ bằng cách lừa người dùng xem trước email RTF độc hại trong Outlook — không cần nhấp chuột.

Trong blog này, chúng tôi sẽ phân tích những sắc thái kỹ thuật của lỗ hổng bảo mật bảo mật này, tìm hiểu cách OPSWAT MetaDefender Core giảm thiểu các mối đe dọa zero-day như vậy và đưa ra các khuyến nghị khả thi cho các doanh nghiệp.

Hiểu về lỗ hổng bảo mật

Tận dụng Kỹ thuật Tấn công Không cần Nhấp chuột

Tấn công không cần nhấp chuột khai thác lỗ hổng bảo mật phần mềm để khởi chạy cuộc tấn công mà không cần bất kỳ tương tác nào của người dùng. Điều này có nghĩa là mã độc có thể được cài đặt hoặc các hành động độc hại khác được thực hiện trên thiết bị của người dùng mà không cần mục tiêu nhấp vào liên kết, mở tệp hoặc thực hiện bất kỳ hành động nào - khiến nó đặc biệt nguy hiểm và khó phát hiện.

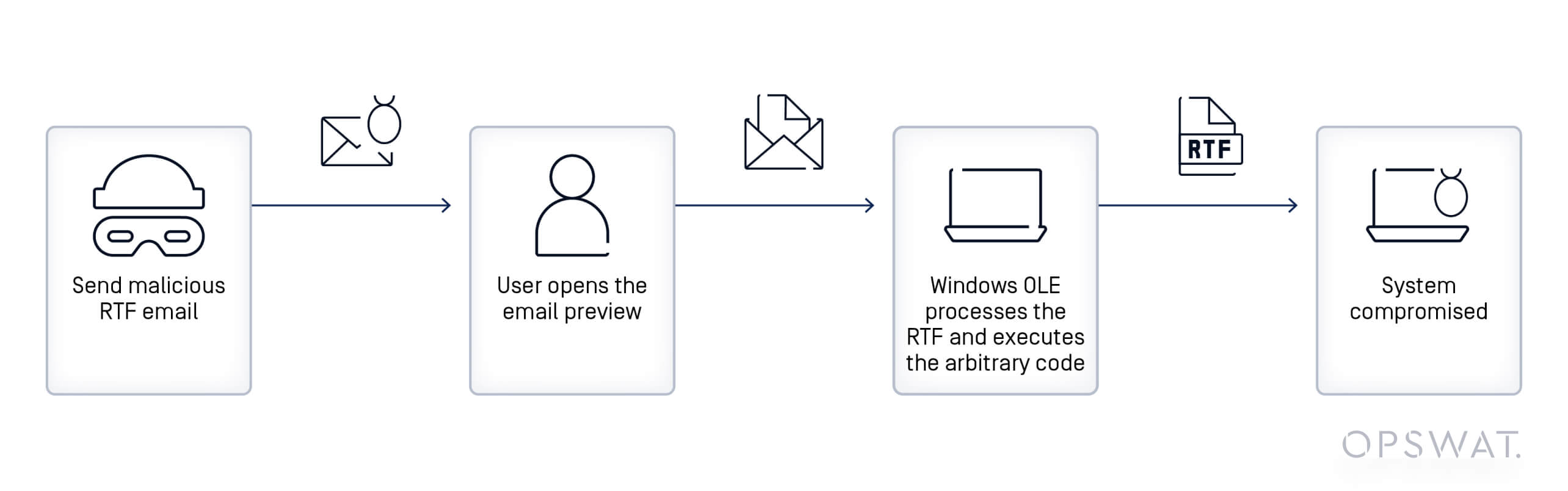

Luồng tấn công CVE-2025-21298

lỗ hổng bảo mật tồn tại trong hệ thống Windows OLE, cụ thể là trong ole32.dll thư viện UtOlePresStmToContentsStm chức năng. Chức năng này xử lý việc chuyển đổi dữ liệu trong các cấu trúc lưu trữ OLE nhưng lại chứa vấn đề hỏng bộ nhớ mà kẻ tấn công có thể khai thác để thực thi mã tùy ý.

Kẻ tấn công gửi một tài liệu RTF được thiết kế đặc biệt có chứa các đối tượng OLE độc hại qua email. Khi đến hệ thống của nạn nhân, ứng dụng email sẽ xử lý tệp đính kèm khi người nhận mở hoặc xem trước tin nhắn trong Microsoft Outlook. Hệ thống Windows OLE sẽ tương tác với các đối tượng nhúng, sử dụng lỗ hổng bảo mật UtOlePresStmToContentsStm chức năng xử lý OLE.

Trong giai đoạn này, chức năng này cố gắng chuyển đổi dữ liệu trong các cấu trúc lưu trữ OLE, dẫn đến hỏng bộ nhớ. Hỏng bộ nhớ này cho phép RCE, cấp cho kẻ tấn công khả năng thực thi các lệnh tùy ý trên hệ thống bị xâm phạm với cùng đặc quyền như người dùng hiện tại.

Bằng chứng khai thác cho CVE-2025-21298 đã được công bố trên GitHub để tái tạo cuộc tấn công này.

Ngăn chặn lỗ hổng bảo mật Zero-Day bằng OPSWAT MetaDefender Core

Các lỗ hổng bảo mật zero-day là những mối đe dọa thách thức nhất trong an ninh mạng hiện đại, vì chúng xuất hiện bất ngờ và có thể bị khai thác trước khi các nhà cung cấp có thời gian phát hành bản vá. Những lỗ hổng bảo mật nghiêm trọng này thường cho phép xâm phạm hệ thống ngay lập tức, khiến các bên bảo vệ có rất ít thời gian để phản ứng. CVE-2025-21298 là một lỗ hổng bảo mật zero-day đặc biệt nguy hiểm.

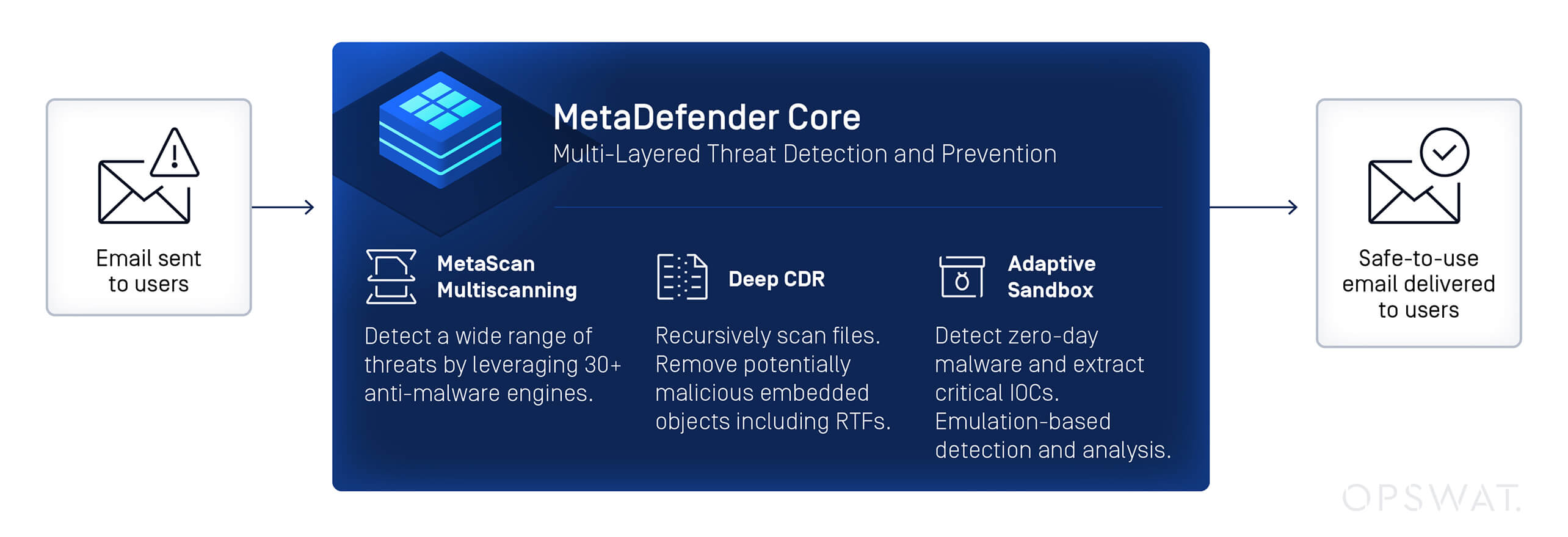

OPSWAT MetaDefender Core Phần mềm này đi đầu trong lĩnh vực phát hiện và ngăn chặn các mối đe dọa tiên tiến, cung cấp phương pháp bảo mật đa lớp đặc biệt hiệu quả chống lại các cuộc tấn công zero-day như CVE-2025-21298. Nó tận dụng công nghệ Metascan™ Multiscanning , Deep CDR™ Technology và Adaptive Sandbox để phát hiện và vô hiệu hóa các mối đe dọa trước khi chúng có thể tiếp cận các hệ thống quan trọng.

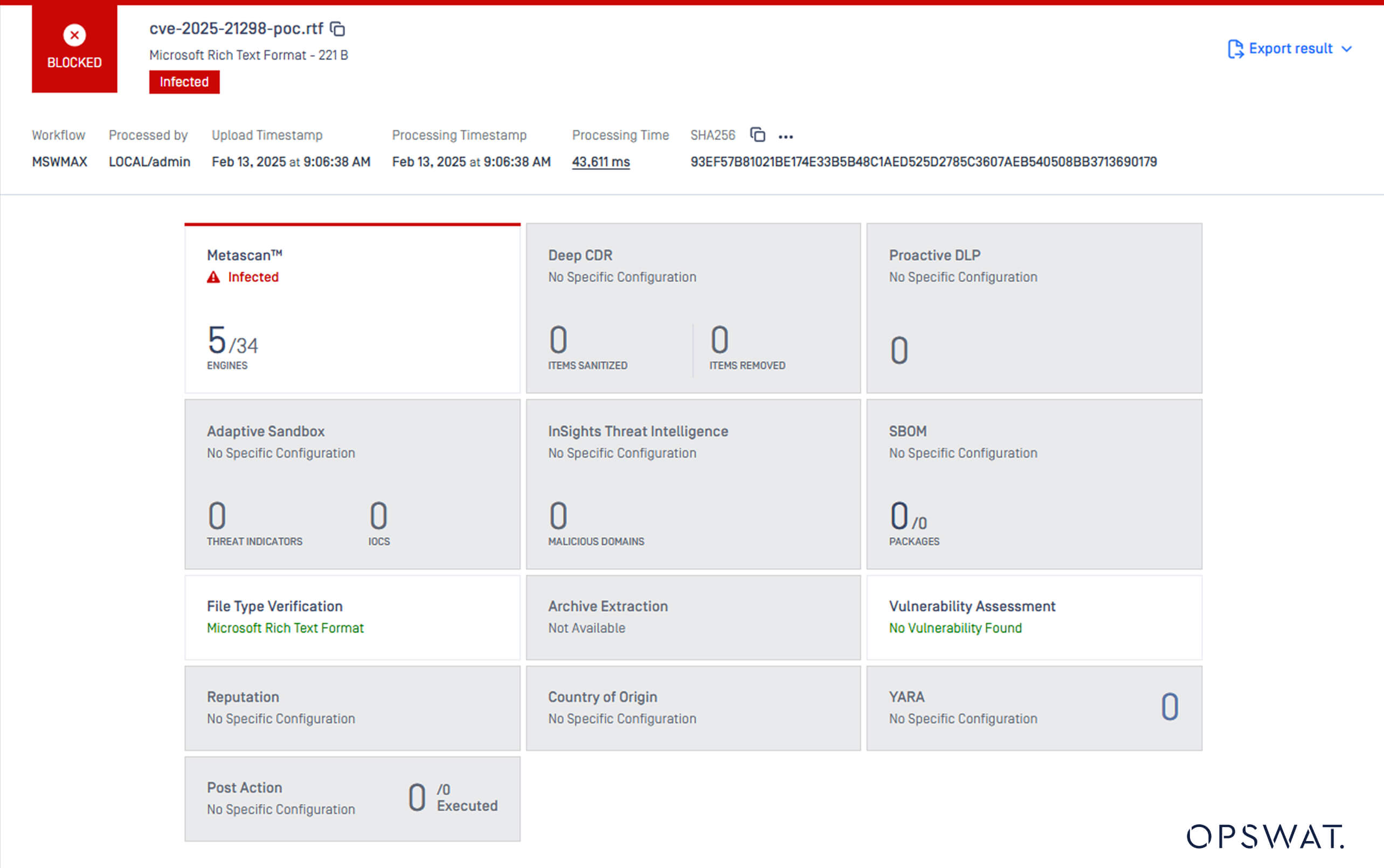

Là tuyến phòng thủ đầu tiên, Metascan Multiscanning quét tệp đính kèm email có chứa tệp RTF độc hại. Năm trong số 34 công cụ có thể phát hiện CVE-2025-21298.

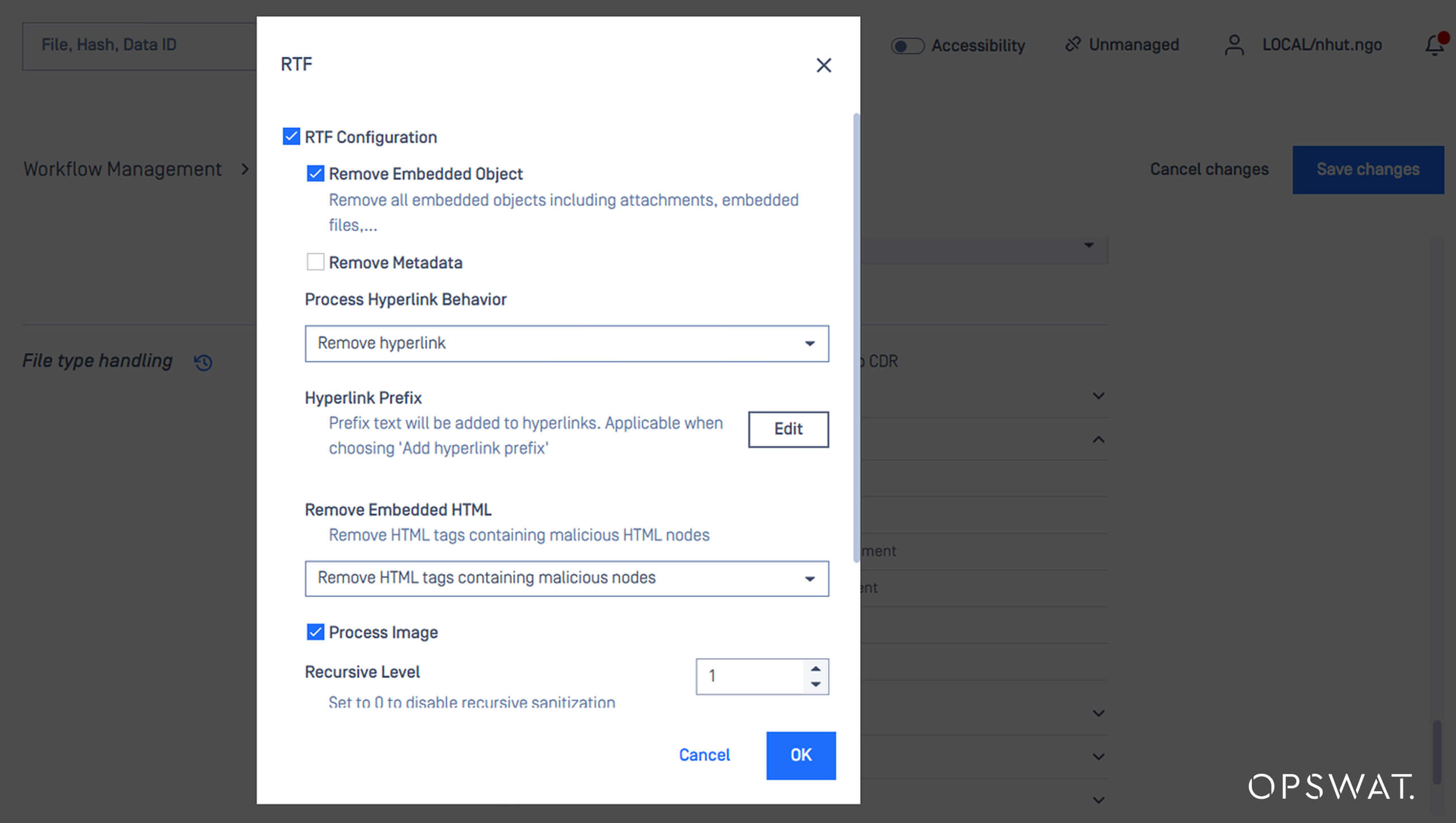

Tiếp theo, Công nghệ Deep CDR™ chủ động làm sạch các tệp tin bằng cách loại bỏ các yếu tố có khả năng gây hại trong khi vẫn giữ nguyên khả năng sử dụng của tệp tin. Để giảm thiểu rủi ro liên quan đến CVE-2025-21298, trước tiên chúng tôi bật tùy chọn “Xóa đối tượng nhúng” cho định dạng RTF trong bảng cấu hình Công nghệ Deep CDR™.

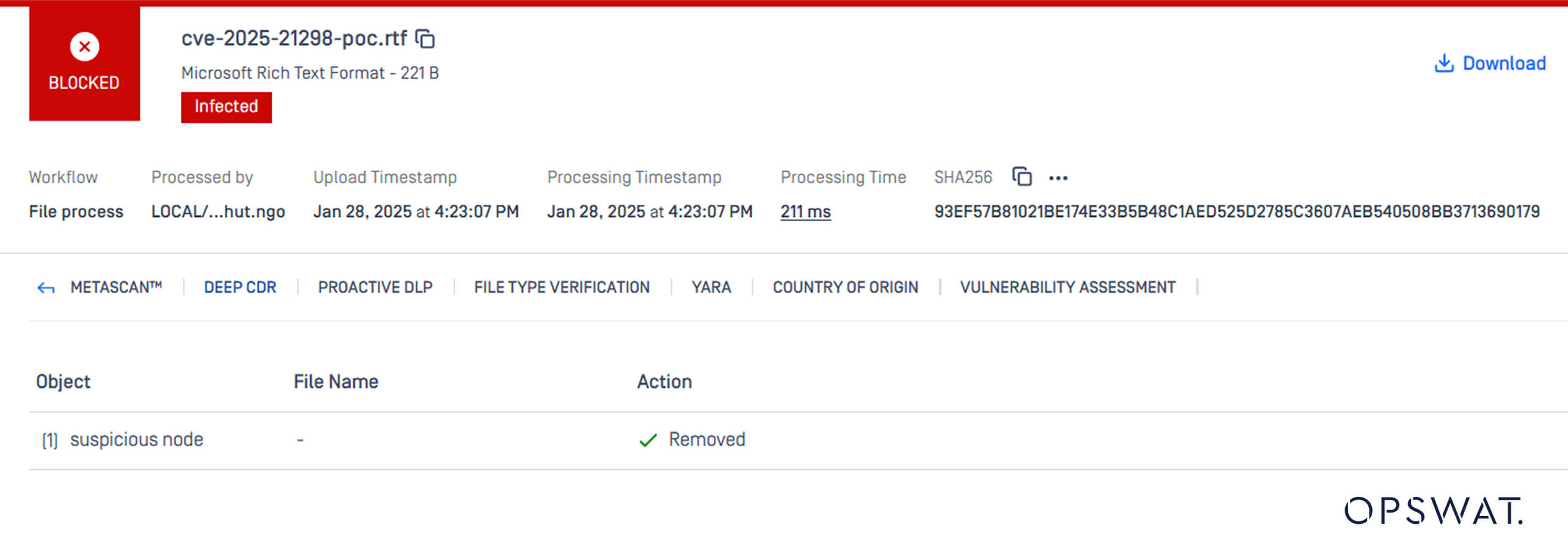

Sau khi được kích hoạt, công nghệ Deep CDR™ sẽ nhận diện đối tượng nhúng này là một nút đáng ngờ và xóa tệp RTF.

Trong khi công nghệ Deep CDR™ tập trung vào việc loại bỏ các đối tượng độc hại và làm sạch tệp tin, Adaptive Sandbox Nó cung cấp thêm một lớp bảo vệ bằng cách sử dụng phương pháp phân tích dựa trên mô phỏng để phân tích các hành vi độc hại và IOC (các chỉ báo về sự xâm phạm).

Khuyến nghị thực hiện

- Triển khai công nghệ Deep CDR™ tại các cổng email để lọc bỏ các tệp tin đến có chứa định dạng RTF nhúng.

- Cấu hình Adaptive Sandbox để phá hủy an toàn các tệp tin đáng ngờ trước khi giao hàng.

- Thực hiện giám sát toàn diện để phát hiện các nỗ lực khai thác tiềm ẩn.

Tại sao Business Trust OPSWAT vì Advanced Threat Detection và Phòng ngừa

Các tổ chức trong nhiều ngành công nghiệp khác nhau, bao gồm tài chính, chăm sóc sức khỏe và cơ sở hạ tầng trọng yếu , dựa vào OPSWAT MetaDefender Core vì:

- Khả năng bảo vệ chống lại các lỗ hổng bảo mật chưa được vá hàng đầu trong ngành: Các biện pháp bảo mật tiên tiến như công nghệ Deep CDR™ và Adaptive Sandbox Cung cấp khả năng phòng thủ vượt trội trước các mối đe dọa mới nổi.

- Hỗ trợ tuân thủ quy định: OPSWAT các giải pháp hỗ trợ tuân thủ các tiêu chuẩn bảo mật như GDPR, HIPAA và NIST bằng cách đảm bảo các chính sách Làm sạch tệp nghiêm ngặt.

- Tích hợp liền mạch với cơ sở hạ tầng bảo mật hiện có: MetaDefender Core tích hợp với SIEM, tường lửa và nền tảng bảo vệ thiết bị đầu cuối để phát hiện và ngăn chặn mối đe dọa toàn diện.

- Khả năng mở rộng cho môi trường doanh nghiệp: Được thiết kế để xử lý khối lượng dữ liệu lớn, đảm bảo an ninh mà không ảnh hưởng đến hiệu suất.

Tổng kết

Lỗ hổng bảo mật CVE-2025-21298 представляет mối đe dọa nghiêm trọng đối với các tổ chức, nhưng với các biện pháp bảo mật chủ động, doanh nghiệp có thể ngăn chặn các vụ xâm phạm gây thiệt hại nghiêm trọng. OPSWAT MetaDefender Core Với công nghệ Deep CDR™, Metascan Multiscanning , Và Adaptive Sandbox Với các khả năng hiện đại, sản phẩm cung cấp khả năng bảo vệ tiên tiến chống lại các lỗ hổng bảo mật chưa được vá (zero-day exploits). Bằng cách triển khai các chiến lược bảo mật đa lớp và tận dụng... OPSWAT Nhờ các công nghệ ngăn chặn mối đe dọa tiên tiến, các tổ chức có thể vô hiệu hóa hiệu quả các mối đe dọa mạng mới nổi và bảo vệ tài sản quan trọng của mình.