Các tài liệu Microsoft Office vẫn là một trong những công cụ hiệu quả nhất cho các cuộc tấn công mạng. Chúng được tin cậy, sử dụng rộng rãi và gắn liền với hoạt động hàng ngày. Hoạt động gần đây liên quan đến các tác nhân đe dọa từ Nga, kết hợp với các lỗ hổng như CVE-2026-21509 , cho thấy lý do tại sao Office tiếp tục là điểm xâm nhập đáng tin cậy, đặc biệt là đối với các môi trường có giá trị cao và nhạy cảm.

Lỗ hổng bảo mật: Khai thác sự tin tưởng trong thiết kế

Lỗ hổng CVE-2026-21509 cho phép kẻ tấn công biến một tài liệu Office hợp pháp thành vũ khí, do đó việc khai thác diễn ra trong quá trình xử lý tệp thông thường. Không có macro. Không có cảnh báo. Không có dấu hiệu đáng ngờ rõ ràng. Tài liệu trông bình thường vì về cấu trúc, nó đúng là như vậy.

Đó chính là vấn đề. Các tệp tin văn phòng là những thùng chứa phức tạp. Chúng hỗ trợ các đối tượng nhúng, tham chiếu và nội dung động được thiết kế để tăng năng suất. Chính sự phức tạp đó tạo điều kiện cho kẻ tấn công che giấu các đường dẫn thực thi bên trong quá trình xử lý tài liệu thông thường.

Cách thức hoạt động của lỗ hổng bảo mật

Microsoft Office bao gồm Trình quản lý bảo mật hoạt động như một người gác cổng cho các đối tượng được nhúng. Khi Office gặp một OLEObject, nó sẽ kiểm tra danh sách chặn (Kill Bits) để xác định xem đối tượng đó có nguy hiểm hay không.

Lỗ hổng CVE-2026-21509 khai thác trực tiếp cơ chế tin cậy này. Kẻ tấn công nhúng các thuộc tính và cờ cụ thể vào cấu trúc XML của tài liệu. Về cơ bản, các cờ này trình bày thông tin xác thực cho Trình quản lý bảo mật, báo hiệu "đối tượng này được tin cậy, đừng kiểm tra nó". Trình quản lý bảo mật tuân thủ và đối tượng OLEObject độc hại được thực thi mà không bị kiểm tra.

Lỗ hổng xảy ra ngay từ giai đoạn đầu, trong quá trình phân tích cú pháp và hiển thị. Tài liệu không cần phải trông có vẻ độc hại. Chỉ cần nó được mở ra là đủ.

Đây là một quy luật, chứ không phải là một trường hợp ngoại lệ.

Lỗ hổng bảo mật CVE-2026-21509 tuân theo một mô hình quen thuộc.

Trong lỗ hổng CVE-2024-30103, tin tặc đã lợi dụng cách Office xử lý các mẫu từ xa, cho phép thực thi mà không cần macro và chỉ cần tương tác tối thiểu từ người dùng. Trước đó, lỗ hổng CVE-2023-36884 đã bị các nhóm liên kết với nhà nước khai thác tích cực thông qua các tài liệu Office được tạo ra để kích hoạt trong quá trình hiển thị thông thường.

Mỗi trường hợp đều củng cố cùng một điểm: lỗ hổng được khai thác xảy ra sớm, trong quá trình phân tích cú pháp và hiển thị. Tài liệu không cần phải trông có vẻ độc hại. Nó chỉ cần được mở ra.

Cách tiếp cận này rất phù hợp với cách thức hoạt động của các nhóm tin tặc Nga. Chúng ưa chuộng các kỹ thuật hòa nhập vào quy trình làm việc thông thường, tránh các dấu hiệu gây nhiễu và khai thác lòng tin hơn là ép buộc truy cập.

Bài học thực sự từ sự kiện Office Zero Days

Bài học không nằm ở một lỗ hổng hay một chiến dịch cụ thể nào. Mà là về chính bề mặt tấn công.

Các tài liệu văn phòng thường được coi là dữ liệu, chứ không phải nội dung có thể thực thi. Các lỗ hổng bảo mật hiện đại lợi dụng giả định đó. Các nhóm bảo mật không thể dựa vào việc biết được lỗ hổng nào đang hoạt động hoặc mã khai thác nào đang được lưu hành tại bất kỳ thời điểm nào. Các lỗ hổng zero-day hoạt động chính xác vì chúng không được biết đến khi được sử dụng.

Đối với các tổ chức vận hành các hệ thống quan trọng, điều này làm thay đổi phương trình bảo mật. Trọng tâm không thể chỉ là xác định lỗ hổng sau khi tài liệu được mở. Trọng tâm phải là loại bỏ khả năng thực thi logic ẩn của tài liệu ngay từ đầu.

Làm sao OPSWAT Các công nghệ giải quyết mối đe dọa này

OPSWAT Giải quyết thách thức về lỗ hổng bảo mật zero-day của Office thông qua hai công nghệ bổ sung: Công nghệ Deep CDR™ ngăn chặn việc khai thác bằng cách loại bỏ khả năng thực thi, trong khi đó Adaptive Sandbox Tiết lộ ý đồ thực sự của các tài liệu độc hại thông qua phân tích hành vi.

Công nghệ Deep CDR™: Vô hiệu hóa các cuộc tấn công khai thác lỗ hổng thông qua việc làm sạch cấu trúc.

Công nghệ Deep CDR™ giải quyết vấn đề ngay từ nguồn gốc bằng cách áp dụng phương pháp không tin tưởng tuyệt đối vào cấu trúc tệp tin.

Thay vì quyết định xem một tài liệu có độc hại hay không, công nghệ Deep CDR™ mặc định coi các tệp phức tạp là có khả năng không an toàn. Nó phân tích tài liệu, loại bỏ tất cả các yếu tố hoạt động và có thể bị khai thác—các đoạn mã, đối tượng nhúng, cấu trúc bị lỗi—và xây dựng lại một phiên bản sạch bảo toàn nội dung kinh doanh.

Công nghệ Deep CDR™ ngăn chặn lỗ hổng CVE-2026-21509 như thế nào?

Công nghệ Deep CDR™ hoạt động dựa trên một nguyên tắc hoàn toàn khác so với Trình quản lý bảo mật Office. Nó không đánh giá độ tin cậy. Nó không kiểm tra danh sách đen hoặc phân tích các cờ. Nó chỉ đơn giản là loại bỏ tất cả nội dung không tuân thủ chính sách, bao gồm cả OLEObjects.

Bằng cách phân tích tài liệu và loại bỏ mọi yếu tố hoạt động và có thể bị khai thác trước khi tái tạo, Công nghệ Deep CDR™ làm cho cơ chế khai thác trở nên vô hiệu. Không còn đối tượng OLE nào có thể thực thi, dù là đối tượng đáng tin cậy hay không. Tài liệu được tạo ra vẫn giữ nguyên nội dung nghiệp vụ nhưng không có khả năng thực thi.

Phương pháp này không yêu cầu kiến thức về CVE-2026-21509 hoặc bất kỳ biến thể nào trong tương lai. Nếu lỗ hổng bảo mật phụ thuộc vào việc các đối tượng được nhúng vẫn tồn tại trong môi trường người dùng, thì nó sẽ thất bại theo thiết kế.

Đối với các CISO, điều này định hình lại cuộc thảo luận về rủi ro. Các lỗ hổng bảo mật chưa được vá (zero-day) trong môi trường văn phòng không còn là vấn đề về tình báo mà trở thành một lựa chọn thiết kế. Tài liệu có thể xuất hiện, nhưng nó xuất hiện mà không có khả năng thực thi logic ẩn.

Adaptive Sandbox Phát hiện ý đồ xấu thông qua phân tích hành vi

Trong khi công nghệ Deep CDR™ ngăn chặn việc khai thác thông qua việc làm sạch cấu trúc, Adaptive Sandbox lại áp dụng một phương pháp khác: thực thi tài liệu trong một môi trường được kiểm soát và quan sát những gì nó thực sự làm.

Tại sao phân tích hành vi lại quan trọng

Lỗ hổng CVE-2026-21509 cho thấy tại sao phân tích tĩnh lại có những hạn chế. Các tài liệu độc hại liên quan đến chiến dịch Ukraine của APT28 trông có cấu trúc bình thường. Các cờ được nhúng trong XML không được nhận diện là các chữ ký phần mềm độc hại rõ ràng. Các phương pháp phát hiện truyền thống gặp khó khăn vì không có gì "sai" rõ ràng để tìm thấy.

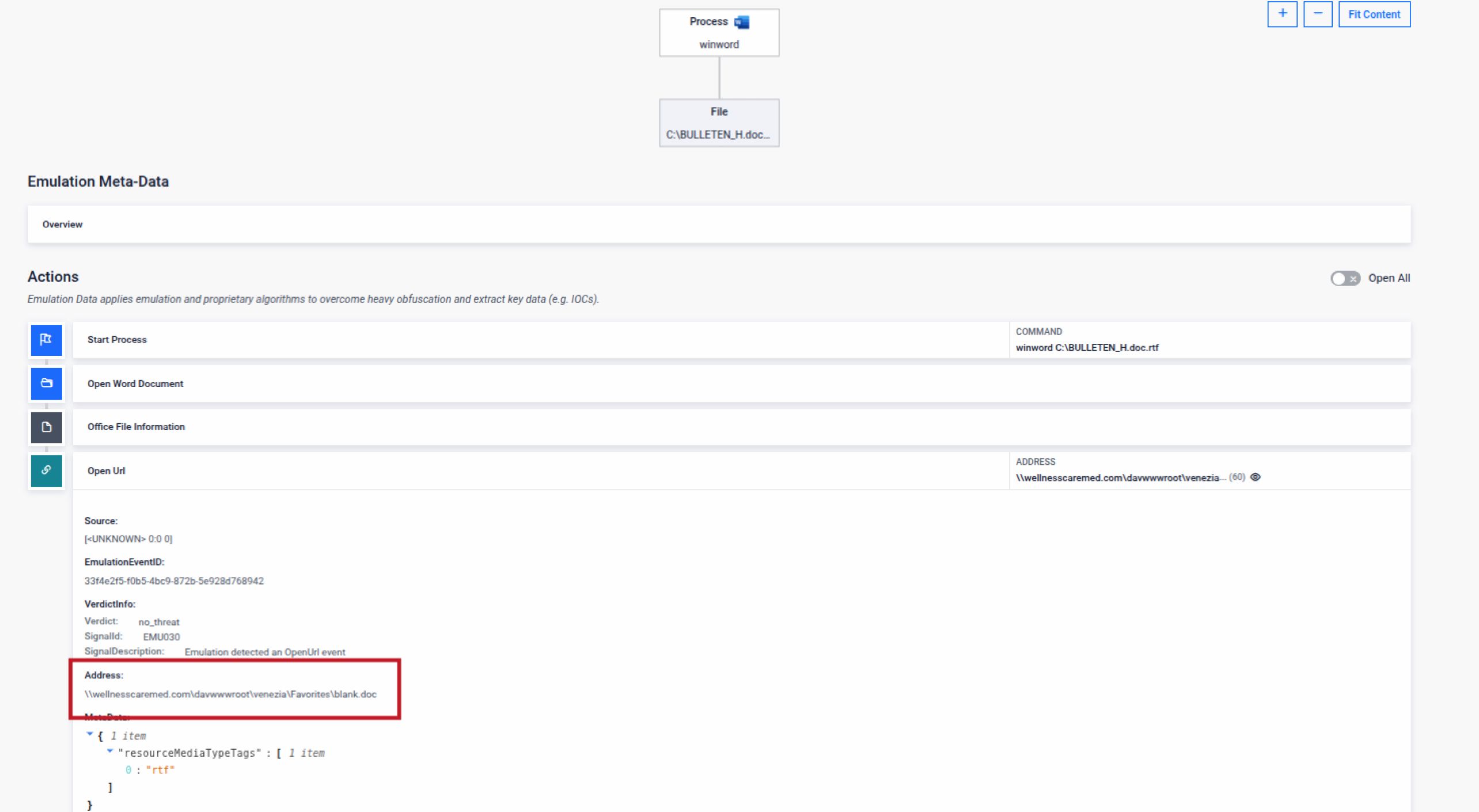

Adaptive Sandbox Nó hoạt động theo cách khác. Thay vì cố gắng xác định các mẫu độc hại trong mã tĩnh, nó thực thi tài liệu trong một môi trường được kiểm soát và quan sát hành vi thực tế của nó.

Làm sao Adaptive Sandbox Chiến dịch APT28 bị vạch trần

Khi Adaptive Sandbox Phân tích các tài liệu độc hại khai thác lỗ hổng CVE-2026-21509, nó không tìm kiếm các chữ ký khai thác đã biết. Nó chạy tài liệu và quan sát những gì xảy ra.

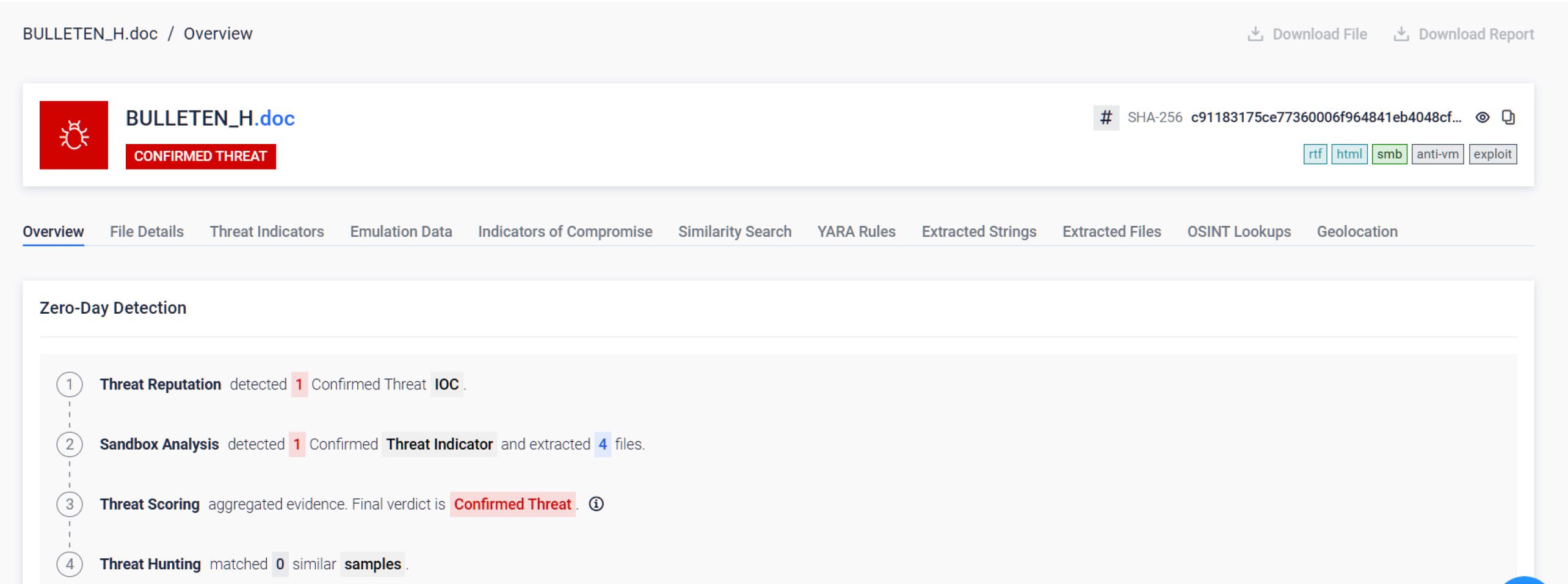

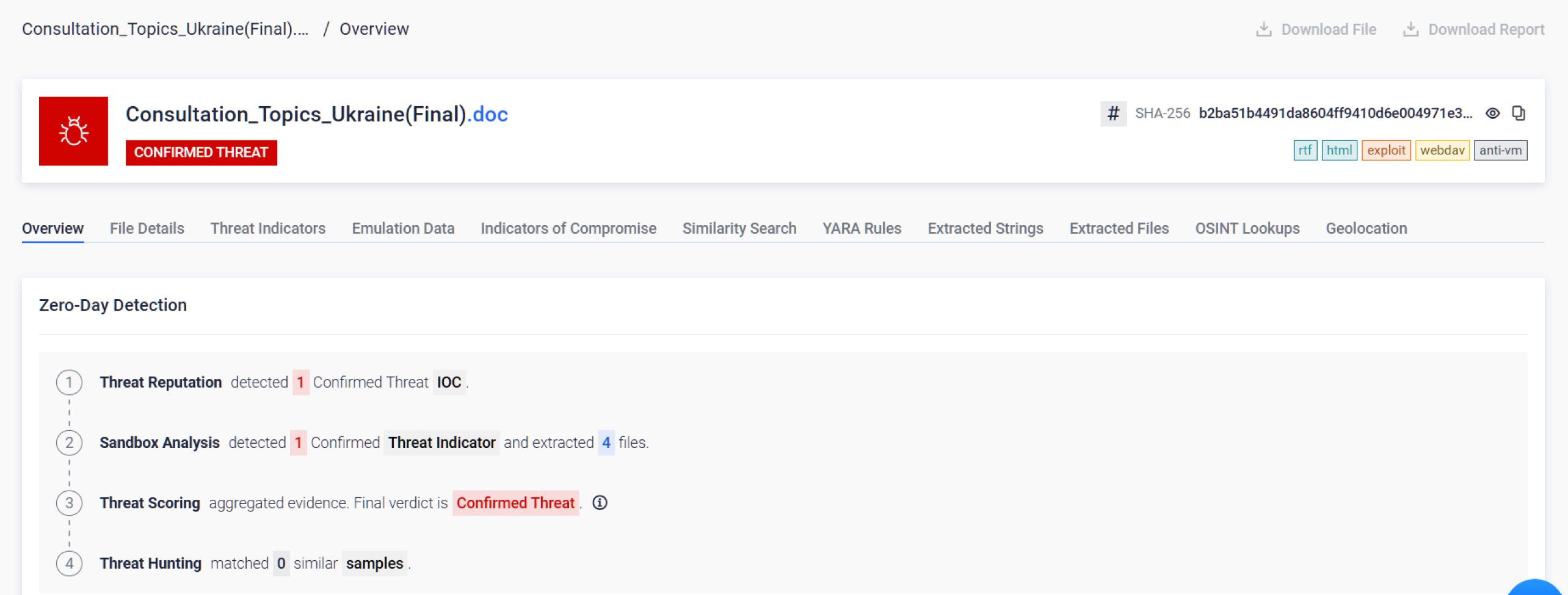

Các tài liệu độc hại thực tế khai thác lỗ hổng CVE-2026-21509

Ngay khi tệp tin được mở, đối tượng OLEObject được nhúng đã kích hoạt, đúng như ý định của kẻ tấn công. Nhưng thay vì tiếp cận mạng của nạn nhân, nó đã bộc lộ mục đích thực sự của mình: thiết lập kết nối WebDAV đến cơ sở hạ tầng của kẻ tấn công bên ngoài để tải xuống phần mềm độc hại ở giai đoạn tiếp theo.

Hành vi mạng mới là điều quan trọng. Không phải cấu trúc XML. Không phải sự hiện diện của các cờ cụ thể. Mà là hành động thực tế mà tài liệu thực hiện khi có cơ hội thực thi.

Adaptive Sandbox Quét và mô phỏng tất cả các yếu tố đang hoạt động và có thể bị khai thác, tạo ra một hồ sơ hành vi hoàn chỉnh. Ngay cả khi một lỗ hổng bảo mật chưa được biết đến, nếu một tài liệu cố gắng kết nối với máy chủ bên ngoài, tải xuống các phần mềm độc hại bổ sung, thực thi các lệnh ẩn hoặc thiết lập kết nối điều khiển và kiểm soát, Adaptive Sandbox Hành vi đó được phát hiện trước khi tài liệu đến tay người dùng.

Nếu OLEObject chứa mã độc hại, Adaptive Sandbox Nó phát hiện ra điều đó thông qua việc thực thi hành vi, chứ không phải bằng cách so khớp chữ ký.

Hai công nghệ cùng hoạt động

Đối với các tổ chức hoạt động trong môi trường rủi ro cao, Công nghệ Deep CDR™ và Adaptive Sandbox Đảm nhiệm các vai trò riêng biệt nhưng bổ sung cho nhau:

- Công nghệ Deep CDR™ để phòng ngừa: Đảm bảo các tài liệu đi vào môi trường không thể thực thi logic độc hại. Khả năng khai thác lỗ hổng được loại bỏ trước khi tệp đến tay người dùng. Sử dụng công nghệ này khi các tài liệu cần được... làm sạch để giao hàng an toàn đến người dùng cuối.

- Công cụ phát hiện và mô phỏng thích ứng Adaptive Sandbox ): Hé lộ ý định hành vi của các tài liệu đáng ngờ thông qua việc thực thi có kiểm soát, hỗ trợ thu thập thông tin tình báo về mối đe dọa, ứng phó sự cố và phân tích pháp y. Sử dụng công cụ này khi bạn cần hiểu chính xác mục đích của một tài liệu.

Lỗ hổng CVE-2026-21509 khai thác sự tin tưởng vào cấu trúc tệp tin. Công nghệ Deep CDR™ loại bỏ cấu trúc dễ bị khai thác. Adaptive Sandbox Tiết lộ mục đích của lỗ hổng bảo mật này.

Cả hai phương pháp đều không yêu cầu phải biết trước về lỗ hổng. Cả hai đều đảm bảo rằng khi lỗ hổng bảo mật zero-day tiếp theo xuất hiện trên Office, tổ chức của bạn sẽ không phải chờ đợi để tìm hiểu xem nó gây ra hậu quả gì.

Kết luận: Bảo mật được thiết kế sẵn, chứ không phải chỉ dựa vào phát hiện.

Các lỗ hổng bảo mật trong Office sẽ tiếp tục xuất hiện. Kẻ tấn công sẽ tiếp tục lợi dụng sự phức tạp của tệp tin vì nó hiệu quả. Bài học thực tiễn rất đơn giản: trong môi trường rủi ro cao, tài liệu Office cần được bảo mật ngay từ khâu thiết kế. Không cần giám sát. Không cần "có thể an toàn". Phải an toàn để mở.

Lỗ hổng CVE-2026-21509 sẽ không phải là lỗ hổng bảo mật Office cuối cùng được tin tặc Nga khai thác. Lỗ hổng tiếp theo có thể đã tồn tại. Câu hỏi quan trọng duy nhất là liệu các tài liệu có cơ hội thực thi logic ẩn trong môi trường của bạn hay không.

Tìm hiểu thêm về cách bạn có thể tích hợp Công nghệ Deep CDR™ và Adaptive Sandbox Tích hợp liền mạch vào hệ thống bảo mật hiện có của bạn.