Salesforce có thể là nơi lưu trữ dữ liệu doanh nghiệp của bạn, nhưng không có gì đảm bảo rằng dữ liệu của bạn cũng được an toàn ở đó.

Với những gã khổng lồ trong ngành như Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA và những công ty khác xác nhận [1] các vụ xâm phạm liên quan đến Salesforce vào năm 2025, có vẻ như chỉ cần một cuộc gọi điện thoại hoặc một tệp tin bị nhiễm độc là đủ để xâm nhập vào môi trường của nền tảng.

Trong nhiều trường hợp được liệt kê ở trên, việc tải lên tệp tin, các liên kết nhúng và tích hợp dựa trên OAuth là những điểm xâm nhập dẫn đến các vụ vi phạm.

Các cuộc tấn công vào Salesforce đã thay đổi.

Thay vì xâm nhập bằng vũ lực, các đối tượng xấu đang len lỏi qua các quy trình làm việc đáng tin cậy.

Điều này cho thấy những lỗ hổng nghiêm trọng trong cách bảo vệ các môi trường này và cách thức cần phải bảo vệ chúng trong tương lai.

Cuộc khủng hoảng bảo mật Salesforce năm 2025: Những con số thống kê

Sự quan tâm của tin tặc đối với Salesforce tỷ lệ thuận với mức độ phổ biến của nó.

Theo phân tích tình báo về các mối đe dọa năm 2025, việc tải lên tệp tin và lạm dụng OAuth nổi lên như những phương thức tấn công chính dẫn đến các vụ vi phạm an ninh mạng SaaS lớn, cho thấy một điểm mù nghiêm trọng trong các chiến lược bảo mật đám mây.

Sự bùng nổ về số lượng cuộc tấn công

- Tỷ lệ phát hiện mối đe dọa của Salesforce tăng gấp 20 lần trong quý 1 năm 2025 so với quý 4 năm 2024.

- Gần 1 tỷ bản ghi bị đánh cắp trong các cuộc tấn công phối hợp nhằm vào phần mềm dưới dạng dịch vụ (SaaS).

- Hơn 39 tổ chức lớn đã bị xâm phạm, bao gồm Google, Coca-Cola, Adidas, Allianz, Air France, KLM và M&S.

Đây không phải là những sự việc cá biệt.

Chúng đã ảnh hưởng đến các thương hiệu toàn cầu, các ngành công nghiệp được quản lý chặt chẽ và các tổ chức có chương trình bảo mật hoàn thiện.

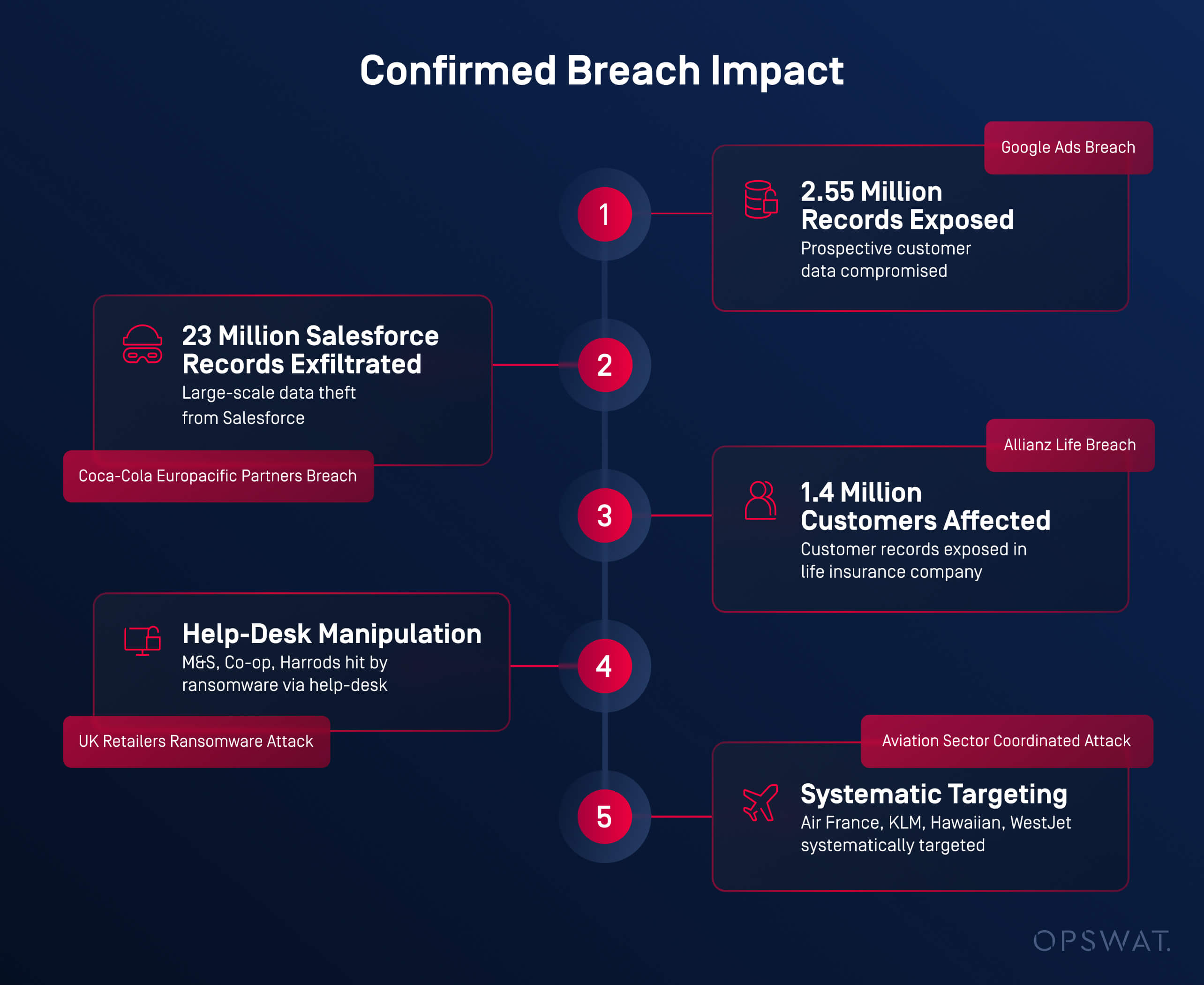

Tác động của vụ vi phạm đã được xác nhận

- Quảng cáo Google: 2,55 triệu hồ sơ khách hàng tiềm năng bị lộ.

- Coca-Cola Europacific Partners: Hơn 23 triệu bản ghi Salesforce bị đánh cắp

- Allianz Life: 1,4 triệu khách hàng bị ảnh hưởng

- Các nhà bán lẻ Anh (M&S, Co-op, Harrods): Thao túng bộ phận hỗ trợ khách hàng dẫn đến việc triển khai mã độc tống tiền.

- Ngành hàng không (Air France, KLM, Hawaiian, WestJet): Mục tiêu được nhắm đến một cách có hệ thống và phối hợp.

Một điểm chung nổi lên trong tất cả các sự cố: các tệp và liên kết độc hại được đưa vào thông qua các quy trình làm việc đáng tin cậy của Salesforce ; mà không được kiểm tra và rà soát kỹ lưỡng.

Tài liệu như vũ khí: Làm thế nào các tài liệu thông thường trở thành phương thức tấn công

Trong suốt đầu năm 2025, nhiều nhà phân tích trong ngành an ninh đã chỉ ra một xu hướng chung.

Kẻ tấn công đang sử dụng các tệp tin tưởng chừng hợp pháp để vượt qua các biện pháp phòng thủ truyền thống và tiếp cận người dùng cuối bên trong các nền tảng SaaS như Salesforce.

Kịch bản đã thay đổi.

Thay vì khai thác các lỗ hổng phần mềm, kẻ thù tập trung vào các định dạng tài liệu đáng tin cậy được truyền tải thông qua quy trình làm việc kinh doanh thông thường - tải lên, chia sẻ hồ sơ và tích hợp.

Phương pháp này hiệu quả hơn vì việc kiểm tra an ninh thường rất sơ sài đối với việc tải tệp lên.

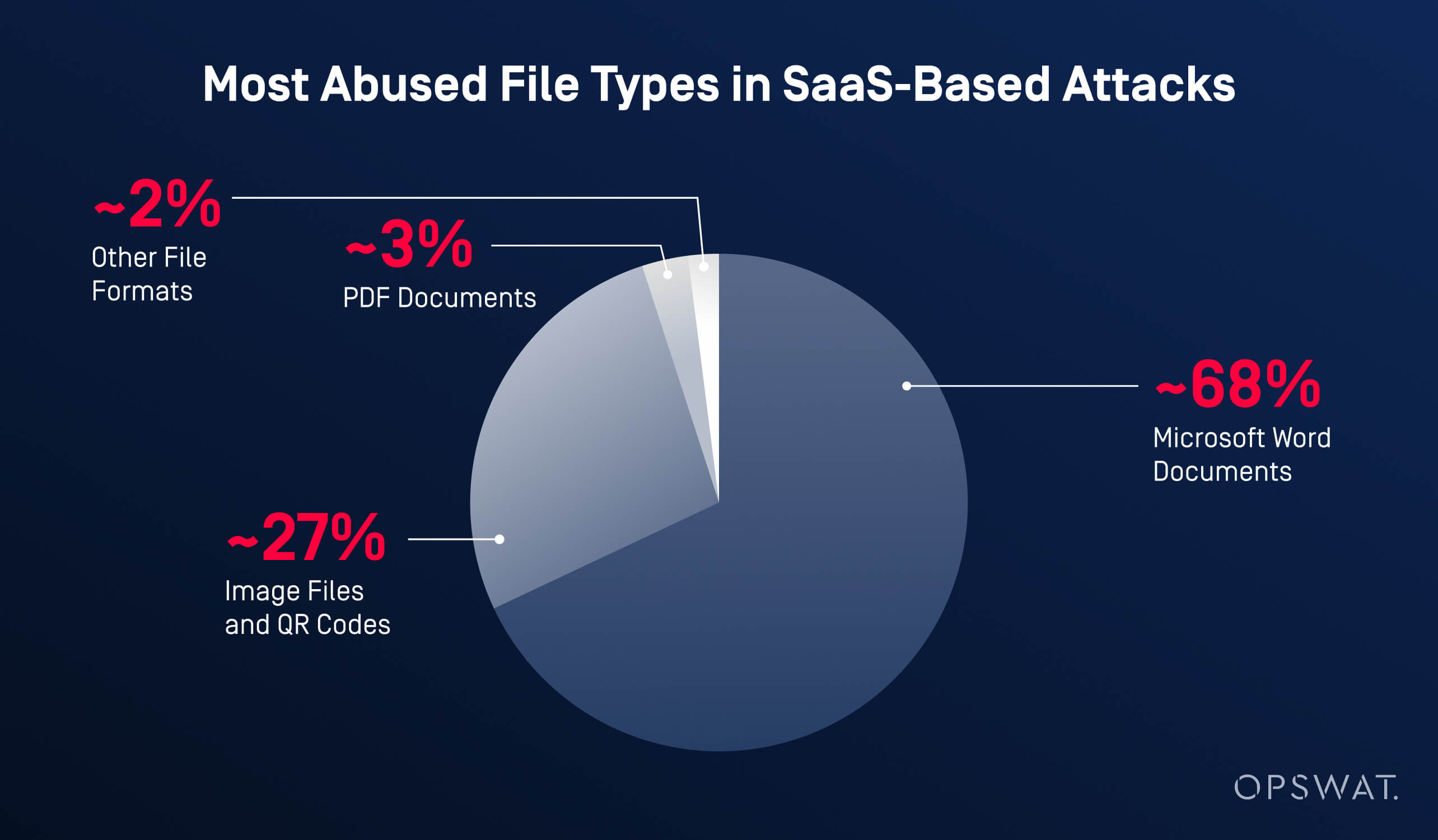

Các loại tệp tin bị lạm dụng nhiều nhất trong các cuộc tấn công dựa trên SaaS

Việc tải lên tệp tin có chứa nội dung độc hại đã lạm dụng lòng tin của người dùng, che giấu nội dung nguy hiểm trong các tệp tin thông thường. [2-5]

Tài liệu Microsoft Word (~68%)

Các tệp tin Word vẫn là phương thức phát tán phổ biến nhất cho các hoạt động độc hại.

Kẻ tấn công đã nhúng các liên kết lừa đảo hoặc URL tải xuống phần mềm độc hại bên ngoài và kết hợp chúng với các thông điệp lừa đảo xã hội đầy thuyết phục như "vui lòng xem lại hóa đơn" hoặc "hợp đồng cập nhật được đính kèm".

Khi được tải trực tiếp lên Salesforce, các tệp này đã hoàn toàn bỏ qua các biện pháp kiểm soát bảo mật email.

Tệp hình ảnh và mã QR (~27%)

Như đã được nhấn mạnh trong các báo cáo về mối đe dọa của Microsoft và các ngành khác, tấn công lừa đảo dựa trên mã QR ("quishing") đã gia tăng mạnh vào năm 2025.

Mã QR độc hại được nhúng trong các tệp hình ảnh đã chuyển hướng người dùng, chủ yếu là trên các trang web sau: mobile các thiết bị, đến các trang thu thập thông tin đăng nhập, lợi dụng việc giảm khả năng hiển thị và kiểm tra của mobile duyệt web.

Tài liệu PDF (~3%)

Các tệp PDF thường được ngụy trang dưới dạng hóa đơn, biểu mẫu tuân thủ hoặc tài liệu pháp lý.

Một số trang web chứa mã JavaScript nhúng, trong khi những trang khác lại dẫn người dùng đến các trang web lừa đảo hoặc chứa phần mềm độc hại bên ngoài.

Các định dạng tệp khác (~2%)

Kẻ tấn công cũng đã tận dụng:

- Các tệp HTML dành cho các trang lừa đảo dựa trên trình duyệt.

- Lưu trữ tệp ZIP để che giấu các phần mềm độc hại phụ.

- Các tệp Excel sử dụng kỹ thuật dựa trên công thức để thực thi logic độc hại.

Lý do tại sao điều này hiệu quả

Những tệp tin này không gây ra cảnh báo vì chúng trông có vẻ hợp pháp , được xử lý qua các quy trình làm việc hợp lệ của Salesforce và được người dùng tin tưởng.

Khi các tổ chức tăng cường bảo mật mạng và cổng email, tin tặc đơn giản là chuyển sang con đường dễ dàng nhất: các tệp tin đáng tin cậy bên trong các nền tảng đáng tin cậy.

Cuộc khủng hoảng tiến hóa phần mềm độc hại

Khi việc trao đổi dữ liệu dựa trên tệp tin ngày càng tăng, phần mềm độc hại trở nên tinh vi hơn và khó phát hiện hơn, thường vượt qua được các công cụ bảo mật truyền thống dựa trên chữ ký.

Theo nghiên cứu OPSWAT , độ phức tạp của phần mềm độc hại đã tăng 127% trong sáu tháng, chủ yếu do phần mềm độc hại đa hình thay đổi mỗi khi được phát tán, các cuộc tấn công không cần tệp thực thi trực tiếp trong bộ nhớ, các tải trọng trì hoãn thời gian, các kỹ thuật né tránh chống hộp cát và nội dung độc hại được mã hóa ẩn bên trong cấu trúc tệp hợp pháp.

Vì sao các biện pháp phòng thủ truyền thống thất bại?

- Các công cụ chống virus đơn lẻ chỉ phát hiện được 50–70% các mối đe dọa, có nghĩa là 30–50% các mối đe dọa khác thường xuyên lọt qua.

Khoảng cách trong việc phát hiện đó giải thích tại sao:

- 67,72% tài liệu Word độc hại đã vượt qua được các biện pháp bảo vệ.

- 26,78% các cuộc tấn công mã QR đã vượt qua được các biện pháp kiểm soát qua email và thiết bị đầu cuối.

- Salesforce trở thành cơ chế phân phối lý tưởng khi tin tặc hoàn toàn tránh sử dụng email.

Các liên kết ẩn bên trong tệp: Chiến thuật né tránh URL nâng cao

Trong một số cuộc tấn công hiện đại, điểm chèn mã độc di chuyển ra ngoài chính tệp tin đó.

Trong những trường hợp này, mối nguy hiểm thực sự thường ẩn giấu bên trong các URL được nhúng trong tài liệu và hình ảnh.

Các nhà nghiên cứu bảo mật liên tục báo cáo rằng tin tặc tập trung ít hơn vào việc phát tán phần mềm độc hại và nhiều hơn vào việc chuyển hướng người dùng đến các trang web độc hại, sử dụng các liên kết thoạt nhìn có vẻ hợp pháp.

Đến khi người dùng nhấp chuột, các bước kiểm tra bảo mật truyền thống đã bị bỏ qua.

Các kỹ thuật tấn công dựa trên URL thường gặp trong thực tế

Giả mạo thương hiệu và tên miền tương tự

Kẻ tấn công thường xuyên đăng ký các tên miền rất giống với các thương hiệu đáng tin cậy, bằng cách thay thế các ký tự, thêm các chữ cái thừa hoặc lạm dụng các tên miền phụ.

Ví dụ bao gồm các phiên bản viết sai chính tả của các dịch vụ nổi tiếng, hoặc các URL được thêm thắt bằng tên thương hiệu đáng tin cậy để đánh lừa người dùng rằng chúng an toàn.

Tên miền mới đăng ký (NRD)

Phần lớn các chiến dịch lừa đảo trực tuyến dựa vào các tên miền được tạo ra chỉ vài tuần, hoặc thậm chí vài ngày trước khi cuộc tấn công diễn ra. Những tên miền này không có uy tín, chỉ được sử dụng trong thời gian ngắn trong các chiến dịch và thường bị bỏ rơi trước khi bị các danh sách chặn gắn cờ.

Lạm dụng dịch vụ rút gọn URL

Các liên kết rút gọn từ các dịch vụ phổ biến che giấu điểm đến cuối cùng, ngăn người dùng và các công cụ bảo mật cơ bản xem được liên kết dẫn đến đâu. Kỹ thuật này vẫn phổ biến vì nó né tránh được các bộ lọc đơn giản dựa trên uy tín và từ khóa.

Lạm dụng các nền tảng hợp pháp và chuyển hướng trang web

Kẻ tấn công ngày càng ẩn nấp sau các cơ sở hạ tầng đáng tin cậy như chuyển hướng công cụ tìm kiếm, dịch vụ đám mây hoặc nền tảng phân phối nội dung. Các URL này thoạt nhìn có vẻ vô hại, vượt qua các bước kiểm tra độ tin cậy ban đầu, và chỉ sau đó mới chuyển hướng người dùng đến các trang lừa đảo hoặc chứa phần mềm độc hại.

Tên miền cấp cao (TLD) ít phổ biến hoặc có chi phí thấp

Một số tên miền cấp cao nhất (TLD) bị lạm dụng nhiều hơn mức bình thường trong các chiến dịch lừa đảo trực tuyến do chi phí đăng ký thấp hơn và việc thực thi lỏng lẻo hơn. Mặc dù không có TLD nào vốn dĩ độc hại, nhưng kẻ tấn công thường ưa thích các tên miền có thể được tạo ra nhanh chóng và loại bỏ mà không gặp hậu quả gì.

Vì sao nó vẫn hiệu quả

Việc chấm điểm uy tín tĩnh (kiểm tra xem một tên miền đã từng xuất hiện trước đây hay có nằm trong danh sách chặn đã biết hay chưa) trở nên vô dụng khi kẻ tấn công thay đổi tên miền nhanh chóng, lạm dụng các dịch vụ đáng tin cậy hoặc trì hoãn hành vi độc hại cho đến sau khi tên miền được phân phối.

Các mối đe dọa URL hiện đại đòi hỏi nhiều hơn là chỉ kiểm tra bề ngoài.

Phòng thủ hiệu quả phụ thuộc vào phân tích bối cảnh, tín hiệu hành vi và sự giám sát liên tục.

Việc kiểm tra kỹ lưỡng là cần thiết, đặc biệt là bên trong các nền tảng SaaS đáng tin cậy, nơi người dùng có nhiều khả năng nhấp chuột mà không do dự.

Hiểu rõ toàn bộ bề mặt tấn công của Salesforce

Salesforce cung cấp nhiều cách để tải lên, chia sẻ và trao đổi tệp - và tin tặc đã lợi dụng gần như tất cả các cách thức đó.

Thay vì nhắm vào một tính năng duy nhất, chúng đã lạm dụng toàn bộ hệ sinh thái tiếp nhận tệp tin , hòa trộn nội dung độc hại vào quy trình làm việc hàng ngày của doanh nghiệp.

Các điểm truy cập chính dựa trên tệp trong Salesforce

Các kênh tương tác trực tiếp với khách hàng

Các kênh gửi dữ liệu bên ngoài thường xuyên bị nhắm mục tiêu vì chúng được thiết kế để chấp nhận tệp từ người dùng không đáng tin cậy. Điều này bao gồm các biểu mẫu Email-to-Case và Web-to-Case, Service. Cloud các tệp đính kèm và nội dung tải lên thông qua cổng thông tin khách hàng.

Công cụ cộng tác nội bộ

Kẻ tấn công đã lợi dụng các tính năng cộng tác như bài đăng trên Chatter, chia sẻ tệp và tích hợp với các nền tảng nhắn tin như Slack và WhatsApp, cũng như nội dung được chia sẻ trong Experience. Cloud cộng đồng.

API, tích hợp và tự động hóa

Luồng dữ liệu tự động tạo ra rủi ro bổ sung. Việc nhập tệp tin thông qua Data Loader, các ứng dụng được kết nối và các công cụ tự động hóa quy trình làm việc của bên thứ ba cho phép nội dung độc hại xâm nhập vào môi trường Salesforce mà không cần sự tương tác trực tiếp của người dùng.

Vì sao các biện pháp kiểm soát an ninh truyền thống không đủ đối với Salesforce

Mặc dù đã đầu tư mạnh vào an ninh mạng, nhiều tổ chức vẫn dễ bị tấn công.

Các nghiên cứu trong ngành, bao gồm cả báo cáo DBIR của Verizon, cho thấy gần 68% sự cố bảo mật liên quan đến lỗi của con người, trong khi hầu hết các công cụ bảo mật truyền thống chưa bao giờ được thiết kế để bảo vệ các nền tảng SaaS như Salesforce.

Vấn đề cốt lõi là khả năng hiển thị và thời điểm.

Các biện pháp kiểm soát truyền thống tập trung vào email hoặc các thiết bị đầu cuối, bỏ qua việc tải lên tệp và nội dung được lưu trữ bên trong Salesforce mà hầu như không được kiểm tra kỹ lưỡng.

- Các cổng bảo mật email chỉ dừng lại ở việc gửi email vào hộp thư đến và không quét các tệp được tải trực tiếp lên Salesforce.

- Phần mềm diệt virus Endpoint bảo vệ các thiết bị chứ không phải nền tảng đám mây và thường chỉ quét các tệp tin sau khi tải xuống.

- CASBs ( Cloud (Access Security Broker) cung cấp khả năng kiểm tra tệp tin chuyên sâu hạn chế và thường bỏ sót các mối đe dọa được nhúng hoặc mã hóa.

- Phương pháp phát hiện dựa trên chữ ký không hiệu quả đối với các cuộc tấn công zero-day và phần mềm độc hại đa hình, khiến nó không đáng tin cậy đối với các tài liệu được sử dụng làm vũ khí hiện đại.

Khi tin tặc ngày càng sử dụng các nền tảng SaaS đáng tin cậy để phát tán phần mềm độc hại và các liên kết nguy hiểm, những lỗ hổng này khiến môi trường Salesforce dễ bị tổn thương nếu không có biện pháp bảo mật tải lên tệp tin chuyên dụng.

Làm sao MetaDefender Tải lên tệp tin an toàn cho Salesforce

MetaDefender for Salesforce khắc phục lỗ hổng bảo mật này bằng cách kiểm tra các tệp và liên kết ngay khi chúng được đưa vào Salesforce.

Sử dụng các công nghệ Bảo mật tệp tin tiên tiến, dựa trên nền tảng đám mây , hệ thống áp dụng kiểm tra chuyên sâu trực tiếp tại điểm nhập liệu; trước khi nội dung được lưu trữ, chia sẻ hoặc xử lý bởi các quy trình làm việc của Salesforce.

Bằng cách kết hợp quét phần mềm độc hại đa lớp, phân tích nội dung và kiểm tra liên kết, MetaDefender Ngăn chặn phần mềm độc hại, liên kết lừa đảo và các mối đe dọa tiềm ẩn ngay từ giai đoạn đầu.

Kết luận: Bảo mật Salesforce bắt đầu từ các tệp tin.

Dữ liệu bảo mật từ năm 2025 [6] cho thấy rõ một điều: các tệp tin đã trở thành vectơ tấn công chính nhắm vào các nền tảng SaaS như Salesforce. Kẻ tấn công ngày càng sử dụng việc tải lên tệp tin và nội dung được chia sẻ để vượt qua các biện pháp phòng thủ truyền thống, trong khi việc lạm dụng OAuth cho phép các mối đe dọa vượt qua hoàn toàn các biện pháp kiểm soát MFA.

Đồng thời, rất ít công cụ bảo mật truyền thống được thiết kế để bảo vệ quy trình làm việc của Salesforce hoặc kiểm tra tệp tại thời điểm tải lên.

Để giảm thiểu rủi ro một cách hiệu quả, việc phòng ngừa phải được thực hiện trước khi các tệp hoặc liên kết độc hại tiếp cận người dùng hoặc quy trình kinh doanh.

MetaDefender Đối với Salesforce, điều đó được thực hiện chính xác.

Câu hỏi thực sự không còn là liệu kẻ tấn công có nhắm mục tiêu vào môi trường Salesforce của bạn hay không; mà là liệu bạn có ngăn chặn được chúng trước khi chúng thành công hay không.

Câu hỏi thường gặp: Bảo mật khi tải tệp lên Salesforce

Tại sao việc tải lên tệp tin lại tiềm ẩn rủi ro bảo mật trong Salesforce?

Kẻ tấn công ngày càng sử dụng việc tải lên tệp tin và các liên kết nhúng để vượt qua hệ thống phòng thủ email và mạng biên. Năm 2025, nghiên cứu bảo mật cho thấy các quy trình làm việc đáng tin cậy của Salesforce đã trở thành điểm xâm nhập chính của phần mềm độc hại và các hoạt động lừa đảo.

Liệu hệ thống bảo mật tích hợp sẵn của Salesforce có thể ngăn chặn các tệp tin độc hại?

Salesforce bảo mật chính nền tảng của mình nhưng không kiểm tra kỹ lưỡng các tệp được tải lên hoặc các URL nhúng. Nếu không có các biện pháp kiểm soát bổ sung, các mối đe dọa có thể xâm nhập thông qua tệp đính kèm, API và các tích hợp.

Những tệp tin nào thường bị lạm dụng nhất trong các cuộc tấn công Salesforce?

Kẻ tấn công thường lợi dụng các tài liệu Word, các tệp tin hình ảnh có mã QR và các tệp PDF vì chúng trông có vẻ hợp pháp và dễ dàng vượt qua các biện pháp kiểm soát an ninh truyền thống.

Làm thế nào MetaDefender Liệu Salesforce có thể thu hẹp khoảng cách này không?

MetaDefender Công cụ này kiểm tra các tệp và liên kết ngay khi chúng được đưa vào Salesforce, chặn phần mềm độc hại và các hành vi lừa đảo trước khi nội dung được lưu trữ, chia sẻ hoặc sử dụng trong quy trình làm việc của Salesforce.