Nhờ tính linh hoạt và đơn giản, Ruby là ngôn ngữ lập trình cực kỳ phổ biến, được sử dụng cho nhiều ứng dụng khác nhau, từ phát triển web đến phân tích dữ liệu.

Đóng vai trò trung tâm trong hệ sinh thái Ruby là Rack, một giao diện mô đun kết nối các máy chủ web với các ứng dụng web dựa trên Ruby, được sử dụng bởi nhiều thư viện và khung web Ruby, chẳng hạn như Ruby on Rails và Sinatra .

Tuy nhiên, tính bảo mật của các ứng dụng web, chẳng hạn như các ứng dụng được tạo thông qua Ruby Rack, có thể bị xâm phạm do tin tặc có ý định tìm và khai thác lỗ hổng bảo mật. Điều này có thể khiến các tổ chức dễ bị tấn công và có nguy cơ mất dữ liệu, trộm cắp dữ liệu và các hậu quả pháp lý, tài chính và danh tiếng.

Tìm hiểu cách đội ngũ Red Team của OPSWAT đã phát hiện ra các lỗ hổng bảo mật bảo mật ảnh hưởng đến nền tảng Rack và hợp tác chặt chẽ với các nhà phát triển Ruby để nhanh chóng khắc phục chúng.

Vấn đề là gì?

Ruby Rack là thành phần cốt lõi của nhiều ứng dụng web được doanh nghiệp và người tiêu dùng sử dụng. Các lỗi hoặc lỗ hổng bảo mật trong Rack gây ra rủi ro bảo mật đáng kể cho các ứng dụng web dựa trên Ruby. Điều này có thể cho phép kẻ tấn công:

- Truy cập trái phép vào các tệp tin

- Thao tác nội dung nhật ký và mục nhật ký trong Ruby

Tại sao điều này lại trọng yếu?

Với hơn một tỷ lượt tải xuống Rack trên toàn cầu, việc khai thác lỗ hổng bảo mật trong Rack có khả năng ảnh hưởng đến nhiều ứng dụng và hệ thống trên toàn thế giới.

Những lỗi được phát hiện: Những điều bạn cần biết

1. CVE-2025-27610 (Điểm CVSS là 7,5)

lỗ hổng bảo mật nghiêm trọng nhất trong ba lỗ hổng bảo mật được phát hiện là lỗ hổng bảo mật Path Traversal xảy ra do xử lý không đúng tùy chọn :root, tùy chọn này xác định thư mục gốc mà các tệp tĩnh sẽ được phục vụ. Bằng cách cho phép kẻ tấn công truy cập vào các tệp nằm ngoài thư mục tệp tĩnh được chỉ định và lấy thông tin nhạy cảm, bao gồm tệp cấu hình, thông tin xác thực và dữ liệu bí mật, điều này có thể dẫn đến vi phạm.

2. CVE-2025-27111 (Điểm CVSS là 6,9)

lỗ hổng bảo mật bảo mật này cho phép kẻ tấn công chèn và thao túng nội dung nhật ký thông qua các giá trị tiêu đề độc hại. Kẻ tấn công có thể chèn các mục nhập gian lận, có khả năng che giấu hoạt động thực tế hoặc chèn dữ liệu độc hại vào tệp nhật ký.

3. CVE-2025-25184 (Điểm CVSS là 5,4)

lỗ hổng bảo mật này cho phép kẻ tấn công thực hiện việc chèn nhật ký thông qua các ký tự CRLF (Carriage Return Line Feed), có khả năng thao túng các mục nhật ký, che giấu hoạt động thực tế hoặc chèn dữ liệu độc hại vào tệp nhật ký.

Các nhà phát triển nên làm gì?

1. Cập nhật Ruby Rack ngay

Ruby đã sửa lỗi trong phiên bản mới nhất của phần mềm. Nếu bạn đang sử dụng Rack, hãy cập nhật ngay lên phiên bản mới nhất.

2. Kiểm tra Khung Web của bạn

Các nhà phát triển nên quét Bill of Materials (SBOM) Phần mềm (SBOM) của họ —một danh sách tất cả các công cụ và mã mà họ sử dụng—để đảm bảo không có phần nào chứa lỗi.

SBOM cung cấp khả năng hiển thị các thành phần và sự phụ thuộc tạo nên phần mềm, do đó, các nhóm bảo mật có thể nhanh chóng xác định và giải quyết mọi lỗ hổng bảo mật. Trong phát triển web hiện đại, việc sử dụng nhiều công cụ phần mềm và thư viện của bên thứ ba làm tăng đáng kể tính phức tạp của môi trường, khiến việc duy trì vòng đời phát triển phần mềm (SDLC) trở nên khó khăn.

Nếu không giám sát liên tục SBOM , các tổ chức sẽ tạo cơ hội cho kẻ tấn công khai thác các thành phần lỗi thời hoặc dễ bị tấn công của họ, khiến các ứng dụng và dữ liệu của họ gặp rủi ro. Quét SBOM chủ động giúp hợp lý hóa việc quản lý lỗ hổng bảo mật, đảm bảo rằng bảo mật vẫn là một phần không thể thiếu của SDLC.

3. Bảo vệ dữ liệu của bạn

Tin tặc có thể khai thác các lỗ hổng bảo mật này để thay đổi nội dung nhật ký và tệp. Các nền tảng web, ngay cả khi ban đầu an toàn, có thể không còn duy trì được tính bảo mật theo thời gian. Việc thường xuyên quét các nền tảng web để tìm kiếm các thay đổi hoặc lỗ hổng bảo mật giúp duy trì bảo mật và các công cụ như môi trường giả lập (sandboxing) và quét tệp rất hiệu quả trong việc xác định các hoạt động đáng ngờ.

OPSWAT MetaDefender Core cho phép các tổ chức có cách tiếp cận chủ động trong việc giải quyết các rủi ro bảo mật. Bằng cách quét các ứng dụng phần mềm và các phụ thuộc của chúng, MetaDefender Core xác định các lỗ hổng bảo mật đã biết, chẳng hạn như CVE-2025-27610, CVE-2025-27111 và CVE-2025-25184, trong các thành phần được liệt kê. Điều này trao quyền cho các nhóm phát triển và bảo mật ưu tiên các nỗ lực vá lỗi, giảm thiểu các rủi ro bảo mật tiềm ẩn trước khi chúng có thể bị các tác nhân độc hại khai thác.

Chúng tôi có thể giúp gì cho bạn?

OPSWAT chuyên về các công nghệ và giải pháp xác định mã độc và lỗi như thế này, giúp doanh nghiệp luôn an toàn. Nếu bạn là nhà phát triển, chúng tôi có thể giúp bạn quét ứng dụng và dữ liệu để tìm rủi ro, cập nhật công cụ và bảo vệ thông tin của bạn khỏi tin tặc.

Điểm mấu chốt

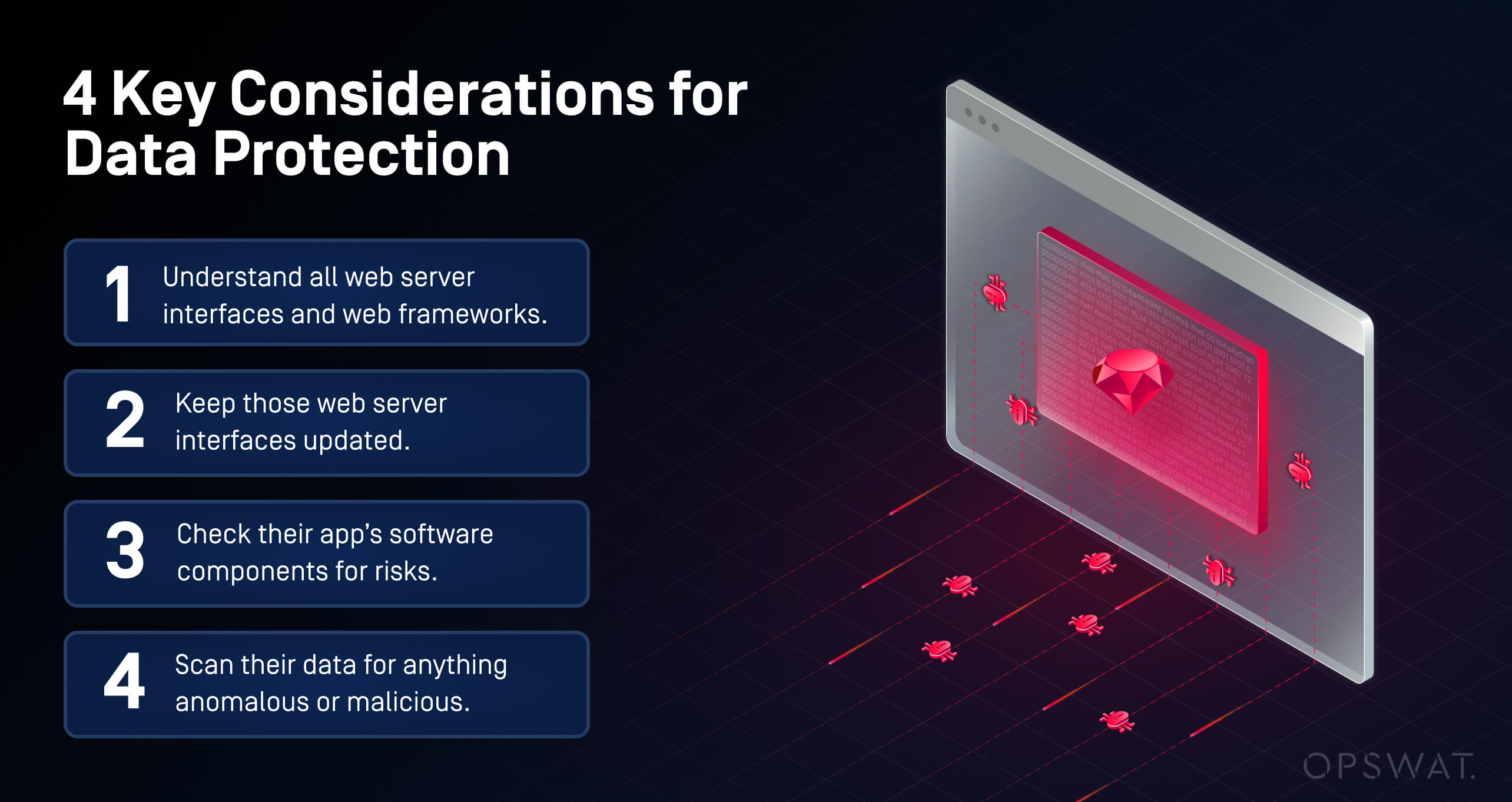

Lỗi trong giao diện máy chủ web như Rack có thể có tác động đáng kể nếu tin tặc tìm thấy và sử dụng chúng trước. Các nhà phát triển cần tập trung vào bốn mục chính để luôn đi đầu:

- Hiểu tất cả các giao diện máy chủ web và nền tảng web được sử dụng trong quá trình xây dựng phần mềm.

- Hãy cập nhật thường xuyên các giao diện máy chủ web.

- Kiểm tra các thành phần phần mềm của ứng dụng để tìm ra rủi ro.

- Quét dữ liệu của họ để tìm bất kỳ thông tin bất thường hoặc độc hại nào.

Tăng cường Văn hóa An ninh mạng

Bạn muốn tìm hiểu thêm về cách Đội Đỏ của OPSWAT phát hiện và hỗ trợ vá các lỗ hổng bảo mật CVE này? Hãy tìm hiểu chi tiết và đọc về cách chương trình này đóng góp cho cộng đồng an ninh mạng toàn cầu.

Nếu bạn là nhà phát triển hoặc chủ doanh nghiệp, bây giờ là lúc đảm bảo ứng dụng và dữ liệu của bạn được bảo vệ.

Cho dù đó là SBOM hay tính năng phát hiện và ngăn chặn mối đe dọa nhiều lớp có trong MetaDefender Core , các chuyên gia của chúng tôi luôn sẵn sàng cho bạn thấy lý do tại sao OPSWAT được tin cậy trên toàn cầu trong việc bảo vệ một số môi trường trọng yếu nhất khỏi các mối đe dọa.

Muốn học cách OPSWAT có thể bảo vệ môi trường của bạn khỏi các mối đe dọa mới nổi không?