Đối với hầu hết các tổ chức, bảo mật ứng dụng web bắt đầu với các giải pháp được thiết kế để giải quyết Mười rủi ro bảo mật ứng dụng web hàng đầu của Dự án Bảo mật Ứng dụng Web Mở (OWASP)[1]. Những rủi ro này bao gồm các vectơ tấn công ứng dụng web phổ biến nhất, chẳng hạn như Tấn công SQL injection và cross-site scripting (XSS). Tuy nhiên, OWASP cũng liệt kê hàng chục lỗ hổng bảo mật bổ sung, chẳng hạn như tải lên tệp không hạn chế[2], "thể hiện rủi ro nghiêm trọng đối với các ứng dụng".

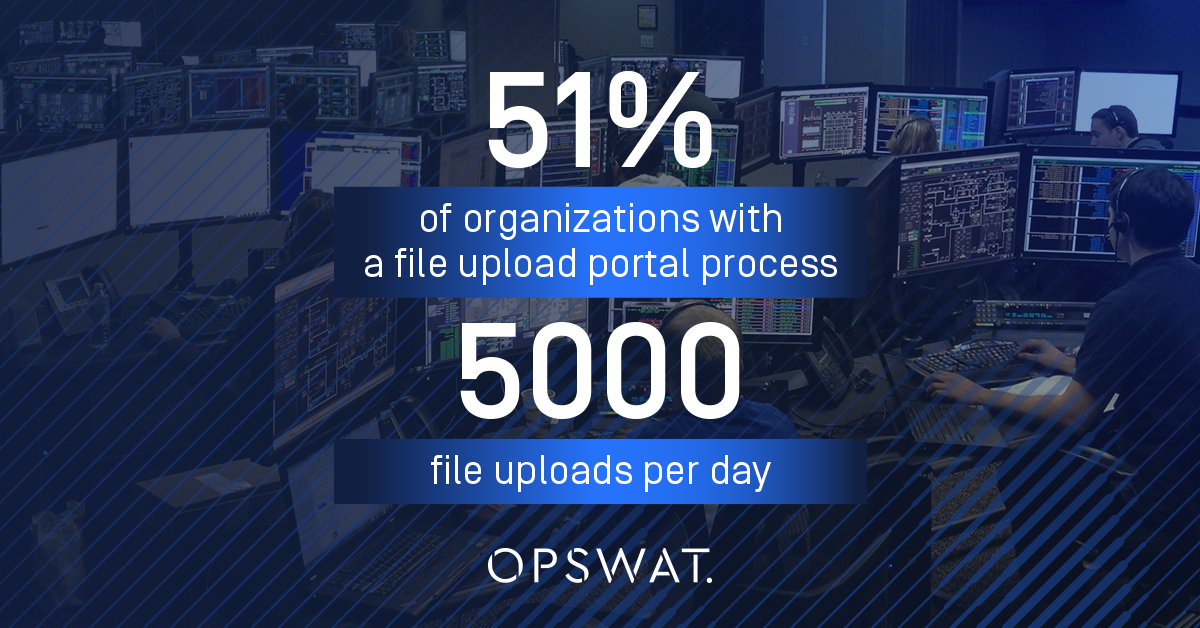

OPSWAT gần đây đã công bố Báo cáo bảo mật ứng dụng web năm 2021, cho thấy gần như tất cả (99%) các doanh nghiệp được khảo sát đều lo ngại về việc bảo vệ chống lại mã độc và các cuộc tấn công mạng từ việc tải tệp lên ở các mức độ khác nhau. Các tổ chức triển khai cổng thông tin tải lên tệp vì nhiều lý do, chẳng hạn như gửi biểu mẫu và ứng dụng hoặc chia sẻ và cộng tác về nội dung. Hơn một nửa (51%) các tổ chức có cổng thông tin tải lên tệp xử lý hơn 5.000 tệp tải lên mỗi ngày. Khối lượng này (bao gồm cả đệ trình từ các nguồn của bên thứ 3) cung cấp một bề mặt tấn công rộng rãi cho tin tặc khai thác.

OPSWAT đề xuất 10 phương pháp hay nhất để bảo mật tải lên tệp, nhưng chỉ có 8 phần trăm các tổ chức có cổng tải lên tệp đã triển khai đầy đủ cả mười. Hơn một nửa số tổ chức có cổng tải tệp lên đã triển khai ít hơn một nửa số phương pháp hay nhất này. Đây là một điểm mù lớn trong chiến lược bảo mật ứng dụng web của họ, đặc biệt là xem xét sự gia tăng nhanh chóng của các cuộc tấn công có chủ đích.

Một thách thức lớn là bản chất ngày càng phát triển và ngày càng tinh vi của các cuộc tấn công mạng. Các tổ chức không thể dựa vào các biện pháp phòng thủ 'kiểm tra hộp' truyền thống. Dựa vào các biện pháp nửa chừng mang lại cảm giác an toàn sai lầm và không phù hợp với cách tiếp cận không tin tưởng trọng yếu đối với cơ sở hạ tầng trọng yếu sự che chở. Với ý nghĩ đó, chúng ta hãy xem xét một vài huyền thoại bảo mật ứng dụng web phổ biến cần gỡ lỗi.

Lầm tưởng số 1: My Ứng dụng web là Secure Bởi vì tôi có một ứng dụng web Firewall (WAF)

ĐIỀU: Đối với hầu hết các tổ chức, bảo mật ứng dụng web bắt đầu bằng WAF; Thật không may, đối với nhiều tổ chức, nó cũng kết thúc ở đó. WAF giám sát và kiểm soát lưu lượng HTTP đến các dịch vụ web, làm cho chúng trở nên lý tưởng để giải quyết OWASP Top Ten, đó là lý do tại sao chúng là một giải pháp bảo mật ứng dụng web phổ biến như vậy. Tuy nhiên, chức năng của WAF để quản lý lưu lượng HTTP cũng là hạn chế của nó, vì nó không thể cung cấp kiểm tra sâu hơn về các loại lưu lượng truy cập khác, chẳng hạn như các tệp được tải lên thông qua ứng dụng web. Điều này để ngỏ cánh cửa cho bất kỳ cuộc tấn công hoặc tải trọng độc hại nào được lưu trữ bên trong chúng trượt qua mà không bị phát hiện.

Chuyện hoang đường #2: My Tải tệp lên là Secure Bởi vì tôi giới hạn các loại tệp cụ thể có thể được tải lên

ĐIỀU: Đúng là giới hạn các loại tệp cụ thể là cách tốt nhất vì nhiều loại tệp có thể chứa các tệp thực thi độc hại - trên thực tế, gần hai phần ba các tổ chức có cổng tải lên tệp đã làm như vậy. Ví dụ: một tổ chức có thể cung cấp cho khách hàng của mình khả năng tải lên các tệp để hợp lý hóa quá trình chia sẻ tài liệu - trong trường hợp này, việc chặn các tệp .exe sẽ có ý nghĩa. Tuy nhiên, sẽ phản tác dụng nếu chặn các tệp tài liệu phổ biến, chẳng hạn như .doc và .pdf. Tuy nhiên, ngay cả những loại tệp tài liệu phổ biến nhất này cũng dễ bị khai thác; Macro có thể dễ dàng làm xáo trộn mã độc có thể tải xuống các payload độc hại. Các tổ chức sẽ tốt hơn nhiều khi sử dụng công nghệ dựa trên phòng ngừa như CDR (Content Disarm and Reconstruction) loại bỏ bất kỳ thứ gì độc hại khỏi các thành phần riêng lẻ của tài liệu để cung cấp tệp 'an toàn để tiêu thụ'.

Chuyện hoang đường #3: My Các ứng dụng web là Secure Bởi vì tôi quét tải lên tệp bằng công cụ chống vi rút

ĐIỀU: Quét mã độc đã biết cũng là một phương pháp hay nhất để bảo mật tải tệp lên – và một lần nữa, gần hai phần ba các tổ chức có cổng tải lên tệp đã làm như vậy. Tuy nhiên, mã độc có thể dễ dàng bỏ qua một công cụ AV duy nhất. Nhưng việc tích hợp nhiều công cụ AV và chống mã độc là một thách thức và tốn nhiều tài nguyên. OPSWAT Nghiên cứu đã chỉ ra rằng phải mất hơn 20 động cơ AV để đạt được tỷ lệ phát hiện lớn hơn 99%, nhưng 95% các tổ chức có ít hơn 20 động cơ AV. Các công cụ AV khác nhau cũng có thời gian phản hồi khác nhau đối với mã độc mới. Một biện pháp bảo vệ trọng yếu chống lại cả mã độc đã biết và chưa biết - Giải giáp và tái thiết nội dung (CDR), giải cấu trúc các tệp thành các phần tử riêng lẻ của chúng, Làm sạch chúng để loại bỏ nội dung độc hại và khôi phục chúng thành tệp chức năng. Tuy nhiên, chỉ một phần ba các tổ chức đã triển khai đầy đủ CDR - thậm chí ít hơn AV.

Bảo mật tải lên tệp cho ứng dụng webbảo mật

Khi nói đến bảo mật ứng dụng web, các tổ chức cần phải suy nghĩ vượt ra ngoài OWASP Top Ten và việc triển khai chỉ tường lửa ứng dụng web. Khi nói đến tải lên tệp, các tổ chức cần cân bằng giữa bảo mật và năng suất – việc chặn các tệp thực thi có thể làm giảm rủi ro, nhưng việc chặn các loại tài liệu phổ biến là không khả thi. Tương tự như vậy, khi quét mã độc, một công cụ AV duy nhất có thể làm giảm nguy cơ các cuộc tấn công đã biết nhưng vẫn dễ bị tấn công zero-day và APT.

OPSWAT 'S MetaDefender Nền tảng này cung cấp các giải pháp toàn diện cho bảo mật tải lên tập tin và giúp các tổ chức khắc phục các lỗ hổng bảo mật ứng dụng web bằng cách tích hợp quét đồng thời với nhiều phần mềm diệt virus và các công nghệ quan trọng khác như công nghệ Deep CDR™. MetaDefender Multiscanning tích hợp hơn 30 công cụ diệt virus để phát hiện hơn 99% phần mềm độc hại đã biết. Công nghệ MetaDefender Deep CDR™ ngăn chặn các cuộc tấn công zero-day và APT bằng cách làm sạch hơn 100 loại tập tin phổ biến. MetaDefender Nó cũng có thể phát hiện các lỗ hổng dựa trên tệp và xác minh hơn 4.500 loại tệp phổ biến, đây là một số biện pháp thực hành tốt quan trọng khác để đảm bảo an ninh khi tải tệp lên.

Đọc OPSWAT Báo cáo bảo mật ứng dụng web 2021 để tìm hiểu thêm về các xu hướng bảo mật ứng dụng web hiện nay.

Sự tiếp xúc OPSWAT Nếu bạn muốn tìm hiểu thêm về cách bảo mật tải lên tệp ứng dụng web của mình.

[1] https://owasp.org/www-project-top-ten/

[2] https://owasp.org/www-community/vulnerabilities/Unrestricted_File_Upload