Thiết bị lưu trữ di động như ổ đĩa USB, ổ cứng ngoài và các thiết bị di động khác gây ra mối đe dọa nghiêm trọng và thường bị bỏ qua đối với môi trường công nghệ vận hành (OT). Một báo cáo của DarkReading tiết lộ rằng các quốc gia đang quay trở lại sử dụng USB, sử dụng chúng trong các cuộc tấn công mạng BYOD để xâm nhập vào các tổ chức chính phủ được bảo vệ nghiêm ngặt, gọi đây là "xu hướng kỳ lạ nhất trong an ninh mạng".

Do có khả năng vượt qua các cơ chế phòng thủ dựa trên mạng truyền thống, thiết bị lưu trữ di động có thể đưa mã độc trực tiếp vào các hệ thống cách ly (air-gapped), các hệ thống phân đoạn mạng,qua đó khai thác chính mô hình bảo mật mà các môi trường OT và hạ tầng trọng yếu đang dựa vào. Theo báo cáo Ngân sách An ninh mạng ICS/OT 2025 của SANS, năm 2024, thiết bị lưu trữ di động chiếm 20,3% các hướng tấn công mạng ban đầu nhắm vào ICS (hệ thống điều khiển công nghiệp), trong khi 15,2% tổng số vụ xâm phạm OT bắt nguồn từ thiết bị lưu trữ di động.

Cách các tác nhân đe dọa khai thác thiết bị lưu trữ di động

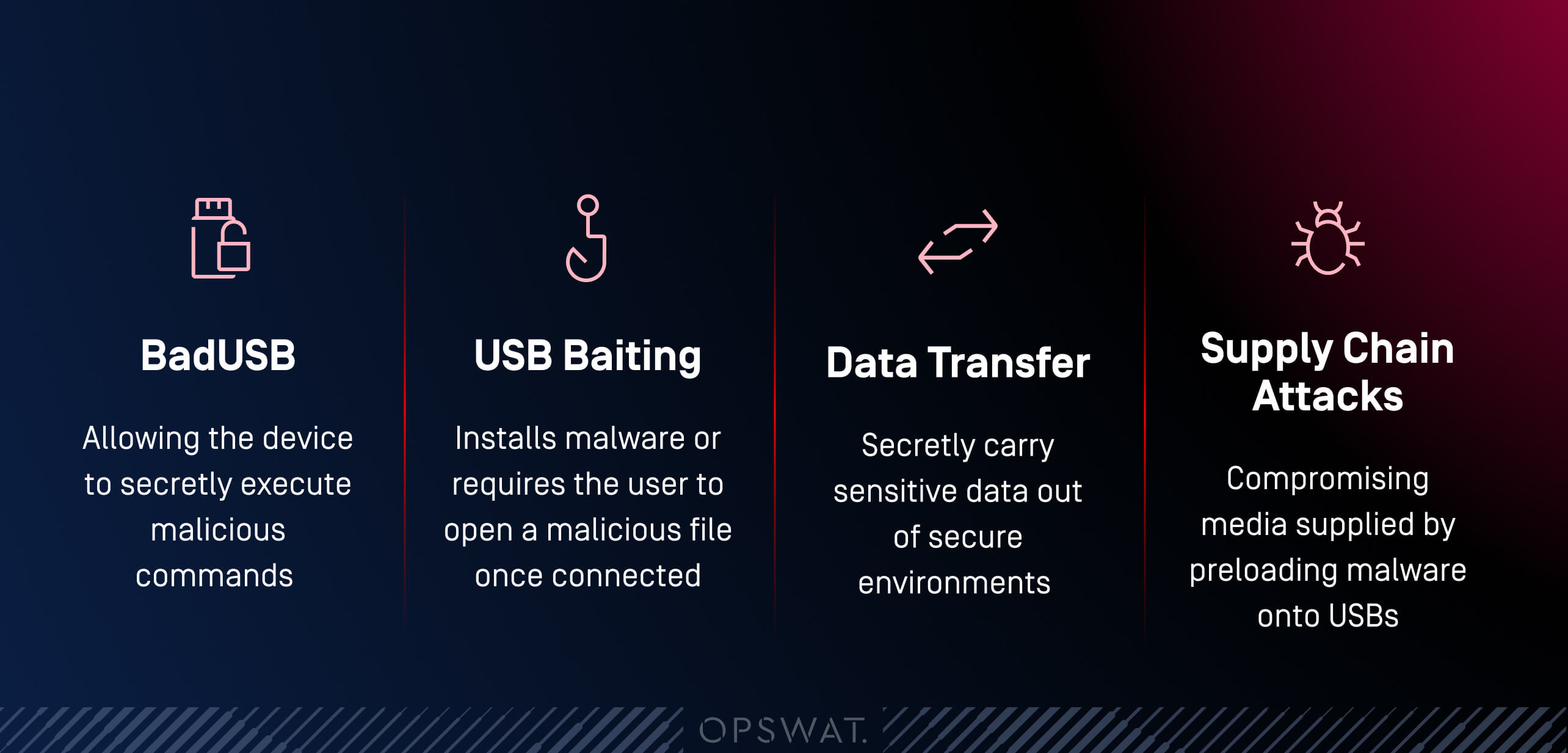

Kẻ tấn công sử dụng nhiều chiến thuật khác nhau để phát tán phần mềm độc hại hoặc trích xuất dữ liệu từ môi trường không có kết nối mạng, sử dụng thiết bị lưu trữ di động để bỏ qua các biện pháp kiểm soát bảo mật truyền thống và tránh bị phát hiện:

- BadUSB: Lập trình lại một USB phần mềm nhúng của thiết bị để mô phỏng một thiết bị hợp pháp, chẳng hạn như bàn phím hoặc card mạng, cho phép thiết bị bí mật thực thi các lệnh độc hại.

- USB Baiting: Kẻ tấn công cố ý để lại USB đã nhiễm mã độc tại khu vực công cộng, gắn nhãn mang tính đánh lừa như “Tuyệt mật” hoặc “Kế hoạch quý 4”. Khi được kết nối, thiết bị này có thể tự động triển khai mã độc hoặc dụ người dùng mở tệp độc hại để kích hoạt mã độc.

- Truyền dữ liệu: Sử dụng cùng một phương tiện được dùng để truyền phần mềm độc hại đến các hệ thống cách ly để bí mật mang dữ liệu nhạy cảm ra khỏi môi trường an toàn.

- Tấn công chuỗi cung ứng: Gây tổn hại đến thiết bị truyền thông do nhà cung cấp và nhà thầu cung cấp bằng cách tải trước phần mềm độc hại vào USB trong quá trình sản xuất hoặc phân phối.

Tại sao các hệ thống trọng yếu dễ bị tổn thương hơn bao giờ hết

Phần mềm diệt vi rút truyền thống không còn hiệu quả nữa

Một công cụ diệt vi rút đơn lẻ có thể chỉ đạt tỷ lệ phát hiện trung bình 45,4%. Do các giải pháp chống mã độc đơn lẻ dựa trên phương pháp phát hiện dựa trên chữ ký và cơ sở dữ liệu hạn chế về phần mềm độc hại đã biết, chúng không đủ sức chống lại các mã độc hiện đại, khó phát hiện và được điều khiển bởi AI.

Rủi ro của lỗ hổng bảo mật Zero-Day

Không có bản vá hoặc chữ ký và thiếu thông tin để phát hiện tấn công, các cuộc tấn công zero-day thường chỉ được phát hiện sau khi thiệt hại đã xảy ra. Việc chỉ dựa vào phát hiện thay vì phòng ngừa sẽ dẫn đến cơ sở hạ tầng trọng yếu rất dễ bị tổn thương.

Hồ sơ có nguồn gốc đáng ngờ

Thiết bị lưu trữ di động chứa các tệp tin có nguồn gốc nước ngoài đáng ngờ có thể gây ra nhiều rủi ro hơn so với việc mang theo phần mềm độc hại do các đối thủ được nhà nước bảo trợ. Mặc dù có vẻ an toàn khi sử dụng, việc xử lý tệp tin hoặc sử dụng phần mềm có nguồn gốc từ các địa điểm cụ thể khiến các tổ chức có nguy cơ không tuân thủ quy định và dẫn đến các khoản tiền phạt nặng nề.

Phần mềm độc hại lẩn tránh và do AI điều khiển

Kẻ tấn công tiếp tục sử dụng các công nghệ mới nhất để phát triển phần mềm độc hại khó phát hiện, từ các kỹ thuật lẩn tránh phổ biến như macro và xóa bộ nhớ, đến phần mềm độc hại thay đổi hành vi, được điều khiển bởi AI. Những lớp phức tạp này đòi hỏi các giải pháp đa lớp, ưu tiên phòng ngừa hơn phát hiện.

Lỗi của con người và vi phạm dữ liệu

Thiết bị lưu trữ di động chứa dữ liệu nhạy cảm, chẳng hạn như mật khẩu, dữ liệu kinh doanh trọng yếu và nội dung tuyệt mật, có thể dẫn đến rò rỉ dữ liệu gây thiệt hại. Những hành vi như vậy là nguyên nhân chính gây ra vi phạm dữ liệu và vi phạm quy định.

Ngăn chặn phần mềm độc hại ngay từ điểm xâm nhập

Với 5 kiểu dáng đáp ứng được yêu cầu của nhiều môi trường vận hành khác nhau, ngay cả trong những điều kiện khắc nghiệt nhất, MetaDefender Kiosk™ hoạt động như một cổng vật lý để đảm bảo tất cả các thiết bị lưu trữ di động đều được quét và xác thực trước khi sử dụng, đặc biệt là trong các môi trường không khí trọng yếu. Hỗ trợ hơn 20 loại phương tiện, MetaDefender kiosk quét nhiều loại thiết bị lưu trữ di động, bao gồm ổ đĩa USB, thẻ nhớ, ổ cứng, đĩa CD và đĩa DVD.

Thiết bị được trang bị các công nghệ đã được chứng minh và đáng tin cậy trên toàn cầu để bảo vệ tài sản OT khỏi các mối đe dọa từ thiết bị lưu trữ di động tinh vi nhất.

Phát hiện mối đe dọa nâng cao với đa động cơ

Với tỷ lệ phát hiện lên tới 99,2% với hơn 30 công cụ phát hiện phần mềm độc hại, Metascan™ Multiscanning cung cấp khả năng bảo vệ nâng cao khỏi nhiều mối đe dọa mạng, giảm thời gian tiếp xúc với dịch bệnh và giảm khả năng đưa ra kết quả báo động giả.

Công nghệ phòng ngừa để bảo vệ chống lại các mối đe dọa không được phát hiện

Trong khi các giải pháp quét truyền thống không phát hiện được các mối đe dọa chưa biết, công nghệ Deep CDR™ là một công nghệ giúp bảo vệ chống lại các mối đe dọa này bằng cách làm sạch và tái tạo các tệp tin mà vẫn giữ nguyên chức năng của chúng. Công nghệ này giúp ngăn chặn các mối đe dọa chưa được phát hiện, bao gồm cả các lỗ hổng bảo mật zero-day và phần mềm độc hại khó phát hiện, với hơn 200 loại tệp tin được hỗ trợ.

Phát hiện nguồn gốc tệp để tránh vi phạm tuân thủ

Công nghệ Quốc gia Xuất xứ phát hiện nguồn gốc địa lý của tệp bằng cách phân tích siêu dữ liệu và dấu vân tay. Việc xác minh nguồn gốc địa lý của tệp giúp các tổ chức tránh vi phạm quy định.

Ngăn chặn rò rỉ dữ liệu nhạy cảm

Để bảo vệ dữ liệu nhạy cảm, công nghệ ngăn ngừa thất thoát dữ liệu chủ động (Proactive DLP™) sẽ kiểm tra các tệp trước khi được truyền đến và đi từ các mạng air-gap trọng yếu và chặn dữ liệu nhạy cảm và bí mật bằng cách sử dụng biểu thức chính quy tùy chỉnh.

Phát hiện lỗ hổng bảo mật tệp đã biết

Với hơn 3.000.000 điểm dữ liệu được thu thập từ các thiết bị đang hoạt động và hơn 30.000 CVE liên quan với thông tin về mức độ nghiêm trọng, MetaDefender Kiosk kiểm tra các tệp và phần mềm để tìm các lỗ hổng bảo mật phổ biến trước khi cho chúng đi qua các khe hở.

Tích hợp thiết bị ngoại vi và lưu trữ di động và nhiều hơn thế nữa

MetaDefender Kiosk kết hợp khả năng của nó với các khả năng khác MetaDefender giải pháp nền tảng để cung cấp bảo mật nhiều lớp cho thiết bị lưu trữ di động và ngoại vi. Nó tích hợp liền mạch với MetaDefender Managed File Transfer (MFT)™ để cung cấp dịch vụ chuyển tiền an toàn, làm sạch các tệp tin.

My OPSWAT™ Central Management cho phép cấu hình thiết bị, thiết lập và thực thi chính sách quét, cũng như tạo nhật ký kiểm tra chi tiết trên nhiều kiosk, tất cả từ một giao diện duy nhất. Với nhật ký tập trung, có thể kiểm tra và thực thi chính sách nhất quán, cùng với khả năng quét tiên tiến, MetaDefender Kiosk hỗ trợ tuân thủ các tiêu chuẩn quy định nghiêm ngặt dành riêng cho OT, bao gồm NIST, IEC 62443, ISO 27001 và NERC CIP. MetaDefender Netwall cung cấp quyền truy cập vào dữ liệu OT thời gian thực và cho phép truyền dữ liệu an toàn đến môi trường OT, đồng thời bảo vệ môi trường OT khỏi các mối đe dọa từ mạng

MetaDefender Media Firewall™ đảm bảo rằng các khu vực khởi động và nội dung tệp tin của thiết bị lưu trữ di động được chèn vào được kiểm tra, kiểm tra, làm sạch và phê duyệt bởi MetaDefender Kiosk™ trước khi sử dụng. MetaDefender Endpoint Validation™ hoặc Media Validation cũng có thể xác minh rằng thiết bị lưu trữ di động đã được quét theo các chính sách được thực thi.

Bảon vệ toàn diện thiết bị lưu trữ di động

Với thành tích đã được chứng minh với hơn 1.900 cơ sở hạ tầng trọng yếu các tổ chức, OPSWAT tiếp tục cung cấp lợi thế chiến lược chống lại các mối đe dọa từ thiết bị lưu trữ di động. MetaDefender Kiosk hoạt động như một điểm kiểm tra dữ liệu trên ổ đĩa USB và các thiết bị truyền thông khác để phân tích, kiểm soát và làm sạch dữ liệu kỹ thuật số trước khi dữ liệu này vào hoặc ra khỏi hệ thống mạng an toàn.

Để tìm hiểu thêm và xem bản demo trực tiếp về cách MetaDefender Kiosk có thể bảo vệ môi trường OT của bạn khỏi các mối đe dọa mạng hiện đại, hãy lên lịch trình demo với một trong những chuyên gia của chúng tôi ngay hôm nay.

Tài nguyên bổ sung

Bạn muốn tìm hiểu thêm về MetaDefender Kiosk ? Truy cập Trang Trung tâm MetaDefender Kiosk