SOCI (Bảo hiểm xã hội của Úc) cơ sở hạ tầng trọng yếu Đạo luật này đã định hình lại cách các tổ chức chịu trách nhiệm quản lý rủi ro mạng và rủi ro hoạt động. Đạo luật chuyển trọng tâm từ việc điều chỉnh chính sách cấp cao sang khả năng phục hồi hoạt động có thể chứng minh được, được hỗ trợ bởi các thực tiễn quản lý rủi ro đã được chứng minh.

Các sửa đổi mới nhất củng cố kỳ vọng của Chính phủ Úc rằng cơ sở hạ tầng trọng yếu Các chủ sở hữu đang chuyển từ các khuôn khổ tĩnh sang các biện pháp kiểm soát thực tiễn, mang tính vận hành, đặc biệt là trong lĩnh vực an ninh mạng và an ninh thông tin.

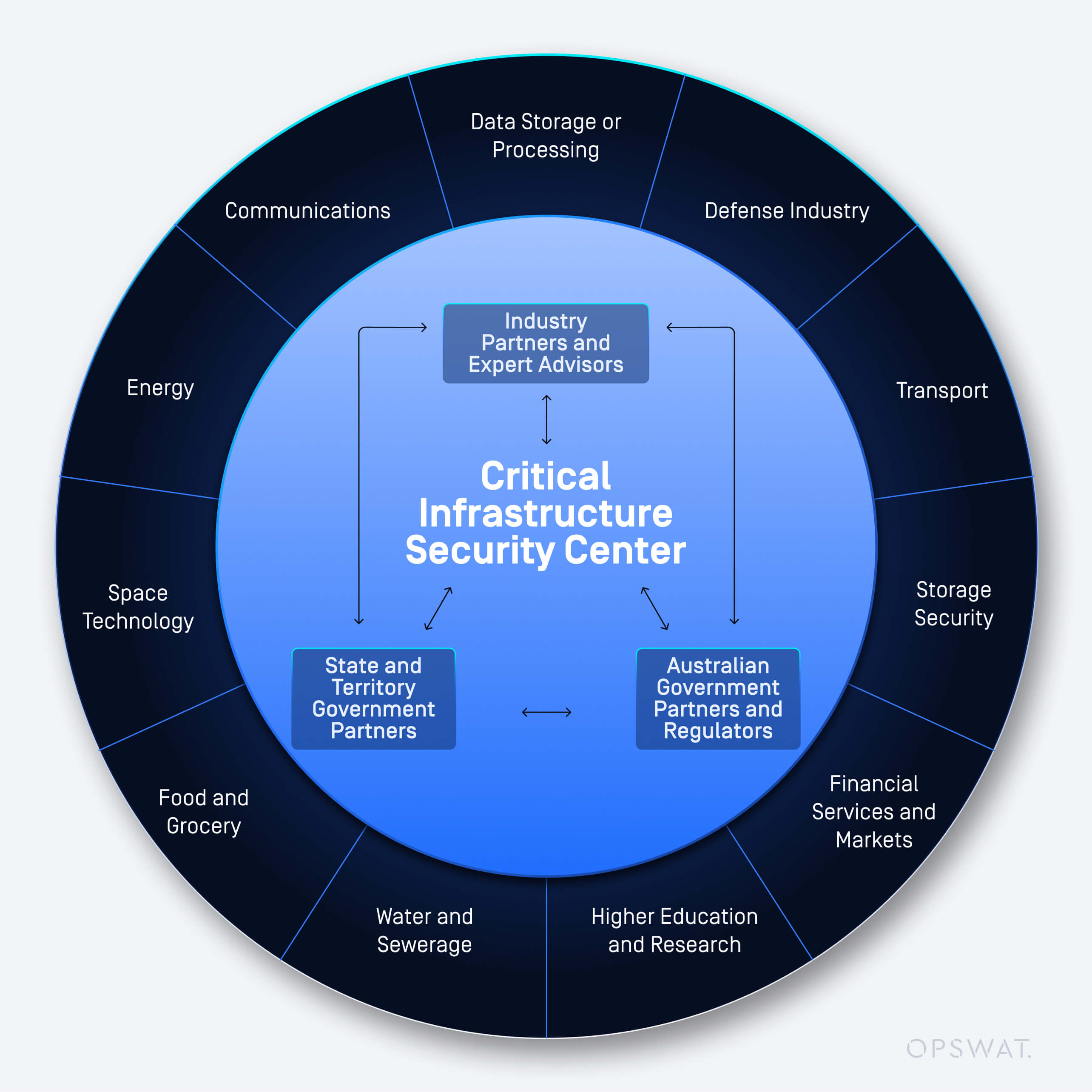

Theo Phần 2A của Đạo luật SOCI, các tổ chức chịu trách nhiệm phải thiết lập, duy trì và tuân thủ CIRMP ( cơ sở hạ tầng trọng yếu Chương trình quản lý rủi ro). Yêu cầu này áp dụng cho tất cả các lĩnh vực, bao gồm:

|

|

|

Hầu hết các lĩnh vực này đều được yêu cầu áp dụng một phương pháp quản lý rủi ro trưởng thành hơn, có thể chứng minh được và liên tục được cải tiến trên các khía cạnh con người, quy trình và công nghệ.

Các sửa đổi được đưa ra từ năm 2021 đến năm 2024 củng cố ba kỳ vọng chính:

- Các biện pháp kiểm soát an ninh mạng và an ninh thông tin được xác định và thực thi rõ ràng.

- Đánh giá và xem xét rủi ro liên tục, không phải là tài liệu tĩnh.

- Giám sát và trách nhiệm giải trình ở cấp hội đồng quản trị

Hiện nay, các cơ quan quản lý kỳ vọng các tổ chức phải chứng minh tính hiệu quả của các biện pháp kiểm soát, được hỗ trợ bởi việc giám sát, ghi nhật ký và các bằng chứng quản trị, cũng như hiệu quả hoạt động của chúng. Tuân thủ không còn là một bài tập về tài liệu nữa. Đó là một trách nhiệm hoạt động và điều hành gắn liền trực tiếp với khả năng phục hồi quốc gia.

Đạo luật SOCI và CIRMP

Các đơn vị chịu trách nhiệm phải thiết lập, duy trì và tuân thủ Kế hoạch Quản lý Rủi ro và Nguy cơ Rủi ro (CIRMP) phù hợp với mức độ quan trọng của tài sản và môi trường đe dọa. CIRMP phải vượt ra ngoài các tuyên bố chính sách và chứng minh các biện pháp kiểm soát thực tiễn, dựa trên rủi ro, nhằm giải quyết các mối nguy hiểm trong thế giới thực.

Theo yêu cầu của CIRMP, các tổ chức phải:

- Xác định các mối nguy hiểm có thể gây ảnh hưởng đáng kể cơ sở hạ tầng trọng yếu tài sản

- Giảm thiểu hoặc loại bỏ các rủi ro vật chất phát sinh từ những mối nguy hiểm đó.

- Thường xuyên xem xét và cập nhật các biện pháp kiểm soát để phản ánh những thay đổi trong hoạt động đe dọa.

- Lưu giữ hồ sơ và bằng chứng để hỗ trợ việc đảm bảo và tuân thủ quy định.

- Giải quyết các rủi ro trên bốn hướng nguy hiểm đã được xác định:

- Các mối nguy hiểm về an ninh mạng và an ninh thông tin

- An ninh vật lý và thiên tai

- rủi ro đối với nhân viên

- Rủi ro trong chuỗi cung ứng

Mặc dù CIRMP vẫn dựa trên các nguyên tắc, nhưng các cơ quan quản lý kỳ vọng vào sự trưởng thành trong hoạt động. Các tổ chức phải chứng minh rằng các biện pháp kiểm soát được thực hiện, giám sát và cải tiến liên tục. Chỉ riêng tài liệu thôi là chưa đủ. Cần có bằng chứng về sự giám sát quản trị, quy trình đánh giá rủi ro và các cơ chế thực thi kỹ thuật.

Rủi ro mạng như một Core Trọng tâm của CIRMP

Các mối nguy hiểm về an ninh mạng và an ninh thông tin là một trong những rủi ro quan trọng và phát triển nhanh nhất đối với cơ sở hạ tầng trọng yếu CIRMP nhấn mạnh rủi ro mạng là trụ cột trung tâm của kế hoạch ứng phó, phản ánh tần suất gia tăng của mã độc tống tiền, sự xâm phạm chuỗi cung ứng và các cuộc tấn công nhắm vào môi trường OT.

Các tổ chức chịu trách nhiệm phải chứng minh sự hiểu biết rõ ràng về cách các mối đe dọa mạng có thể ảnh hưởng đáng kể đến tính khả dụng, tính toàn vẹn hoặc độ tin cậy của hệ thống. cơ sở hạ tầng trọng yếu tài sản.

Điều này bao gồm khả năng xác định:

- Cách dữ liệu, tập tin và phần mềm được đưa vào và di chuyển trong môi trường CNTT, OT và ICS.

- Trong trường hợp tồn tại ranh giới tin cậy giữa CNTT, OT và mạng lưới của bên thứ ba.

- Cách phần mềm độc hại hoặc truy cập trái phép có thể lây lan vào hệ điều hành

- Cho dù nhà cung cấp, nhà thầu hay thiết bị lưu trữ di động đều tiềm ẩn rủi ro không được kiểm soát.

Các sửa đổi của Đạo luật SOCI nêu rõ rằng các hệ thống cũ, mạng không kết nối internet và môi trường OT hạn chế không được miễn trừ khỏi các nghĩa vụ về rủi ro an ninh mạng. Các tổ chức phải điều chỉnh các biện pháp kiểm soát cho phù hợp với các môi trường này thay vì né tránh việc thực hiện chúng.

Trên thực tế, điều này đòi hỏi khả năng giám sát và kiểm soát có thể thực thi tại các điểm xâm nhập thường bị khai thác, bao gồm:

- Tải lên và tải xuống tập tin

- Tệp đính kèm email

- Các điểm cuối được quản lý và không được quản lý

- Phương tiện lưu trữ có thể tháo rời

- Các đường dẫn truy cập từ xa

- Khu vực hội tụ CNTT và OT

Quản lý rủi ro mạng hiệu quả theo CIRMP phụ thuộc vào các biện pháp kiểm soát phòng ngừa nhằm giảm thiểu rủi ro trước khi các mối đe dọa tiếp cận các hệ thống quan trọng. Việc ghi nhật ký, giám sát và tạo bằng chứng là rất cần thiết để chứng minh rằng các biện pháp kiểm soát này hoạt động như dự định.

Điều chỉnh các loại mối nguy hiểm trong CIRMP phù hợp với việc triển khai các biện pháp kiểm soát thực tiễn.

Chương trình CIRMP yêu cầu các tổ chức phải giải quyết rủi ro trên bốn hướng nguy hiểm. Mỗi hướng nguy hiểm đòi hỏi các biện pháp kiểm soát có thể thực thi và kiểm toán được nhằm giảm thiểu rủi ro trọng yếu. cơ sở hạ tầng trọng yếu tài sản.

Các tác nhân gây nguy hiểm bao gồm:

- An ninh mạng và an ninh thông tin

- Nhân viên

- Chuỗi cung ứng

- An ninh vật lý

Các phần sau đây sẽ trình bày chi tiết cách các loại mối nguy hiểm này được chuyển đổi thành các biện pháp kiểm soát an ninh vận hành trong phạm vi công ty. cơ sở hạ tầng trọng yếu môi trường.

1. Các mối nguy hiểm về an ninh mạng và an ninh thông tin

CIRMP yêu cầu các tổ chức triển khai các biện pháp kiểm soát nhằm giảm thiểu rủi ro an ninh mạng nghiêm trọng có khả năng làm gián đoạn tính khả dụng, tính toàn vẹn hoặc độ tin cậy của hệ thống. cơ sở hạ tầng trọng yếu tài sản. Các mối đe dọa mạng phổ biến bao gồm lừa đảo trực tuyến (phishing), phần mềm độc hại (malware), mã độc tống tiền (ransomware) và tấn công từ chối dịch vụ (DoS).

Các mối đe dọa dựa trên tập tin vẫn là một trong những phương thức xâm nhập ban đầu phổ biến nhất. Các tổ chức phải đảm bảo an toàn cho cách thức tải lên, tải xuống, chuyển giao và đưa tập tin vào cả môi trường CNTT và OT.

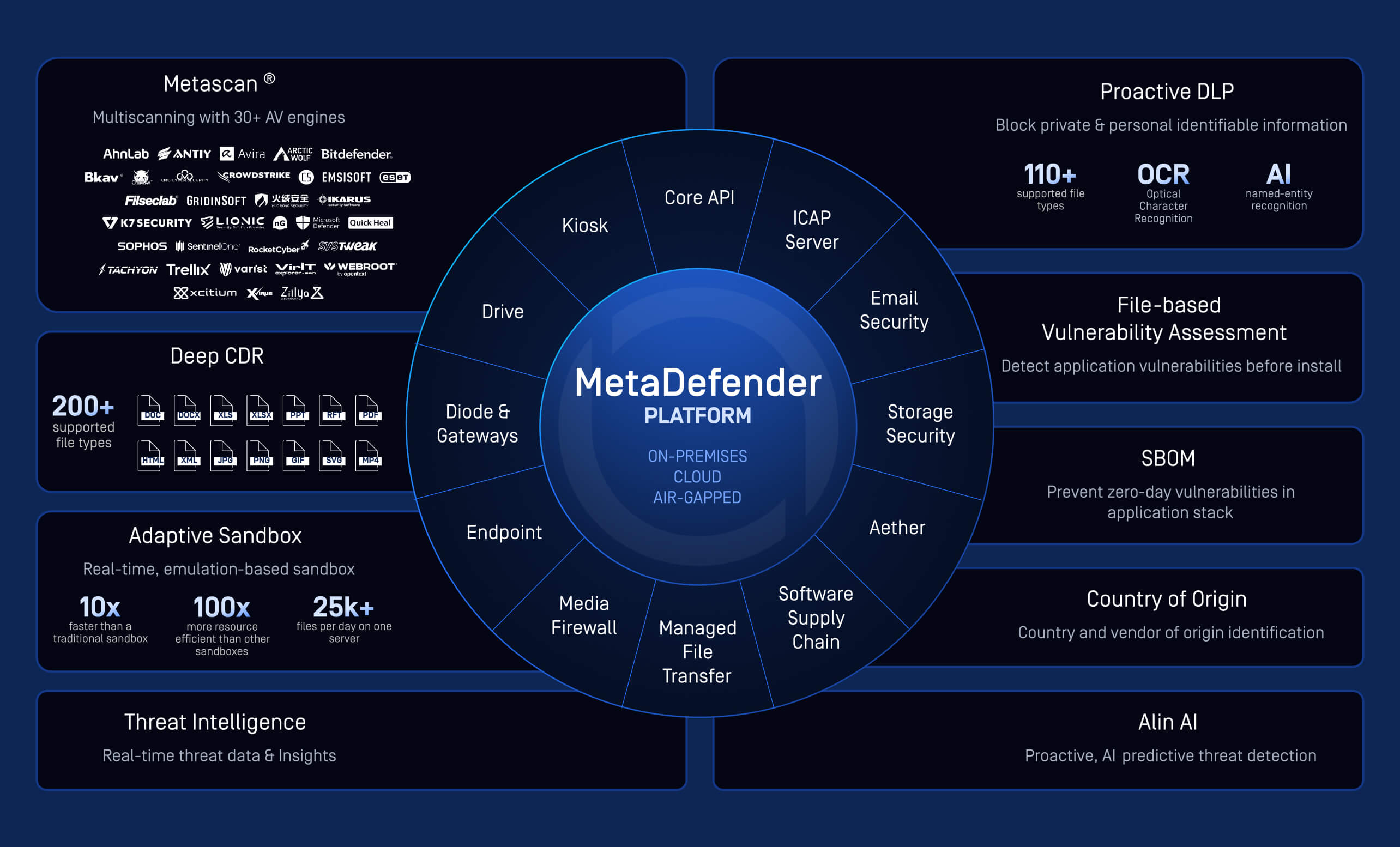

MetaDefender Core™ của OPSWAT được thiết kế để ngăn chặn các mối đe dọa từ tệp tin trước khi chúng tiếp cận người dùng hoặc các hệ thống quan trọng. Nó tích hợp vào cơ sở hạ tầng hiện có để kiểm tra các tệp tải lên, tải xuống, tệp đính kèm email và các tệp truyền tải mà không làm gián đoạn quy trình làm việc.

MetaDefender Core Áp dụng nhiều công nghệ phát hiện để hỗ trợ kiểm tra đa lớp, bao gồm:

- Công nghệ quét đa lớp Metascan™ với hơn 30 công cụ chống phần mềm độc hại.

- Phát hiện dựa trên chữ ký, dựa trên kinh nghiệm và dựa trên học máy

- Phát hiện lỗ hổng bảo mật zero-day trước khi thực thi dựa trên trí tuệ nhân tạo và học máy

- Uy tín tập tin và phân tích băm

Đối với các mối đe dọa chưa được biết đến và mối đe dọa zero-day, Công nghệ Deep CDR™ thực hiện quá trình làm sạch tập tin chuyên sâu để loại bỏ một cách đệ quy các mối đe dọa được nhúng như tập lệnh, macro và nội dung không phù hợp với chính sách, sau đó tạo lại các tập tin an toàn và có thể sử dụng được trong khi vẫn duy trì chức năng kinh doanh.

Adaptive Phân tích Sandbox™ cho phép quan sát hành vi trong môi trường được kiểm soát. Proactive DLP™ kiểm tra nội dung tệp để phát hiện thông tin nhạy cảm và thực thi các hành động dựa trên chính sách như xóa, biên tập hoặc đóng dấu bản quyền nội dung trước khi tệp được phát hành cho người dùng hoặc hệ thống.

Các khả năng kiểm tra bổ sung bao gồm:

- Xác minh loại tệp tin chính xác

- Trích xuất kho lưu trữ và quét đệ quy

- File-based vulnerability assessment

- Ngăn ngừa mất dữ liệu và kiểm tra nội dung

Những khả năng này hỗ trợ các mục tiêu của CIRMP bằng cách:

- Giảm sự phụ thuộc vào một công nghệ phát hiện duy nhất

- Phát hiện và ngăn chặn các cuộc tấn công zero-day

- Tạo bằng chứng có thể kiểm toán về sự cẩn trọng trong việc phát hiện mối đe dọa.

2. Các mối nguy hiểm đối với nhân viên

Theo CIRMP, các mối nguy hiểm liên quan đến nhân sự bao gồm các rủi ro do nhân viên, nhà thầu, nhà thầu phụ, thực tập sinh và các cá nhân khác có quyền truy cập gây ra. cơ sở hạ tầng trọng yếu tài sản. Các tổ chức phải đánh giá xem ai đủ điều kiện là người lao động thiết yếu, họ có quyền truy cập ở mức độ nào và liệu quyền truy cập đó có thể gây ra rủi ro đáng kể hay không.

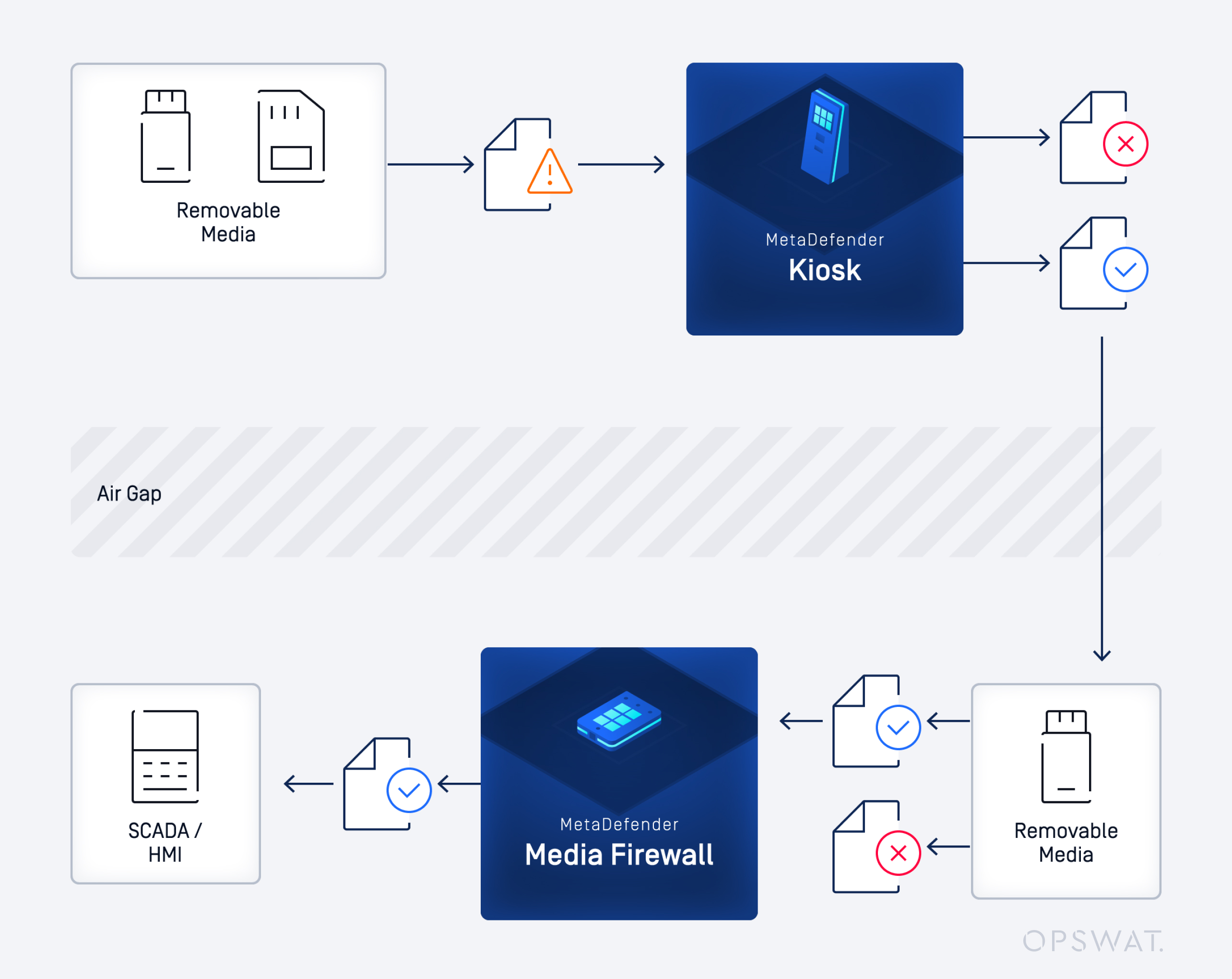

Các thiết bị lưu trữ di động và thiết bị cầm tay vẫn là những con đường phổ biến để đưa phần mềm độc hại vào môi trường OT, đặc biệt là trong các mạng không kết nối mạng hoặc mạng phân đoạn. Nếu không có các biện pháp kiểm soát hiệu quả, những con đường này có thể vượt qua các lớp phòng thủ biên.

MetaDefender Kiosk™ và MetaDefender Media Firewall™ được thiết kế để thực thi các biện pháp kiểm soát an ninh tại các điểm truy cập phương tiện và ở lớp giao diện người máy (HMI).

MetaDefender Kiosk Tự động hóa quá trình quét và làm sạch dữ liệu trên các thiết bị lưu trữ di động trước khi cho phép các tập tin được đưa vào môi trường bảo mật. Nó thực thi các chính sách bảo mật được định sẵn và tạo nhật ký để hỗ trợ các yêu cầu kiểm toán.

MetaDefender Media Firewall Nó cung cấp tính năng kiểm tra trực tuyến và thực thi chính sách cho việc truyền dữ liệu giữa các mạng, bao gồm cả các phân đoạn OT. Tính năng này ngăn chặn các tập tin trái phép hoặc không an toàn xâm nhập vào các hệ thống quan trọng.

Các biện pháp kiểm soát này hỗ trợ các yêu cầu về rủi ro đối với nhân viên CIRMP bằng cách:

- Giảm thiểu rủi ro do hoạt động nội bộ ác ý hoặc bất cẩn gây ra.

- Đảm bảo việc xử lý an toàn các thiết bị lưu trữ di động trong mạng OT.

- Hạn chế việc sử dụng các thiết bị chưa được phê duyệt.

- Tăng cường khả năng theo dõi ai là người đưa tệp tin vào và thời điểm đưa tệp tin vào.

3. Supply Chain Nguy hiểm

Đạo luật SOCI xác định rõ ràng các mối nguy trong chuỗi cung ứng là một loại rủi ro trọng yếu theo CIRMP. Các đơn vị chịu trách nhiệm phải giải quyết các rủi ro do nhà cung cấp, nhà thầu, nhà sản xuất thiết bị gốc (OEM) và các nhà cung cấp dịch vụ bên thứ ba gây ra.

Rủi ro trong chuỗi cung ứng có thể phát sinh thông qua:

- Các thiết bị đầu cuối của bên thứ ba kết nối với các mạng quan trọng.

- Các đường dẫn truy cập từ xa vào môi trường OT

- Các thiết bị di động do nhà thầu mang đến công trường

- Software cập nhật và hoạt động bảo trì

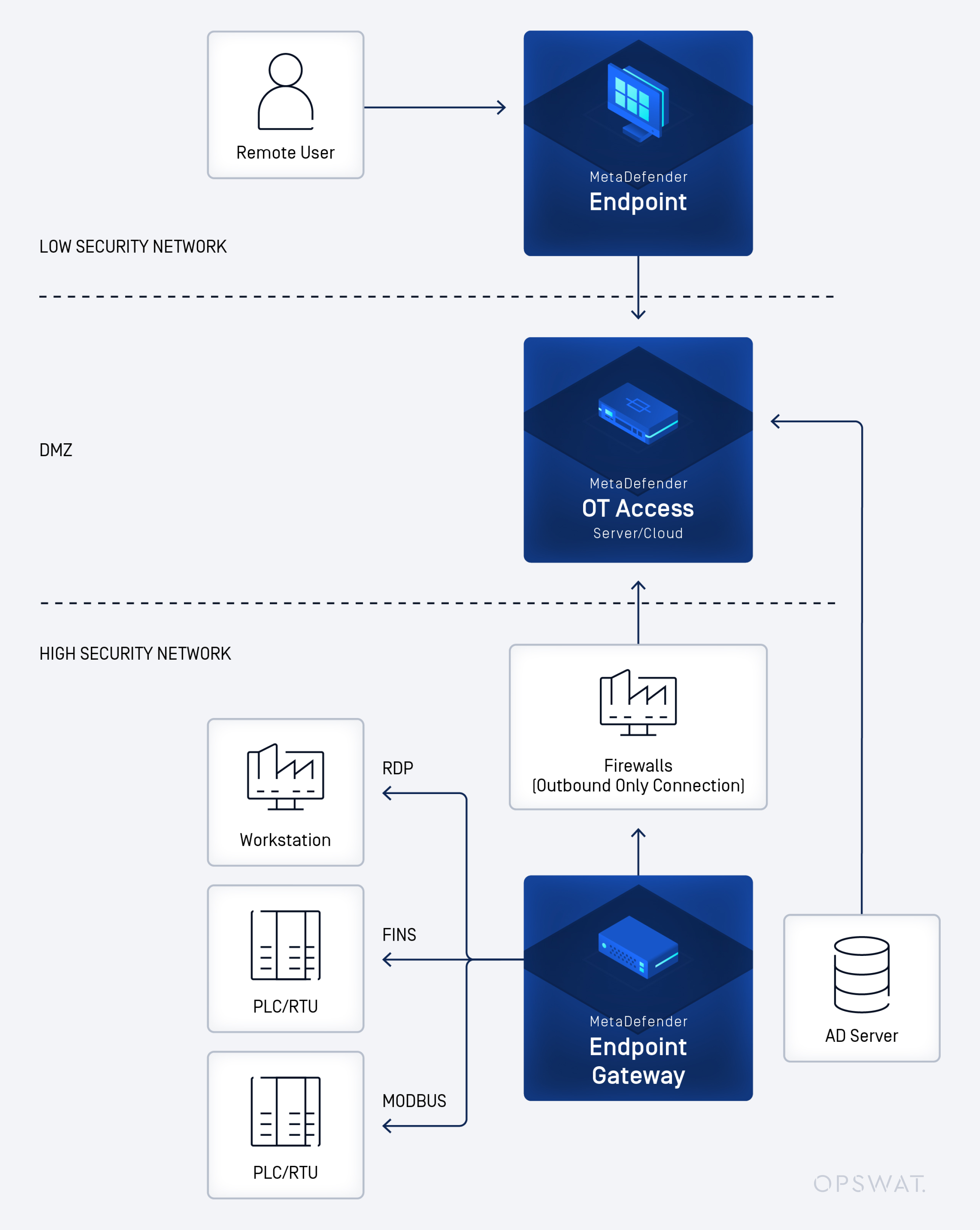

Nhiều cơ sở hạ tầng trọng yếu Các nhà điều hành dựa vào kết nối từ xa để giám sát tài sản, thực hiện chẩn đoán và nâng cấp trên các địa điểm phân tán hoặc khu vực. Nếu không có các biện pháp kiểm soát thích hợp, các đường dẫn truy cập này có thể đưa các mối đe dọa mạng vào các môi trường nhạy cảm, bao gồm cả các mạng OT không kết nối mạng hoặc kết nối một phần.

OPSWAT MetaDefender Drive™ và MetaDefender OT Access™ được thiết kế để giảm thiểu rủi ro từ các tương tác của bên thứ ba với các hệ thống quan trọng.

MetaDefender Drive Chương trình quét và đánh giá các máy tính xách tay, máy tính để bàn và máy chủ tạm thời bên ngoài hệ điều hành chủ trước khi chúng kết nối với môi trường bảo mật. Nó phát hiện phần mềm độc hại, xác định các lỗ hổng và xác thực tính toàn vẹn của thiết bị để đảm bảo chỉ các hệ thống đáng tin cậy mới được phép truy cập vào mạng được kiểm soát hoặc mạng cách ly.

MetaDefender OT Access Đây là giải pháp truy cập từ xa an toàn được thiết kế chuyên dụng cho môi trường OT và CPS (Hệ thống Vật lý-Mạng). Nó cho phép kết nối được kiểm soát cho các bên thứ ba và nhân viên từ xa, đồng thời thực thi các chính sách quản lý phiên và kiểm soát truy cập chi tiết.

Những khả năng này hỗ trợ các yêu cầu về rủi ro chuỗi cung ứng của CIRMP bằng cách:

- Bảo vệ các hệ thống quan trọng khỏi sự can thiệp hoặc gián đoạn do tài sản của bên thứ ba gây ra.

- Hạn chế quyền truy cập vào các hệ thống và chức năng được ủy quyền.

- Tăng cường khả năng hiển thị thông tin về tương tác giữa nhà cung cấp và nhà thầu với cơ sở hạ tầng trọng yếu

4. Các mối nguy hiểm về an ninh vật lý và phân đoạn mạng

Các mối nguy hiểm về vật lý và môi trường vẫn là một thành phần cốt lõi của CIRMP. Trong thời đại hiện đại cơ sở hạ tầng trọng yếu Trong môi trường này, an ninh vật lý ngày càng giao thoa với rủi ro mạng, đặc biệt là khi các hệ thống OT dựa vào luồng dữ liệu được kiểm soát giữa mạng CNTT và mạng OT.

Nhiều cơ sở hạ tầng trọng yếu Môi trường này vận hành các hệ thống OT cũ, nơi các công cụ bảo mật điểm cuối truyền thống không thể được triển khai. Do đó, các biện pháp kiểm soát bảo mật phải được thực hiện tại các ranh giới mạng và điểm truyền dữ liệu.

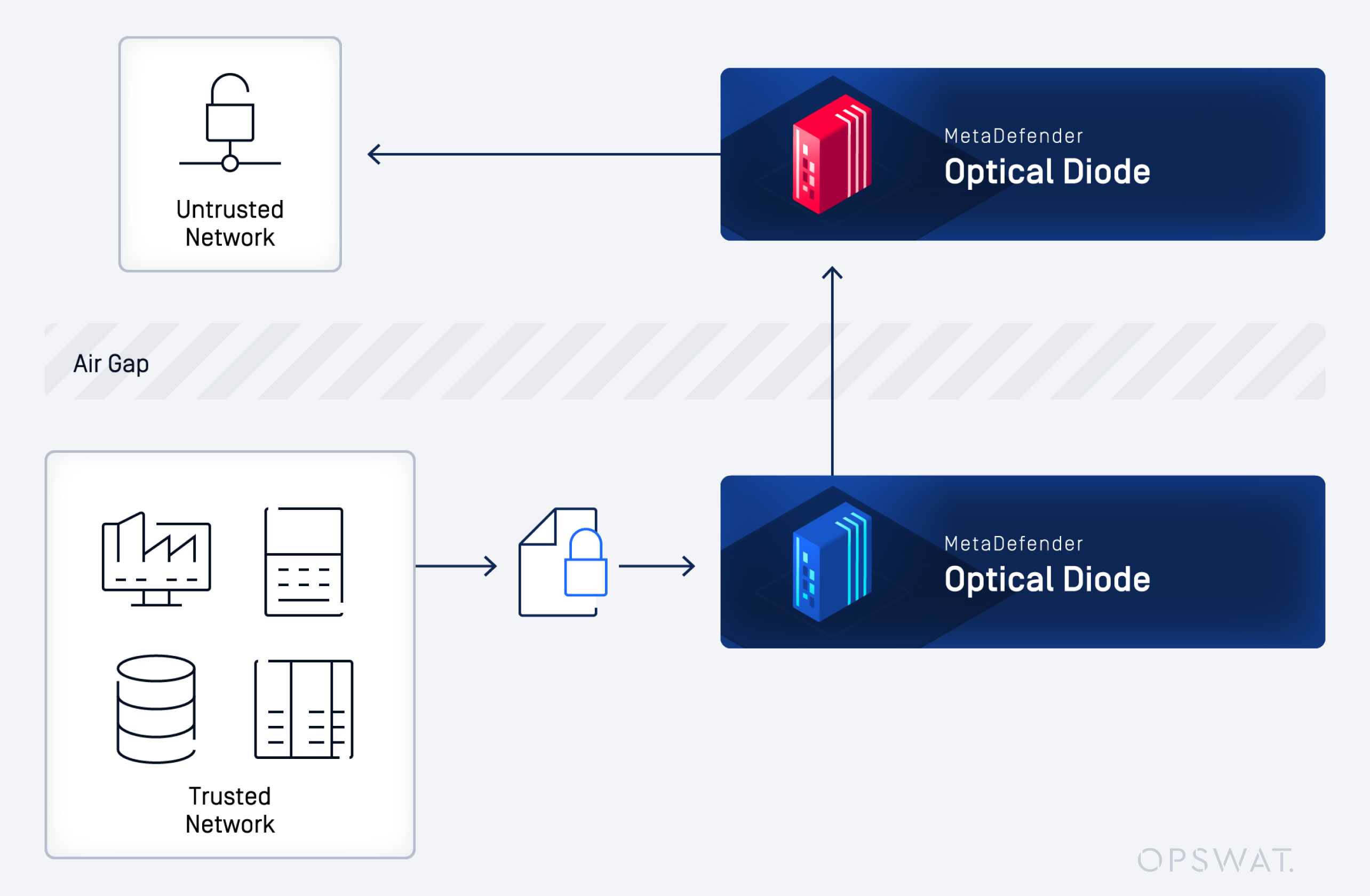

Các hướng dẫn quy định và tiêu chuẩn ngành thường khuyến nghị sử dụng các cổng một chiều, còn được gọi là điốt dữ liệu, để bảo vệ các mạng OT nhạy cảm. Các biện pháp kiểm soát này đảm bảo luồng dữ liệu một chiều nhằm ngăn chặn truy cập trái phép, chèn lệnh hoặc đánh cắp dữ liệu từ các hệ thống quan trọng.

MetaDefender Netwall™ thực thi việc truyền dữ liệu một chiều dựa trên phần cứng. Bằng cách ngăn chặn vật lý lưu lượng truy cập ngược, nó loại bỏ nguy cơ các cuộc tấn công mạng từ bên ngoài vào các môi trường được phân đoạn.

Khi được triển khai trong kiến trúc DMZ (vùng phi quân sự) và kết hợp với các lớp kiểm soát tường lửa, phương pháp này hỗ trợ:

- Giảm nguy cơ lây lan phần mềm độc hại giữa mạng CNTT và mạng OT.

- Bảo vệ chống lại truy cập từ xa trái phép vào các hệ thống quan trọng.

- Bảo đảm tính liên tục của hoạt động

- Thiết kế mạng lưới có tính đến rủi ro, có thể chứng minh được và phù hợp với các nguyên tắc CIRMP.

Bằng cách kiểm soát cách dữ liệu di chuyển giữa các vùng tin cậy, các tổ chức có thể tăng cường cả khả năng phục hồi vật lý và an ninh mạng trong môi trường mà tính khả dụng và an toàn là yếu tố then chốt.

Từ tuân thủ quy định đến khả năng phục hồi hoạt động

Đạo luật SOCI của Úc và CIRMP thể hiện sự thay đổi rõ rệt trong kỳ vọng về mặt pháp lý. Các tổ chức chịu trách nhiệm phải vượt ra ngoài ý định được ghi chép lại và chứng minh rằng các biện pháp kiểm soát rủi ro được thực hiện và liên tục được cải tiến trong thực tế.

Các cơ quan quản lý kỳ vọng các tổ chức phải chứng minh rằng các biện pháp kiểm soát được:

- Phù hợp với mức độ quan trọng và hồ sơ mối đe dọa của tài sản.

- Được tích hợp vào quy trình vận hành

- Được hỗ trợ bởi việc ghi nhật ký, giám sát và quản trị.

- Có khả năng chịu được sự giám sát của hội đồng quản trị và cơ quan quản lý.

CIRMP không phải là một khuôn khổ tuân thủ tĩnh. Nó đòi hỏi các biện pháp kiểm soát mang tính phòng ngừa, có thể thực thi và có thể kiểm toán được trên các khía cạnh an ninh mạng, nhân sự, chuỗi cung ứng và rủi ro vật lý.

Bảo mật phòng ngừa đóng vai trò trung tâm trong việc đáp ứng những kỳ vọng này. Các biện pháp kiểm soát phải hoạt động tại các điểm truy cập chung, xuyên suốt ranh giới giữa CNTT, OT và ICS, cũng như trong các kênh tương tác với bên thứ ba. Chúng cũng phải tạo ra sự minh bạch và bằng chứng cần thiết để hỗ trợ quản trị, đảm bảo và tuân thủ quy định.

OPSWAT trọng tâm của cơ sở hạ tầng trọng yếu Việc bảo vệ này hỗ trợ trực tiếp các yêu cầu về hoạt động và quy định của Đạo luật SOCI của Úc. Việc triển khai các biện pháp kiểm soát kỹ thuật có thể thực thi theo CIRMP củng cố cả khả năng tuân thủ và khả năng phục hồi trong thực tế.

TRONG cơ sở hạ tầng trọng yếu Trong môi trường này, an ninh phòng ngừa không phải là điều tùy chọn. Nó là nền tảng để duy trì tính khả dụng, an toàn và lòng tin của công chúng. Để tìm hiểu cách điều chỉnh chiến lược CIRMP của bạn với các biện pháp kiểm soát phòng ngừa có thể thực thi, hãy nói chuyện với chúng tôi. OPSWAT chuyên gia an ninh mạng.

Hỏi đáp

Mục đích của CIRMP là gì?

CIRMP yêu cầu các tổ chức chịu trách nhiệm theo Đạo luật SOCI của Úc phải xác định, đánh giá và quản lý các rủi ro có thể ảnh hưởng đáng kể đến hoạt động kinh doanh. cơ sở hạ tầng trọng yếu Nó đảm bảo các tổ chức thực hiện các biện pháp kiểm soát tương xứng trên các khía cạnh an ninh mạng, nhân sự, chuỗi cung ứng và các mối nguy hiểm vật lý.

CIRMP có áp dụng cho môi trường vận hành hệ thống (OT) không?

Đúng vậy. Các nghĩa vụ của CIRMP áp dụng cho cả môi trường CNTT và OT. Các hệ thống cũ hoặc hệ thống không kết nối mạng cũng không được miễn trừ. Các tổ chức phải điều chỉnh các biện pháp kiểm soát cho phù hợp với thực tế của các hệ thống OT bị hạn chế về tài nguyên.

Những loại mối đe dọa mạng nào là quan trọng nhất đối với cơ sở hạ tầng trọng yếu ?

Các mối đe dọa mạng phổ biến bao gồm mã độc tống tiền (ransomware), lừa đảo trực tuyến (phishing), phần mềm độc hại lây lan qua tập tin, xâm phạm chuỗi cung ứng và truy cập từ xa trái phép. Việc truyền tải tập tin, thiết bị lưu trữ di động và kết nối với bên thứ ba là những điểm xâm nhập thường gặp.

Các tổ chức có thể chứng minh sự tuân thủ các yêu cầu về an ninh mạng của CIRMP bằng cách nào?

Các tổ chức phải chứng minh rằng các biện pháp kiểm soát đã được thực hiện và có hiệu quả. Điều này bao gồm việc duy trì nhật ký, giám sát hoạt động, thực thi các chính sách kỹ thuật và cung cấp các quy trình giám sát và xem xét quản trị được ghi chép lại.

Tại sao an ninh phòng ngừa lại được nhấn mạnh trong Đạo luật SOCI?

Đạo luật SOCI nhấn mạnh việc giảm thiểu rủi ro vật chất cho cơ sở hạ tầng trọng yếu các biện pháp kiểm soát phòng ngừa làm giảm khả năng các mối đe dọa mạng, rủi ro nội bộ hoặc rủi ro chuỗi cung ứng tiếp cận các hệ thống quan trọng, hỗ trợ tính liên tục hoạt động và đảm bảo tuân thủ quy định.