Giới thiệu

Mã QR đã trở nên không thể thiếu để xác thực, ghép nối thiết bị và chia sẻ tệp trên các nền tảng cộng tác. Tuy nhiên, sự tiện lợi của chúng đã khiến chúng trở thành mục tiêu chính của tội phạm mạng. Theo Egress , lừa đảo qua mã QR (quishing) đã tăng vọt từ 0,8% email lừa đảo vào năm 2021 lên 12,4% vào năm 2023, với tỷ lệ duy trì là 10,8% vào năm 2024. Sự tăng trưởng theo cấp số nhân này phản ánh sự thay đổi chiến lược của những kẻ tấn công nhằm khai thác các công cụ đáng tin cậy như Signal và Microsoft Teams, hiện là trung tâm của giao tiếp doanh nghiệp.

Bài viết này khám phá cách các cuộc tấn công dựa trên mã QR vượt qua các biện pháp phòng thủ truyền thống, nêu bật các sự cố thực tế và phác thảo cách thức thực hiện. MetaDefender Core Giảm thiểu những rủi ro này thông qua Công nghệ Deep CDR™ của InSights. Threat Intelligence , Và API Các tích hợp dựa trên nền tảng.

Các cuộc tấn công dựa trên mã QR hàng đầu đang gây chú ý trong quý 1 năm 2025

Tấn công thiết bị liên kết của Signal—Bỏ qua xác thực

Signal, một ứng dụng nhắn tin được mã hóa hàng đầu, cho phép người dùng liên kết các thiết bị thông qua quét mã QR thay vì mật khẩu. Một lỗ hổng bảo mật nghiêm trọng cho phép kẻ tấn công liên kết vĩnh viễn các thiết bị độc hại nếu thiết bị chính bị xâm phạm.

Phương pháp tấn công

- Email lừa đảo hoặc các chương trình tấn công kỹ thuật xã hội lừa người dùng quét mã QR dưới chiêu bài "xác minh tài khoản".

- Sau khi quét, thiết bị của kẻ tấn công sẽ có toàn quyền truy cập vào tin nhắn, danh bạ và thông tin liên lạc mà không cần mật khẩu.

Tác động thực tế

- Các nhóm gián điệp Nga, được Nhóm phân tích mối đe dọa của Google xác định, đã khai thác lỗ hổng bảo mật này để nhắm vào người dùng Ukraine ( Wired ).

Lừa đảo mã QR của Black Basta trong Microsoft Teams

Black Basta, một nhóm ransomware-as-a-service (RaaS) khét tiếng hoạt động từ năm 2022, đã chuyển sang lừa đảo qua mã QR trong Microsoft Teams.

Phương pháp tấn công

- Các cảnh báo bảo mật IT giả được gửi qua Teams, yêu cầu nhân viên quét mã QR để "xác minh" thông tin đăng nhập Microsoft 365.

- Mã QR che khuất các URL độc hại, tránh được các công cụ bảo mật email.

- Nạn nhân bị chuyển hướng đến các trang đăng nhập giả mạo, cho phép đánh cắp thông tin đăng nhập, leo thang đặc quyền và triển khai phần mềm tống tiền.

Làm sao MetaDefender Core ™ Ngăn chặn các cuộc tấn công dựa trên mã QR

Để chống lại các mối đe dọa đang phát triển này, các tổ chức cần có các giải pháp bảo mật tiên tiến vượt xa khả năng phát hiện lừa đảo truyền thống. MetaDefender Core sử dụng các công nghệ nhiều lớp được thiết kế riêng để vô hiệu hóa các mối đe dọa dựa trên tệp và thông tin xác thực trong các nền tảng cộng tác.

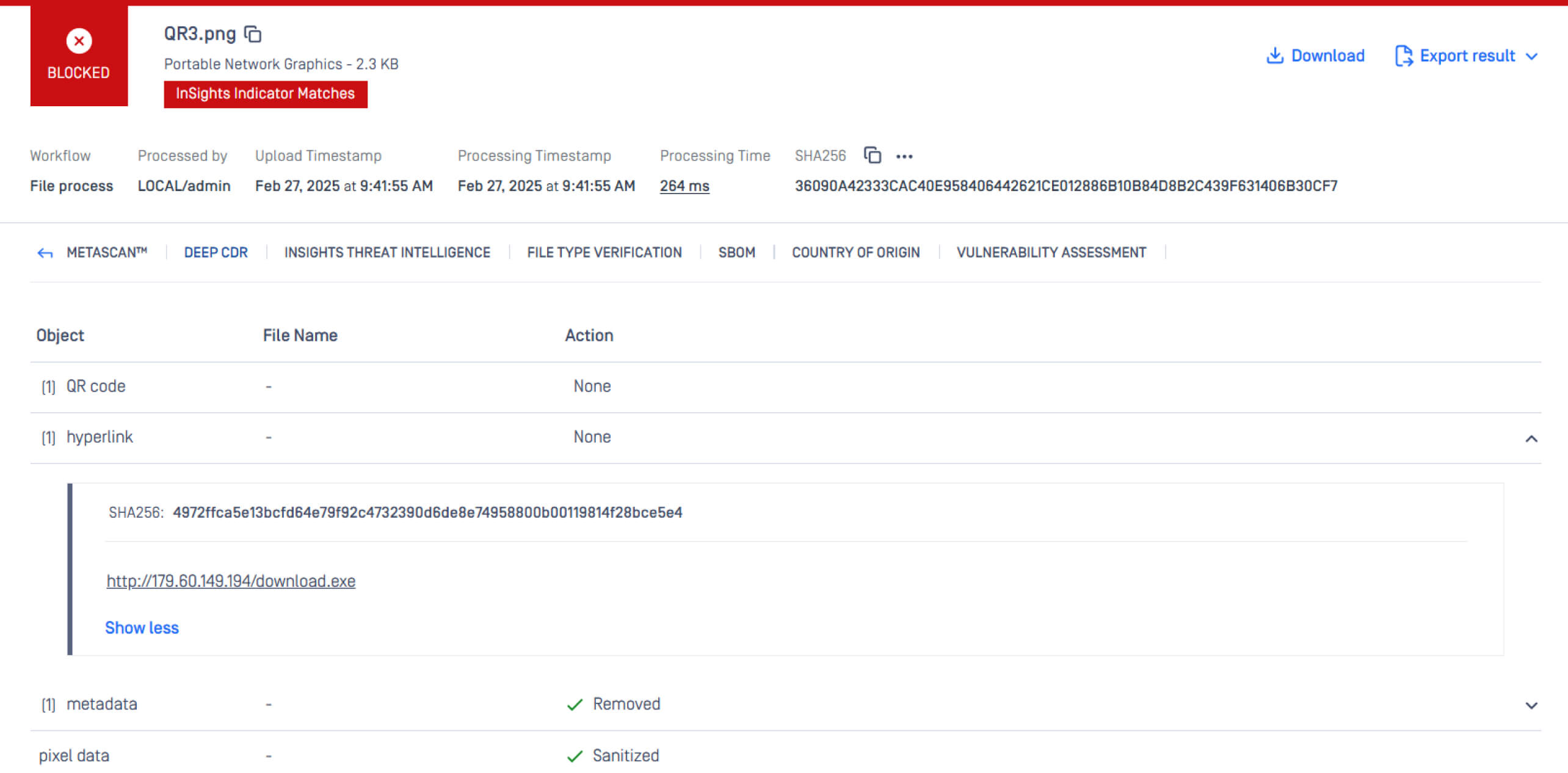

Công nghệ Deep CDR™

Công nghệ Deep CDR™ làm sạch các tệp tin hình ảnh bằng cách loại bỏ các yếu tố có khả năng độc hại và nội dung không phù hợp với chính sách (ví dụ: URL bị che giấu) và tạo lại các tệp tin mới, an toàn để sử dụng. Để ngăn chặn các cuộc tấn công quishing , công nghệ Deep CDR™:

- Trích xuất siêu liên kết từ mã QR và vô hiệu hóa các mối đe dọa.

- Tạo lại Mã QR an toàn cho phép người dùng thêm dịch vụ quét URL vào đó.

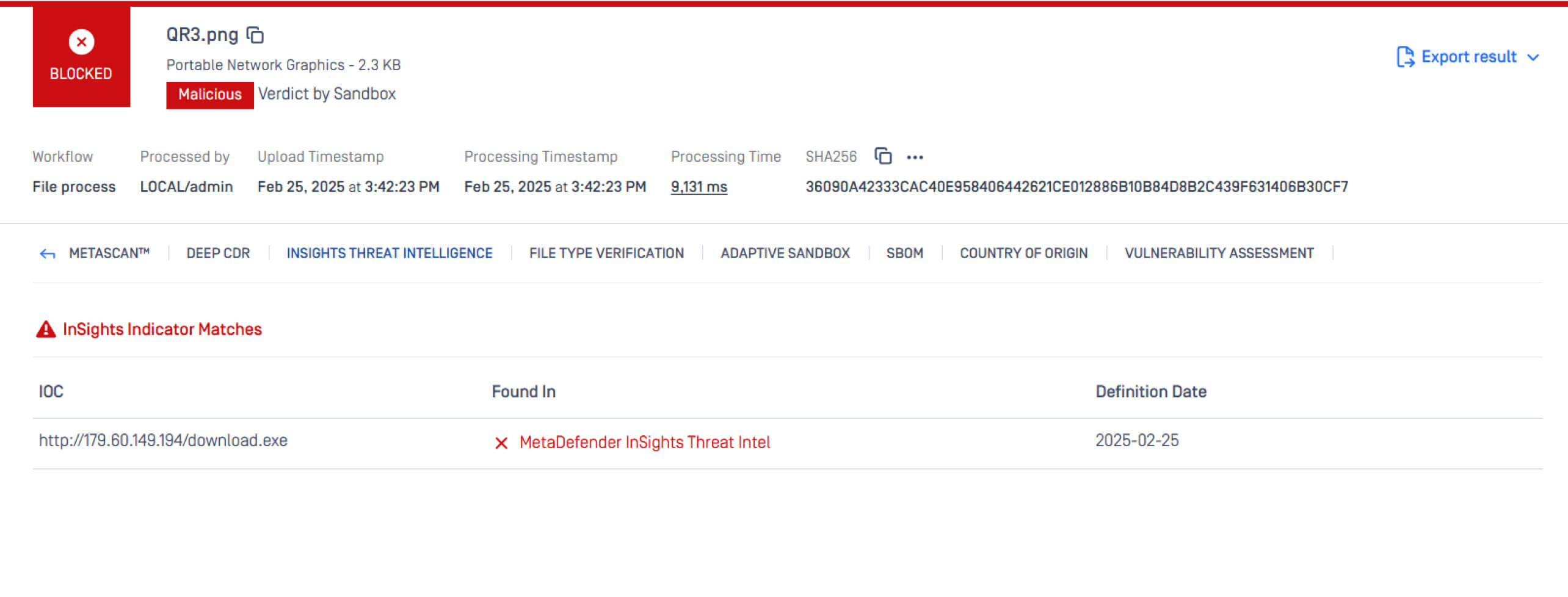

Thông tin chi tiết Threat Intelligence

Sử dụng InSights Threat Intelligence để xác định và chặn các tên miền và IP độc hại trong Mã QR gần như theo thời gian thực bằng cách sử dụng thông tin tình báo về mối đe dọa được chọn lọc từ nhiều nguồn.

- Phát hiện tên miền được trích xuất từ mã QR bằng công nghệ Deep CDR™.

- Ngăn chặn nhân viên truy cập vào các miền nằm trong danh sách đen hoặc đáng ngờ.

- Liên tục cập nhật thông tin tình báo rủi ro dựa trên các mối đe dọa đang phát triển.

Giữ Quishing ở Vịnh với Phòng thủ Đúng đắn

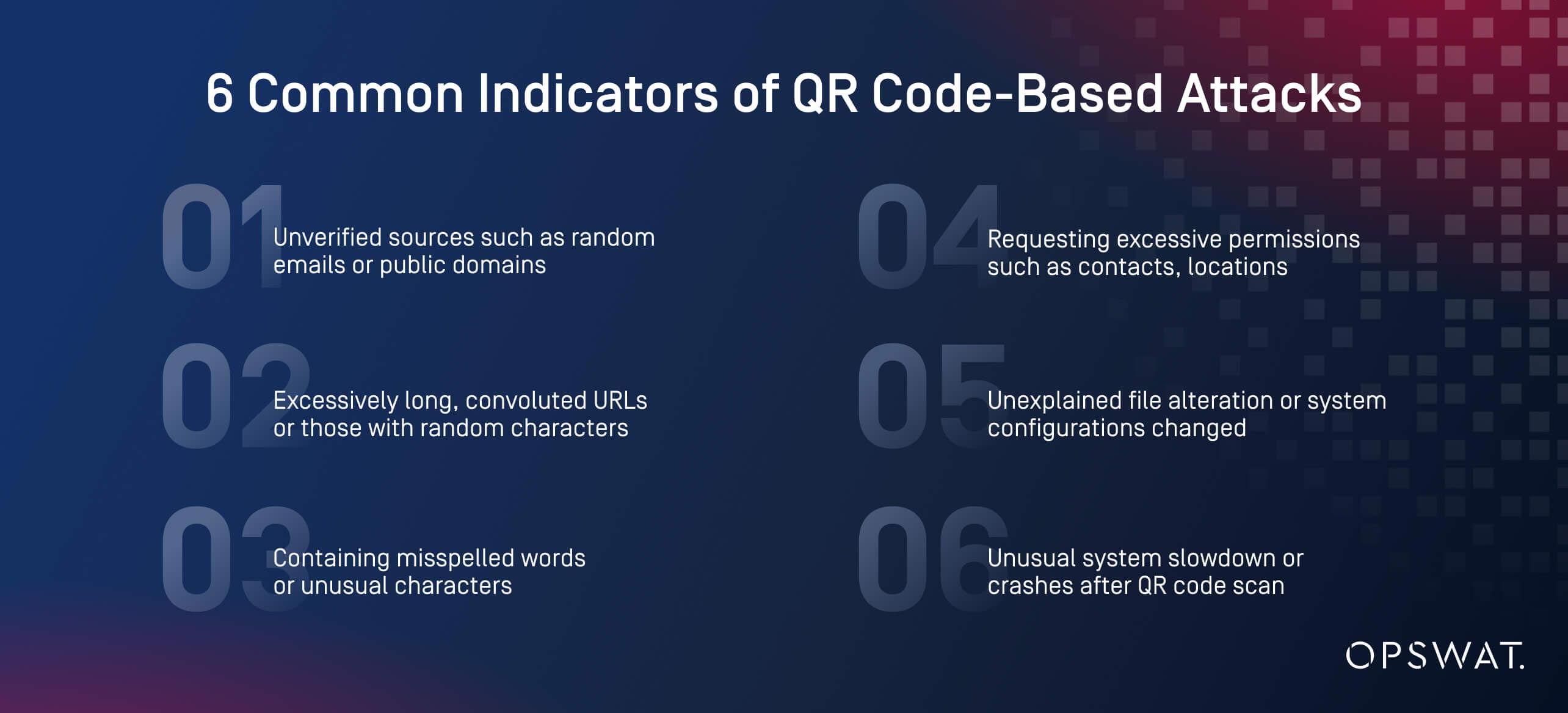

Mã QR không còn chỉ là một tiện ích nữa—mà đã trở thành mục tiêu chính cho tội phạm mạng muốn đánh cắp thông tin đăng nhập, bỏ qua MFA và triển khai phần mềm tống tiền. Để giảm thiểu những rủi ro này, các doanh nghiệp nên áp dụng phương pháp tiếp cận không tin cậy đối với các tương tác mã QR, bao gồm:

- Đào tạo nhân viên về các rủi ro và phương pháp tấn công lừa đảo bằng mã QR.

- Tăng cường mobile chính sách bảo mật để giảm khả năng quét trái phép.

- Triển khai các giải pháp phòng ngừa mối đe dọa chủ động như MetaDefender Core để làm sạch mã QR, chặn tên miền độc hại và tích hợp bảo mật vào quy trình làm việc của doanh nghiệp.

Một lần quét mã QR bị xâm phạm có thể dẫn đến vi phạm bảo mật toàn diện. Các tổ chức phải hành động ngay để đi trước những kẻ tấn công bằng cách vượt ra ngoài các biện pháp phòng thủ truyền thống và áp dụng các giải pháp phòng thủ chuyên sâu nhiều lớp.

Tài nguyên bổ sung

- Truy cập trang sản phẩm MetaDefender Core

- Tải xuống Tóm tắt giải pháp bảo mật tải tệp lên

- Đọc blog này: Ngăn chặn lừa đảo mã QR – Bảo vệ cơ sở hạ tầng trọng yếu