Osterman Toàn cầu 2024 Email Security Báo cáo được thiết kế để cảnh báo cơ sở hạ tầng trọng yếu nhóm bảo mật về các mối đe dọa và xu hướng chính định hình bối cảnh mối đe dọa email năm 2023.

Báo cáo xem xét cách các tổ chức giải quyết các mối đe dọa bảo mật email, bao gồm các lỗ hổng bảo mật trong hệ thống phòng thủ hiện tại của họ, việc áp dụng các công nghệ bảo mật tiên tiến và tác động của các mối đe dọa đang phát triển đối với cơ sở hạ tầng trọng yếu . Nó cung cấp thông tin chi tiết về các biện pháp thực hành tốt nhất, các thách thức về tuân thủ và các khuyến nghị để cải thiện tình hình bảo mật email. Nó cũng nêu bật các bước hành động mà các tổ chức có thể thực hiện để tăng cường khả năng phòng thủ của mình trong năm tới.

Hãy cùng khám phá bốn lĩnh vực chính mà báo cáo đề cập và công nghệ nào có thể giải quyết những thách thức và lỗ hổng bảo mật bảo mật mà bạn có thể gặp phải trong tổ chức của mình.

Các lỗ hổng bảo mật và vi phạm

Con số đáng báo động là 80% cơ sở hạ tầng trọng yếu các tổ chức đã trải qua ít nhất hai vụ vi phạm bảo mật liên quan đến email vào năm ngoái làm nổi bật sự phổ biến và hiệu quả của các mối đe dọa email hiện đại. Các mối đe dọa này bao gồm lừa đảo, tống tiền và chiếm đoạt tài khoản.

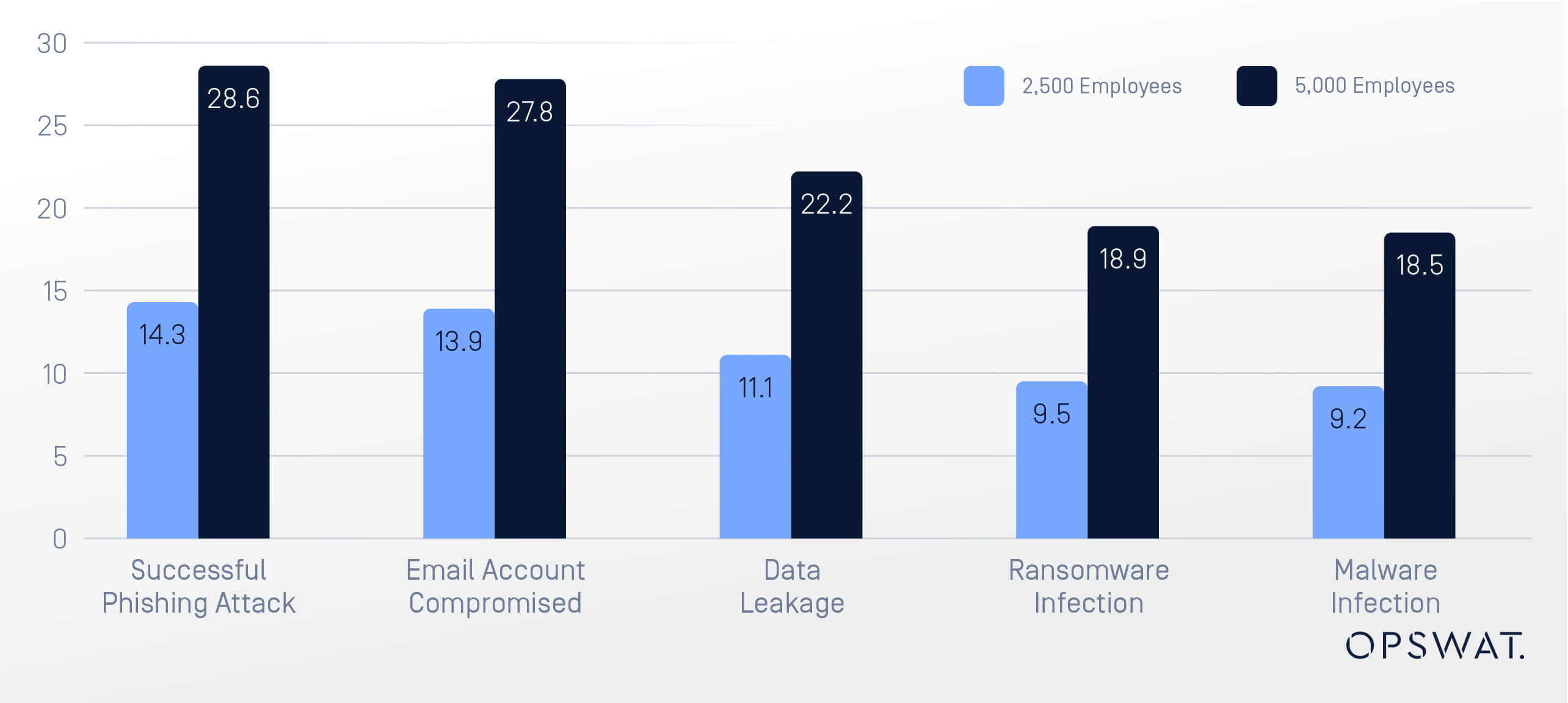

cơ sở hạ tầng trọng yếu các tổ chức có hơn 5.000 nhân viên trong nghiên cứu này đã trải qua:

- 28 vụ lừa đảo thành công mỗi năm

- 27 tài khoản bị xâm phạm

- 22 sự cố rò rỉ dữ liệu—cùng với các loại vi phạm bảo mật email khác

Những số liệu thống kê mới nhất này nhấn mạnh sự gia tăng tính tinh vi của các mối đe dọa qua email, nhiều trong số đó vượt qua các biện pháp bảo mật truyền thống, gây ra gián đoạn hoạt động đáng kể và mất dữ liệu.

Điều trọng yếu cần lưu ý ở đây là không thể hoàn toàn tin tưởng vào việc đào tạo nhân viên, vì các chương trình nâng cao nhận thức về lừa đảo thường tập trung vào các phương pháp đã biết, trong khi tội phạm mạng liên tục phát triển chiến thuật theo những cách tiếp cận không ngờ tới.

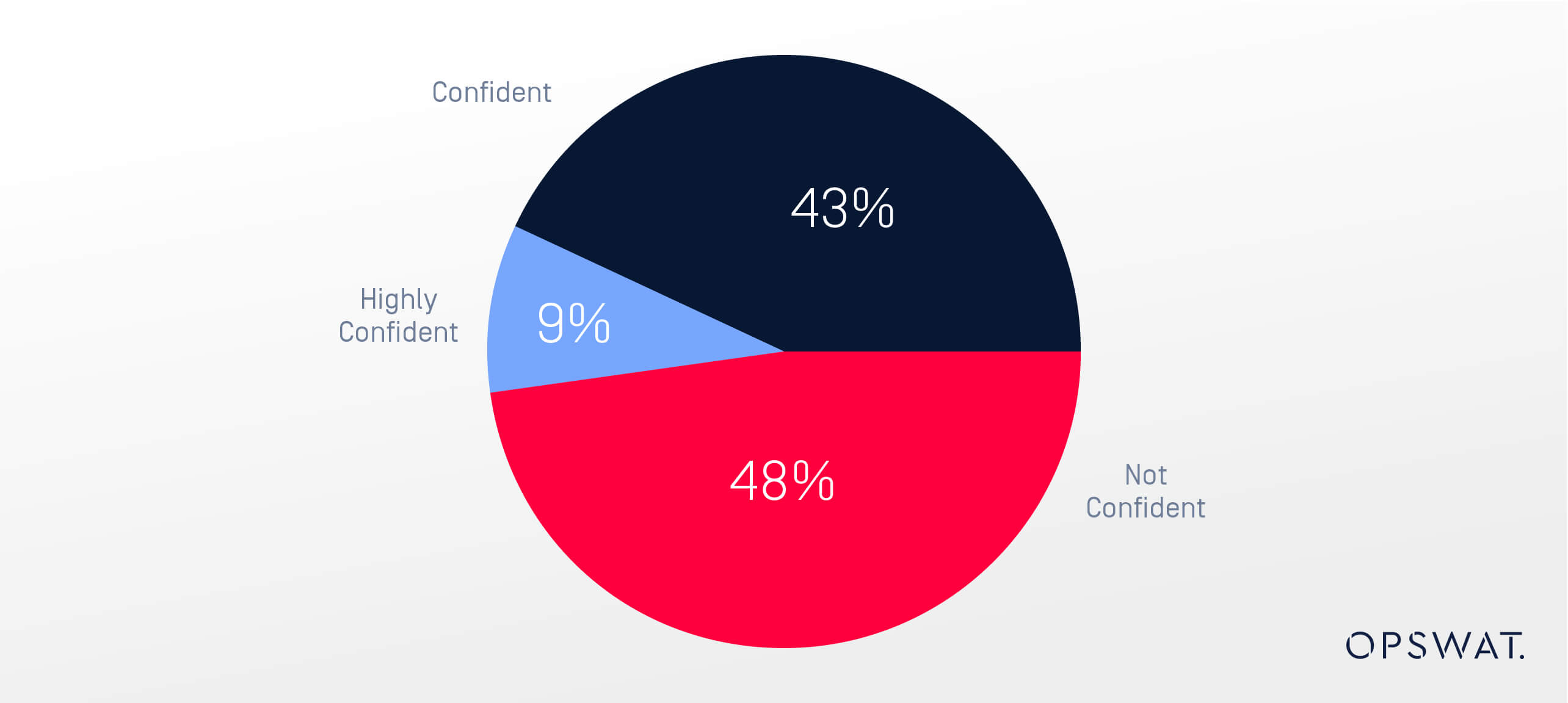

Sự tự tin vào Email Security

48% của cơ sở hạ tầng trọng yếu các tổ chức báo cáo rằng họ thiếu tự tin vào khả năng ngăn chặn các cuộc tấn công qua email. Vì gần một nửa số tổ chức đang vật lộn để tự tin giải quyết các lỗ hổng bảo mật bảo mật, điều đó có nghĩa là các giải pháp của họ không đầy đủ, họ không biết cách tận dụng các tính năng hoặc không có nhà cung cấp nào mà họ hiện đang sử dụng đủ toàn diện.

Hơn 63% thừa nhận rằng các biện pháp bảo mật email của họ không phải là "tốt nhất".

Các mối đe dọa qua email dự kiến sẽ tăng

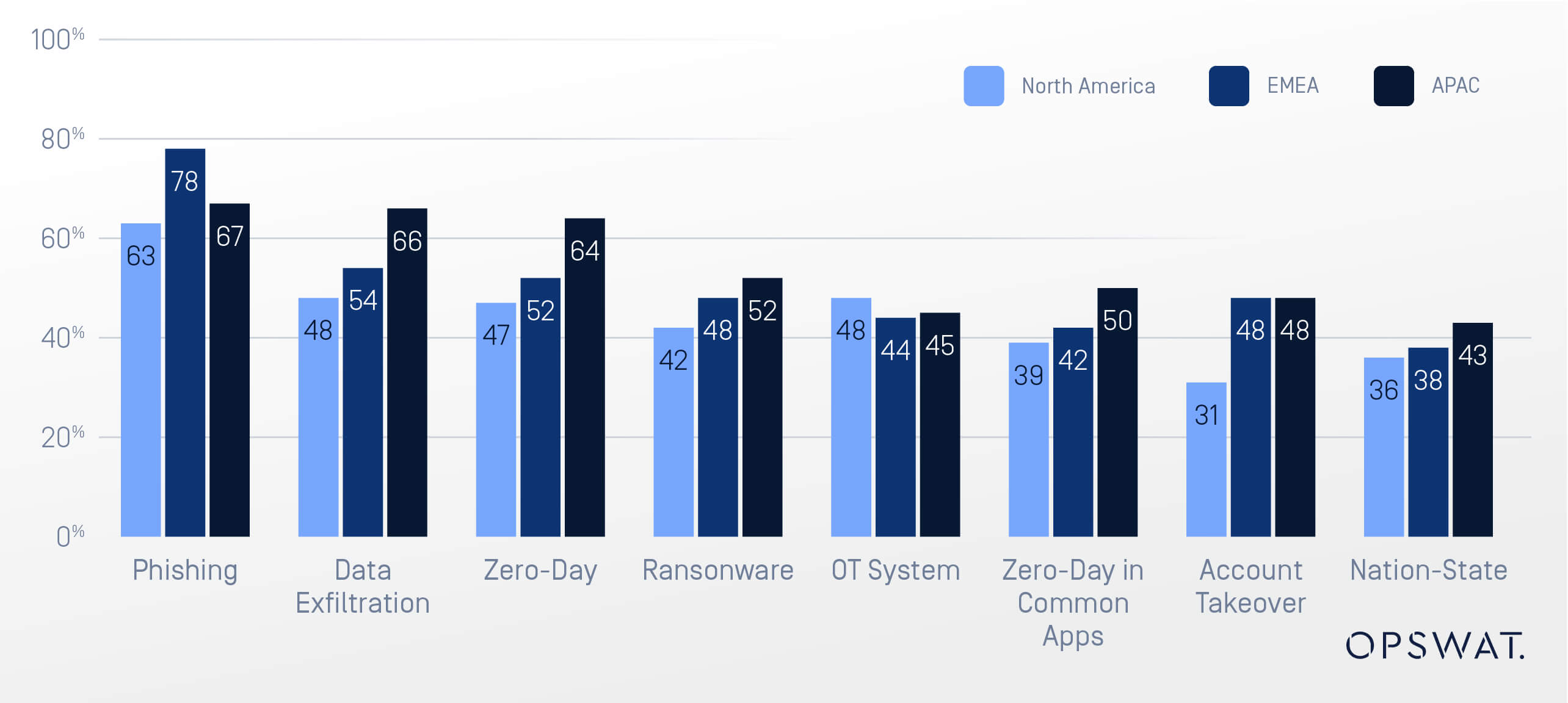

Bối cảnh đe dọa không có dấu hiệu chậm lại. Hơn 80% số người được hỏi dự kiến tần suất và mức độ nghiêm trọng của các cuộc tấn công qua email sẽ vẫn như cũ hoặc tăng lên trong 12 tháng tới. Lừa đảo, mã độc zero-day và rò rỉ dữ liệu đứng đầu danh sách các vectơ tấn công dự kiến, củng cố nhu cầu về các biện pháp chủ động.

Theo Osterman Research, trung bình 50% các tổ chức tin rằng các mối đe dọa từ nhiều phương thức đe dọa email sẽ gia tăng trong 12 tháng tới.

Báo cáo Osterman

Sự cần thiết của một cách tiếp cận nhiều lớp

Vì 75% các mối đe dọa an ninh mạng nhắm vào các tổ chức qua email, nên một phương pháp tiếp cận đa lớp hiệu quả hơn đối với bảo mật email là điều cần thiết. Với nhiều lớp phòng thủ, các tổ chức có thể củng cố ngăn xếp bảo mật email của mình để có được bảo mật email toàn diện ngoài việc chỉ dựa vào các biện pháp phòng thủ gốc hoặc tích hợp sẵn. Hơn nữa, báo cáo ủng hộ việc áp dụng các nguyên tắc không tin cậy và các công nghệ phòng ngừa mối đe dọa tiên tiến, chẳng hạn như AI hành vi và Giải giáp và Tái thiết Nội dung (CDR), để luôn đi trước những kẻ tấn công.

Các lớp phòng thủ chủ động

Để bảo vệ chống lại các mối đe dọa dựa trên email đang phát triển, OPSWAT cung cấp một loạt các công nghệ bảo mật email tiên tiến được thiết kế để ngăn chặn các cuộc tấn công trước khi chúng đến tay người dùng.

Là doanh nghiệp dẫn đầu thị trường số 1 trong Deep Content Disarm and Reconstruction (CDR) và Công nghệ nâng cao nhận dạng mã độc với đa ứng dụng xử lý công nghệ, OPSWAT đặt ra tiêu chuẩn cho bảo mật email toàn diện.

Multiscanning

Tận dụng nhiều trình quét phòng chống mã độc, đạt tỷ lệ phát hiện mã độc lên tới 99,2%. Lớp phòng thủ này bảo vệ chống lại cả các mối đe dọa đã biết và chưa biết, rất trọng yếu để chống lại các cuộc tấn công email tinh vi và đang phát triển.

Công nghệ làm sạch và tái lập nội dung chuyên sâu

Chủ động Làm sạch các tệp bằng cách loại bỏ mã có khả năng gây hại và xây dựng lại chúng theo định dạng an toàn. Vì 48% cơ sở hạ tầng trọng yếu các tổ chức thiếu sự tin tưởng vào giải pháp bảo mật email hiện tại của họ, OPSWAT CDR cung cấp khả năng phòng thủ trọng yếu chống lại các cuộc tấn công dựa trên tệp zero-day và các mối đe dọa nâng cao có thể tránh được các phương pháp phát hiện truyền thống.

Thời gian Sandbox

Phân tích các tệp đáng ngờ trong môi trường bị cô lập, cho phép thực hiện an toàn và đánh giá các tệp đính kèm có khả năng gây hại. Với 75% các mối đe dọa mạng nhắm mục tiêu cơ sở hạ tầng trọng yếu đến qua email, phân tích động này sẽ bổ sung thêm một lớp bảo mật trọng yếu.

ngăn ngừa thất thoát dữ liệu chủ động (DLP)

Bảo vệ chống lại việc rò rỉ dữ liệu trái phép và đảm bảo tuân thủ các yêu cầu theo quy định. Chỉ có 34,4% tổ chức tuân thủ đầy đủ các quy định về bảo mật email, OPSWAT giảm thiểu rủi ro vi phạm dữ liệu bằng cách ngăn chặn thông tin nhạy cảm thoát khỏi tổ chức.

Tóm tắt

Báo cáo Osterman năm 2024 thông báo IT các nhà lãnh đạo an ninh trong cơ sở hạ tầng trọng yếu các tổ chức về những câu hỏi trọng yếu cần cân nhắc và cách tăng cường thế trận bảo mật email của họ. Khi các mối đe dọa email tiếp tục phát triển, một cách tiếp cận nhiều lớp sẽ thúc đẩy các biện pháp bảo mật sẽ rất cần thiết để bảo vệ các cơ sở hạ tầng trọng yếu mà chúng ta dựa vào.

Tài nguyên bổ sung

- Tải xuống Báo cáo Osterman

- Tìm hiểu thêm về MetaDefender Email Security

- Tìm hiểu thêm về công nghệ Multiscanning và Deep CDR™