OPSWAT Cam kết của chúng tôi trong việc thúc đẩy an ninh mạng đang được thể hiện trên phạm vi toàn cầu khi hai nhà phân tích phát hiện mối đe dọa hàng đầu của chúng tôi, Daniel Ruiz A và Roland Győrffi đến từ... MetaDefender Nhóm Aether Team trình bày nghiên cứu đột phá tại HackBCN và BSides Budapest.

Hãy theo dõi hành trình của họ khắp châu Âu, nơi nêu bật sự cống hiến, bao gồm kỹ thuật đảo ngược nghiêm ngặt, cách kể chuyện kỹ thuật hấp dẫn và các cuộc thảo luận chuyên sâu hấp dẫn với cộng đồng an ninh mạng.

Gặp gỡ các diễn giả

Daniel Ruiz A

Daniel, hoạt động tại Tây Ban Nha, là một Chuyên gia Phân tích Phần mềm Độc hại, người đam mê kỹ thuật đảo ngược và chuyên tâm nghiên cứu mối đe dọa. Các nghiên cứu về mối đe dọa trước đây đã phát hiện ra những kẻ tấn công lợi dụng kẻ tấn công khác - đúng vậy, những kẻ tấn công nhắm vào những kẻ tấn công khác.

Roland Győrffi

Đến từ Hungary, Roland là một nhân tố chủ chốt khác trong nhóm, kết hợp nền tảng phát triển game với kỹ thuật đảo ngược mã độc chuyên nghiệp. Roland tập trung vào cách thức mã độc tinh vi ẩn náu bên trong các gói phần mềm hợp pháp - đặc biệt là đối với trình cài đặt MSI.

Sự xuất hiện, ấn tượng đầu tiên và kết nối trước hội nghị

Ngày 16 tháng 5 – HackBCN, Barcelona

Dani đến thành phố Barcelona sôi động để tham dự HackBCN - một hội nghị cộng đồng được tổ chức tại một rạp chiếu phim sôi động. Không chỉ là một địa điểm, đây còn là một không gian tràn đầy năng lượng trẻ trung và những cuộc thảo luận tiên tiến. Daniel có mối quan hệ sâu rộng tại đây - chia sẻ những hiểu biết về mã độc với các nhà nghiên cứu mã độc nổi tiếng như Sergi Álvarez (tác giả của Radare2) và Marc Rivero (Kaspersky).

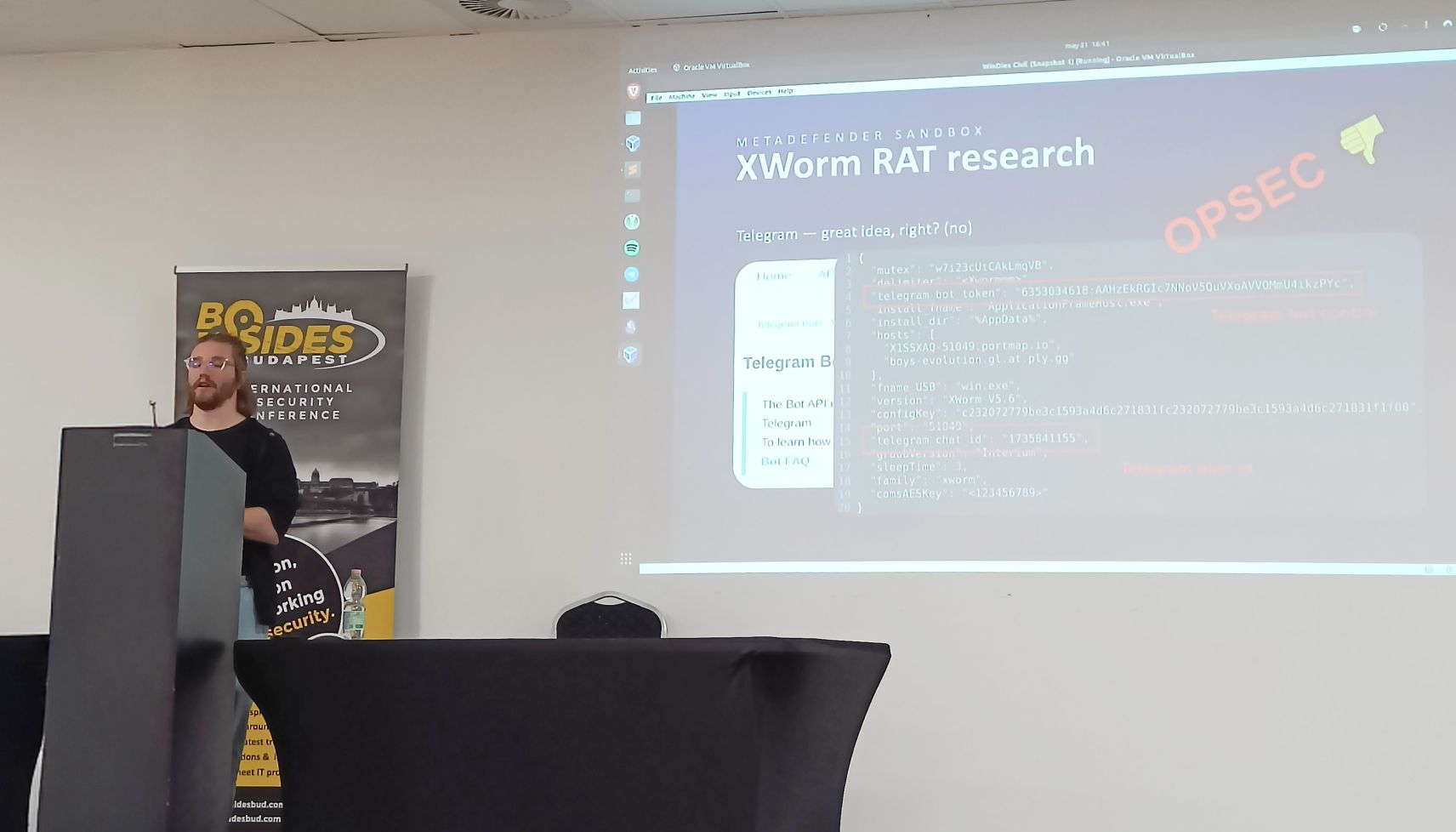

Ngày 21 tháng 5 – BSides BUD, Budapest

Mở màn cho sự kiện tại Budapest, Roland và Dani đã tham gia một sự kiện tiền hội nghị chỉ dành cho khách mời. Được tổ chức tại Cyber Islands, một địa điểm độc đáo được IVSZ và Hacktivity chuyển đổi, sự kiện đã tạo nên những kết nối quý báu giữa các diễn giả và chuyên gia an ninh mạng. Buổi gặp gỡ này tạo điều kiện cho việc giao lưu giữa các diễn giả và chuyên gia an ninh mạng, với các câu đố thú vị và tiệc nhẹ địa phương, tạo không khí hợp tác trước các phiên họp chính của hội nghị.

Hacking the Spotlight: Các cuộc thảo luận kỹ thuật gây chấn động

Bài nói chuyện của Roland: Vượt ra ngoài việc trích xuất – Phân tích các tệp MSI độc hại

Tại BSides Budapest, Roland đã hướng dẫn khán giả về khả năng đánh lừa của các tệp Microsoft Installer (MSI). Sử dụng công cụ mã nguồn mở msiparse, anh đã chứng minh cách các tác giả mã độc nhúng các payload và tập lệnh sâu vào các tệp cài đặt - vượt qua các biện pháp phòng thủ truyền thống. Anh đã trình bày các ví dụ thực tế và các kỹ thuật phân tích thực tế, mang đến cho người tham dự cả những hiểu biết sâu sắc và công cụ hữu ích.

Bài nói chuyện của Daniel: Vạch trần kẻ tấn công của những kẻ tấn công

Tại cả Barcelona và Budapest, Daniel đã vạch trần một câu chuyện hoang đường từ thế giới ngầm về mã độc: cách các tác nhân đe dọa phân phối mã độc XWorm bị nhiễm bởi một trình xây dựng trojan chứa Millenium RAT. Một trường hợp kẻ săn mồi trở thành con mồi do lỗi OPSEC. Buổi nói chuyện đã đi theo con đường điều tra từ các diễn đàn ngầm đến các máy chủ C2 của Telegram - vạch trần hàng trăm tác nhân đe dọa bị nhiễm.

Hậu trường: Ghi chép từ hiện trường

Vấn đề không phải là tiếp thị hay quảng bá sản phẩm mà là chia sẻ kiến thức. Việc chúng tôi có thể kết nối với đồng nghiệp, trao đổi ý tưởng và chia sẻ câu chuyện bên bữa ăn và những buổi trò chuyện đêm khuya cũng quý giá như chính các bài thuyết trình. Thật vinh dự khi được gặp gỡ những chuyên gia tuyệt vời như vậy.

Daniel Ruiz AChuyên viên phân tích phần mềm độc hại cấp cao tại OPSWAT - MetaDefender Đội Aether

Những hội nghị như thế này không chỉ là sân khấu. Chúng là nơi các chuyên gia tư vấn khám phá những thông tin tình báo về mối đe dọa mới nhất. Bạn học được nhiều điều từ những cuộc trò chuyện ngoài hành lang cũng như từ các slide trình bày.

Roland GyőrffiChuyên viên phân tích phần mềm độc hại tại OPSWAT - MetaDefender Đội Aether

Điểm nhấn chính là cuộc thảo luận bàn tròn sau hội nghị, nơi Roland và Daniel ngồi lại với các diễn giả khác và một quan chức an ninh mạng của chính phủ Hungary để thảo luận về xu hướng đe dọa quốc gia và hợp tác xuyên biên giới.

Ảnh du lịch & Clip hội nghị

Từ những chuyến tàu xuyên Hungary đến những khán phòng rực rỡ ánh đèn neon ở Tây Ban Nha, hành trình của họ đầy ắp những khoảnh khắc tuyệt vời. Những bức ảnh chụp nhanh yêu thích của họ bao gồm:

Điểm nổi bật của Hội thảo BSidesBUD với những tiếng nói đáng tin cậy của ngành

Roland hướng dẫn người tham dự xem mã độc trong buổi thuyết trình (có kèm bản demo trực tiếp!)

Bậc thầy và đồng nghiệp về mã độc: Cuộc đối đầu CTF tại BSidesBUD

Từ mã độc đến kim loại: Các nhà phân tích mối đe dọa của chúng tôi giải quyết vấn đề bẻ khóa trong thế giới thực

Suy ngẫm cuối cùng

Những chuyến đi này không chỉ là những buổi diễn thuyết mà còn là minh chứng cho OPSWAT Tầm nhìn của 'trong hành động. Chia sẻ nghiên cứu mã độc gốc, học hỏi từ đồng nghiệp và khuếch đại tiếng nói của các chuyên gia kỹ thuật là những yếu tố thúc đẩy ngành công nghiệp này phát triển.

Một từ có thể tóm tắt được ý của cả hai nhà phân tích? “ Nghiên cứu ”.

Bởi vì cuối cùng, đó chính là động lực thúc đẩy sự đổi mới, cộng đồng và quốc phòng an ninh mạng.