MetaDefender Ngăn xếp công nghệ

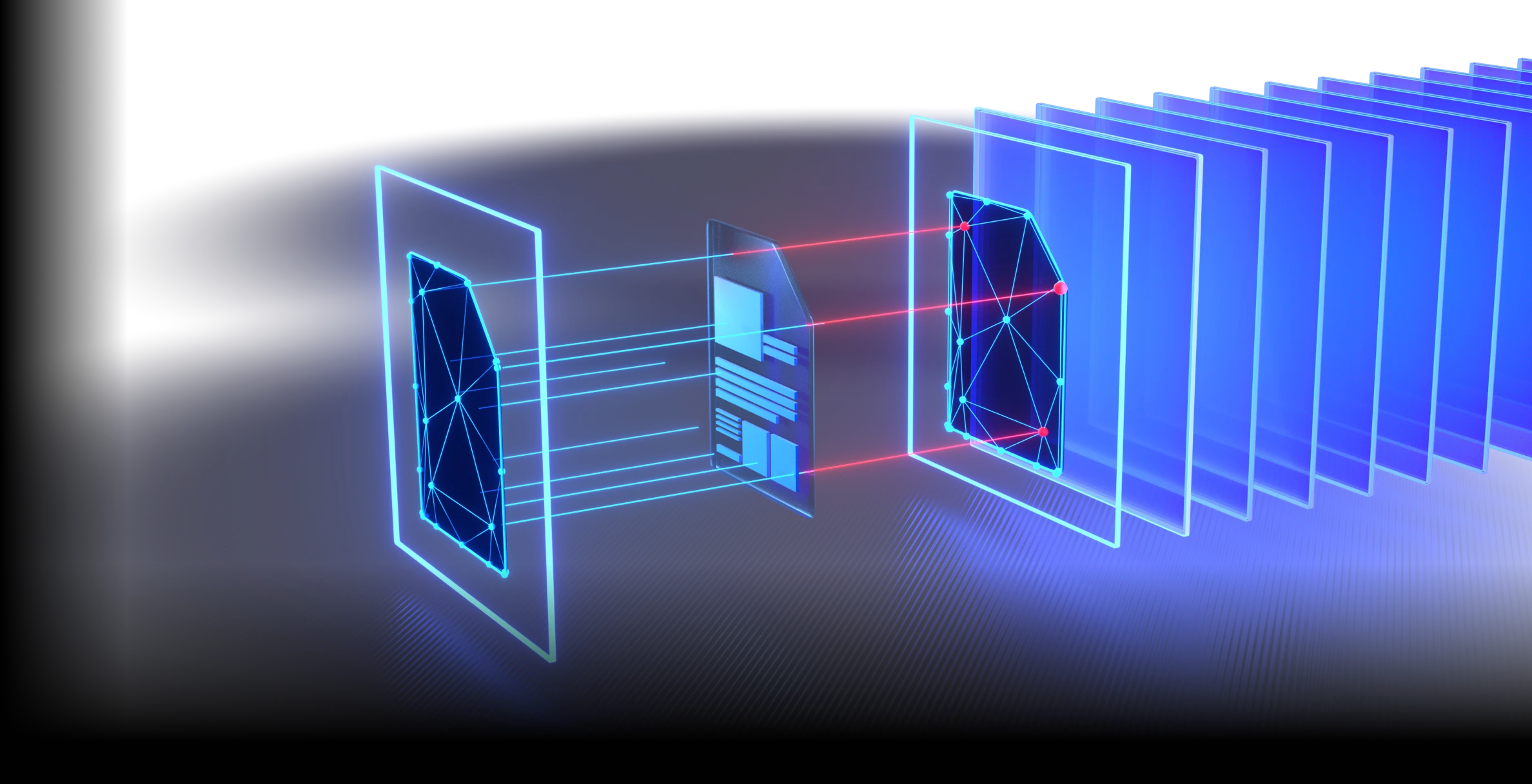

Cái MetaDefender Nền tảng công nghệ cung cấp sức mạnh cho toàn bộ hệ thống. MetaDefender Nền tảng với các công nghệ dựa trên trí tuệ nhân tạo được thiết kế để hoạt động trong

buổi hòa nhạc. Cho dù bảo vệ email, đám mây, bộ nhớ, thiết bị ngoại vi, truyền tập tin được quản lý hay bất kỳ kênh dữ liệu nào, những điều này đều có tác dụng.

Các công nghệ này tạo ra nhiều lớp phòng thủ thích ứng với các mối đe dọa đang phát triển trong thời gian thực trên tất cả các trường hợp sử dụng của bạn.

- Nền tảng chung

- Bảo vệ kênh chéo

- Liên tục Threat Intelligence

OPSWAT Công cụ dự đoán AI đầu tiên của

Phát hiện lỗ hổng bảo mật zero-day mà không cần thực thi

Bảo vệ 100%

Đã được kiểm chứng bởi công nghệ Deep CDR™ của SE Labs.

Tất cả trong một

Nền tảng công nghệ với khả năng hỗ trợ trí tuệ nhân tạo

>99.2%

Phát hiện mã độc

#1 Công ty dẫn đầu thị trường

Công nghệ Multiscanning & Deep CDR™

Nhanh hơn 20 lần

Phát hiện lỗ hổng bảo mật Zero-Day dựa trên trí tuệ nhân tạo

Nhà thám hiểm công nghệ

Lọc theo khả năng, công nghệ và tính năng.

Phòng ngừa mối đe dọa toàn diện,

Phát hiện và tuân thủ

OPSWAT Công nghệ Deep CDR™ nhiều lớp, Metascan™ Multiscanning , dự đoán mối đe dọa dựa trên trí tuệ nhân tạo, và Adaptive Sandbox để ngăn ngừa, phát hiện,

và vô hiệu hóa các mối đe dọa trước khi chúng thực thi.

Được xây dựng để dự đoán,

Được thiết kế để đạt tốc độ cao.

- Phân tích cấu trúc tệp chuyên sâu

- Mô hình ML được huấn luyện trên các mối đe dọa zero-day

Nhiều công cụ tích hợp hơn

- Phát hiện gần 100% mã độc

- Quét đồng thời với hơn 30 công cụ chống vi rút hàng đầu

Ngăn chặn các mối đe dọa mà giải pháp khác bỏ lỡ.

- Hỗ trợ hơn 200 định dạng tệp

- Làm sạch bằng cách tái cấu trúc đa tầng các kho lưu trữ

- Tái tạo các tệp an toàn và có thể sử dụng

Phát hiện loại tệp thực sự cho quy trình làm việc quan trọng về bảo mật

- Được tăng cường AI

- Phát hiện các loại tệp giả mạo chỉ trong mili giây.

- Thực thi trực tuyến mà không làm giảm hiệu năng.

Ngăn ngừa thất thoát dữ liệu nhạy cảm

- Sử dụng các mô hình được hỗ trợ bởi AI để định vị và phân loại văn bản phi cấu trúc thành các danh mục được xác định trước

- Tự động che giấu thông tin nhạy cảm đã được xác định như PII, PHI, PCI trong hơn 125 loại tệp.

- Hỗ trợ nhận dạng ký tự quang học (Optical character recognition-OCR) trong hình ảnh

Phát hiện mã độc lẩn tránh bằng công nghệ môi trường giả lập tiên tiến

- Phân tích các tệp tin ở tốc độ cao

- Công cụ môi trường giả lập chống né tránh trích xuất dấu vết tấn công hệ thống ((Indicators of Compromise-IOCs)

- Nhận diện các mối đe dọa zero-day

- Cung cấp khả năng phân loại mã độc chuyên sâu thông qua giao diện lập trình ứng dụng hoặc tích hợp tại địa phương

Tăng cường phát hiện với tình báo mối đe dọa theo thời gian thực

- Liên kết các dấu vết tấn công hệ thống (Indicators of Compromise-IOC), địa chỉ IP, URL và danh tiếng tệp trên quy mô toàn cầu, dựa trên hơn 50 tỷ hiện vật dữ liệu.

- Ngăn chặn các mối đe dọa mới nổi nhanh hơn

- Tăng cường phân tích ở các tầng xử lý tiếp theo

Bảo mật chuỗi cung ứng phần mềm của bạn

- Quản lý rủi ro liên quan đến phần mềm nguồn mở (OSS), các thành phần của bên thứ 3 và các thành phần phụ thuộc

- Đảm bảo tính minh bạch, bảo mật và tuân thủ của cơ sở mã

Phát hiện lỗ hổng bảo mật bảo mật ứng dụng trước khi chúng được cài đặt

- Kiểm tra phần mềm để tìm các lỗ hổng bảo mật đã biết trước khi cài đặt

- Rà soát hệ thống để tìm các lỗ hổng bảo mật bảo mật đã biết khi thiết bị ở trạng thái nghỉ

- Nhanh chóng kiểm tra các ứng dụng đang chạy và thư viện của chúng để tìm lỗ hổng bảo mật bảo mật

Có thể phát hiện ngay lập tức nguồn địa lý của tệp

- Phát hiện nguồn địa lý của các tệp đã tải lên, bao gồm PE, MSI và SFX (lưu trữ tự giải nén)

- Tự động phân tích dấu vân tay kỹ thuật số và siêu dữ liệu để xác định các vị trí và nhà cung cấp bị hạn chế

Làm sạch đa lớp Trích xuất và phân tích các tập tin lưu trữ lồng nhau sâu

- Trích xuất đệ quy đến độ sâu có thể cấu hình

- Chiết xuất một lần duy nhất trên tất cả các động cơ

- Lưu trữ thông tin về phát hiện và ngăn chặn bom

- Hỗ trợ lưu trữ được mã hóa và bảo vệ bằng mật khẩu

Trung tâm nghiên cứu

Khám phá các phân tích và thông tin chuyên sâu, bao gồm cả chế độ xem trực tiếp về phát hiện lỗ hổng bảo mật Zero-day, để hiểu rõ hơn về hiệu quả của các chiến lược an ninh mạng khác nhau.